...

- LANCOM Central Site Gateway, Router der 19xx Serie, WLAN-Controller oder Router mit VPN-25 Option

- Advanced VPN Client für Windows ab Version 5.0

- LCOS ab Version 10.70 RC2 (download aktuelle Version)

- LANtools ab Version 10.70 RC2 (download aktuelle Version)

- Authenticator-App für Android oder iOS (etwa der Google-Authenticator oder der Microsoft-Authenticator)

Szenario:

Vorgehensweise:

1. Aktivieren der CA und Erstellen der Zertifikate auf dem Router per Smart Certificate:

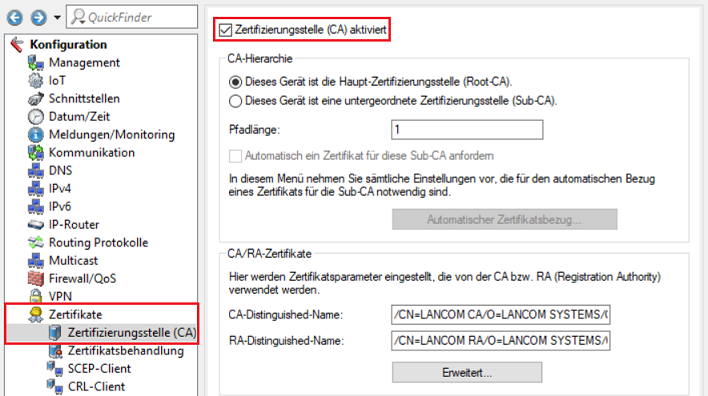

1.1 Öffnen Sie die Konfiguration des Routers in LANconfig, wechseln in das Menü Zertifikate → Zertifizierungsstelle (CA) und setzen den Haken bei Zertifizierungsstelle (CA) aktiviert.

Schreiben Sie die Konfiguration anschließend in den Router zurück.

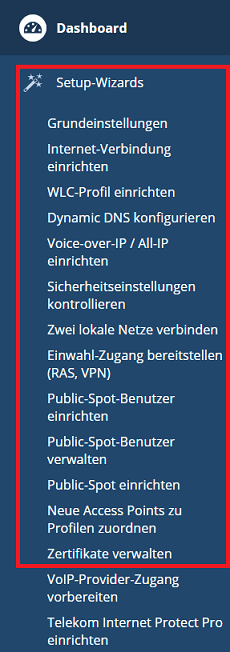

1.2 Öffnen Sie das Webinterface des Routers und wechseln in das Menü Setup-Wizards → Zertifikate verwalten.

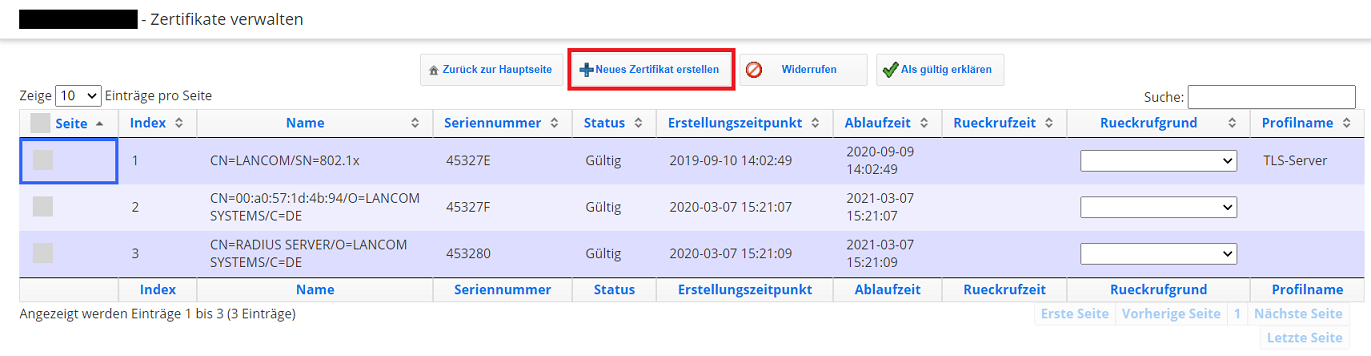

1.3 Klicken Sie auf Neues Zertifikat erstellen.

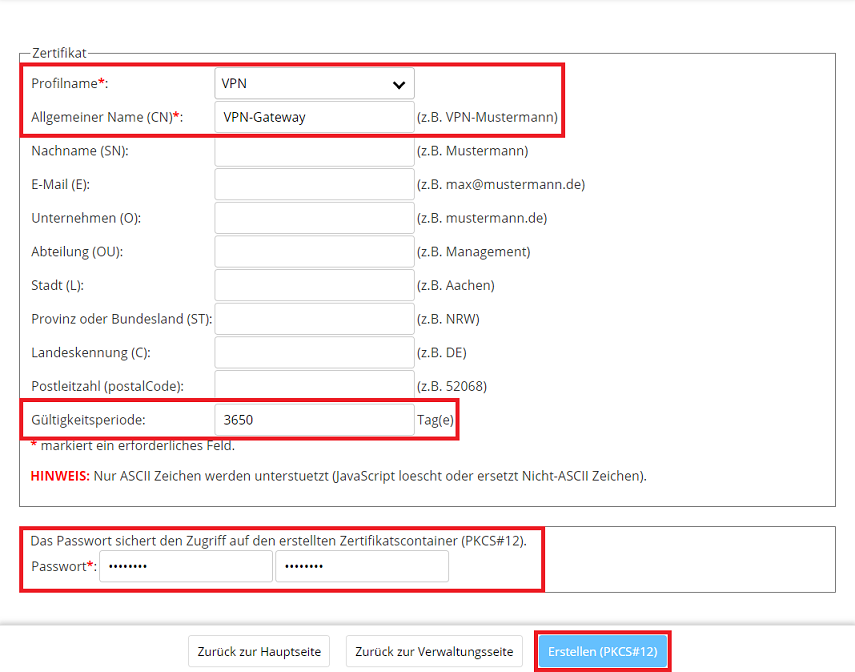

1.4 Passen Sie folgende Parameter an, klicken auf Erstellen (PKCS#12) und speichern das Zertifikat ab:

- Profilname: Wählen Sie im Dropdownmenü VPN aus.

- Allgemeiner Name (CN): Geben Sie einen aussagekräftigen Common Name an.

- Gültigkeitsperiode: Hinterlegen Sie eine möglichst lange Gültigkeitsdauer (in diesem Beispiel 10 Jahre).

- Passwort: Geben Sie ein Passwort an, mit welchem das Zertifikat verschlüsselt wird.

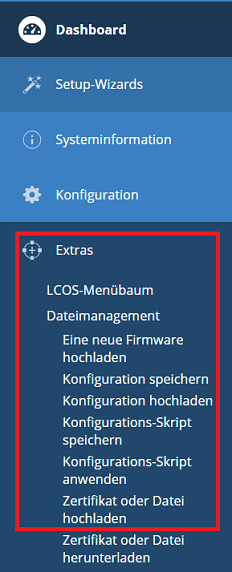

1.5 Wechseln Sie im Webinterface in das Menü Extras → Zertifikat oder Datei hochladen.

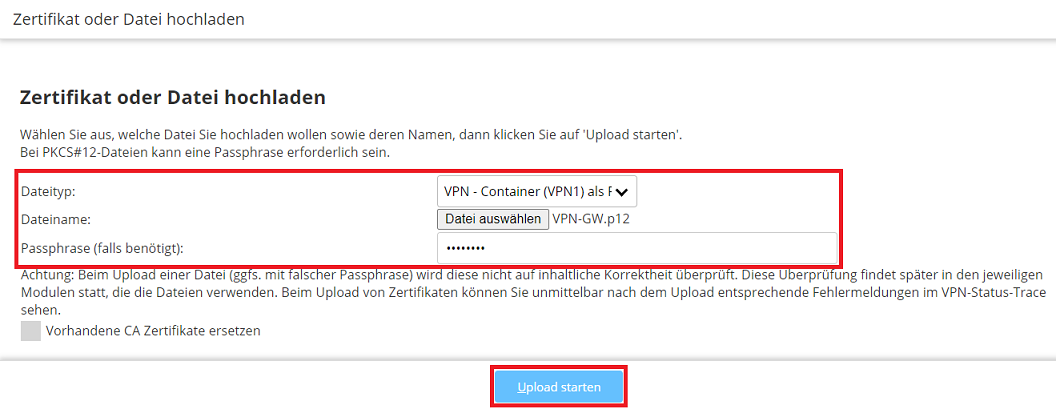

1.6 Passen Sie folgende Parameter an und klicken auf Upload starten:

- Dateityp: Wählen Sie im Dropdownmenü einen bisher nicht verwendeten VPN-Container aus (in diesem Beispiel wird der VPN-Container (VPN1) verwendet).

- Dateiname: Wählen Sie das in Schritt 1.4 erstellte Zertifikat aus.

- Passphrase: Geben Sie das in Schritt 1.4 hinterlegte Passwort an.

2. Einrichtung der IKEv2-EAP Verbindung auf dem Router:

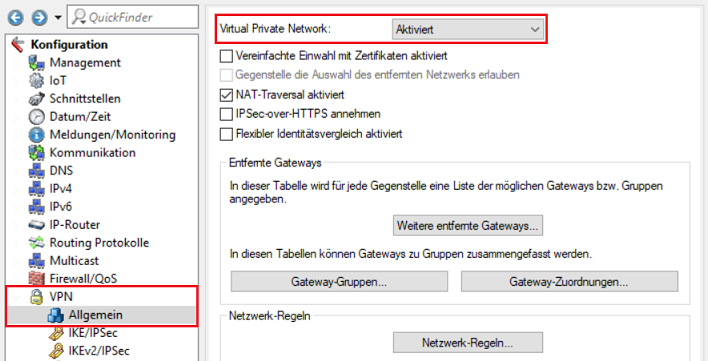

2.1 Öffnen Sie die Konfiguration des Routers in LANconfig, wechseln in das Menü VPN → Allgemein und wählen bei Virtual Private Network im Dropdownmenü Aktiviert aus.

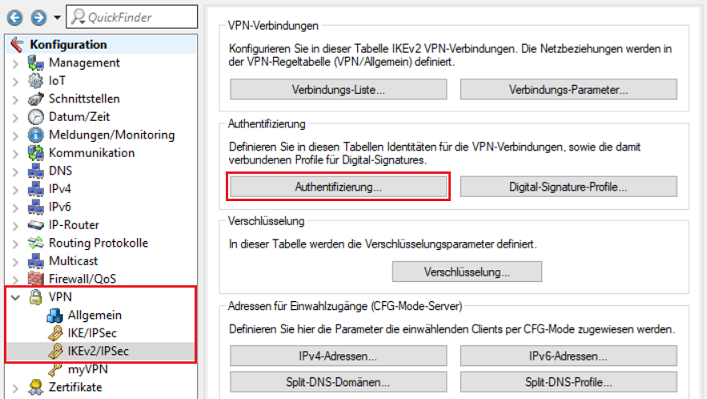

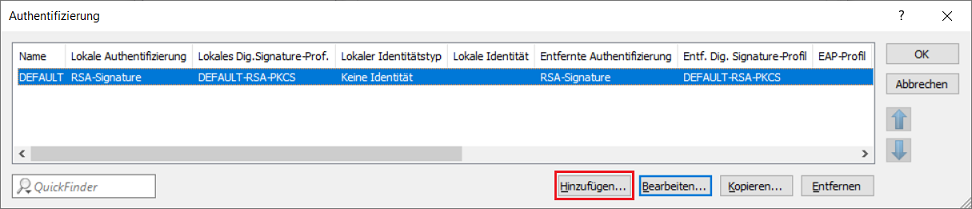

2.2 Wechseln Sie in das Menü VPN → IKEv2/IPSec → Authentifizierung.

2.3 Erstellen Sie ein neues Authentifizierungs-Profil.

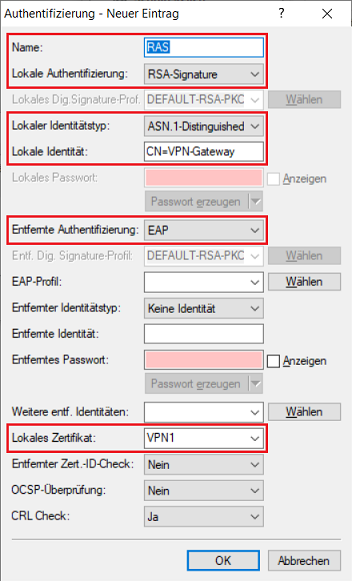

2.4 Passen Sie folgende Parameter an:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Lokale Authentifizierung: Wählen Sie im Dropdownmenü RSA-Signature aus.

- Lokaler Identitätstyp: Wählen Sie im Dropdownmenü ASN.1.Distinguished-Name aus.

- Lokale Identität: Hinterlegen Sie die in Schritt 1.4 vergebenen Common Name.

- Entfernte Authentifizierung: Wählen Sie im Dropdownmenü EAP aus.

- Lokales Zertifikat: Wählen Sie im Dropdownmenü den in Schritt 1.6 verwendeten VPN-Container aus.

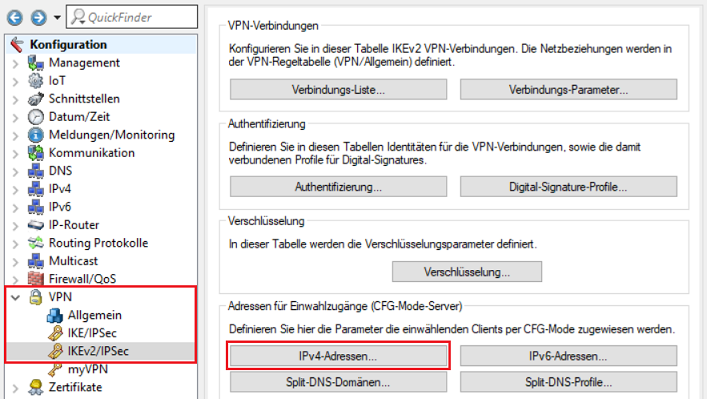

2.5 Wechseln Sie in das Menü VPN → IKEv2/IPSec → IPv4-Adressen.

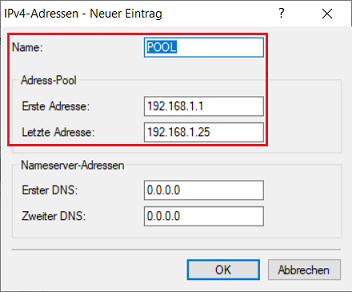

2.6 Passen Sie folgende Parameter an, um einen neuen IPv4-Adress-Pool zu erstellen:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Erste Adresse: Geben Sie die erste IP-Adresse aus einem Adress-Pool an, aus dem die VPN-Clients bei der Einwahl eine IP-Adresse beziehen.

- Letzte Adresse: Geben Sie die letzte IP-Adresse aus einem Adress-Pool an, aus dem die VPN-Clients bei der Einwahl eine IP-Adresse beziehen.

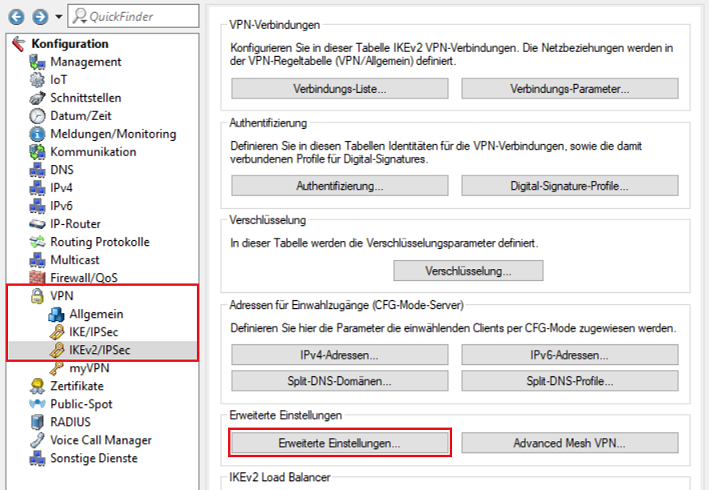

2.7 Wechseln Sie in das Menü VPN → IKEv2/IPSec → Erweiterte Einstellungen.

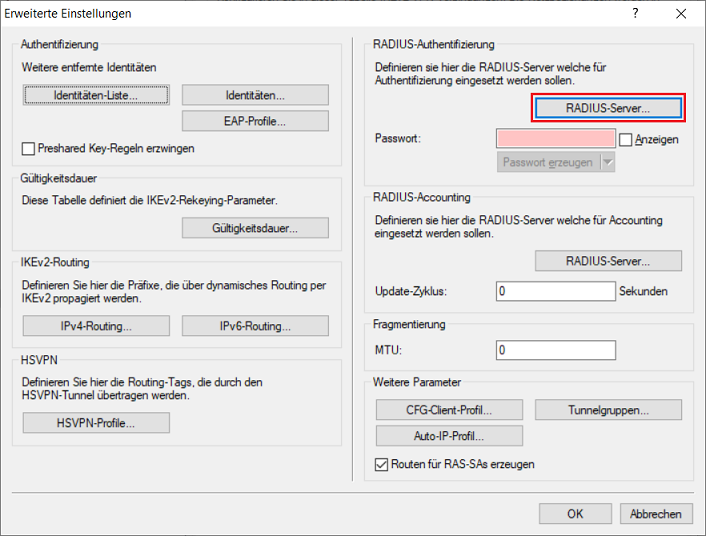

2.8 Wechseln Sie in das Menü RADIUS-Server.

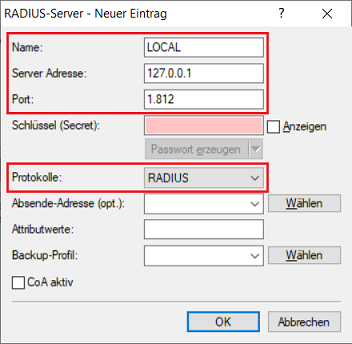

2.9 Erstellen Sie einen neuen Eintrag und passen folgende Parameter an:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Server Adresse: Hinterlegen Sie die IP-Adresse oder einen DNS-Namen unter dem der Windows Server erreichbar ist.

- Port: Stellen Sie sicher, dass der Port 1812 hinterlegt ist.

- Schlüssel (Secret): Geben Sie ein Passwort an, mit dem der Router sich bei dem Windows Server authentifizieren und RADIUS-Anfragen stellen kann (siehe Schritt 3.3).

- Protokolle: Stellen Sie sicher, dass das Protokoll RADIUS hinterlegt ist.

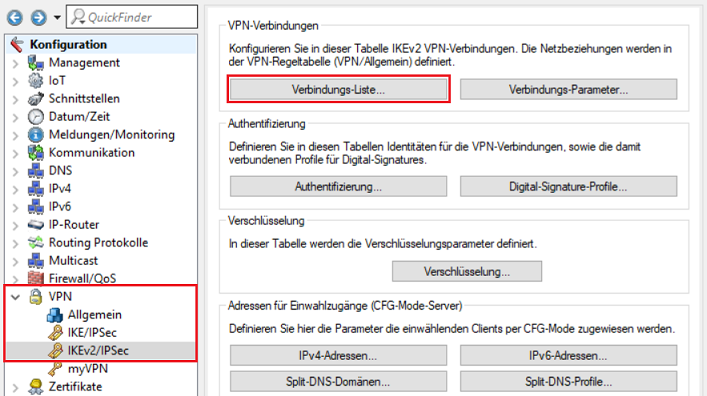

2.10 Wechseln Sie in das Menü VPN → IKEv2/IPSec → Verbindungs-Liste.

2.11 Bearbeiten Sie den vorhandenen DEFAULT-Eintrag.

2.12 Passen Sie folgende Parameter an:

- Name der Verbindung: Belassen Sie es bei dem Namen DEFAULT.

- Authentifizierung: Wählen Sie im Dropdownmenü das in Schritt 2.4 erstellte Authentifizierungs-Profil aus.

- Regelerzeugung: Setzen Sie die Regelerzeugung auf Manuell.

- IPv4-Regeln: Wählen Sie im Dropdownmenü das ab Werk vorhandene Objekt RAS-WITH-CONFIG-PAYLOAD aus.

- IKE-CFG: Wählen Sie im Dropdownmenü Server aus.

- IPv4-Adress-Pool: Wählen Sie im Dropdownmenü den in Schritt 2.6 erstellten IP-Adress-Pool aus.

- RADIUS-Auth.-Server: Wählen Sie im Dropdownmenü das in Schritt 2.9 erstellte RADIUS-Objekt aus.

2.13 Die Konfiguration der VPN-Verbindung ist damit abgeschlossen. Schreiben Sie die Konfiguration in den Router zurück.