...

| Info | ||||||

|---|---|---|---|---|---|---|

In der Standard-Einstellung sind sowohl die Advanced VPN Clients für Windows- als auch für macOS anfällig für beide Angriffe (LocalNet und ServerIP). Detaillierte technische Informationen zu dieser Thematik haben wir in einem PDF-Dokument für Sie zusamengestellt:

|

1. LANCOM Advanced VPN Client für Windows

1.1 Gegenmaßnahmen gegen LocalNet-Angriffe

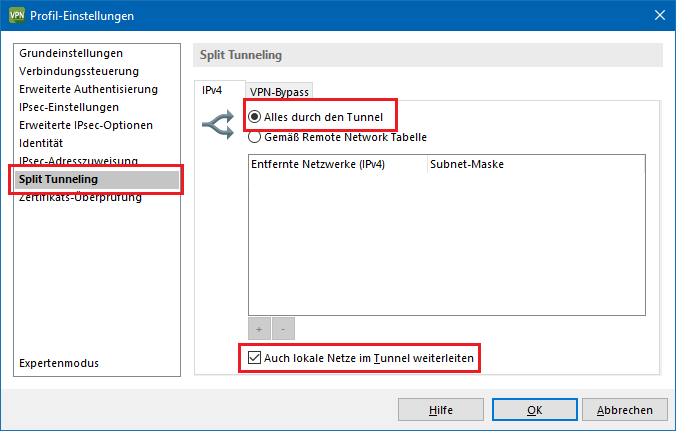

Beim LANCOM Advanced VPN Client für Windows kann der LocalNet-Angriff mit der Konfigurationsoption „Full Local Network Enclosure Mode“ / „Auch lokale Netze im Tunnel weiterleiten“ verhindert werden. Dadurch werden grundsätzlich alle Daten durch den VPN-Tunnel versendet.

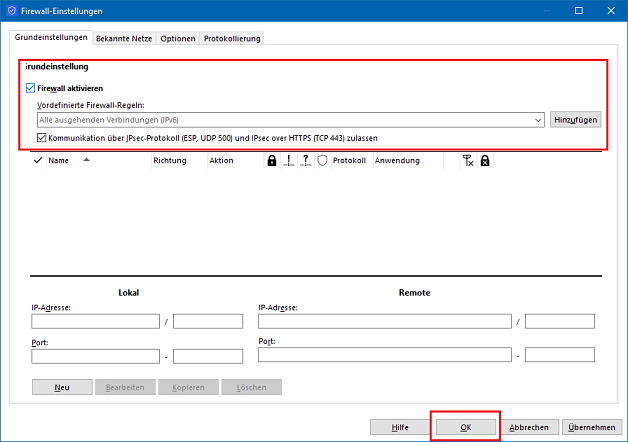

Alternativ kann auch die im Advanced VPN Client integrierte Firewall so konfiguriert werden, dass ausschließlich VPN-Datenverkehr (Firewall-Option „IPsec-Protokoll zulassen“) zugelassen ist, mit dedizierten Ausnahmen für z.B. den Netzwerkdrucker im Homeoffice.

| Info |

|---|

| Zu beachten ist, dass diese Firewall-Regeln zum unbemerkten Blockieren wichtiger Daten führen können (CVE-2023-35838), hierfür sind separate Gegenmaßnahmen zu ergreifen. |

1.

...

2 Gegenmaßnahmen gegen ServerIP-Angriffe

Das Datenleck zu beliebigen IP-Adressen (CVE-2023-36673) kann dadurch verhindert werden, dass man in der VPN-Konfiguration den VPN-Server nicht mit einem Domainnamen, sondern mit einer IP-Adresse konfiguriert. Eine Nutzung von authentisierten DNS-Varianten (DNSSEC) ist momentan noch nicht möglich.

Zusätzlich kann man die integrierte Firewall des Windows-Clients so konfigurieren, dass außerhalb des VPN-Tunnels ausschließlich die für die VPN-Verbindung erforderlichen Protokolle zugelassen werden. Dies geschieht, indem man in der Firewall die Option „IPsec-Protokoll zulassen“ aktiviert und keine weiteren Firewall-Regeln definiert (siehe Abbildung in Schritt 1.1).

2. LANCOM Advanced VPN Client für macOS

...