...

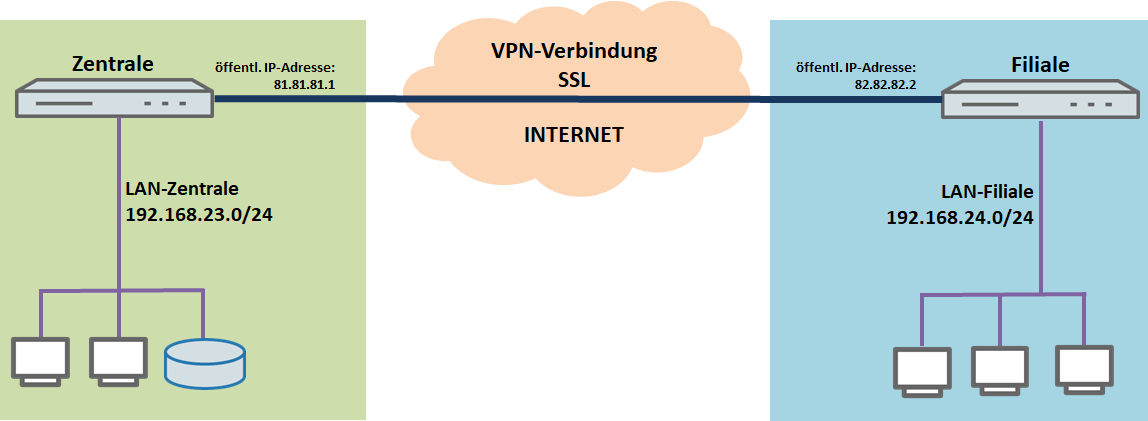

- Ein Unternehmen möchte die Unified Firewall in der Zentrale mit der Unified Firewall in der Filiale über eine SSL-VPN-Verbindung koppeln.

- Die Firmenzentrale verfügt über eine Unified Firewall als Gateway und eine Internetverbindung mit der festen öffentlichen IP-Adresse 81.81.81.1.

- Das lokale Netzwerk der Zentrale hat den IP-Adressbereich 192.168.323.0/24.

- Die Zentrale wird als Site-to-Site Server konfiguriert, welcher eingehende SSL-VPN-Verbindungen annimmt.

...

- Die Filiale verfügt über eine Unified Firewall als Gateway und eine Internetverbindung mit der festen öffentlichen IP-Adresse 82.82.82.2.

- Das lokale Netzwerk der Filiale hat den IP-Adressbereich 192.168.424.0/24.

- Die Filiale wird als Site-to-Site Client konfiguriert, welcher ausgehende SSL-VPN-Verbindungen initiiert.

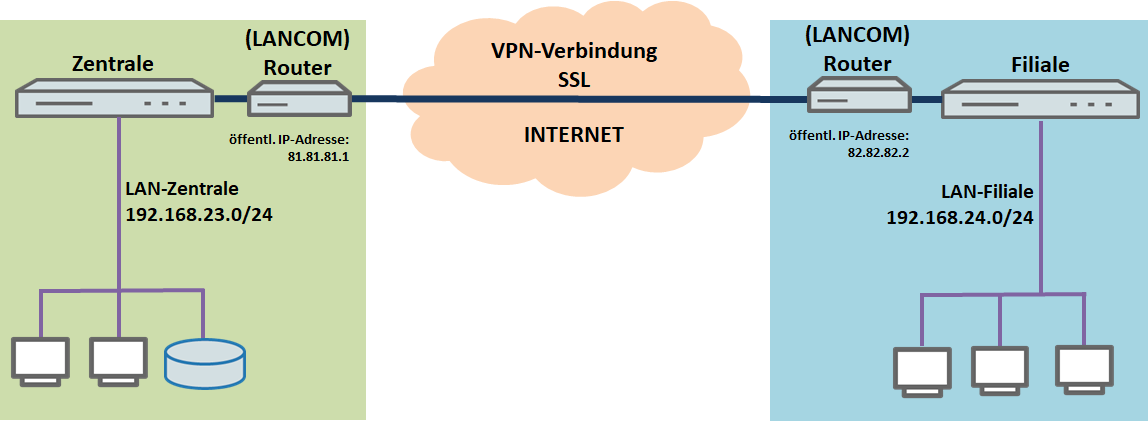

- Ein Unternehmen möchte die Unified Firewall in der Zentrale mit der Unified Firewall in der Filiale über eine SSL-VPN-Verbindung koppeln.

- Die Firmenzentrale verfügt über eine Unified Firewall als Gateway und einen vorgeschalteten Router, welcher die Internet-Verbindung herstellt. Der Router hat die feste öffentliche IP-Adresse 81.81.81.1.

- Das lokale Netzwerk der Zentrale hat den IP-Adressbereich 192.168.323.0/24.

- Die Zentrale wird als Site-to-Site Server konfiguriert, welcher eingehende SSL-VPN-Verbindungen annimmt.

- Die Filiale verfügt über eine Unified Firewall als Gateway und eine Internetverbindung mit der festen öffentlichen IP-Adresse 82.82.82.2.

- Das lokale Netzwerk der Filiale hat den IP-Adressbereich 192.168.424.0/24.

- Die Filiale wird als Site-to-Site Client konfiguriert, welcher ausgehende SSL-VPN-Verbindungen initiiert.

- Die Filiale verfügt über eine Unified Firewall als Gateway und einen vorgeschalteten Router, welcher die Internet-Verbindung herstellt. Der Router hat die feste öffentliche IP-Adresse 82.82.82.2.

| Info |

|---|

| Dieses Szenario beinhaltet auch die "Parallel"-Lösung wie in diesem Artikel beschrieben. |

Vorgehensweise:

...

- Host-Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.3 erstellte VPN-Zertifikat aus.

- Routen: Hinterlegen Sie die Netzwerke in CIDR Schreibweise (Classless InterDomain Routing), in welche die VPN-Verbindung Zugriff haben soll. In diesem Beispiel ist dies das lokale Netzwerk der Zentrale mit dem Adressbereich 192.168.323.0/24,

- Verschlüsselungs-Algorithmus: Wählen Sie auf der Registerkarte Site-to-Site im Dropdownmenü AES 256 aus.

| Info |

|---|

Bei Bedarf können Sie das Protokoll sowie den Port abändern. Bei dem Adressbereich handelt es sich um den Einwahl-Adressbereich, aus dem ein VPN-SSL-Client eine IP-Adresse zugewiesen bekommt. Dieser Adressbereich darf nicht bereits als internes Netzwerk in der Unified Firewall verwendet werden. |

...

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.5 erstellte VPN-Zertifikat aus.

- Verbindungstyp: Wählen Sie Site-To-Site (Server) aus.

- Remote-Netzwerke: Fügen Sie das lokale Netzwerk der Filiale (hier 192.168.424.0/24) der Liste hinzu.

1.11 Klicken Sie auf die Schaltfläche zum Erstellen eines neuen VPN-Hosts.

...

2. Konfigurationsschritte auf der Unified Firewall in der Filiale:

2.1 Importieren Sie zunächst die beiden Zertifikate, welche Sie in den Schritten 1.4 und 1.6 aus der Unified Firewall der Zentrale exportiert haben.

Dies können Sie im Menü Zertifikatsverwaltung mit der Importieren-Schaltfläche tun. Die CA sowie beide Zertifikate werden daraufhin in der Zertifikatsliste angezeigt.

2.2 Wechesln Sie in das Menü VPN → VPN-SSL → VPN-SSL-Einstellungen.

2.3 Aktivieren Sie den VPN-SSL-Dienst und hinterlegen folgende Parameter:

- Host-Zertifikat: Wählen Sie im Dropdownmenü das VPN-Zertifikat für die Filiale aus.

- Routen: Hinterlegen Sie die Netzwerke in CIDR Schreibweise (Classless InterDomain Routing), in welche die VPN-Verbindung Zugriff haben soll. In diesem Beispiel ist dies das lokale Netzwerk der Filiale mit dem Adressbereich 192.168.424.0/24,

- Verschlüsselungs-Algorithmus: Wählen Sie auf der Registerkarte Site-to-Site im Dropdownmenü AES 256 aus.

| Info |

|---|

Bei Bedarf können Sie das Protokoll sowie den Port abändern. Bei dem Adressbereich handelt es sich um den Einwahl-Adressbereich, aus dem ein VPN-SSL-Client eine IP-Adresse zugewiesen bekommt. Dieser Adressbereich darf nicht bereits als internes Netzwerk in der Unified Firewall verwendet werden. |

...