Description: Dieses Dokument beschreibt, wie die lokalen Netzwerke zweier Filialen untereinander über eine bestehende VPN-Verbindung mit dem Router in der Zentrale kommunizieren können.

Requirements:

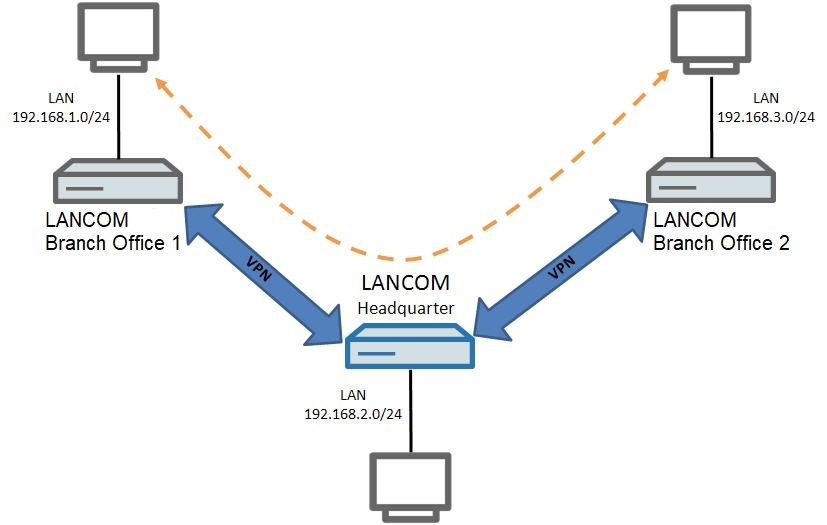

Scenario: - In drei getrennten Standorten wird je ein LANCOM Router verwendet, auf welchem ein lokales Netz eingerichtet ist und der zudem Zugang zum Internet hat.

- Der Router in der Filiale 1 hat das lokale Netzwerk 192.168.1.0/24.

- Der Router in der Zentrale hat das lokale Netzwerk 192.168.2.0/24.

- Der Router in der Filiale 2 hat das lokale Netzwerk 192.168.3.0/24.

- Zwischen den Routern in der Filiale 1 und der Zentrale ist eine funktionsfähige VPN-Verbindung über das Internet eingerichtet. Die lokalen Netzwerke 192.168.1.0/24 (Filiale 1) und 192.168.2.0/24 (Zentrale) sind über diese VPN-Verbindung gekoppelt und können Daten austauschen.

- Zwischen den Routern in der Filiale 2 und der Zentrale ist eine funktionsfähige VPN-Verbindung über das Internet eingerichtet. Die lokalen Netzwerke 192.168.3.0/24 (Filiale 2) und 192.168.2.0/24 (Zentrale) sind über diese VPN-Verbindung gekoppelt und können Daten austauschen.

Nun soll zusätzlich die Kommunikation zwischen den lokalen Netzwerken in der Filiale 1 (192.168.1.0/24) und der Filiale 2 (192.168.3.0/24) ermöglicht werden, indem der Datenverkehr über die bereits eingerichteten VPN-Verbindungen über den Router in der Zentrale geleitet wird.

Procedure:

Es besteht zum Einen die Möglichkeit ANY-TO-ANY VPN-Regeln zu verwenden, welche die Kommunikation zwischen beliebigen Netzwerken erlauben. Zum Anderen besteht die Möglichkeit benutzerdefinierte VPN-Regeln zu verwenden, welche die Kommunikation lediglich zwischen den angegebenen Netzwerken erlauben. Die Konfiguration der Routing-Einträge ist bei Verwendung von ANY-TO-ANY VPN-Regeln und benutzerdefinierten VPN-Regeln grundsätzlich gleich. Bei Verwendung benutzerdefinierter VPN-Regeln müssen zusätzlich noch die VPN-Regeln kontrolliert und gegebenenfalls angepasst werden (siehe Schritt 2). 1. Konfigurationsschritte bei Verwendung von ANY-TO-ANY VPN-Regeln: Werden auf allen Routern ANY-TO-ANY VPN-Regeln verwendet (dies ist bei Konfiguration durch den Setup-Assistenten der Fall), erlauben die VPN-Regeln die Kommunikation in beliebige Netzwerke. Daher ist es ausreichend in den beiden Filialen zusätzliche Routing-Einträge zu ergänzen. | Info |

|---|

LANCOM Systems empfiehlt ANY-TO-ANY VPN-Regeln einzusetzen, da dies deutlich einfacher zu konfigurieren ist. Es müssen lediglich die Routing-Einträge angepasst werden. Weiterhin wird dadurch nur eine VPN-Regel erstellt. Dies kann gerade in größeren Szenarien zu einer Entlastung des Routers führen. |

1.1 Konfigurationsschritte auf dem Router in der Filiale 1: 1.1.1 Öffnen Sie die Konfiguration des Routers in der Filiale 1 in LANconfig und wechseln in das Menü IP Router → Routing → IPv4 routing table. 1.1.2 Klicken Sie auf Add, um eine zusätzliche Route zur Filiale 2 zu ergänzen. 1.1.3 Passen Sie die folgenden Parameter an: - IP address: Tragen Sie die Netzadresse des Netzwerks in der Filiale 2 ein (in diesem Beispiel 192.168.3.0).

- Netmask: Tragen Sie die Subnetzmaske des Netzwerks in der Filiale 2 ein (in diesem Beispiel 255.255.255.0).

- Router: Wählen Sie die VPN-Verbindung zur Zentrale aus (in diesem Beispiel HEADQUARTER).

- IP masquerading: Wählen Sie die Option IP Masquerading switched off aus.

1.1.4 Die Konfigurationsschritte in der Filiale Office 1 sind damit abgeschlossen. Schreiben Sie die Konfiguration in den Router zurück.

1.2 Konfigurationsschritte auf dem Router in der Filiale 2: 1.2.1 Öffnen Sie die Konfiguration des Routers in der Filiale 2 in LANconfig und wechseln in das Menü IP Router → Routing → IPv4 routing table. 1.2.2 Klicken Sie auf Add, um eine zusätzliche Route zur Filiale Office 1 zu ergänzen. 1.2.3 Passen Sie die folgenden Parameter an:- IP address: Tragen Sie die Netzadresse des Netzwerks in der Filiale 1 ein (in diesem Beispiel 192.168.1.0).

- Netmask: Tragen Sie die Subnetzmaske des Netzwerks in der Filiale 1 ein (in diesem Beispiel 255.255.255.0).

- Router: Wählen Sie die VPN-Verbindung zur Zentrale aus (in diesem Beispiel HEADQUARTER).

- IP masquerading: Wählen Sie die Option IP Masquerading switched off aus.

1.2.4 Die Konfigurationsschritte in der Filiale Office 2 sind damit abgeschlossen. Schreiben Sie die Konfiguration in den Router zurück.

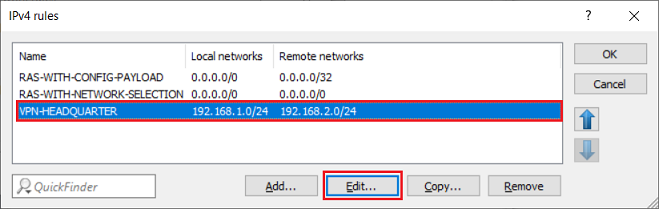

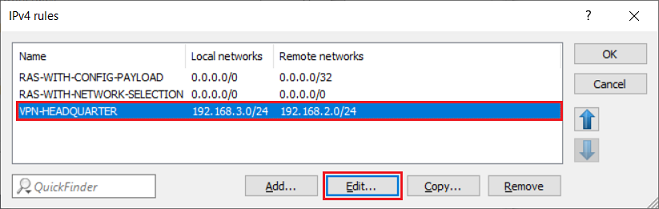

2. Konfigurationsschritte bei Verwendung von benutzerdefinierten VPN-Regeln: Bei Verwendung von benutzerdefinierten VPN-Regeln ist die Kommunikation lediglich in die hinterlegten Netzwerke erlaubt. Daher müssen in diesem Fall die VPN-Regeln überprüft und gegebenenfalls angepasst und weiterhin zusätzliche Routing-Einträge erstellt werden. Die Konfiguration der Routing-Einstellungen der beiden Filialen ist in Schritt 1. beschrieben. 2.1 Konfigurationsschritte auf dem Router in der Filiale Office 1: 2.1.1 Öffnen Sie die Konfiguration des Routers in der Filiale Office 1 und wechseln in das Menü VPN → General → Network rules. 2.1.2 Öffnen Sie das Menü IPv4 rules. 2.1.3 Überprüfen Sie den Aufbau der VPN-Regel zur Zentrale: - Ist in dem Feld Remote network die Netzadresse der Zentrale hinterlegt, muss die VPN-Regel angepasst werden. Klicken Sie dazu auf Edit.

- Tragen Sie in dem Feld Remote networks zusätzlich die Netz-Adresse der Filiale 2 in CIDR-Schreibweise ein (in diesem Beispiel die 192.168.3.0/24). Die Einträge müssen dabei durch ein Komma voneinander getrennt werden.

| Info |

|---|

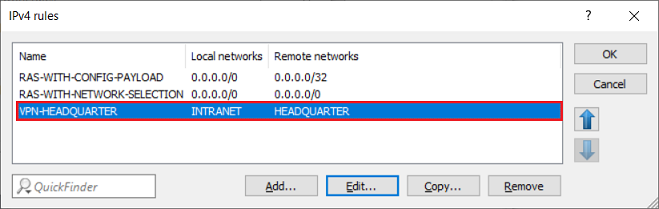

Ist in dem Feld Remote networks die VPN-Gegenstelle zur Zentrale hinterlegt (in diesem Beispiel HEADQUARTER), muss die VPN-Regel nicht angepasst werden, da für die Erzeugung der VPN-Regeln dann die Einträge in der IPv4-Routing-Tabelle herangezogen werden.

|

2.1.4 Die Konfigurationsschritte in der Filiale Office 1 sind damit abgeschlossen.

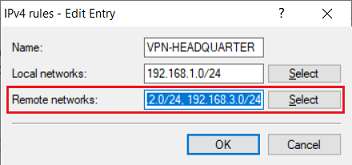

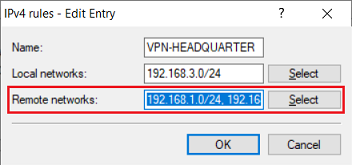

2.2 Konfigurationsschritte auf dem Router in der Filiale 2: 2.2.1 Öffnen Sie die Konfiguration des Routers in der Filiale 2 und wechseln in das Menü VPN → Allgemein → Netzwerk-RegelnGeneral → Network rules. 2.2.2 Öffnen Sie das Menü IPv4 -Regelnrules. 2.2.3 Überprüfen Sie den Aufbau der VPN-Regel zur Zentrale: - Ist in dem Feld Entfernte Netzwerke Remote networks die Netzadresse der Zentrale in CIDR-Schreibweise hinterlegt (in diesem Beispiel die 192.168.2.0/24), muss die VPN-Regel angepasst werden. Klicken Sie dazu auf Bearbeiten Edit.

- Tragen Sie in dem Feld Entfernte Netzwerke zusätzlich Remote networks zusätzlich die Netz-Adresse der Filiale 1 in CIDR-Schreibweise ein (in diesem Beispiel die 192.168.1.0/24). Die Einträge müssen dabei durch ein Komma voneinander getrennt werden.

| Info |

|---|

Ist in dem Feld Entfernte Netzwerke die Remote networks die VPN-Gegenstelle zur Zentrale hinterlegt (in diesem Beispiel ZENTRALE HEADQUARTER), muss die VPN-Regel nicht angepasst werden, da für die Erzeugung der VPN-Regeln dann die Einträge in der IPv4-Routing-Tabelle herangezogen werden.

|

2.2.4 Die Konfigurationsschritte in der Filiale 2 sind damit abgeschlossen.

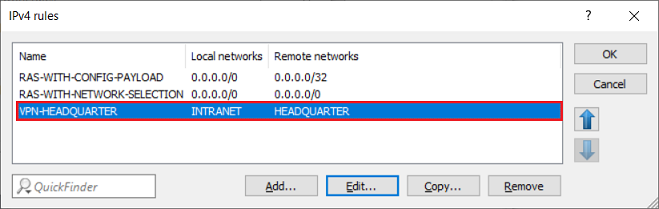

2.3 Konfigurationsschritte auf dem Router in der ZentraleHeadquarter: 2.3.1 Öffnen Sie die Konfiguration des Routers in der Zentrale Headquarter und wechseln in das Menü VPN → Allgemein → Netzwerk-RegelnGeneral → Network rules. 2.3.2 Öffnen Sie das Menü IPv4 -Regelnrules. 2.3.3 Markieren Sie die VPN-Regel der VPN-Verbindung zur Filiale 1 (in diesem Beispiel VPN-FILIALE1 OFFICE1) und klicken auf Bearbeiten Edit. | Info |

|---|

Die Vorgehensweise in der Zentrale bleibt gleich, auch wenn für die Lokalen Netzwerke und Entfernten Netzwerke Local networks und Remote networks die Netzadressen in CIDR-Schreibweise hinterlegt sind. |

2.3.4 Ergänzen Sie in dem Feld Lokale Netzwerke die Local networks die Netz-Adresse der Filiale 2 in CIDR-Schreibweise ein (in diesem Beispiel 192.168.3.0/24). Die Einträge müssen dabei durch ein Komma separiert werden. 2.3.5 Markieren Sie die VPN-Regel der VPN-Verbindung zur Filiale 2 (in diesem Beispiel VPN-FILIALE2 OFFICE2) und klicken auf Bearbeiten Edit. 2.3.6 Ergänzen Sie in dem Feld Lokale Netzwerke die Local networks die Netz-Adresse der Filiale 1 in CIDR-Schreibweise (in diesem Beispiel 192.168.1.0/24). Die Einträge müssen dabei durch ein Komma separiert werden. 2.3.7 Die Konfigurationsschritte in der Zentrale Headquarter sind damit abgeschlossen.

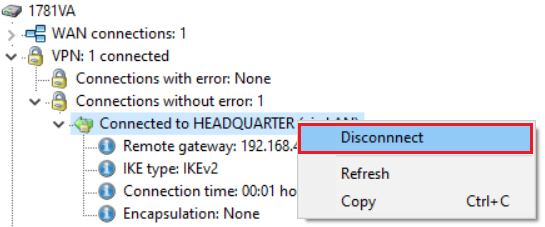

2.4 Neustart der VPN-Verbindungen: Damit die vorgenommenen Änderungen umgesetzt werden, müssen beide VPN-Verbindungen neugestartet werden. Dabei spielt es keine Rolle, ob die Trennung auf einer der Filialen oder auf der Zentrale initiiert wird. 2.4.1 Neustart der VPN-Verbindung per LANmonitor: Markieren Sie die VPN-Verbindung, führen einen Rechtsklick aus und wählen im Kontextmenü die Option Disconnect aus.

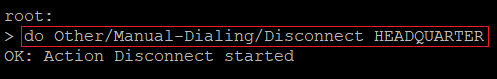

2.4.2 Neustart der VPN-Verbindung per Konsole: Geben Sie den Befehl zum Trennen der VPN-Verbindung im folgenden Format ein: do Other/Manual-Dialing/Disconnect <Name of the VPN connection> In diesem Beispiel muss der Befehl also wie folgt lauten: do Other/Manual-Dialing/Disconnect HEADQUARTER

|