...

In diesem Artikel wird beschrieben, wie für einen Access Point mit LCOS LX eine RADIUS-Authentifizierung eingerichtet wird, damit nur dieser Zugriff zum Verwaltungs-Netzwerk erhält.

| Info |

|---|

Access Points, welche in einem WLAN-Controller Szenario betrieben werden, müssen jeweils einzeln konfiguriert werden. Eine zentrale Konfiguration der hier beschriebenen Schritte über einen WLAN-Controller ist nicht möglich. Dieses Szenario lässt sich auch mit LCOS LX Access Points umsetzen. |

Voraussetzungen:

- LANCOM Router als RADIUS-Server

- Access Point mit LCOS

- Switch der GS-23xx Serie

- LCOS ab Version 9.24 bzw. 10.30 bei Verwendung von SWOS 3.32 RU7 (download aktuelle Version)

- LANtools ab Version 9.24 bzw. 10.30 bei Verwendung von SWOS 3.32 RU7 (download aktuelle Version)

- Beliebiger Web-Browser für den Zugriff auf das Webinterface des GS-23xx Switch

...

- Ein LANCOM Router mit der IP-Adresse 192.168.1.254 fungiert als RADIUS-Server.

- Ein Switch der GS-23xx Serie mit der IP-Adresse 192.168.1.250 fungiert als RADIUS-Authenticator. Der Switch leitet also die Anfragen des Access Points an den RADIUS-Server weiter.

- Ein Access Point mit LCOS LX Betriebs-Systemmeldet sich mit Login-Daten am Switch an und stellt somit den RADIUS-Supplicant dar.

- Nach einem erfolgreichen Login am RADIUS-Server soll der Switch die Kommunikation auf dem Port, an dem der Access Point angeschlossen ist, freischalten.

...

| Info |

|---|

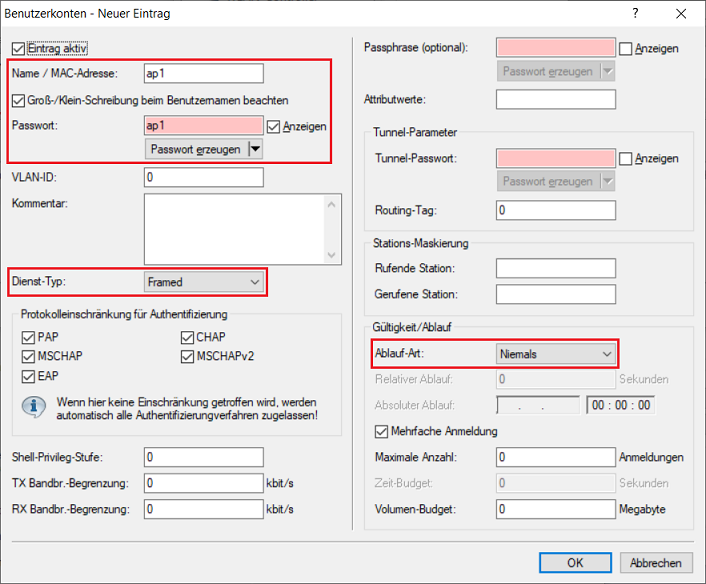

Ab SWOS 3.32 RU7 sendet der Switch ein RADIUS-Request mit dem Dienst-Typ Call-Check. In diesem Fall muss der Dienst-Typ hier auch auf Call-Check gesetzt werden. Alternativ kann auch Beliebig ausgewählt werden. Ab LCOS SX 3.34 Rel wird für RADIUS-Requests der Service-Type Framed und für MAC-based-Requests der Service-Type Call-Check verwendet. In diesem Fall muss der Dienst-Typ auf Framed gesetzt werden. Alternativ kann auch Beliebig ausgewählt werden. Der Dienst-Typ Call-Check wird erst ab LCOS 10.30 unterstützt. |

1.8 Die Konfiguration des RADIUS-Servers auf dem LANCOM Router ist damit abgeschlossen. Schreiben Sie die Konfiguration in das Gerät zurück.

...

| Info |

|---|

Mit der Option Port-based 802.1X muss sich nur der Access Point authentifizieren. Alle weiteren per WLAN angebundenen Endgeräte können ohne Authentifizierung über den Switch-Port kommunizieren. Daher ist es wichtig, für die WLAN-Endgeräte ein eigenes Netzwerk einzurichten, welches per VLAN von dem Verwaltungs-Netzwerk abgetrennt ist. Dazu können Sie sich an diesem Knowledge Base Artikel orientieren. |

2.3 Wechseln Sie in das Menü Maintenance → Save/Restore → Save Start und klicken auf Save, damit die Konfiguration als Start-Konfiguration gespeichert wird.

...

3. Konfiguration des RADIUS-Supplicant auf dem Access Point:

3.1 Konfiguration des RADIUS-Supplicant per LANconfig:

3.1.1 Öffnen Sie die Konfiguration des Access Points per LANconfig und wechseln in das Menü Management → 802.1X-Supplicant → 802.1X-Supplicant konfigurieren.

3.1.2 Bearbeiten Sie den vorhandenen Eintrag INTRANET.

3.1.3 Passen Sie folgende Parameter an:

- Methode: Wählen Sie im Dropdown-Menü MD5 aus. MD5 wird in LANCOM Routern als Standard-Methode verwendet.

- Benutzername: Tragen Sie den in Schritt 1.7 vergebenen Namen / MAC-Adresse ein. Mit diesem authentifiziert sich der Access Point am RADIUS-Server.

- Passwort: Tragen Sie das in Schritt 1.7 vergebene Passwort ein. Mit diesem authentifiziert sich der Access Point am RADIUS-Server.

3.1.4 Die Konfiguration des Access Points per LANconfig ist damit abgeschlossen. Schreiben Sie die Konfiguration in das Gerät zurück.

3.2 Konfiguration des RADIUS-Supplicant per WEBconfig:

3.2.1 Verbinden Sie sich per WEBconfig mit dem Access Point und wechseln in das Menü Systemkonfiguration → Passen Sie die Netzwerkeinstellungen Ihres Gerätes an.

3.2.2 Passen Sie bei 802.1X-Supplicant folgende Parameter an und klicken anschließend auf Übernehmen:

- Benutzername: Tragen Sie den in Schritt 1.7 vergebenen Namen / MAC-Adresse ein. Mit diesem authentifiziert sich der Access Point am RADIUS-Server.

- Passwort: Tragen Sie das in Schritt 1.7 vergebene Passwort ein. Mit diesem authentifiziert sich der Access Point am RADIUS-Server.

- Methode: Wählen Sie im Dropdown-Menü MD5 aus. MD5 wird in LANCOM Routern als Standard-Methode verwendet.

...

Damit sich der Access Point am Radius Server des Routers anmelden kann, muss die Authentisierungs-Methode festgelegt und Benutzerdaten zur Anmeldung angegeben werden. In diesem Beispiel wird als Authentisierungs-Methode PEAP/MSCHAPv2 verwendet. Die Benutzerdaten des Access Point haben Sie im Schritt 1.7 im Router konfiguriert.

3.1. Verbinden Sie sich per Konsole mit dem Access Point und rufen Sie den Pfad Supplicant-Ifc-Setup auf:

cd /Setup/LAN/IEEE802.1x/Supplicant-Ifc-Setup

3.2. Rufen Sie den Pfad für die LAN-Schnittstelle auf. In diesem Beispiel wird die Schnittstelle LAN-1 verwendet.

cd LAN-1

3.3. Geben Sie mit dem folgendem Befehl die Benutzerdaten zur Authentifizierung am RADIUS-Server des LANCOM Routers an:

set credentials <Benutzername>:<Passwort>

In diesem Beispiel muss der Befehl wie folgt lauten:

set credentials ap1:ap1

3.4. Setzen Sie mit folgendem Befehl die Authentisierungs-Methode auf den Wert PEAP/MSCHAPv2:

set Method PEAP/MSCHAPv2

| Info |

|---|

Mit dem folgenden Skript können Sie die Änderungen alternativ per LANconfig in den Access Point laden. Ändern Sie vorher bitte die Werte für Benutzername und Passwort. |