...

- LCOS FX ab Version 10.7 (download aktuelle Version)

- LCOS ab Version 9.24 (download aktuelle Version)

- LANtools ab Version 9.24 (download aktuelle Version)

- Web-Browser zur Konfiguration der Unified Firewall

Es werden folgende Browser unterstützt:- Google Chrome

- Chromium

- Mozilla Firefox

Szenario:

- In Auf der Unified Firewall ist das Netzwerk 192.168.1.0/24 konfiguriert.

- Auf einem Router ist das Netzwerk 192.168.20.0/24 konfiguriert.

- Auf der Unified Firewall und dem Router soll das Transfer-Netzwerk 192.168.99.0/24 eingerichtet und Routing zwischen den Netzwerken der Unified Firewall und des Routers konfiguriert werden.

...

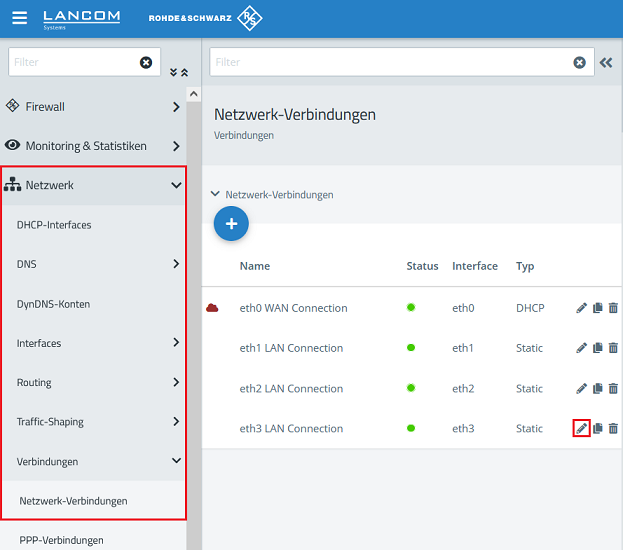

1.1 Verbinden Sie sich mit der Unified Firewall, wechseln in das Menü Netzwerk → Verbindungen → Netzwerk-Verbindungen und klicken bei einem bisher nicht verwendeten Interface auf das "Stift-Symbol", um die Einstellungen zu bearbeiten (in diesem Beispiel wird eth3 verwendet).

| Info |

|---|

Soll die aktuell zugewiesene IP-Adresse des gewählten Interfaces (Standard-Einstellung für eth3 ist 192.168.3.254) für das Transfer-Netzwerk verwendet werden, können Sie die Schritte 1.1 -1.3. überspringen. |

1.2 Klicken Sie bei der hinterlegten IP-Adresse auf das "Stift-Symbol", um diese anzupassen.

...

1.3 Tragen Sie eine IP-Adresse aus einem bisher nicht verwendeten Netzwerk in CIDR-Schreibweise ein (Classless Inter Domain Routing), welches als Transfer-Netzwerk zwischen der Unified Firewall und dem separaten Router verwendet werden soll (in diesem Beispiel 192.168.99.254). Klicken Sie anschließend auf Speichern.

...

- Interface: Wählen Sie das in Schritt 1.1 ausgewählte Interface aus, welches sich in dem Transfer-Netzwerk befindet (in diesem Beispiel eth3).

- Ziel: Tragen Sie die Netzadresse des Zielnetzwerks, welches über den separaten Router erreicht werden soll, in CIDR-Schreibweise ein (in diesem Beispiel 192.168.20.0/24).

- Gateway: Tragen Sie die eine freie IP-Adresse des separaten Routers in aus dem Transfer-Netzwerk ein, welche der Router verwenden soll (in diesem Beispiel 192.168.99.253).

...

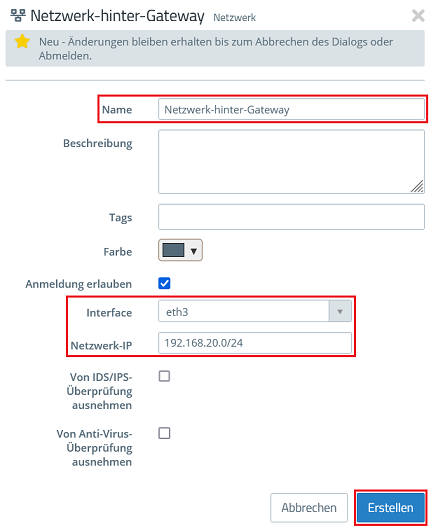

- Name: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel Netzwerk-hinter-Gateway).

- Interface: Wählen Sie im Dropdown-Menü das Interface any aus. Dies ist erforderlich, da das Netzwerk nicht in der Unified Firewall konfiguriert ist, sondern in dem separaten Router, über welches das Transfer-Netzwerk angebunden ist (in diesem Beispiel eth3).

- Netzwerk-IP: Tragen Sie die Netzadresse des Zielnetzwerks, welches über den separaten Router erreicht werden soll, in CIDR-Schreibweise ein (in diesem Beispiel 192.168.20.0/24).

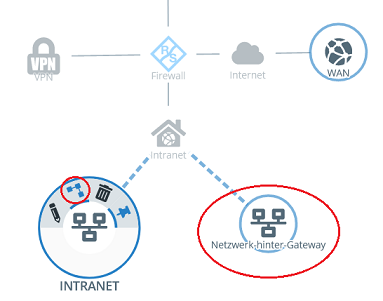

1.10 Klicken Sie auf dem Desktop auf das lokale Netzwerk-Objekt (in diesem Beispiel das INTRANET), wählen das Verbindungswerkzeug aus und klicken auf das in Schritt 1.9. erstellte Netzwerk-Objekt für das entfernte Netzwerk hinter dem Router.

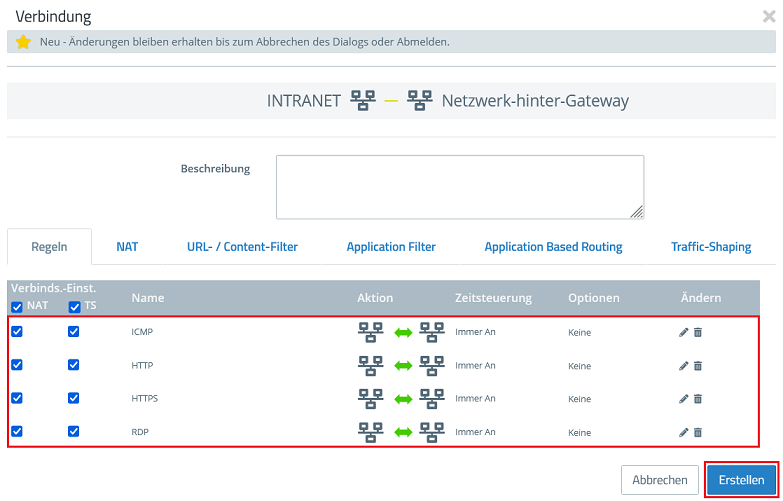

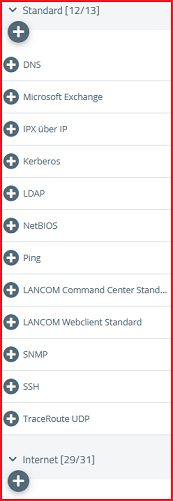

1.11 Wählen Sie die für die Kommunikation erforderlichen Protokolle aus und fügen diese über die "Plus-Zeichen" hinzu. Klicken Sie anschließend auf Erstellen.

| Info |

|---|

Die Unified Firewall verwendet eine Deny-All Strategie. Die Kommunikation muss daher explizit erlaubt werden. |

1.12 Klicken Sie abschließend auf Aktivieren, damit die vorgenommenen Einstellungen übernommen werden.

...

2.1 Verbinden Sie sich per LANconfig mit dem Router, wechseln in das Menü Schnittstellen → LAN → Ethernet-Ports und wählen einen bisher nicht verwendeten Ethernet-Port aus (in diesem Beispiel ETH-4).

2.2 Wählen Sie bei im Dropdown-Menü bei Interface-Verwendung ein bisher nicht verwendetes logisches Interface aus (in diesem Beispiel LAN-2).

...

- Netzwerkname: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel TRANSFER-NETZ).

- IP-Adresse: Tragen Sie die in Schritt 1.6 als Gateway zugewiesene IP-Adresse aus dem Transfer-Netzwerk ein (in diesem Beispiel 192.168.99.253).

- Netzmaske: Tragen Sie die zugehörige Subnetzmaske ein.

- Schnittstellen-Zuordnung: Wählen Sie im Dropdownmenü das in Schritt 2.2 ausgewählte logische Interface aus (in diesem Beispiel LAN-2).

...

2.12 Die Konfigurationsschritte auf dem LANCOM Router sind damit abgeschlossen. Schreiben Sie die Konfiguration in das gerät zurückGerät zurück.

| Info |

|---|

Die Firewall in LANCOM Routern verwendet eine implizite Allow-All Strategie. Die Kommunikation ist also erlaubt, bis diese unterbunden wird. |