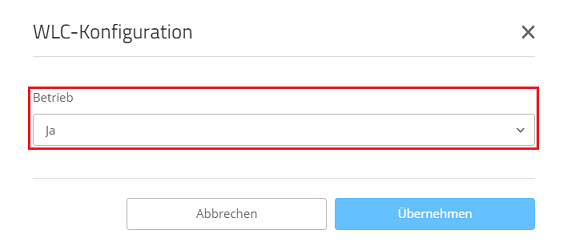

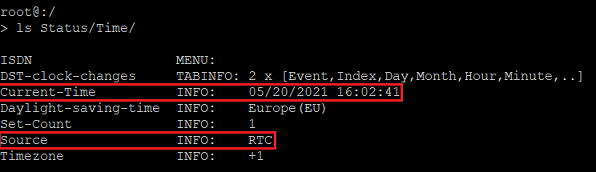

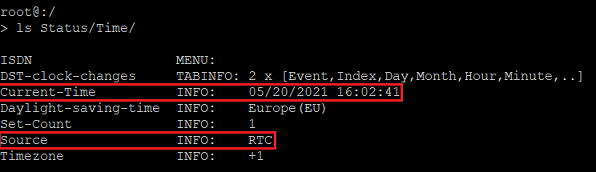

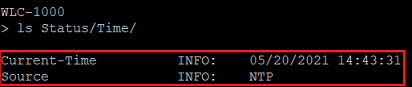

Status/time In diesem Beispiel ist zwar eine Uhrzeit gesetzt, diese wird aber aus dem internen Speicher des Routers bezogen (RTC). Es erfolgt keine Synchronisation mit einem Zeit-Server, weshalb es zu Diskrepanzen zwischen der Geräte-Zeit und der tatsächlichen Zeit kommen kann.  Image Added Image AddedIn diesem Beispiel wird die Uhrzeit von einem NTP-Server (NTP) bezogen.  Image Added Image Added

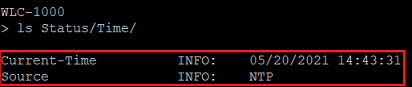

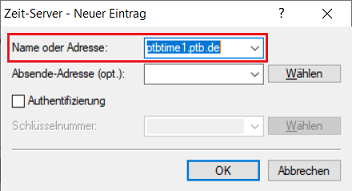

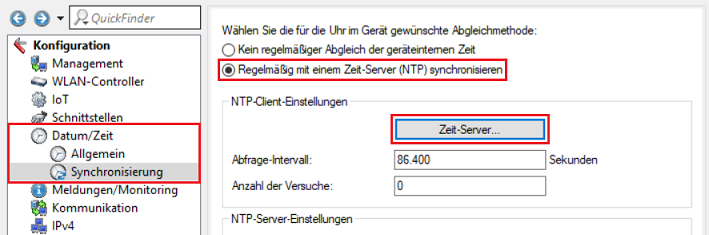

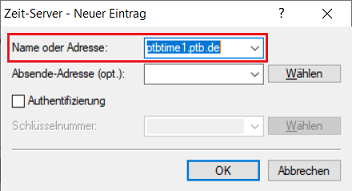

Zeitbezug per NTP einrichten: 1. Öffnen Sie die Konfiguration des WLAN-Controllers in LANconfig und wechseln in das Menü Datum/Zeit → Synchronisierung. Wählen Sie die Option Regelmäßig mit einem Zeit-Server (NTP) synchronisieren aus und wechseln in das Menü Zeit-Server.  Image Added Image Added2. Erstellen Sie einen neuen Eintrag und wählen einen NTP-Server aus der Liste aus. Alternativ können Sie auch den DNS-Namen oder die IP-Adresse eines anderen NTP-Servers angeben (etwa ein NTP-Server im lokalen Netzwerk).  Image Added Image Added

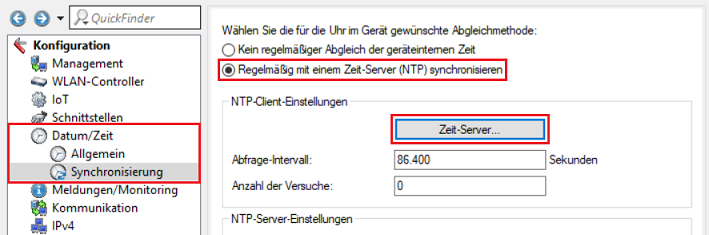

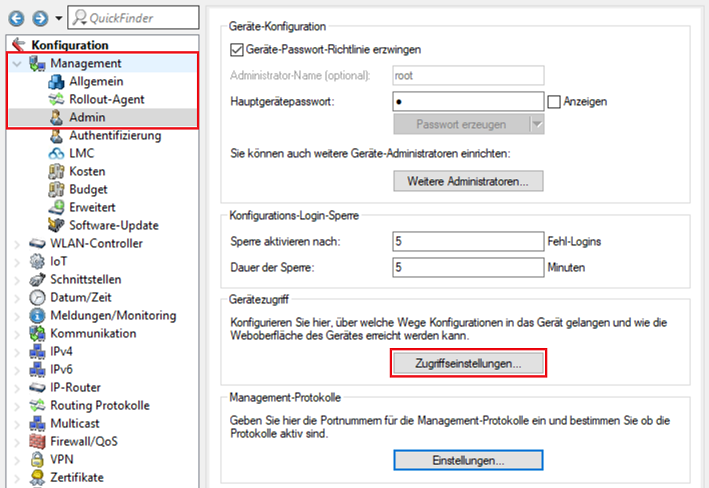

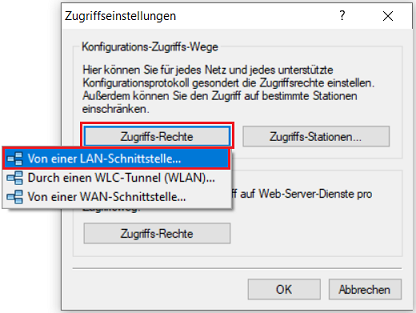

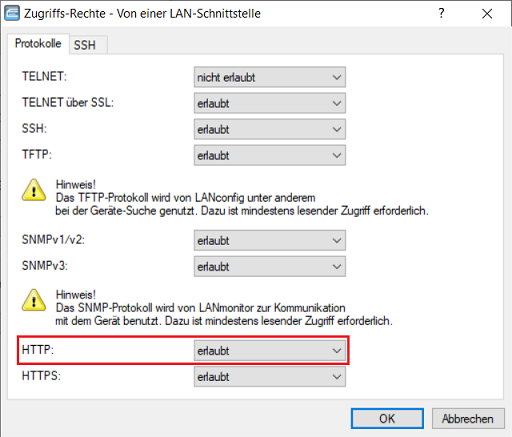

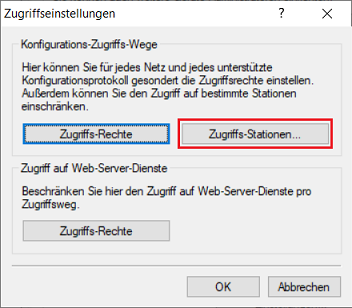

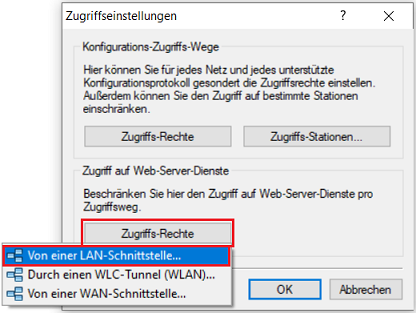

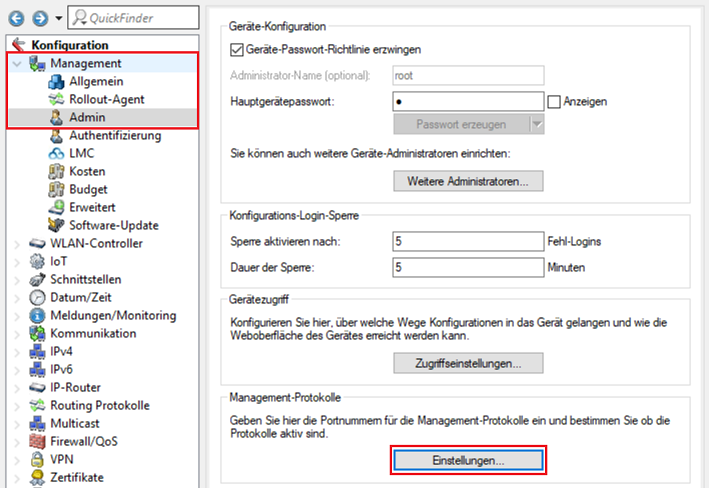

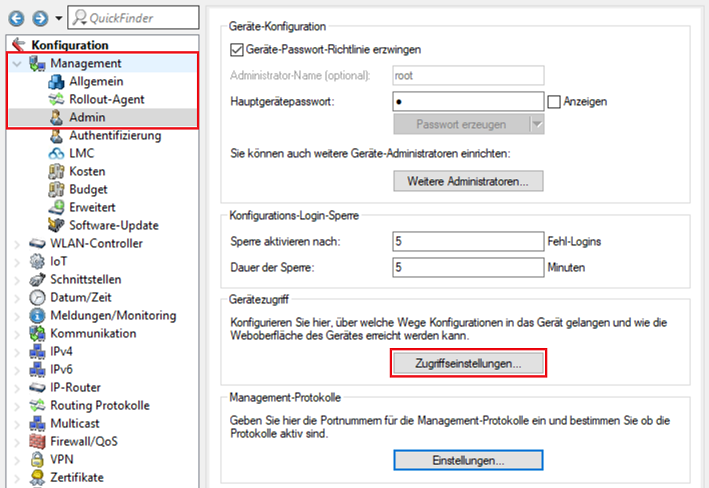

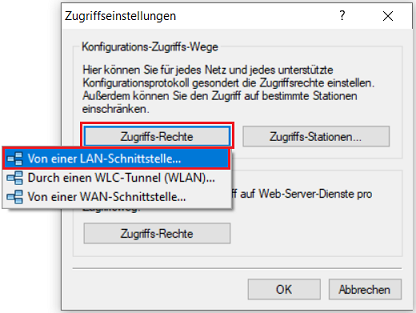

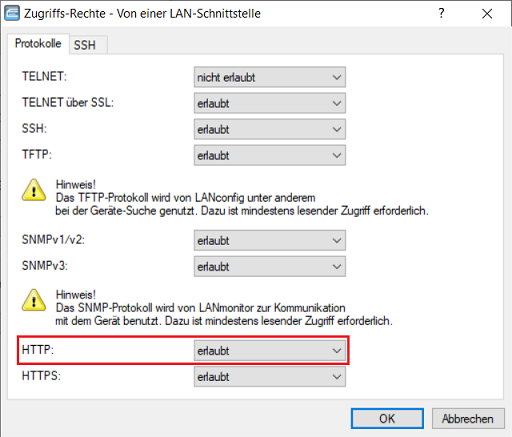

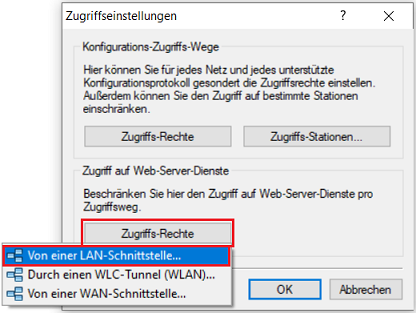

Der Bezug des Zertifikats vom WLAN-Controller per HTTP ist nicht erlaubt:Der Zertifikatsbezug erfolgt per HTTP. Dazu muss also der HTTP-Server des WLAN-Controllers aktiv und der Zugriff vom LAN per HTTP erlaubt sein. Weiterhin muss der Standard-Port 80 verwendet werden. 1. HTTP-Zugriff vom lokalen Netzwerk erlauben: 1.1 Öffnen Sie die Konfiguration des WLAN-Controllers in LANconfig und wechseln in das Menü Management → Admin → Zugriffseinstellungen.  Image Added Image Added1.2 Wechseln Sie bei Konfigurations-Zugriffs-Wege in das Menü Zugriffs-Rechte → Von einer LAN-Schnittstelle.  Image Added Image Added1.3 Stellen Sie sicher, dass für das Protokoll HTTP die Option erlaubt ausgewählt ist.  Image Added Image Added

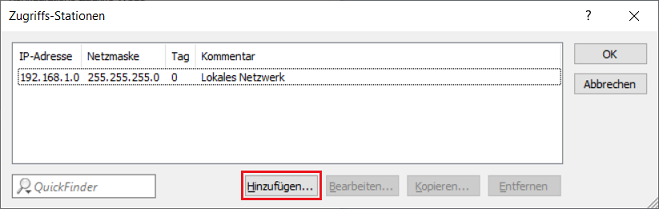

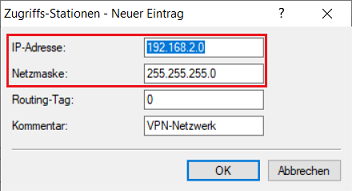

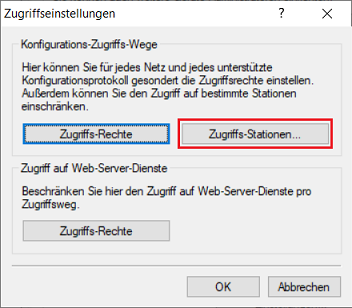

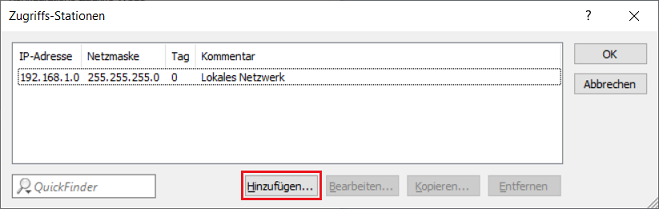

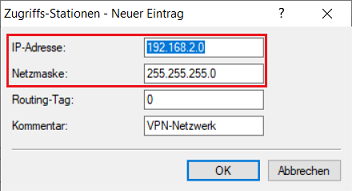

2. Anpassen der Zugriffs-Stationen (optional): Sollten Sie in den Zugriffs-Stationen ein oder mehrere Netzwerke bzw. IP-Adressen hinterlegt haben, ist es erforderlich, das Netzwerk in dem sich die Access Points befinden bzw. die IP-Adressen zusätzlich zu hinterlegen (sofern nicht bereits freigegeben). Wenn Sie keine Zugriffs-Stationen verwenden, können Sie diesen Schritt überspringen. 2.1 Wechseln Sie in das Menü Zugriffs-Stationen.  Image Added Image Added2.2 Klicken Sie auf Hinzufügen, um einen neuen Eintrag zu erstellen (in diesem Beispiel ist bereits der Zugriff vom lokalen Netzwerk 192.168.1.0/24 erlaubt).  Image Added Image Added2.3 Passen Sie die folgenden Parameter an: - IP-Adresse: Tragen Sie die Netz-Adresse des Netzwerks oder die IP-Adresse ein, die Zugriff auf den WLAN-Controller haben sollen (in diesem Beispiel wird der Zugriff auf ein separates Netzwerk mit der Adresse 192.168.2.0/24 erlaubt).

- Netzmaske: Tragen Sie die Subnetzmaske des Netzwerks ein (in diesem Beispiel die 255.255.255.0). Eine einzelne IP-Adresse wird durch die Subnetzmaske 255.255.255.255 gekennzeichnet.

Image Added Image Added

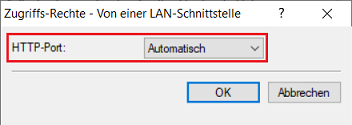

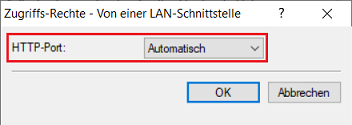

3. Standard-Einstellung des HTTP-Servers für den Zugriff von einer LAN-Schnittstelle überprüfen: 3.1 Wechseln Sie bei Zugriff auf Web-Server-Dienste in das Menü Zugriffs-Rechte → Von einer LAN-Schnittstelle.  Image Added Image Added3.2 Stellen Sie sicher, dass bei HTTP-Port die Option Automatisch ausgewählt ist. Dabei wird der HTTP-Server automatisch gestartet, wenn ein Dienst sich anmeldet.  Image Added Image Added

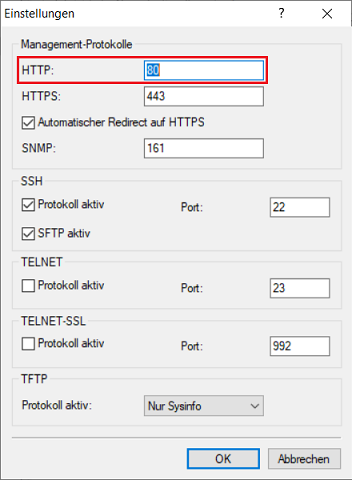

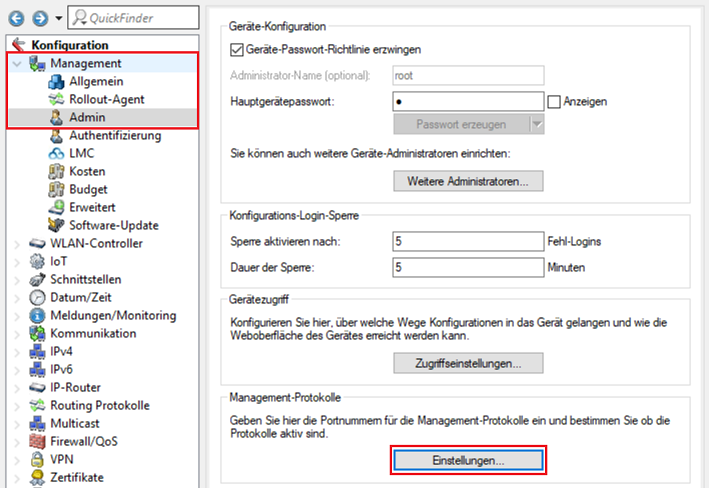

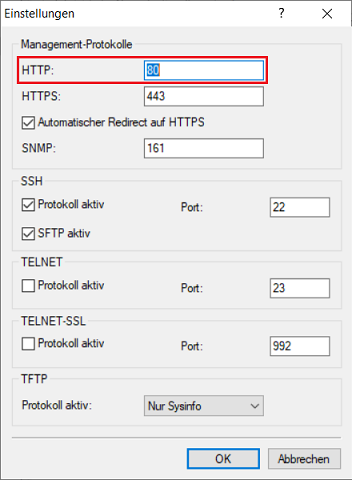

4. Standard-Port für HTTP verwenden: 4.1 Wechseln Sie in das Menü Management → Admin → Einstellungen.  Image Added Image Added4.2 Stellen Sie sicher, dass für das Protokoll HTTP der Port 80 hinterlegt ist.  Image Added Image Added

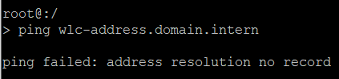

Der DNS-Name "WLC-Address" kann vom Access Point in einem entfernten Netzwerk nicht aufgelöst werden:Findet ein Access Point keinen WLAN-Controller per Broadcast im lokalen Netzwerk, stellt dieser eine DNS-Anfrage mit dem Namen WLC-Address an den DNS-Server, um die IP-Adresse des WLAN-Controllers in Erfahrung zu bringen. Daher muss bei Verwendung eines zu verwaltenden Access Points in einem entfernten Netzwerk (etwa per VPN angebunden) sichergestellt sein, dass der verwendete DNS-Server (häufig der Gateway-Router) den Namen WLC-Address auflösen kann. Um dies zu überprüfen, ist es sinnvoll zuerst die generelle Erreichbarkeit des WLAN-Controllers durch einen Ping auf dessen IP-Adresse sicherzustellen. Anschließend muss mit einem Ping auf den DNS-Namen WLC-Address geprüft werden, ob dieser DNS-Name vom Access Point aufgelöst werden kann.

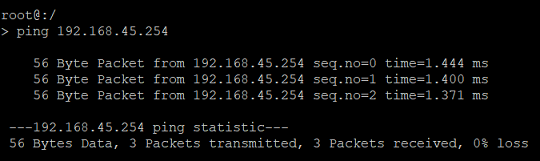

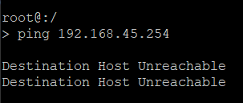

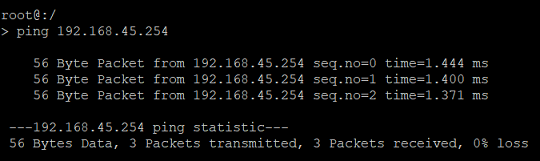

1. Generelle Prüfung der Erreichbarkeit des WLAN-Controllers durch Absetzen eines Ping auf die IP-Adresse:

Verbinden Sie sich per Konsole mit einem betroffenen Access Point und setzen mit dem Befehl ping <IP-Adresse des WLAN-Controllers> einen Ping auf den WLAN-Controller ab, um zu prüfen, ob dieser generell erreichbar ist (in diesem Beispiel ping 192.168.45.254).

In diesem Beispiel kann der Access Point den WLAN-Controller per IP-Adresse ansprechen.

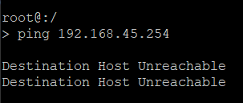

Image Added Image AddedIn diesem Beispiel kann der Access Point den WLAN-Controller nicht über die IP-Adresse erreichen. → In diesem Fall muss auf den Routern zwischen Access Point und WLAN-Controller das Routing geprüft werden. Weiterhin muss die Übertragung von Ping-Paketen (ICMP) erlaubt sein.  Image Added Image Added

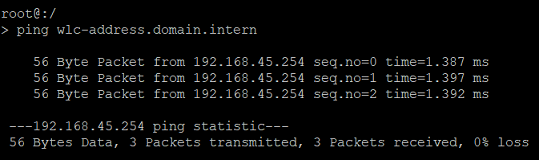

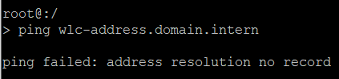

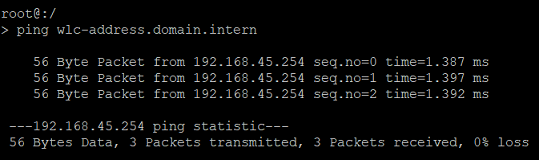

2. Prüfung der Erreichbarkeit des WLAN-Controller durch Absetzen eines Ping auf den DNS-Namen WLC-Address: Setzen Sie mit dem Ping-Befehl im Format ping wlc-address.<Lokale DNS-Domain> einen Ping auf den WLAN-Controller ab, um zu prüfen, ob dieser über den DNS-Namen WLC-Address erreichbar ist (in diesem Beispiel ping wlc-address.domain.intern). | Hinweis |

|---|

Die Angabe der DNS-Domain bei Verwendung des Ping-Befehl ist zwingend erforderlich, da die DNS-Anfrage ansonsten verworfen wird. Dieser Test muss zwingend auf dem Access Point ausgeführt werden und nicht auf einer Arbeitsstation im Netzwerk! |

In diesem Beispiel kann der Access Point den WLAN-Controller per IP-Adresse ansprechen.  Image Added Image AddedIn diesem Beispiel schlägt die DNS-Auflösung fehl, da der DNS-Name auf dem verwendeten DNS-Server nicht bekannt ist. → In diesem Fall muss der DNS-Name WLC-Address auf dem lokalen DNS-Server bekanntgegeben werden.  Image Added Image Added

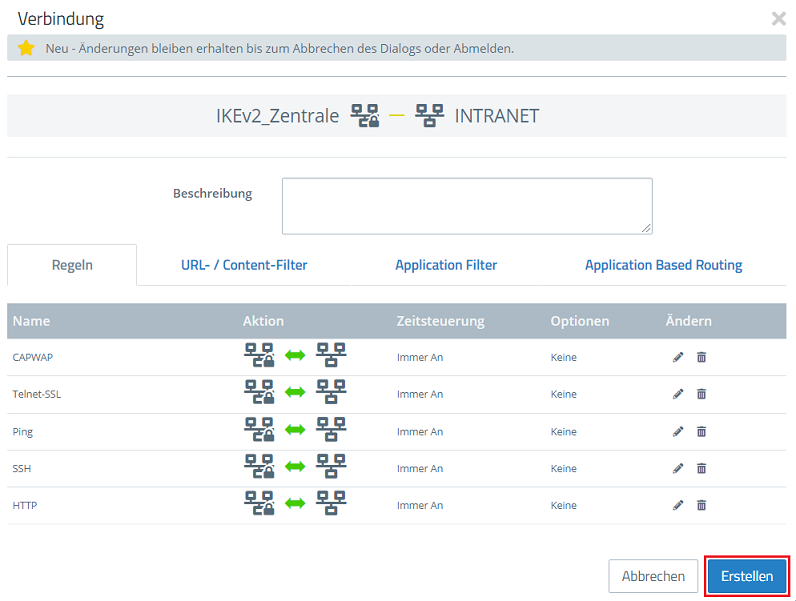

Die Kommunikation zwischen Access Point und WLAN-Controller wird durch eine Firewall blockiert:Zur Kommunikation zwischen Access Points und dem WLAN-Controller wird CAPWAP (UDP-Port 1027) und für den Zertifikatsbezug HTTP (TCP-Port 80) verwendet. Zu Diagnosezwecken sind zusätzlich die Protokolle ICMP (Ping), SSH (TCP-Port 22) und Telnet über SSL (TCP-Port 992) erforderlich. Wenn ein Access Point sich in einem entfernten Netzwerk befindet (etwa per VPN angebunden) und eine Firewall die Kommunikation regelt, kann es vorkommen, dass die Kommunikation über CAPWAP und HTTP nicht erlaubt ist. In diesem Fall kann der Access Point nicht mit dem WLAN-Controller kommunizieren! Daher muss sichergestellt werden, dass CAPWAP und HTTP in der Firewall für die Kommunikation zwischen Access Point und WLAN-Controller erlaubt werden. | Info |

|---|

Bei Verwendung einer Firewall eines Fremdherstellers konsultieren Sie bitte die Dokumentation oder wenden sich an den jeweiligen Hersteller. |

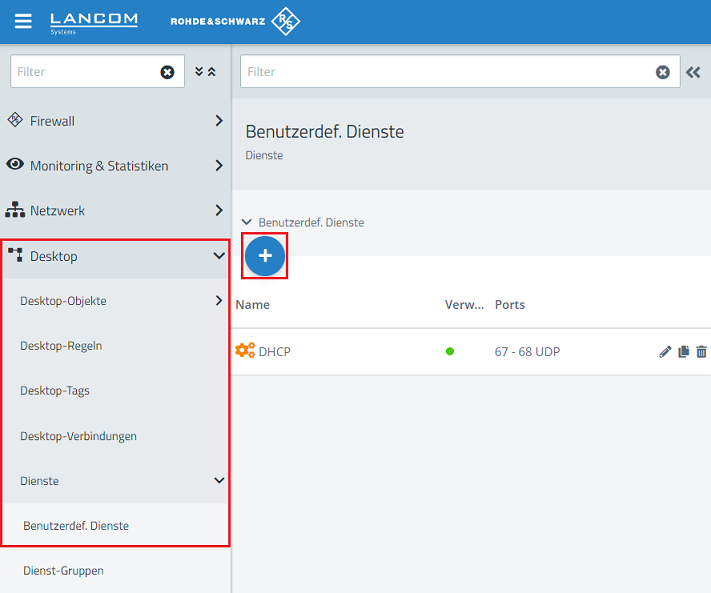

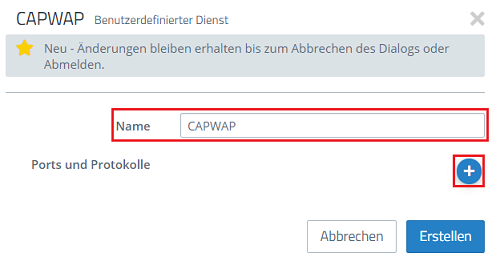

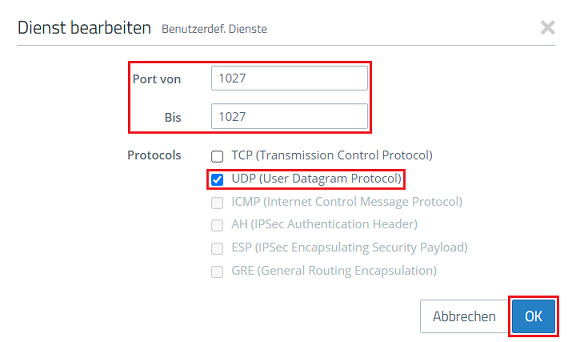

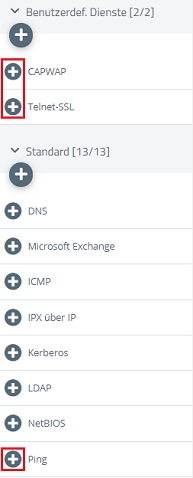

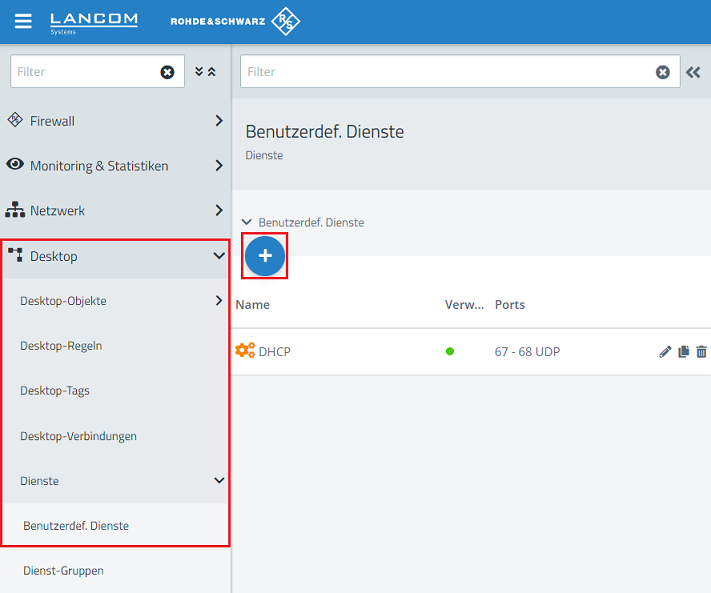

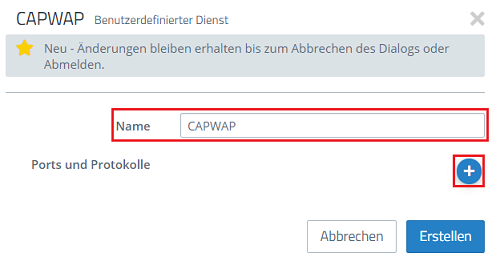

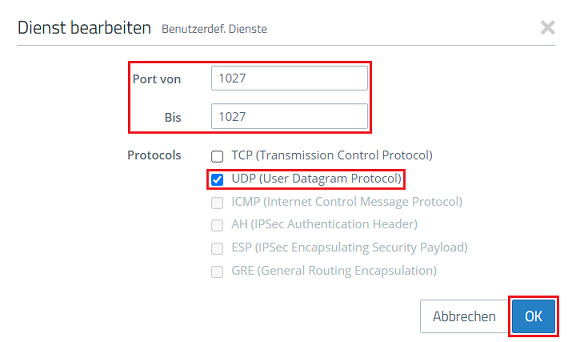

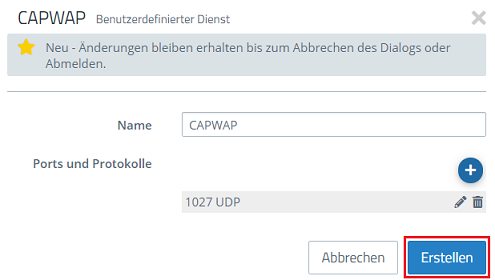

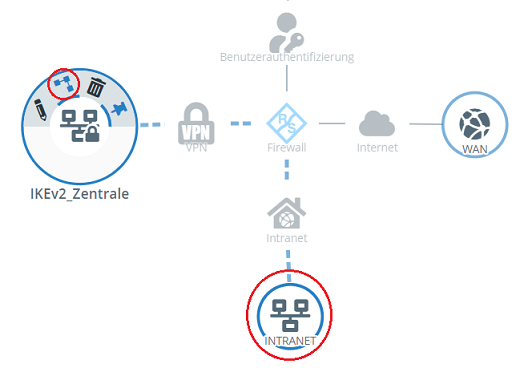

Einrichtung der notwendigen Firewall-Regeln auf einer LANCOM R&S®Unified Firewall: In diesem Beispiel sollen Access Points in einem per VPN angebundenen Netzwerk (Außenstelle) mit der Zentrale kommunizieren können. Die Konfiguration wird dabei anhand der Unified Firewall in der Außenstelle beschrieben. Die Konfiguration der Zentrale gestaltet sich analog. Dort kann bei Bedarf statt des Netzwerk-Objekts ein Host-Objekt für den WLAN-Controller verwendet werden. 1. Öffnen Sie die Konfiguration der Unified Firewall im Browser, wechseln in das Menü Desktop → Dienste → Benutzerdef. Dienste und klicken auf das "Plus-Symbol", um einen benutzerdefinierten Dienst zu erstellen.  Image Added Image Added2. Erstellen Sie zuerst einen benutzerdefinierten Dienst für das Protokoll CAPWAP. Vergeben Sie dazu einen aussagekräftigen Namen und klicken auf das "Plus-Zeichen", um in das Menü Ports und Protokolle zu gelangen.  Image Added Image Added3. Passen Sie die folgenden Parameter an und klicken auf OK: - Tragen Sie bei Port von und Bis jeweils den Port 1027 ein.

- Wählen Sie das Protokoll UDP (User Datagram Protocol) aus.

Image Added Image Added

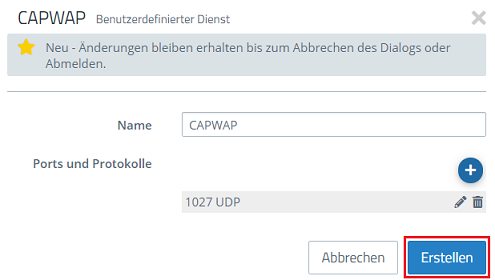

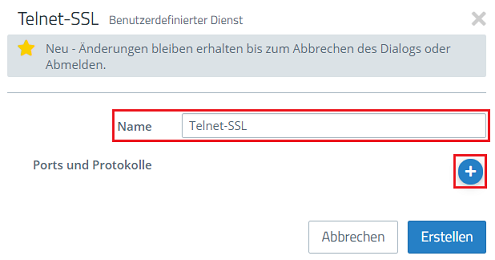

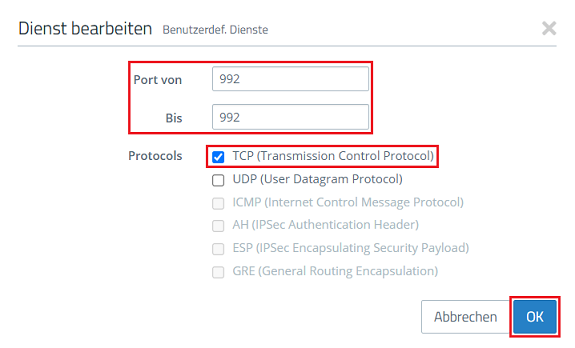

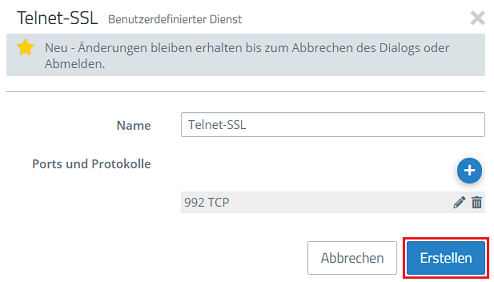

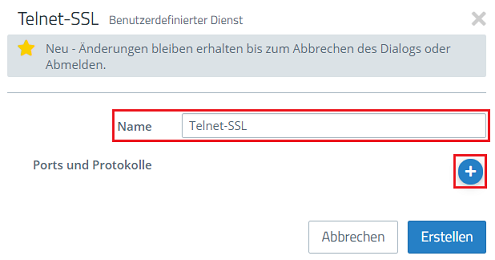

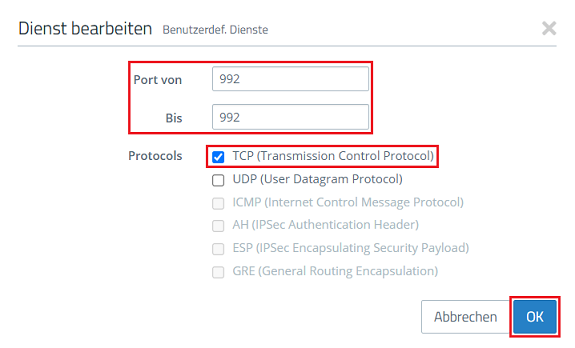

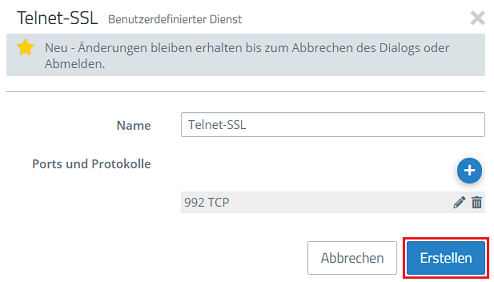

4. Klicken Sie auf Erstellen.  Image Added Image Added5. Erstellen Sie anschließend einen weiteren benutzerdefinierten Dienst für das Protokoll Telnet über SSL. Vergeben Sie dazu einen aussagekräftigen Namen und klicken auf das "Plus-Zeichen", um in das Menü Ports und Protokolle zu gelangen.  Image Added Image Added6. Passen Sie die folgenden Parameter an und klicken auf OK :- Tragen Sie bei Port von und Bis jeweils den Port 992 ein.

- Wählen Sie das Protokoll TCP (Transmission Control Protocol) aus.

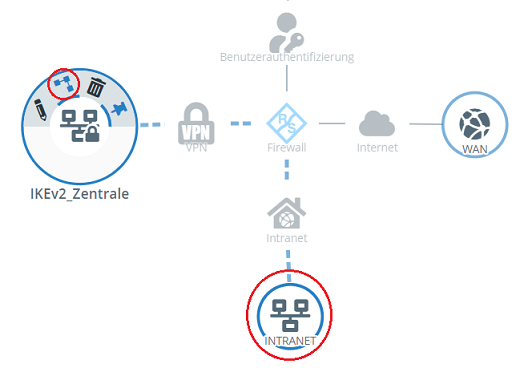

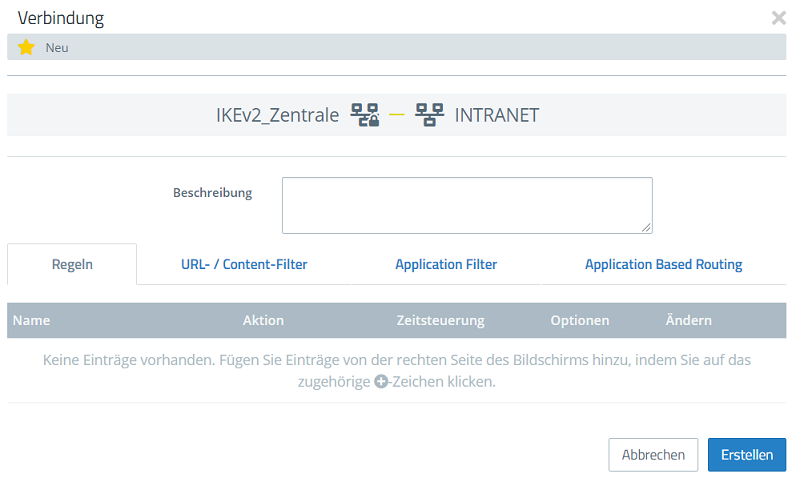

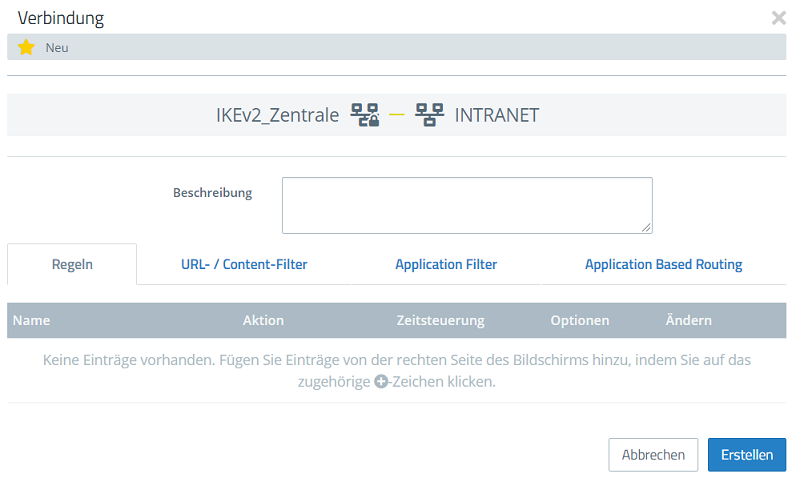

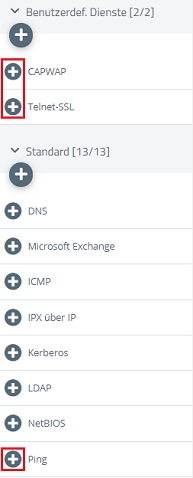

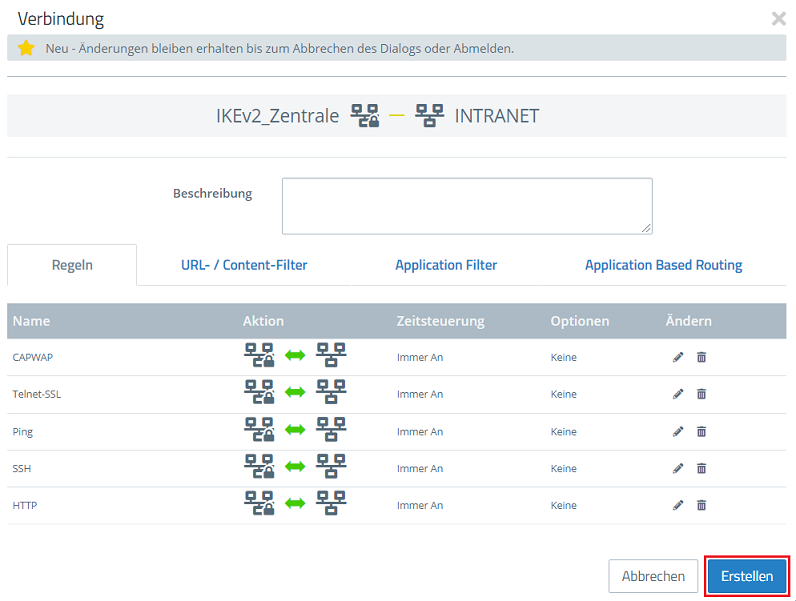

Image Added Image Added7. Klicken Sie auf Erstellen.  Image Added Image Added8. Klicken Sie auf dem Desktop auf das VPN-Netzwerk, wählen das Verbindungswerkzeug aus und klicken auf das Netzwerk-Objekt, in dem sich die Access Points befinden.  Image Added Image Added6. Wählen Sie auf der rechten Seite über die "Plus-Zeichen" folgende Protokolle und Dienste aus: - Für den Betrieb erforderlich:

- CAPWAP (siehe Schritt 2 - 4)

- HTTP

- Für die Fehler-Analyse erforderlich:

- Telnet-SSL (siehe Schritt 5 - 7)

- Ping

- SSH

Image Added Image Added  Image Added Image Added 7. Klicken Sie auf Erstellen, um die Firewall-Regel anzulegen.  Image Added Image Added8. Klicken Sie auf Aktivieren, damit die vorgenommenen Änderungen umgesetzt werden.  Image Added Image Added9. Wiederholen Sie die Schritte gegebenenfalls für die Unified Firewall in der Zentrale.

Die Übertragung des Zertifikats ist aufgrund unterschiedlicher Paketgrößen nicht möglich:Das Zertifikat, welches der Access Point vom WLAN-Controller bezieht, muss als Ganzes übertragen werden und darf nicht fragmentiert werden. Dazu wird auf dem WLAN-Controller das don't fragment Bit gesetzt. Wird das Zertifikat bei der Übertragung von einem anderen Router doch fragmentiert, ist das Zertifikat nicht mehr funktionsfähig und der Access Point kann nicht verwaltet werden. Ebenso kann der Access Points nicht verwaltet werden, wenn das Zertifikat nicht übertragen wird. Werden Access Points in einem entfernten Netzwerk per VPN an den WLAN-Controller angebunden, kann es aufgrund unterschiedlicher Maximum Segment Sizes (MSS) dazu kommen, dass das Zertifikat nicht oder nur fehlerhaft übertragen werden kann. In diesem Fall muss auf den VPN-Routern die Funktion MSS Clamping aktiviert werden. | Info |

|---|

Ein solches Verhalten kann ausschließlich mit Geräten eines Fremdherstellers auftreten. Auf LANCOM Routern ist die Aktivierung des MSS Clamping nicht erforderlich. |

Weiterführende Schritte: Erstellen von TracesSollte der Access Point nach Prüfung der oben beschriebenen Schritte und gegebenenfalls vorgenommenen Änderungen weiterhin keine WLAN-Konfiguration vom WLAN-Controller beziehen, müssen zur weiteren Analyse Traces auf einem betroffenen Access Point sowie dem WLAN-Controller erstellt werden. Bei der Erstellung der Traces ist zu beachten, dass diese zeitgleich auf dem WLAN-Controller und einem betroffenen Access Point im Fehlerfall erstellt werden müssen.

Trace auf dem WLAN-Controller: | View file |

|---|

| name | WLC-Analyse.lcg |

|---|

| height | 250 |

|---|

|

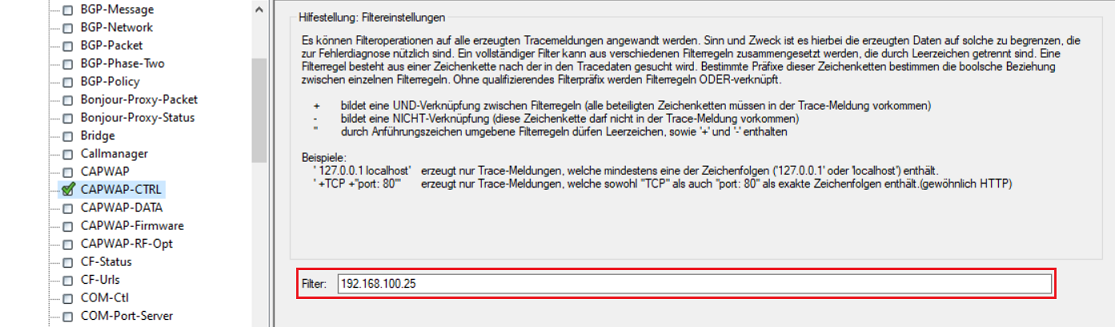

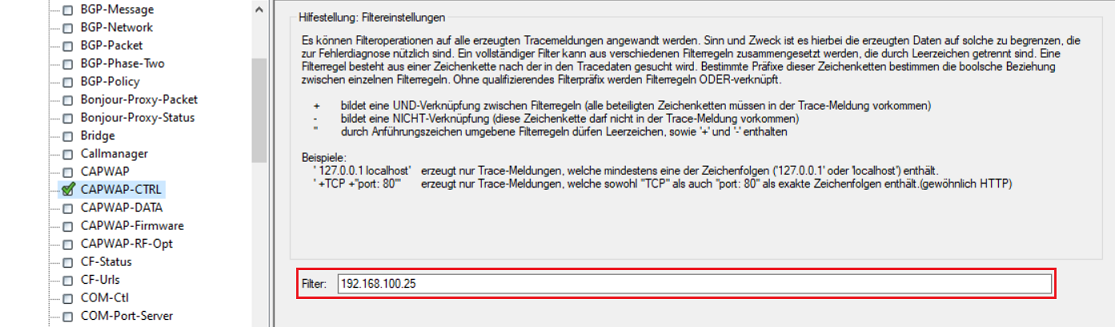

Tragen Sie bei dem CAPWAP-CTRL Trace im Feld Filter die IP-Adresse eines betroffenen Access Points ein (in diesem Beispiel 192.168.100.25), damit die Trace-Ausgaben auf diesen Access Point beschränkt werden.  Image Added Image Added

Trace auf einem Access Point mit LCOS: | View file |

|---|

| name | AP-Analyse.lcg |

|---|

| height | 250 |

|---|

|

Trace auf einem Access Point mit LCOS LX: Verbinden Sie sich per Konsole (SSH) mit dem Access Point und geben die folgenden Befehle ein. Speichern Sie die Konsolen-Ausgaben anschließend als Text-Datei ab. show diag wlan

show diag capwap

trace # capwap

| Info |

|---|

Die Traces können angehalten werden, indem Sie den Befehl erneut ausführen (z.B. trace # capwap). |

Senden der Informationen zur weiteren Analyse an den LANCOM Support: Senden Sie bitte folgende Informationen zur weiteren Analyse an den LANCOM Support: - Beschreibung des Szenarios sowie des beobachteten Verhaltens

- Netzplan (sofern sich der Access Point und der WLAN-Controller in unterschiedlichen Netzwerken befinden)

- Trace des WLAN-Controllers (*.lct Datei) samt Support-Konfiguration (*.spf Datei)

- Trace des Access Points:

- LCOS: Trace als *.lct Datei

- LCOS LX: Trace mitsamt der Konsolenausgaben als Text-Datei

|