Beschreibung: In diesem Dokument ist beschrieben, wie eine Policy-based IKEv2-Verbindung (Site-to-Site) zwischen zwei LANCOM R&S®Unified Firewalls eingerichtet werden kann. |

.- FX 10.4

- Bereits eingerichtete und funktionsfähige Internet-Verbindung auf den Unified Firewalls

|

Beliebiger Browser für den Zugriff auf das Webinterface - Web-Browser zur Konfiguration der Unified Firewall.

Es werden folgende Browser unterstützt:- Google Chrome

- Chromium

- Mozilla Firefox

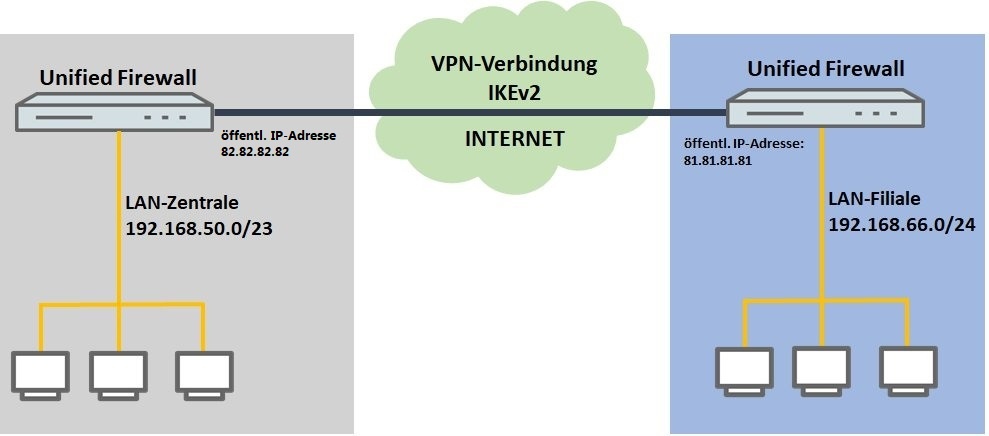

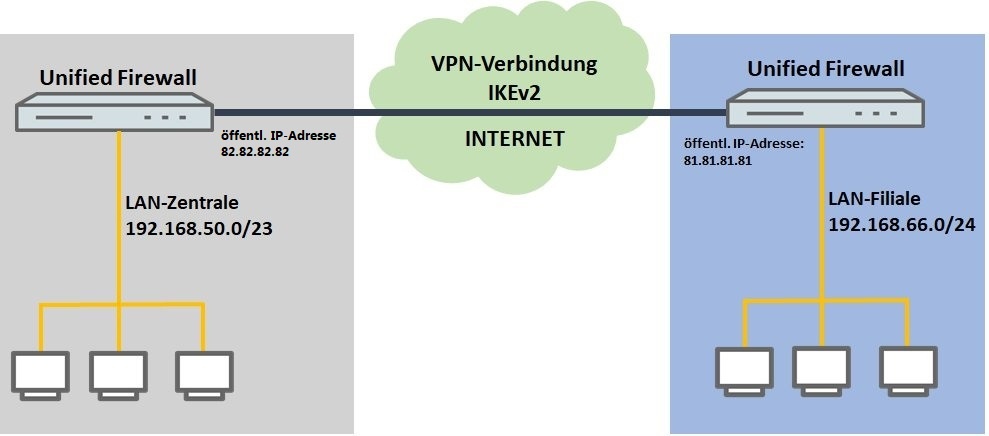

Szenario:Die Unified Firewalls sind direkt mit dem Internet verbunden und verfügen über eine öffentliche IPv4-Adresse:- Ein Unternehmen möchte seine Filiale, in welcher eine LANCOM R&S®Unified Firewall vorhanden ist, per IKEv2 Site-To-Site Verbindung mit der Firmenzentrale verbinden, in welcher ebenfalls eine LANCOM R&S®Unified Firewall verwendet wird.

- Die Filiale verfügt über eine Internetverbindung mit der festen öffentlichen IP-Adresse 81.81.81.81.

- Die Zentrale verfügt über eine Internetverbindung mit der festen öffentlichen IP-Adresse 82.82.82.82.

- Die Unified Firewall in der Zentrale soll die VPN-Verbindung zur Filiale aufbauen.

- Das lokale Netzwerk der Zentrale hat den IP-Adressbereich 192.168.50.0/23.

- Das lokale Netzwerk der Filiale hat den IP-Adressbereich 192.168.66.0/24.

|

Info:| Info |

|---|

Wenn der Unified Firewall ein |

|

()- ist ist, welcher die Internetverbindung herstellt, muss auf dem vorgeschalteten Gerät der annehmenden Seite je ein Port-Forwarding für die UDP-Ports 500 und 4500 |

|

und 500 LANWAN-IP-Adresse der Unified Firewall eingerichtet werden. |

|

Handelt es sich um einen Router eines anderen Herstellers, muss zusätzlich das Protokoll ESP an die Unified Firewall weitergeleitet werden.

|

Image Added Image Added

|

Image Removed Image Removed

Vorgehensweise:

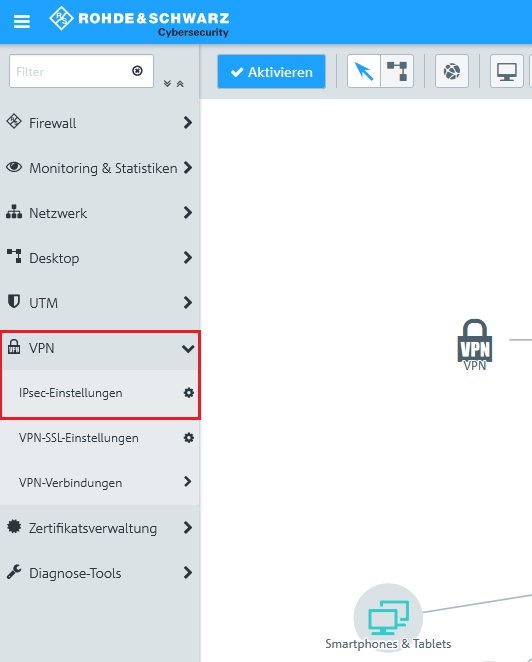

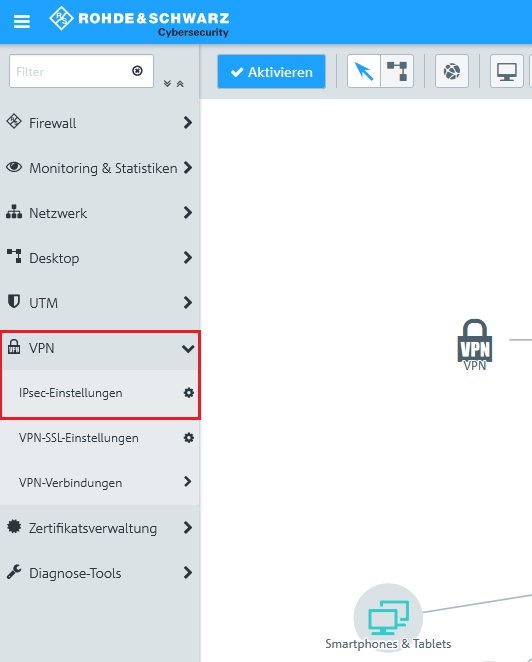

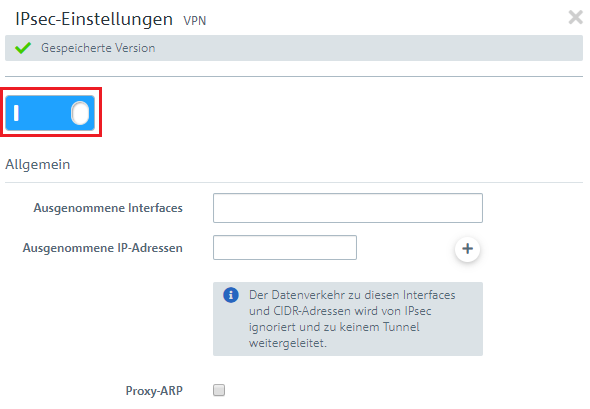

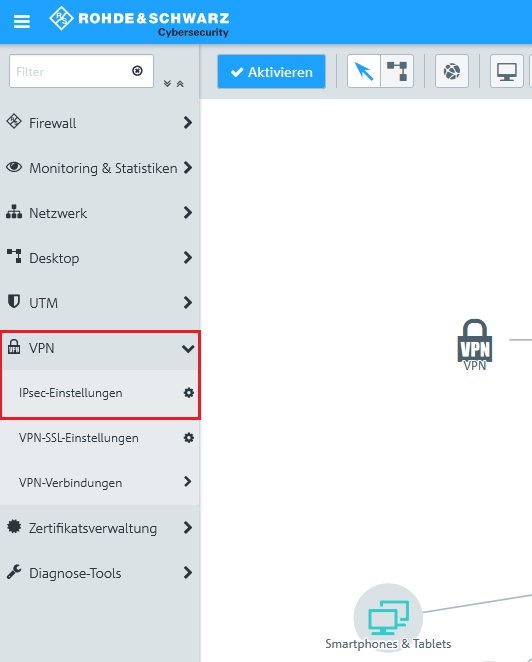

1. Konfigurationsschritte auf der Unified Firewall in der Zentrale: 1.1 Verbinden Sie sich mit der Konfigurationsoberfläche der Unified Firewall und wechseln auf VPN |

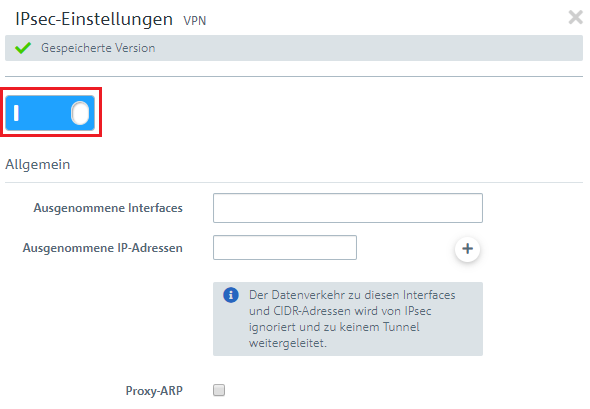

->  Image Removed Image Removed Image Added Image Added1.2 Aktivieren Sie IPSec. |

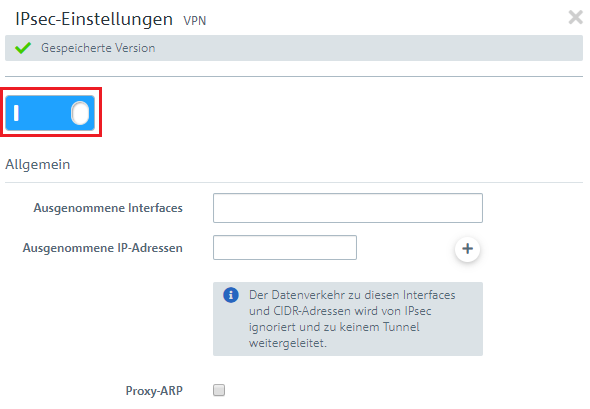

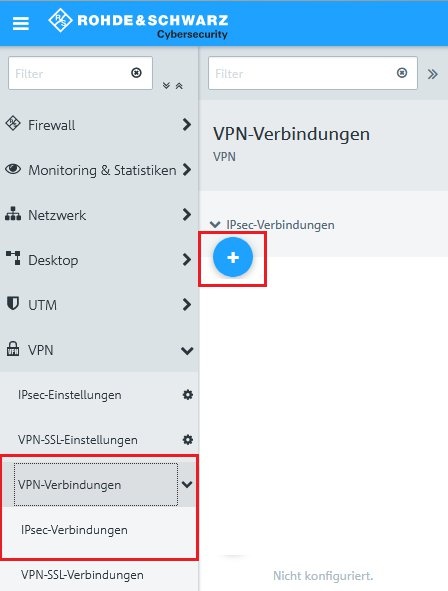

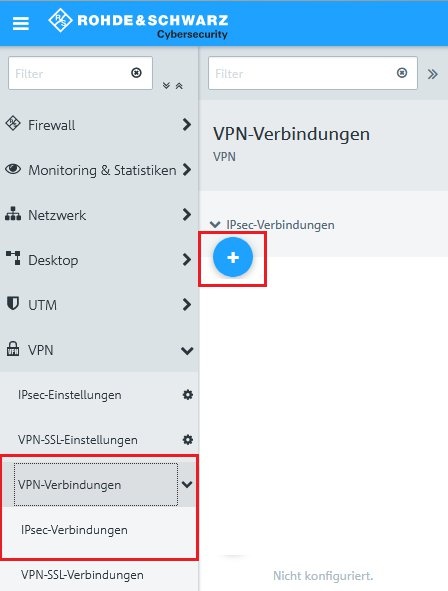

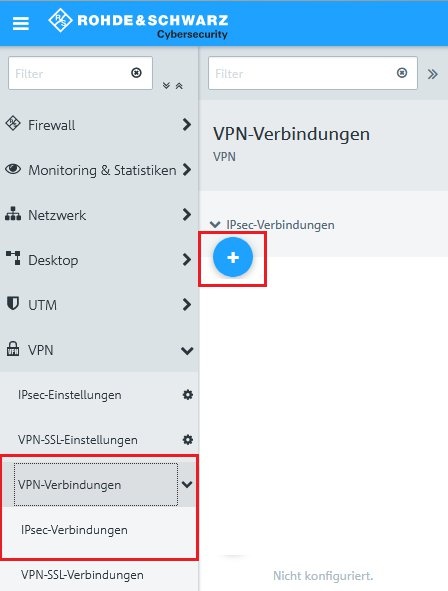

Image Removed Image Removed Image Added Image Added1.3 Wechseln Sie auf VPN → VPN- |

> Verbindungen → IPSec-Verbindungen und klicken auf das "Plus-Symbol", um eine neue IPSec-Verbindung zu erstellen. |

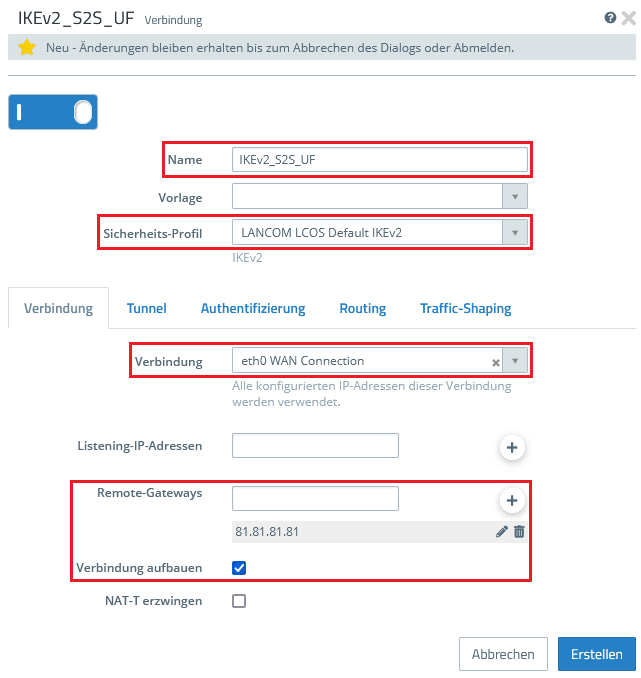

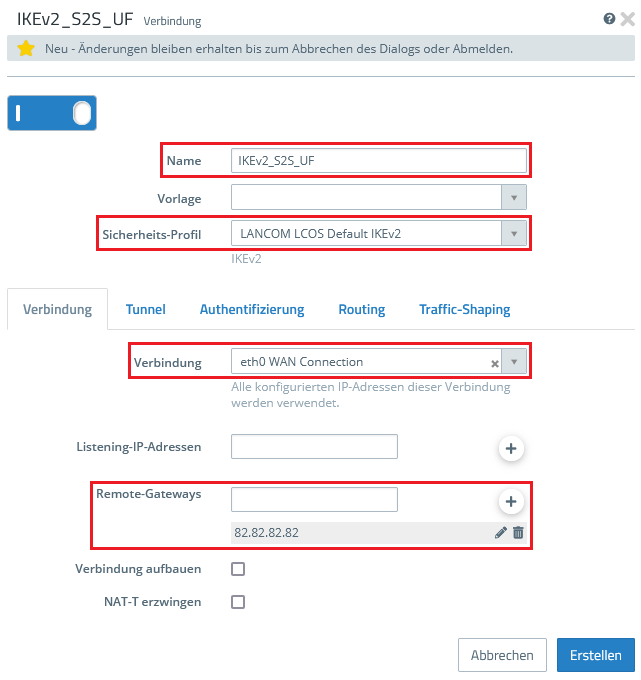

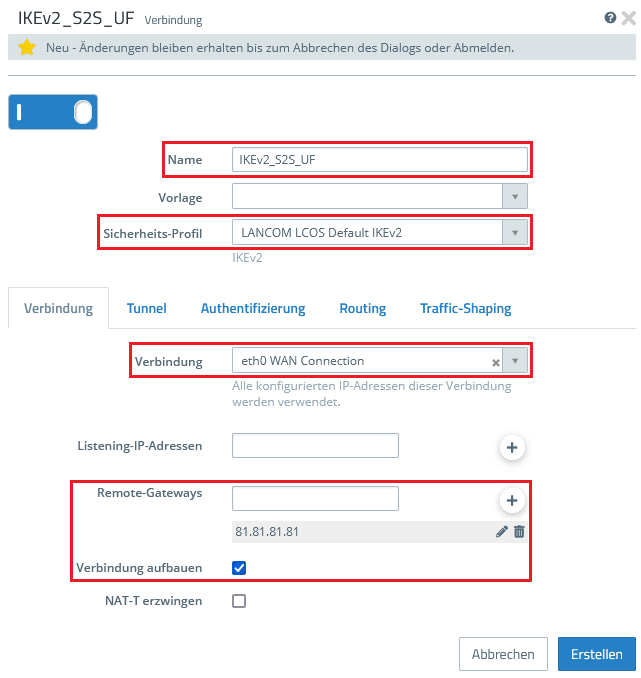

Image Removed Image Removed Image Added Image Added1.4 Hinterlegen Sie folgende Parameter:- Name: Vergeben Sie einen aussagekräftigen Namen.

|

Verbindungstyp- Sicherheits-Profil: Wählen Sie

|

Site-to-Site - z.B. das Sicherheitsprofil LANCOM LCOS Default IKEv2 aus.

|

Netzwerk-- Verbindung: Wählen Sie im Dropdown-Menü die Netzwerk-Verbindung aus,

|

welches Ziel- welche für die Internet-Verbindung verwendet wird.

|

Lokales Netzwerk: Hinterlegen Sie das lokale Netzwerk in CIDR-Schreibweise (Classless Inter-Domain Routing).Fremdes Netzwerk: Hinterlegen Sie das fremde Netzwerk in CIDR-Schreibweise (Classless Inter-Domain Routing).- Remote-Gateway: Tragen Sie die öffentliche IP-Adresse oder den öffentlichen DNS-Namen der Filiale ein.

- Da die Unified Firewall der Zentrale in diesem Konfigurationsbeispiel die VPN-Verbindung aufbauen soll, müssen Sie Verbindung

|

initiieren auswählen. Image Removed Image Removed| Hinweis |

|---|

Das vorgefertigte Sicherheits-Profil IKEv2 Suite-B-GCM-256 (RFC 6379) sollte nicht verwendet werden, da sowohl die IKE-, als auch die IPSec-Lifetime (SA-Lebensdauer) auf 0 steht. Dadurch kann es zu Verbindungs-Problemen kommen. |

Image Added Image Added

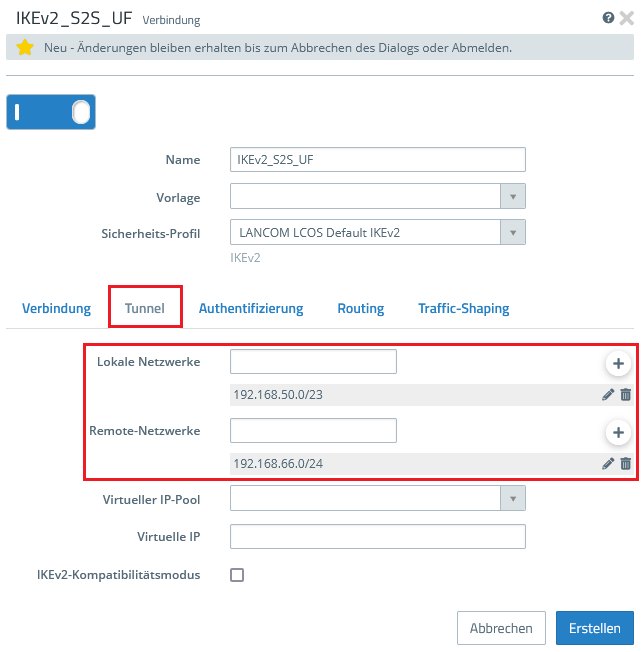

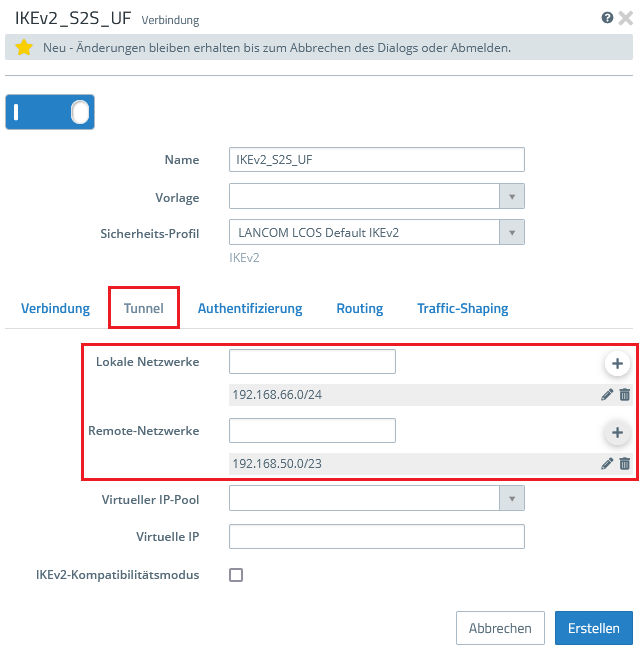

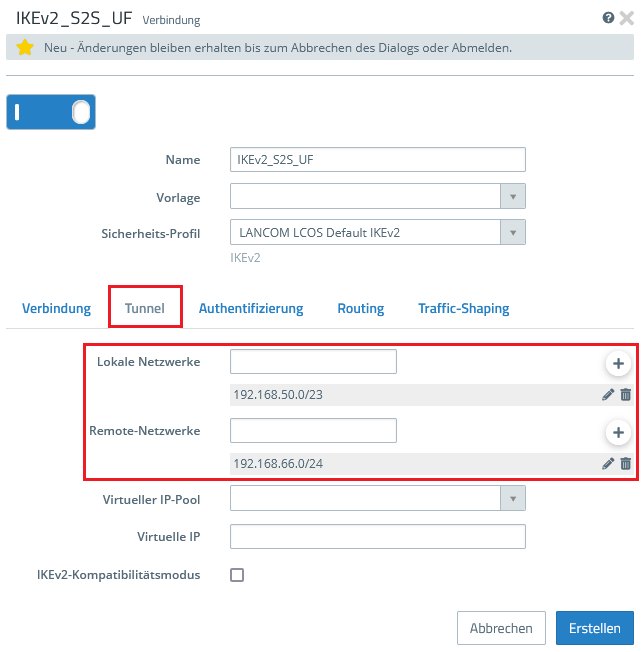

1.5 Wechseln Sie in den Reiter Tunnel und hinterlegen folgende Parameter:- Lokale Netzwerke: Geben Sie hier (in CIDR-Notation) die lokalen Netzwerke an, welche von der Gegenstelle erreicht werden sollen. In diesem Beispiel das lokale Netzwerk der Zentrale mit dem Adressbereich

192.168.50.0/23. - Remote-Netzwerke: Geben Sie hier (in CIDR-Notation) die entfernten Netzwerke an, welche von der Firewall erreicht werden sollen. In diesem Beispiel das lokale Netzwerk der Filiale mit dem Adressbereich

192.168.66.0/24.

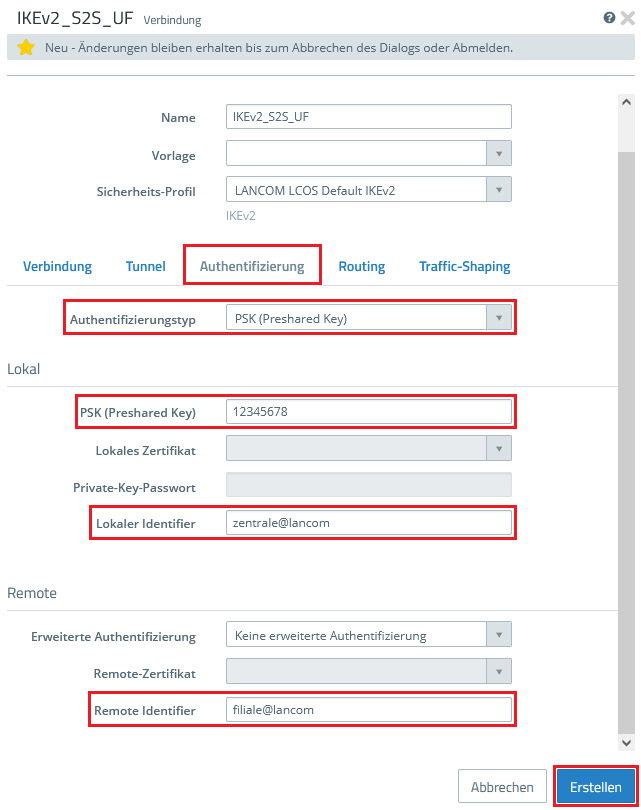

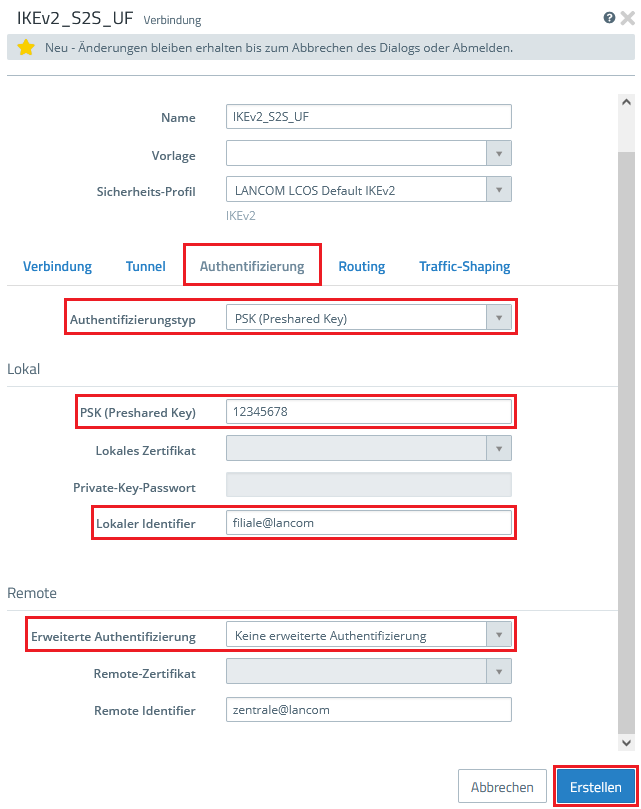

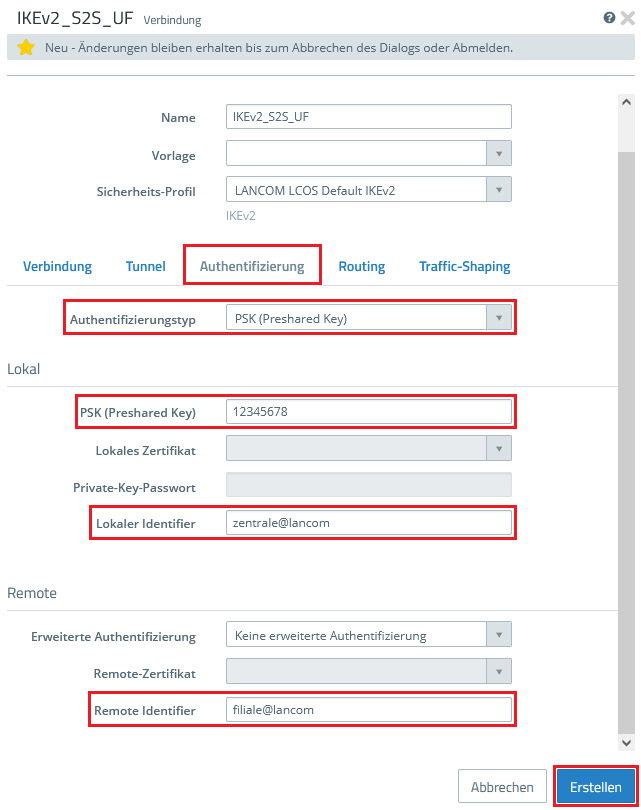

Image Added Image Added1.6 Wechseln Sie in den Reiter Authentifizierung und hinterlegen folgende Parameter: - Authentifizierungstyp: Wählen Sie hier die Option PSK

|

only - (Preshared Key) aus.

- PSK (Preshared Key): Vergeben Sie einen Preshared Key für diese Verbindung.

|

Local - Lokaler Identifier: Vergeben Sie die Lokale Identität.

- Remote Identifier: Vergeben Sie die Entfernte Identität.

|

Wichtig:| Hinweis |

|---|

Der Local und Remote Identifier dürfen nicht übereinstimmen! |

|

Image Removed Image Removed1.6 Wechseln Sie in den Reiter ISAKMP (IKE) und wählen bei IKE Version den Typ IKEv2 aus. Die restlichen Parameter verbleiben auf den Standard-Werten.  Image Removed Image Removed Image Added Image Added

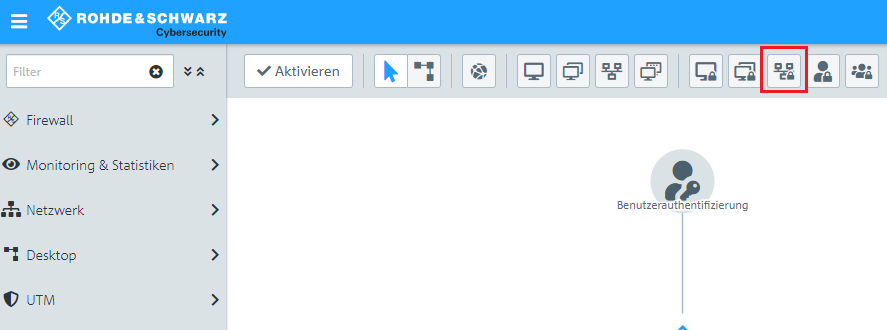

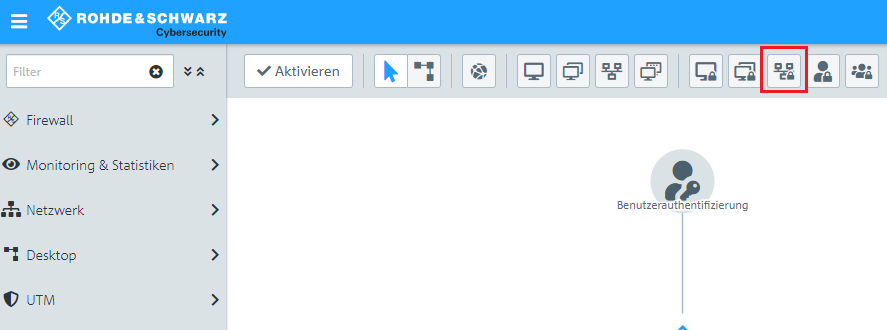

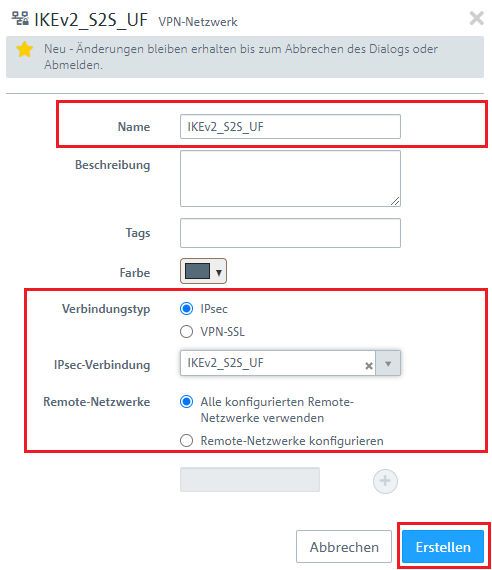

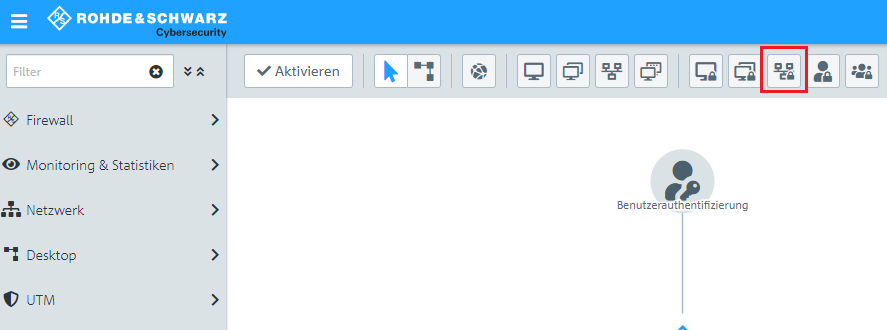

1.7 Klicken Sie auf das Symbol zum Erstellen eines neuen VPN- |

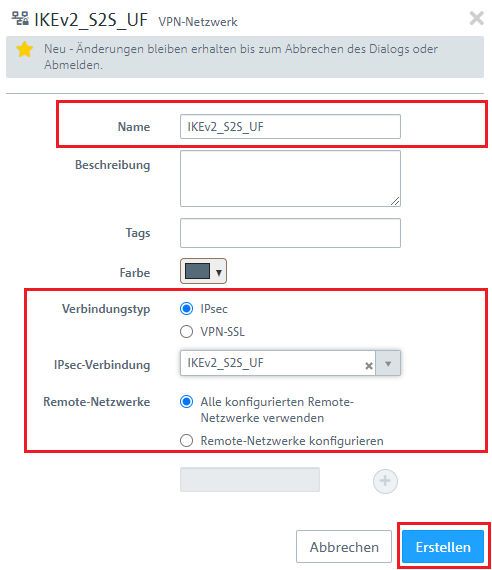

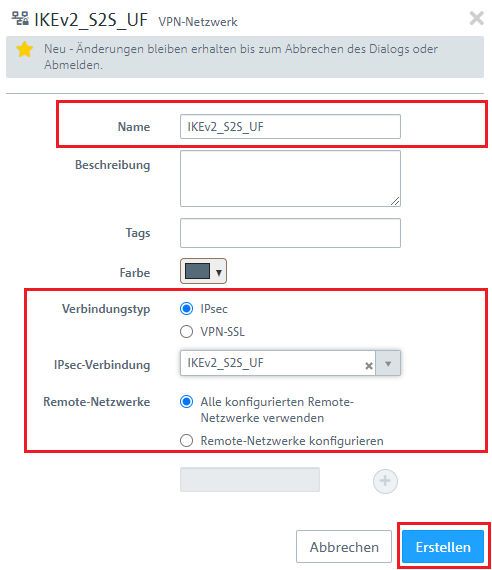

Hosts Image Removed Image Removed Image Added Image Added1.8 Hinterlegen Sie folgende Parameter:- Name: Vergeben Sie einen aussagekräftigen Namen.

|

VPN-- Verbindungstyp: Wählen Sie den Typ IPSec.

- IPSec-Verbindung: Wählen Sie im Dropdownmenü bei IPSec die in Schritt 1.4 -1.6 erstellte VPN-Verbindung aus.

|

Image Removed Image Removed- Remote-Netzwerke: Wählen Sie aus, ob alle konfigurierten Remote Netzwerke oder ein oder mehrere bestimmte Netzwerke verwendet werden sollen.

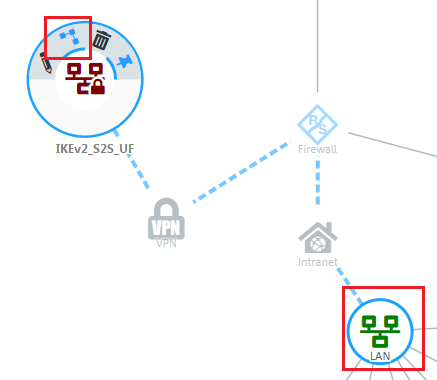

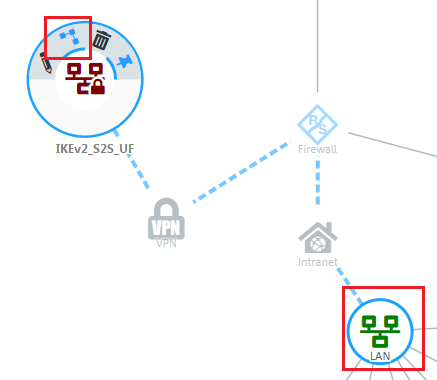

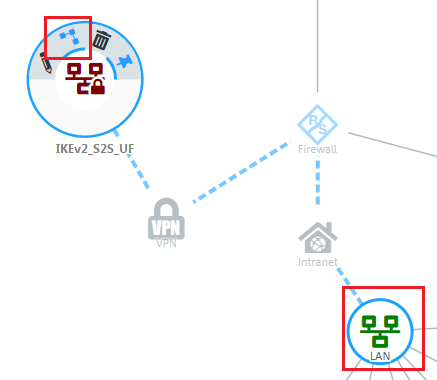

Image Added Image Added1.9 Klicken Sie in dem VPN- |

HostNetzwerk auf das "Verbindungswerkzeug" und klicken anschließend auf das Netzwerk-Objekt, auf welches das Objekt (die eingerichtete Site-to-Site Verbindung) zugreifen können soll, damit die Firewall-Objekte geöffnet werden. Wiederholen Sie diesen Schritt für jedes weitere Netzwerk, in welches die Filiale Zugriff haben soll. |

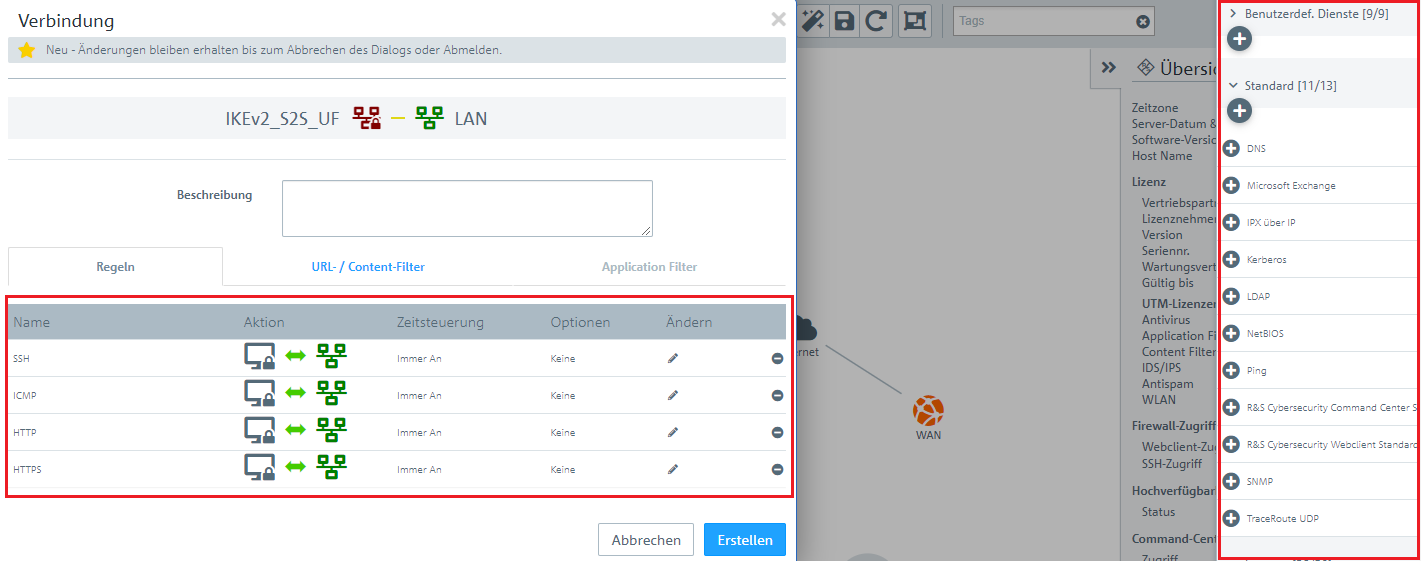

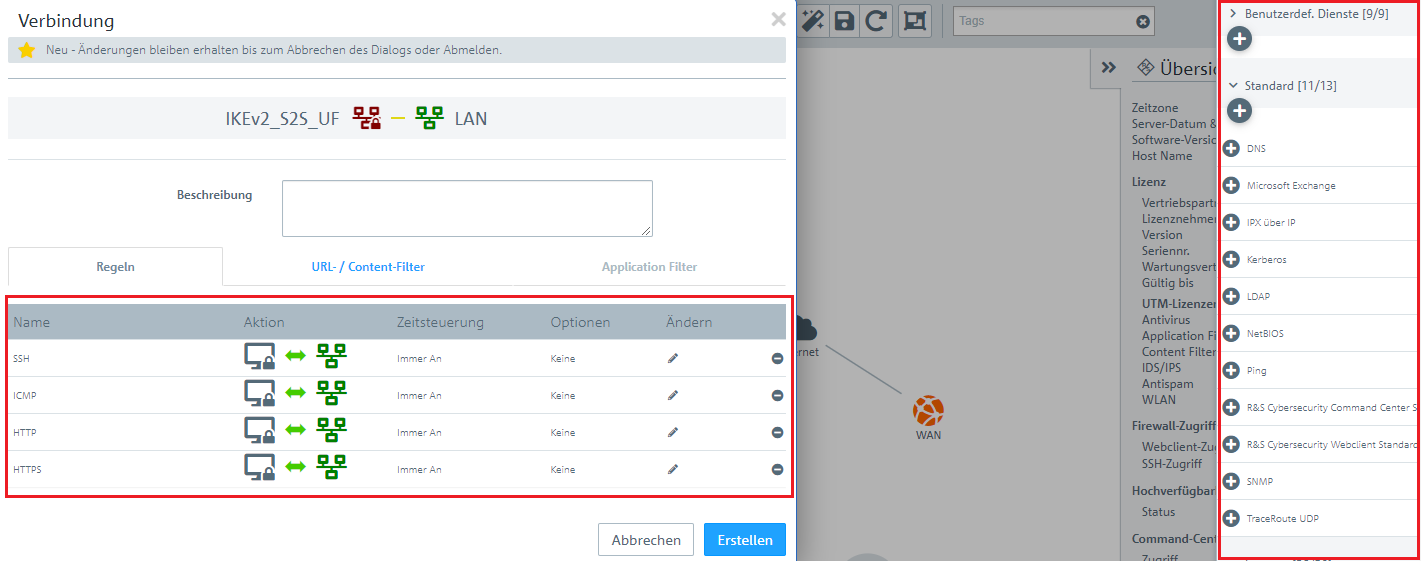

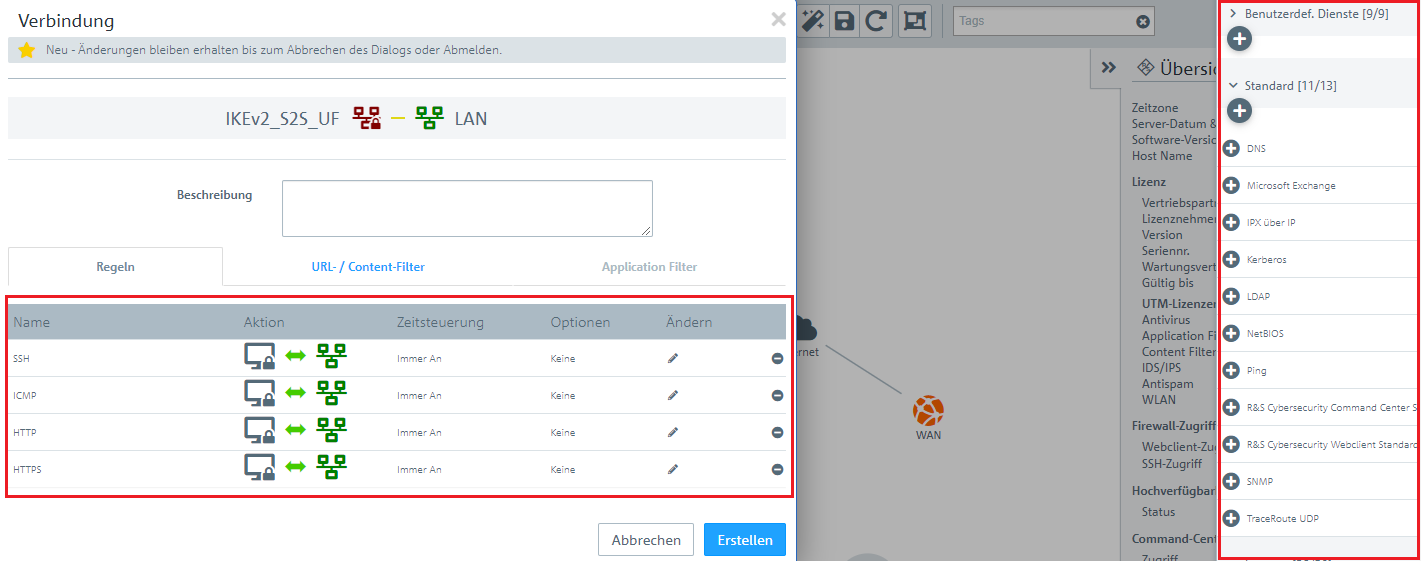

Image Removed Image Removed Image Added Image Added1.10 Weisen Sie über die "Plus-Zeichen" die erforderlichen Protokolle dem VPN- |

HostInfo:| Info |

|---|

Eine Unified Firewall verwendet eine Deny-All Strategie. Die Kommunikation muss also explizit erlaubt werden. |

|

Image Removed Image Removed

Die Firewall-Objekte können Sie auch über Desktop -> Desktop-Verbindungen aufrufen, indem Sie auf das "Bearbeiten-Symbol" klicken. Image Added Image Added1.11 Klicken Sie zuletzt in der Firewall auf Aktivieren, damit die Konfigurations-Änderungen umgesetzt werden. |

Image Removed Image Removed Image Added Image Added1.12 Die Konfigurationsschritte auf der Unified Firewall in der Zentrale sind damit abgeschlossen.

2. Konfigurationsschritte auf der Unified Firewall in der Filiale: 2.1 Verbinden Sie sich mit der Konfigurationsoberfläche der Unified Firewall und wechseln auf VPN |

->  Image Removed Image Removed Image Added Image Added2.2 Aktivieren Sie IPSec. |

Image Removed Image Removed Image Added Image Added2.3 Wechseln Sie auf VPN → VPN- |

> Verbindungen → IPSec-Verbindungen und klicken auf das "Plus-Symbol", um eine neue IPSec-Verbindung zu erstellen. |

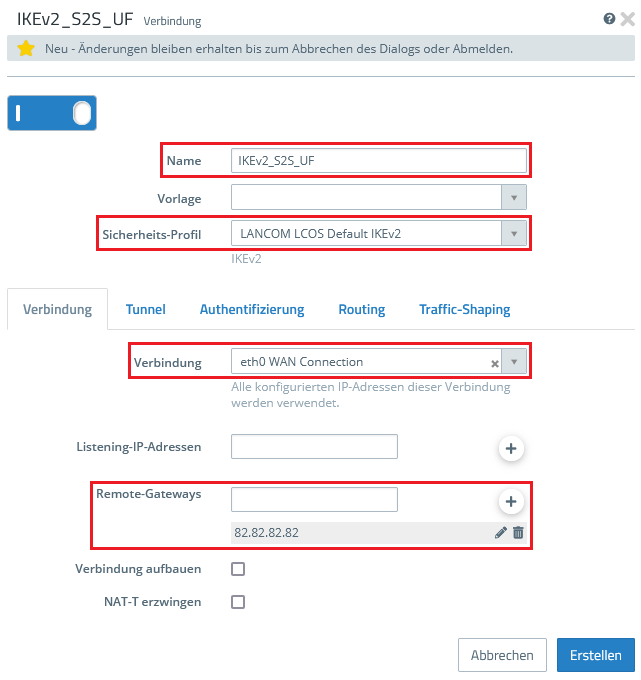

Image Removed Image Removed Image Added Image Added2.4 Hinterlegen Sie folgende Parameter:- Name: Vergeben Sie einen aussagekräftigen

|

NamenVerbindungstyp- Sicherheits-Profil: Wählen Sie

|

Site-to-Site - z.B. das Sicherheitsprofil LANCOM LCOS Default IKEv2 aus.

|

Netzwerk-- Verbindung: Wählen Sie im Dropdown-Menü die Netzwerk-Verbindung aus,

|

welches - welche für die Internet-Verbindung verwendet wird.

|

Lokales Netzwerk: Hinterlegen Sie das lokale Netzwerk in CIDR-Schreibweise (Classless Inter-Domain Routing).Fremdes Netzwerk: Hinterlegen Sie das fremde Netzwerk in CIDR-Schreibweise (Classless Inter-Domain Routing).Ziel: Wählen Sie hier die Option Dynamisches Ziel aus.Da die Unified Firewall der Filiale in diesem Konfigurationsbeispiel die VPN-Verbindung annehmen soll, müssen Sie Auf Verbindung warten auswählen. Image Removed Image Removed- Remote-Gateway: Tragen Sie die öffentliche IP-Adresse oder den öffentlichen DNS-Namen der Zentrale ein.

| Hinweis |

|---|

Das vorgefertigte Sicherheits-Profil IKEv2 Suite-B-GCM-256 (RFC 6379) sollte nicht verwendet werden, da sowohl die IKE-, als auch die IPSec-Lifetime (SA-Lebensdauer) auf 0 steht. Dadurch kann es zu Verbindungs-Problemen kommen. |

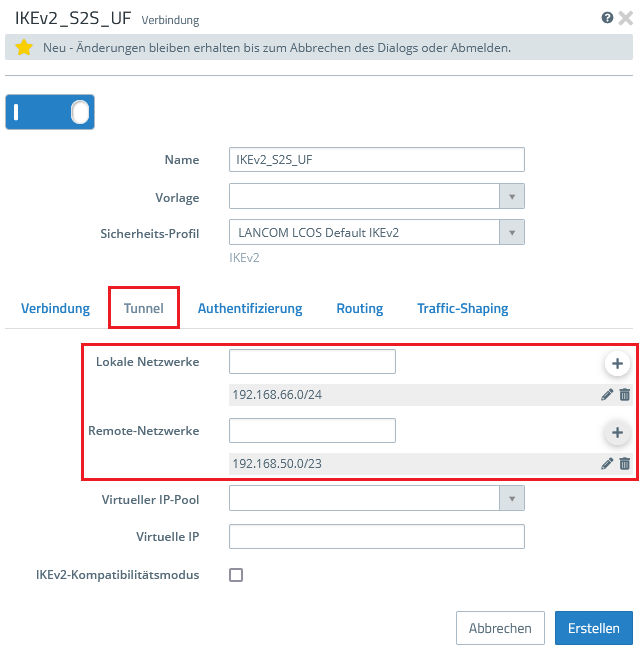

Image Added Image Added2.5 Wechseln Sie in den Reiter Tunnel und hinterlegen folgende Parameter:- Lokale Netzwerke: Geben Sie hier (in CIDR-Notation) die lokalen Netzwerke an, welche von der Gegenstelle erreicht werden sollen. In diesem Beispiel das lokale Netzwerk der Filiale mit dem Adressbereich

192.168.66.0/24. - Remote-Netzwerke: Geben Sie hier (in CIDR-Notation) die entfernten Netzwerke an, welche von der Firewall erreicht werden sollen. In diesem Beispiel das lokale Netzwerk der Zentrale mit dem Adressbereich

192.168.50.0/23.

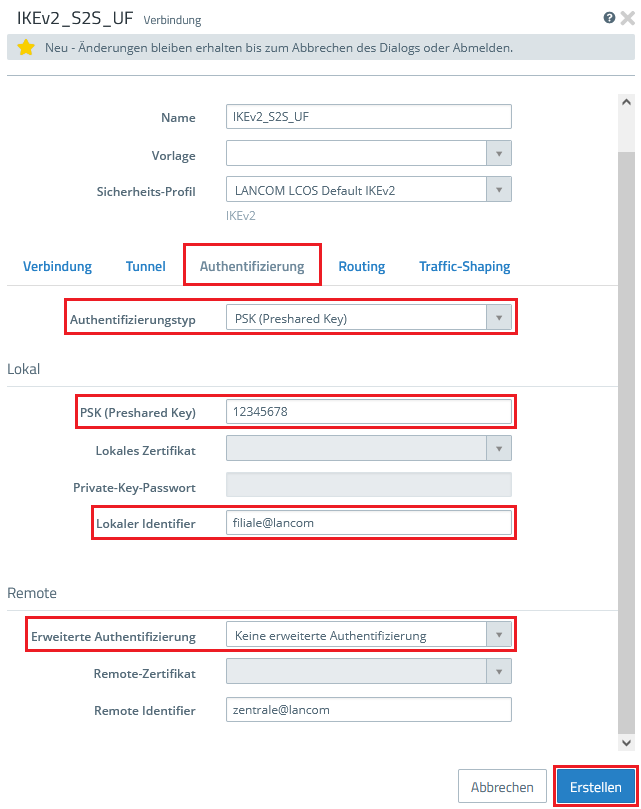

Image Added Image Added1.6 Wechseln Sie in den Reiter Authentifizierung und hinterlegen folgende Parameter: - Authentifizierungstyp: Wählen Sie hier die Option PSK

|

only - (Preshared Key) aus.

- PSK (Preshared Key): Vergeben Sie

|

einen - den gleichen Preshared Key für diese Verbindung wie in der Zentrale (siehe Schritt 1.6).

|

Local - Lokaler Identifier: Vergeben Sie die Lokale Identität.

- Remote Identifier: Vergeben Sie die Entfernte Identität.

|

Wichtig:| Hinweis |

|---|

Der Local und Remote Identifier dürfen nicht übereinstimmen! |

|

Image Removed Image Removed Image Added Image Added

2. |

6 Wechseln Sie in den Reiter ISAKMP (IKE) und wählen bei IKE Version den Typ IKEv2 aus.Die restlichen Parameter verbleiben auf den Standard-Werten.  Image Removed Image Removed7 Klicken Sie auf das Symbol zum Erstellen eines neuen VPN- |

Hosts Image Removed Image Removed Image Added Image Added2.8 Hinterlegen Sie folgende Parameter:- Name: Vergeben Sie einen aussagekräftigen Namen.

|

VPN-- Verbindungstyp: Wählen Sie den Typ IPSec.

- IPSec-Verbindung: Wählen Sie im Dropdownmenü bei IPSec die in Schritt 2.4 -2.6 erstellte VPN-Verbindung aus.

- Remote-Netzwerke: Wählen Sie aus, ob alle konfigurierten Remote Netzwerke oder ein oder mehrere bestimmte Netzwerke verwendet werden sollen.

|

Image Removed Image Removed Image Added Image Added2.9 Klicken Sie in dem VPN- |

HostNetzwerk auf das "Verbindungswerkzeug" und klicken anschließend auf das Netzwerk-Objekt, auf welches das Objekt (die eingerichtete Site-to-Site Verbindung) zugreifen können soll, damit die Firewall-Objekte geöffnet werden. Wiederholen Sie diesen Schritt für jedes weitere Netzwerk, in welches die Filiale Zugriff haben soll. |

Image Removed Image Removed Image Added Image Added2.10 Weisen Sie über die "Plus-Zeichen" die erforderlichen Protokolle dem VPN- |

HostInfo:| Info |

|---|

Eine Unified Firewall verwendet eine Deny-All Strategie. Die Kommunikation muss also explizit erlaubt werden. |

|

Image Removed Image RemovedInfo:

Die Firewall-Objekte können Sie auch über Desktop -> Desktop-Verbindungen aufrufen, indem Sie auf das "Bearbeiten-Symbol" klicken.  Image Added Image Added2.11 Klicken Sie zuletzt in der Firewall auf Aktivieren, damit die Konfigurations-Änderungen umgesetzt werden. |

Image Removed Image Removed Image Added Image Added2.12 Die Konfigurationsschritte auf der Unified Firewall der Filiale sind damit abgeschlossen. Die VPN-Verbindung zur Zentrale wird nun aufgebaut. |

|