...

- Bestandsinstallation einer LANCOM R&S®Unified Firewall mit Firmware der Version 10.8

- OpenVPN Client

- Apple iOS

- Bereits eingerichtete und funktionsfähige Internet-Verbindung auf der Unified Firewall

- Beliebiger Browser für den Zugriff auf das Webinterface der Unified Firewall

...

- Google Chrome

- Chromium

- Mozilla Firefox

...

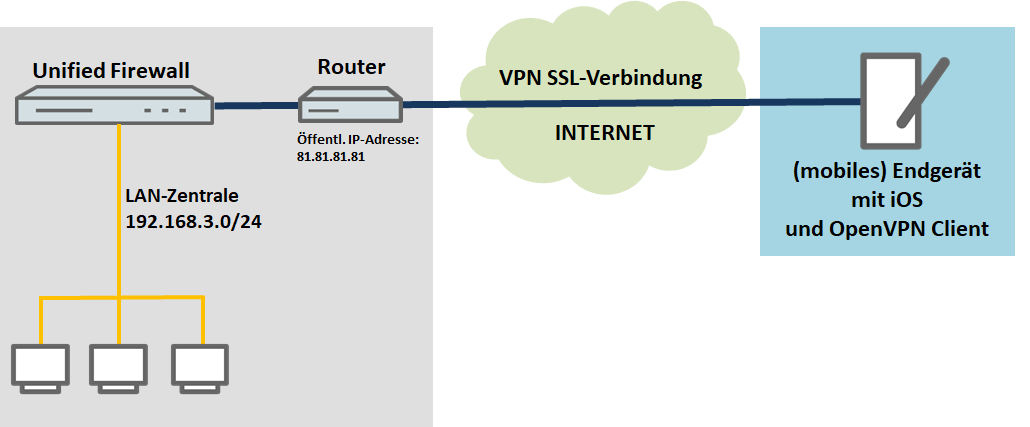

Szenario:

1. Die Unified Firewall ist direkt mit dem Internet verbunden und verfügt über eine öffentliche IPv4-Adresse:

...

| Info |

|---|

| Dieses Szenario beinhaltet auch die "Parallel"-Lösung wie in folgendem diesem Artikel beschrieben. |

Vorgehensweise:

Die Einrichtung ist bei Szenario 1 und 2 grundsätzlich gleich. Bei Szenario 2 muss zusätzlich ein Portforwarding auf dem vorgeschalteten Router eingerichtet werden (siehe Abschnitt 3).

...

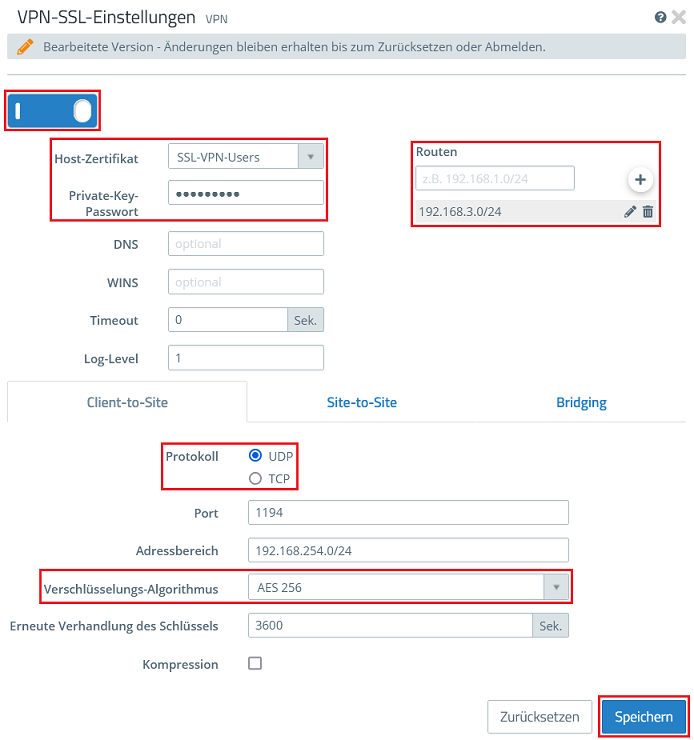

- Host-Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.4 erstellte VPN-Zertifikat aus.DNS: Hinterlegen Sie

- bei Bedarf einen DNS-ServerPrivate-Key-Passwort: Tragen Sie das Private-Key-Passwort des in Schritt 1.4 erstellten Zertifikats ein.

- Routen: Hinterlegen Sie die Netzwerke in CIDR-Schreibweise (Classless Inter-Domain Routing), in die der VPN-Client Zugriff haben soll. Diese werden an alle VPN-SSL-Clients ausgeteilt.

- Protokoll: Stellen Sie sicher, dass die Option UDP ausgewählt ist. Wird für den VPN-SSL-Tunnel TCP verwendet und innerhalb des Tunnels Daten per TCP übertragen, kann dies ansonsten zu einem "TCP-Meltdown" führen.

- Verschlüsselungs-Algorithmus: Wählen Sie im Dropdownmenü AES 256 aus.

| Info |

|---|

Optional können Sie einen DNS- oder WINS-Server hinterlegen, die allen VPN-SSL-Clients zugewiesen werden. Bei Bedarf können Sie das Protokoll sowieden Port abändern. Bei dem Adressbereich handelt es sich um den Einwahl-Adressbereich, aus dem ein VPN-SSL-Client eine IP-Adresse zugewiesen bekommt. Dieser Adressbereich darf nicht bereits als internes Netzwerk in der Unified Firewall verwendet werden. |

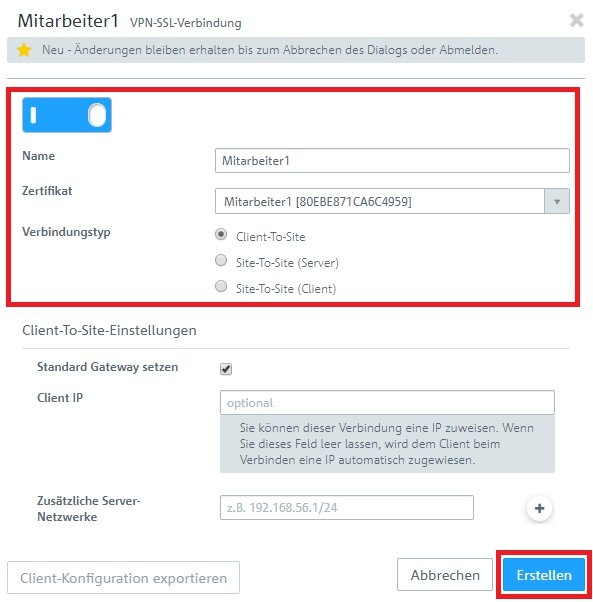

1.9 Wechseln Sie in das Menü VPN → VPN-SSL → VPN-SSL-Verbindungen und klicken auf das "Plus-Zeichen", um eine neue VPN-SSL-Verbindung zu erstellen.

...

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.6 erstellte VPN-Zertifikat für den Mitarbeiter aus.

- Verbindungstyp: Wählen Sie Client-To-Site aus.

| Info |

|---|

Wird die Funktion Standard-Gateway setzen aktiviert, kann der VPN-Client über die Internet-Verbindung der Unified Firewall mit dem Internet kommunizieren. Bei Client IP besteht die Möglichkeit dem VPN-Client eine feste IP-Adresse zuzuweisen. Bleibt dieser Eintrag leer, wird dem VPN-Client eine IP-Adresse aus dem Adressbereich zugewiesen (siehe Schritt 1.8). Bei Zusätzliche Server-Netzwerke besteht die Möglichkeit dem VPN-Client den Zugriff auf weitere lokale Netzwerke zu erlauben. So kann einzelnen Mitarbeitern der Zugriff auf unterschiedliche lokale Netzwerke ermöglicht werden. |

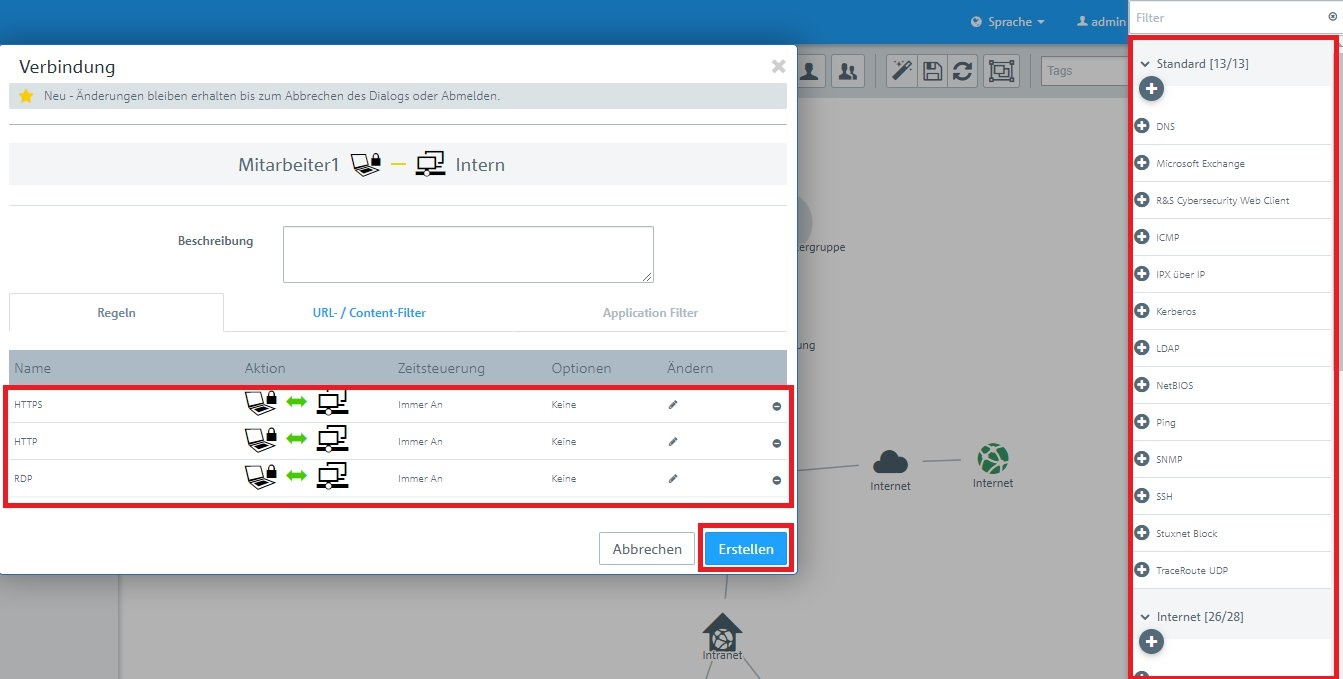

1.11 Bearbeiten Sie die in Schritt 1.10 erstellte VPN-SSL-Verbindung mit einem Klick auf das "Stift-Symbol".

...

1.16 Klicken Sie in dem VPN-Host auf das "Verbindungswerkzeug" und klicken anschließend auf das Netzwerk-Objekt, auf welches der OpenVPN Client zugreifen können soll, damit die Firewall-Objekte geöffnet werden.

Wiederholen Sie diesen Schritt für jedes weitere Netzwerk, in welches der OpenVPN Client Zugriff haben soll.

...

| Info |

|---|

| Eine Unified Firewall verwendet eine Deny-All Strategie. Die Kommunikation muss also explizit erlaubt werden. |

| Info |

|---|

| Die Firewall-Objekte können Sie auch über Desktop → Desktop-Verbindungen aufrufen, indem Sie auf das "Stift-Symbol" zum Bearbeiten klicken. |

1.18 Klicken Sie zuletzt in der Unified Firewall auf Aktivieren, damit die Konfigurations-Änderungen umgesetzt werden.

...

1.19 Die Konfigurationsschritte auf der Unified Firewall sind damit abgeschlossen.

2. Konfigurationsschritte im OpenVPN Client unter iOS:

...

2.4 Die Konfigurationsschritte im OpenVPN Client sind damit abgeschlossen.

3. Einrichtung eines Port-Forwarding auf einem LANCOM Router (nur Szenario 2):

Für VPN-SSL wird im Standard der TCPUDP-Port 1194 verwendet. Dieser muss auf die Unified Firewall weitergeleitet werden.

| Info |

|---|

| Der Port für VPN-SSL -VPN lässt sich in der Unified Firewall ändern (siehe Schritt 1.8). Sollte ein Router eines anderen Herstellers verwendet werden, erfragen Sie die Vorgehensweise bei dem jeweiligen Hersteller. |

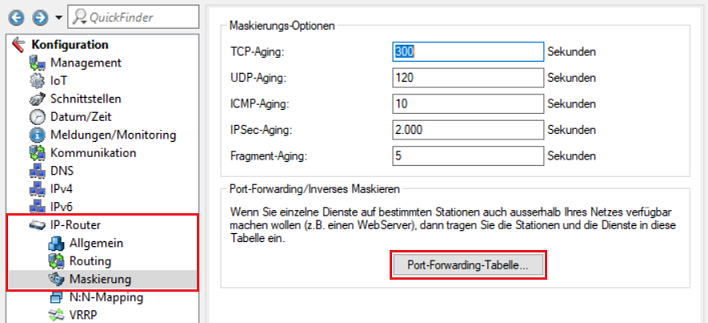

3.1 Öffnen Sie die Konfiguration des Routers in LANconfig und wechseln in das Menü IP-Router → Maskierung → Port-Forwarding-Tabelle.

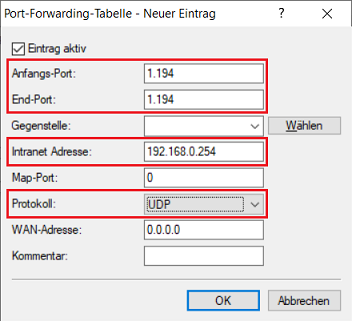

3.2 Hinterlegen Sie folgende Parameter:

- Anfangs-Port: Hinterlegen Sie den Port 1194.

- End-Port: Hinterlegen Sie den Port 1194.

- Intranet-Adresse: Hinterlegen Sie die IP-Adresse der Unified-Firewall im Transfernetz zwischen Unified Firewall und LANCOM Router.

- Protokoll: Wählen Sie im Dropdown-Menü TCP UDP aus.

3.3 Schreiben Sie die Konfiguration in den Router zurück.