| PageIdMakro |

|---|

| Seiteneigenschaften |

|---|

Beschreibung:

In diesem Artikel wird beschrieben, wie die Verschlüsselungs-Algorithmen im SSH-Client auf AES-GCM und AES-CTR eingeschränkt werden können.

| Info |

|---|

Bei Verwendung von SSH übermitteln der SSH-Server und der SSH-Client sich gegenseitig die unterstützten Verschlüsselungs-Algorithmen. Da der SSH- |

...

Server immer den ersten Algorithmus aus der Liste des SSH-Clients auswählt, den der Server unterstützt, ist es ausreichend die bevorzugten Algorithmen im Client anzupassen. |

Voraussetzung

...

:

- SSH-Client für den Zugriff per Konsole (z.B. PuTTY)

Vorgehensweise:

LCOSGenerelle Vorgehensweise:

Im LCOS können Verschlüsselungs-Algorithmen für SSH gezielt hinzugefügt oder entfernt werden.

Verbinden Sie sich per Konsole mit dem Router oder Access Point und geben den folgenden Befehl ein, um die Verschlüsselungs-Algorithmen auf die aktuell empfohlenen Algorithmen einzuschränken.

set Setup/Config/SSH/Cipher-Algorithms 56320

| Info |

|---|

Durch Setzen der Bitmaske 56320 werden die folgenden Verschlüsselungs-Algorithmen aktiviert (die Bitmasken der einzelnen Algorithmen sind additiv):

|

LCOS FX:

In LCOS FX können Verschlüsselungs-Algorithmen für SSH nicht gezielt hinzugefügt oder entfernt werden. Daher muss die Einstellung in diesem Fall im verwendeten SSH-CLient vorgenommen werden.

LCOS LX:

SSH-Client müssen die Verschlüsselungs-Algorithmen AES-GCM und AES-CTR als bevorzugte Algorithmen verwendet werden. Weiterhin müssen - sofern möglich - Hash-Algorithmen mit Encrypt-then-MAC (EtM) deaktiviert werden.

Vorgehensweise für den SSH-Client PuTTY:

| Info |

|---|

In PuTTY können keine Hash-Algorithmen konfiguriert werden. Daher ist es hier ausreichend die Verschlüsselungs-Algorithmen anzupassen. |

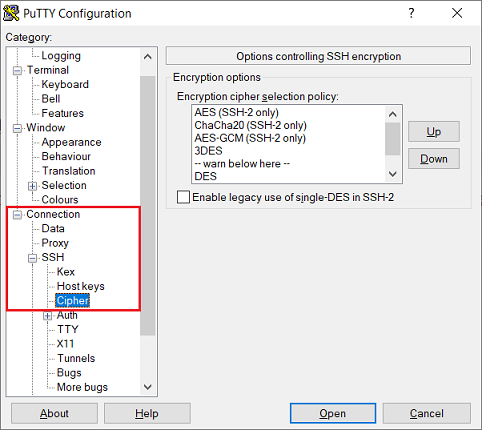

1. Öffnen Sie PuTTY und navigieren in das Menü Connection → SSH → Cipher.

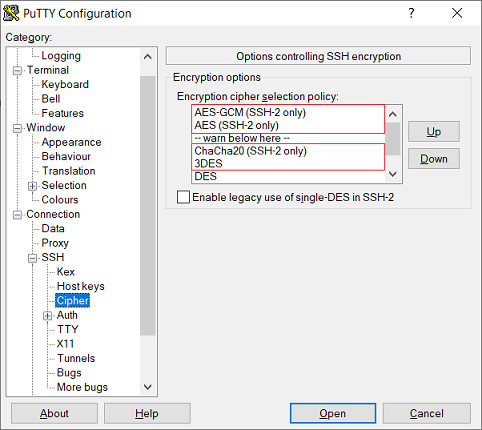

2. Verschieben Sie die folgenden Algorithmen entweder per Drag & Drop oder über die Up und Down Schaltflächen wie folgt:

- AES-GCM muss nach ganz oben.

- AES muss an die zweite Stelle.

- ChaCha20 muss unter "warn below here".

- 3DES muss unter "warn below here".

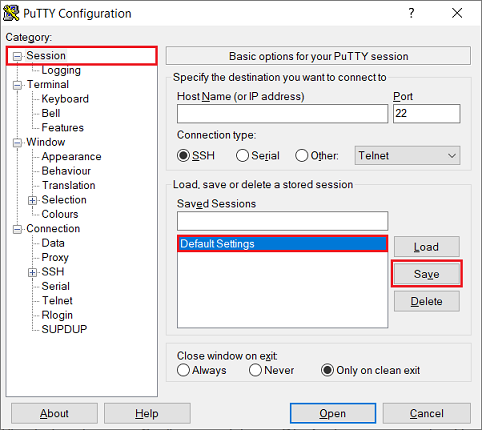

3. Navigieren Sie in das Menü Session, wählen unter Saved Sessions die Default Settings aus und klicken auf Save.

| Info |

|---|

Die Default Settings werden beim Start von PuTTY automatisch geladen. |

LCOS SX: