...

| Info |

|---|

| Dieses Szenario beinhaltet auch die "Parallel"-Lösung wie in diesem Artikel beschrieben. |

Vorgehensweise:

Die Einrichtung ist bei Szenario 1 und 2 grundsätzlich gleich. Bei Szenario 2 muss zusätzlich ein Portforwarding auf dem vorgeschalteten Router eingerichtet werden (siehe Abschnitt 4 ).

...

1.1.1 Verbinden Sie sich mit der Unified Firewall in der Zentrale, wechseln in das Menü Zertifikatsverwaltung → Zertifikate und klicken auf das "Plus-Zeichen", um ein eine neues Zertifikat zu erstellen.

...

1.1.3 Erstellen Sie mit einem Klick auf das "Plus-Zeichen" ein weiteres Zertifikat, welches in Schritt 1.1.4 exportiert und anschließend in den VPN-SSL-Einstellungen der Zentrale hinterlegt wird (siehe Schritt 1.1.7). Passen Sie dazu die folgenden Parameter an und klicken auf Erstellen:

...

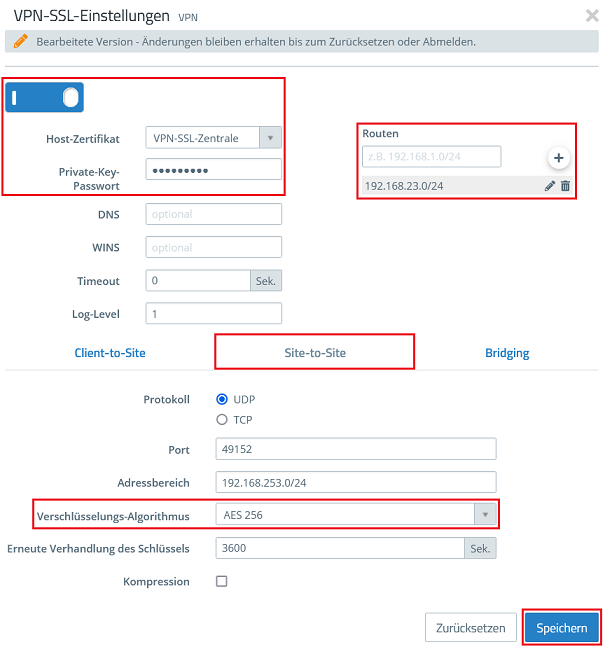

- Host-Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.1.3 erstellte VPN-Zertifikat aus.

- Private-Key-Passwort: Tragen Sie das in Schritt 1.1.3 vergebene Private-Key-Passwort ein.

- Routen: Hinterlegen Sie die Netzwerke in CIDR Schreibweise (Classless InterDomain Routing), in welche die VPN-Verbindung Zugriff haben soll. In diesem Beispiel ist dies das lokale Netzwerk der Zentrale mit dem Adressbereich 192.168.23.0/24.

- Verschlüsselungs-Algorithmus: Wählen Sie auf der Registerkarte Site-to-Site im Dropdownmenü AES 256 aus.

| Info |

|---|

Bei Bedarf können Sie das Protokoll sowie den Port abändern. Bei dem Adressbereich handelt es sich um den Einwahl-Adressbereich, aus dem ein VPN-SSL-Client eine IP-Adresse zugewiesen bekommt. Dieser Adressbereich darf nicht bereits als internes Netzwerk in der Unified Firewall verwendet werden. |

1.2 Erstellen der Zertifikate und Konfiguration der VPN-SSL-Einstellungen auf der Unified Firewall in der Filiale:

...

1.2.3 Erstellen Sie mit einem Klick auf das "Plus-Zeichen" ein weiteres Zertifikat, welches in Schritt 1.2.4 exportiert und anschließend in den VPN-SSL-Einstellungen der Filiale hinterlegt wird (siehe Schritt 1.2.7). Passen Sie dazu die folgenden Parameter an und klicken auf Erstellen:

...

2.1.2 Belassen Sie die Auswahl auf Zertifikat importieren, wählen die in Schritt 1.2.6 5 exportierte Zertifikatsdatei der Filiale aus und klicken auf Importieren.

...

2.2.2 Belassen Sie die Auswahl auf Zertifikat importieren, wählen die in Schritt 1.1.6 5 exportierte Zertifikatsdatei der Zentrale aus und klicken auf Importieren.

...

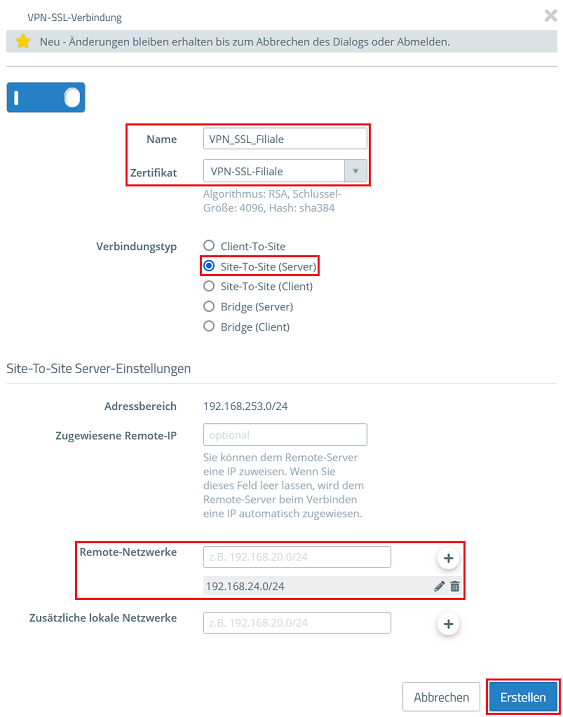

- Name: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel VPN_SSL_Filiale). Beachten Sie dabei, dass der Name nur Buchstaben, Zahlen und Unterstriche enthalten darf.

- Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 2.1.2 importierte VPN-Zertifikat aus.

- Verbindungstyp: Wählen Sie die Option Site-To-Site (Server) aus.

- Remote-Netzwerke: Fügen Tragen Sie das lokale Netzwerk der Filiale ein und fügen dieses über das"Plus-Zeichen"hinzu (in diesem Beispiel 192.168.24.0/24).

| Info |

|---|

| Sollen von der Filiale weitere Netzwerke angesprochen werden können, welche über die Zentrale erreichbar sind (etwa über eine weitere VPN-Verbindung), so müssen diese Netzwerke unter Zusätzliche lokale Netzwerke hinterlegt werden. Die Konfiguration wird von der Zentrale (Server) an die Filiale (Client) ausgerollt, welche Routing-Einträge für die übermittelten Netzwerke erstellt. |

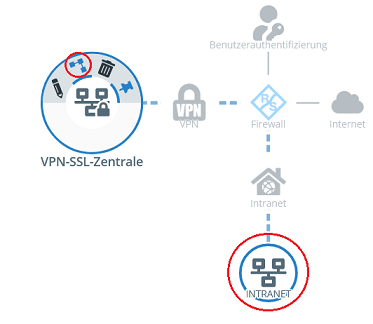

3.1.3 Klicken Sie auf das Symbol zum Erstellen eines VPN-Netzwerks.

...

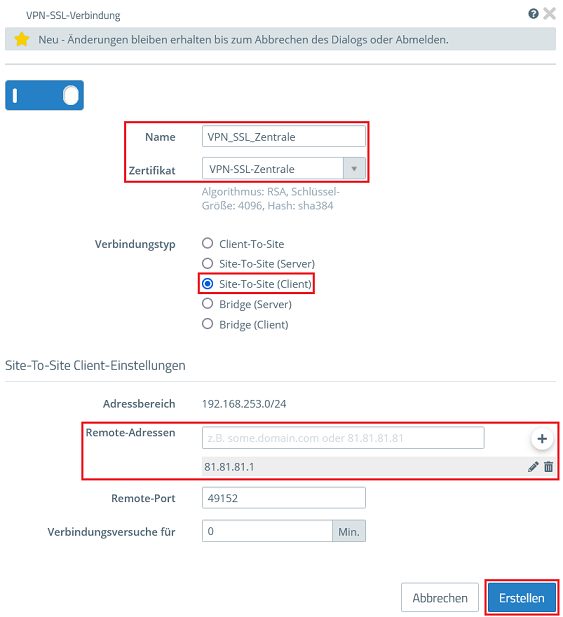

- Name: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel VPN_SSL_Zentrale). Beachten Sie dabei, dass der Name nur Buchstaben, Zahlen und Unterstriche enthalten darf.

- Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 2.2.2 importierte VPN-Zertifikat aus.

- Verbindungstyp: Wählen Sie die Option Site-To-Site (Client) aus.

- Remote-Adressen: Tragen Sie die öffentliche IP-Adresse oder den DNS-Namen der Unified Firewall in der Zentrale ein und fügen diese über das "Plus-Zeichen" hinzu.

3.2.3 Klicken Sie auf das Symbol zum Erstellen eines VPN-Netzwerks.

...

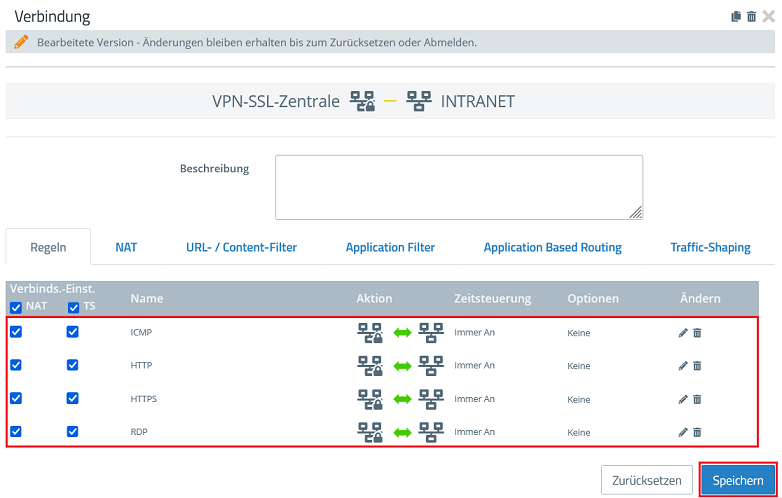

3.2.5 Klicken Sie auf dem Desktop auf das in Schritt 3.2.4 erstellte VPN-Netzwerk, wählen das "Verbindungswerkzeug" aus und klicken anschließend auf das Netzwerk-Objekt, auf welches die Site-to-Site VPN-Verbindung zugreifen können soll, damit die Firewall-Objekte geöffnet werden.

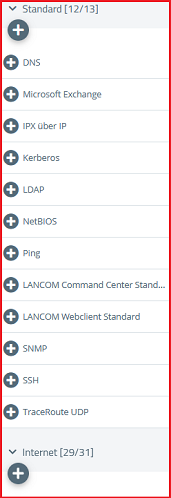

3.12.6 Weisen Sie über die "Plus-Zeichen" die erforderlichen Protokolle der Verbindung zu.

| Info |

|---|

| Eine Unified Firewall verwendet eine Deny-All Strategie. Die Kommunikation muss also explizit erlaubt werden. |

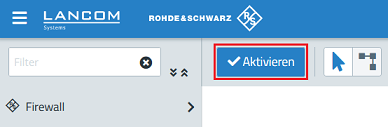

3.12.7 Klicken Sie abschließend auf Aktivieren, damit die vorgenommenen Änderungen von der Unified Firewall umgesetzt werden. Die Konfigurationsschritte auf der Unified Firewall in der Filiale sind damit abgeschlossen.

...