...

In diesem Artikel wird beschrieben, wie eine VPN-Verbindung für den Advanced VPN Client zu einem LANCOM Router mit Zwei-Faktor-Authentifizierung eingerichtet werden kann (IKEv2-EAP-OTP).

| Info | ||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

Die folgenden Authenticator-Apps wurden im Rahmen dieses Artikels auf Interoperabilität getestet (Stand Oktober 2023). Apple iOS 16/17:

Android 13:

|

Voraussetzungen:

- LANCOM Router mit mindestens 25 VPN-Lizenzen (Central Site Gateway, Router der 19xx Serie , WLAN-Controller oder Router mit VPN-25 Option)

- Advanced VPN Client für Windows ab Version 5.0

- LCOS ab Version 10.70 REL (download aktuelle Version)

- LANtools ab Version 10.70 REL (download aktuelle Version)

- Authenticator-App für Android oder iOS (etwa der Google-Authenticator oder der Microsoft-Authenticator)

| Info |

|---|

Der LANCOM Router muss Alle involvierten Geräte (LANCOM Router, PC mit dem Advanced VPN Client und Smartphone mit der Authenticator-App) müssen über aktuelle Zeit-Einstellungen verfügen. Informationen zur Konfiguration der Zeit-Synchronisation auf einem LANCOM Router erhalten Sie in diesem Artikel. |

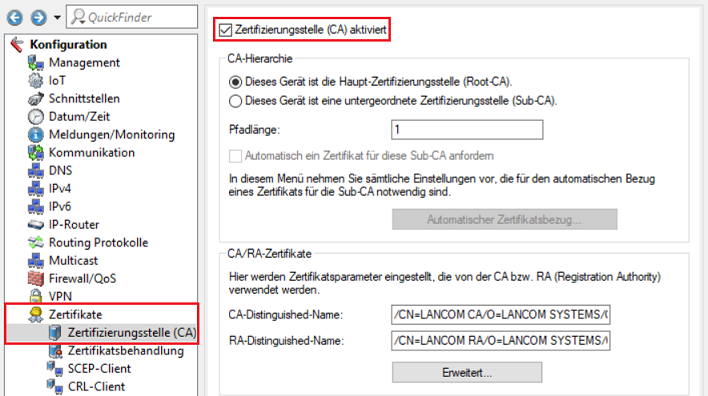

...

Schreiben Sie die Konfiguration anschließend in den Router zurück.

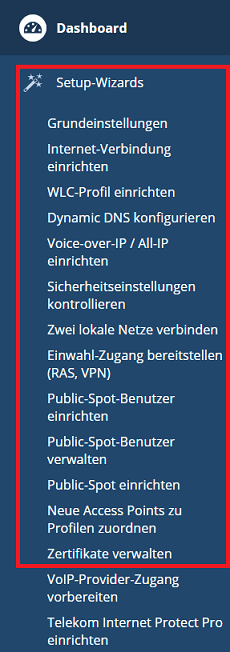

1.2 Öffnen Sie das Webinterface des Routers und wechseln in das Menü Setup-Wizards → Zertifikate verwalten.

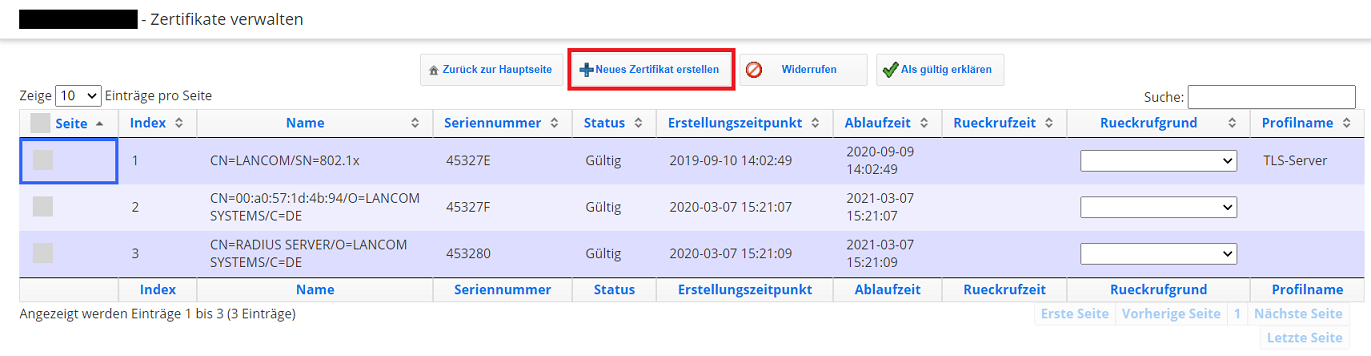

1.3 Klicken Sie auf Neues Zertifikat erstellen.

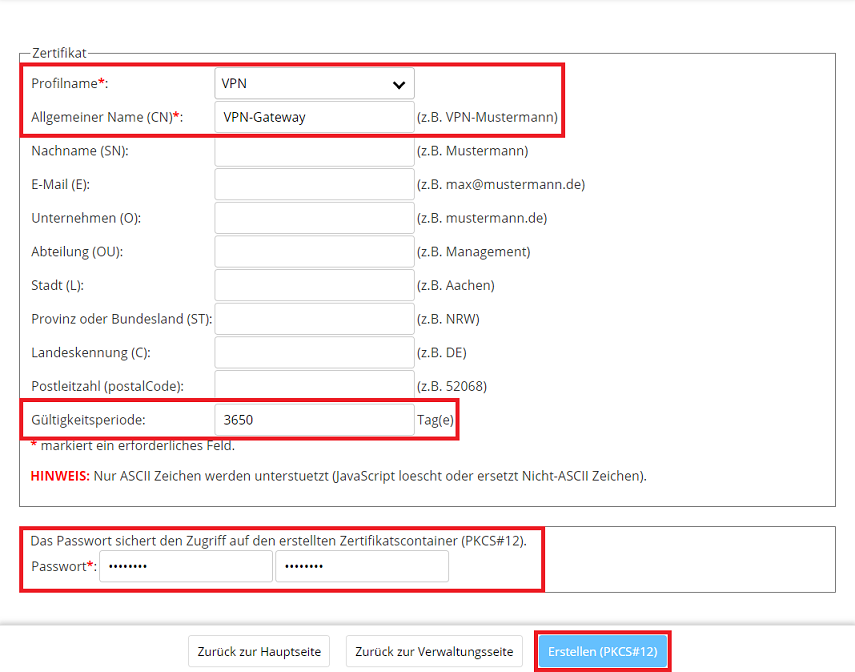

1.4 Passen Sie folgende Parameter an, klicken auf Erstellen (PKCS#12) und speichern das Zertifikat ab:

- Profilname: Wählen Sie im Dropdownmenü VPN aus.

- Allgemeiner Name (CN): Geben Sie einen aussagekräftigen Common Name an (in diesem Beispiel VPN-Gateway).

- Gültigkeitsperiode: Hinterlegen Sie eine möglichst lange Gültigkeitsdauer (in diesem Beispiel 10 Jahre).

- Passwort: Geben Sie ein Passwort an, mit welchem das Zertifikat verschlüsselt wird.

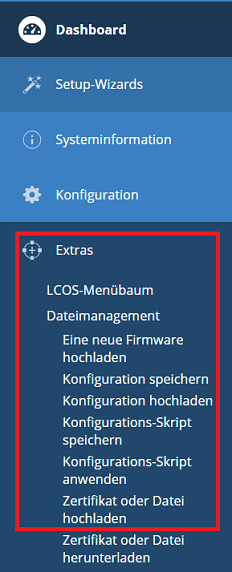

1.5 Wechseln Sie im Webinterface in das Menü Extras → Zertifikat oder Datei hochladen.

1.6 Passen Sie folgende Parameter an und klicken auf Upload starten:

- Dateityp: Wählen Sie im Dropdownmenü einen bisher nicht verwendeten VPN-Container aus (in diesem Beispiel wird der VPN-Container (VPN1) verwendet).

- Dateiname: Wählen Sie das in Schritt 1.4 erstellte Zertifikat aus.

- Passphrase: Geben Sie das in Schritt 1.4 hinterlegte Passwort an.

2. Einrichtung der IKEv2-EAP Verbindung auf dem Router:

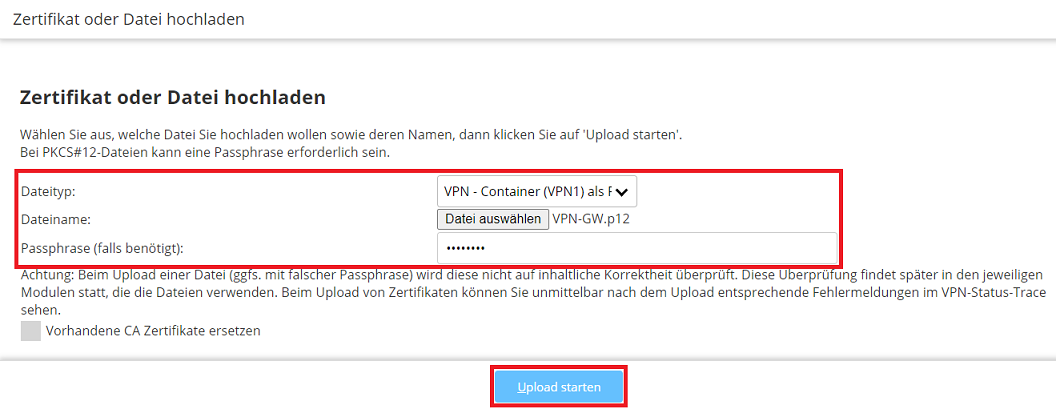

2.1 Öffnen Sie die Konfiguration des Routers in LANconfig, wechseln in das Menü VPN → Allgemein und wählen bei Virtual Private Network im Dropdownmenü Aktiviert aus.

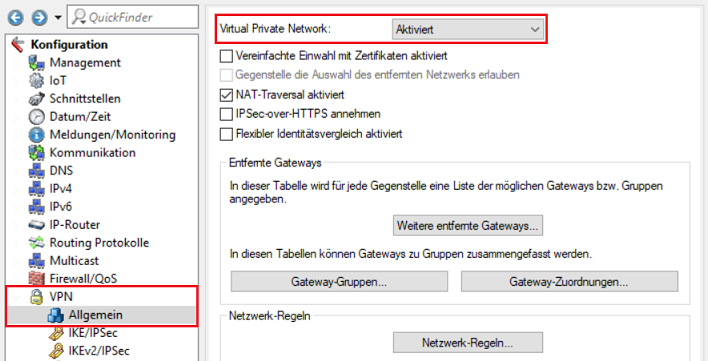

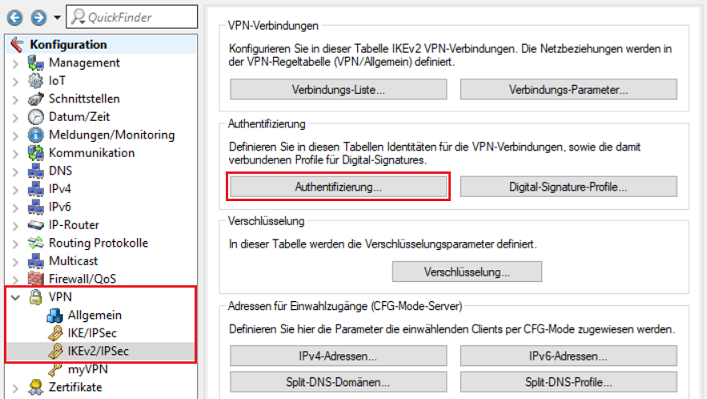

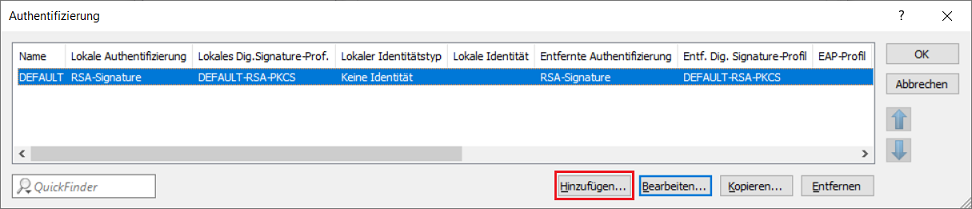

2.2 Wechseln Sie in das Menü VPN → IKEv2/IPSec → Authentifizierung.

2.3 Erstellen Sie ein neues Authentifizierungs-Profil.

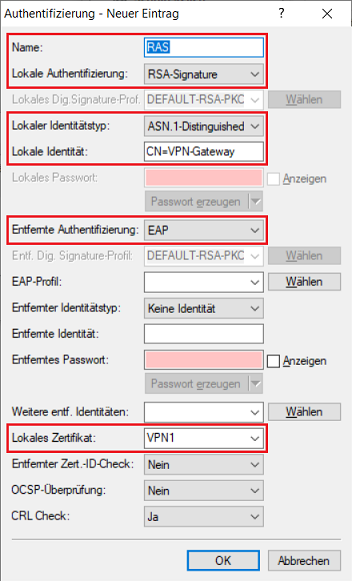

2.4 Passen Sie folgende Parameter an:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Lokale Authentifizierung: Wählen Sie im Dropdownmenü RSA-Signature aus.

- Lokaler Identitätstyp: Wählen Sie im Dropdownmenü ASN.1.Distinguished-Name aus.

- Lokale Identität: Hinterlegen Sie den in Schritt 1.4 vergebenen Common Name (in diesem Beispiel CN=VPN-Gateway).

- Entfernte Authentifizierung: Wählen Sie im Dropdownmenü EAP aus.

- Lokales Zertifikat: Wählen Sie im Dropdownmenü den in Schritt 1.6 verwendeten VPN-Container aus.

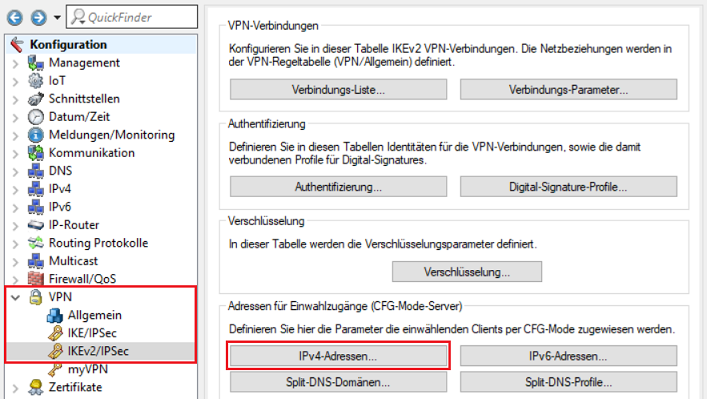

2.5 Wechseln Sie in das Menü VPN → IKEv2/IPSec → IPv4-Adressen.

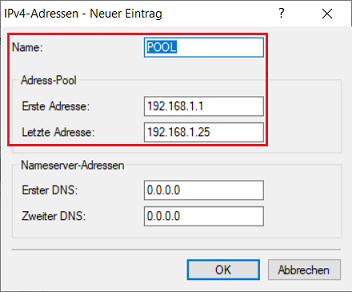

2.6 Passen Sie folgende Parameter an, um einen neuen IPv4-Adress-Pool zu erstellen:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Erste Adresse: Geben Sie die erste IP-Adresse aus einem Adress-Pool an, aus dem die VPN-Clients bei der Einwahl eine IP-Adresse beziehen.

- Letzte Adresse: Geben Sie die letzte IP-Adresse aus einem Adress-Pool an, aus dem die VPN-Clients bei der Einwahl eine IP-Adresse beziehen.

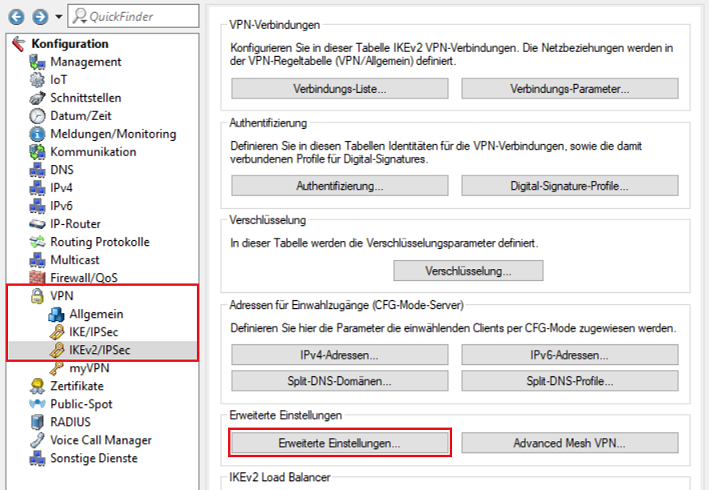

2.7 Wechseln Sie in das Menü VPN → IKEv2/IPSec → Erweiterte Einstellungen.

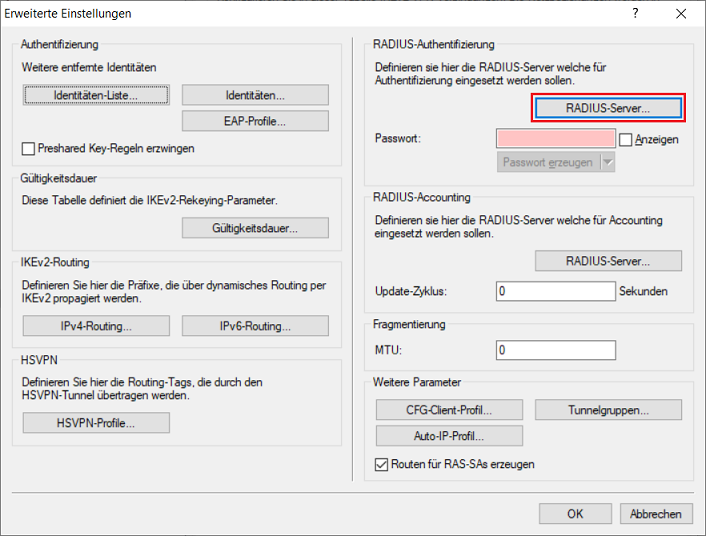

2.8 Wechseln Sie in das Menü RADIUS-Server.

2.9 Erstellen Sie einen neuen Eintrag und passen folgende Parameter an:

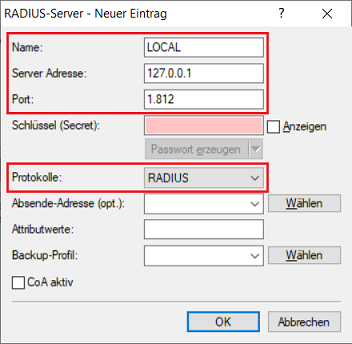

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Server Adresse: Hinterlegen Sie die Loopback-Adresse 127.0.0.1.

- Port: Stellen Sie sicher, dass der Port 1812 hinterlegt ist.

- Protokolle: Stellen Sie sicher, dass das Protokoll RADIUS hinterlegt ist.

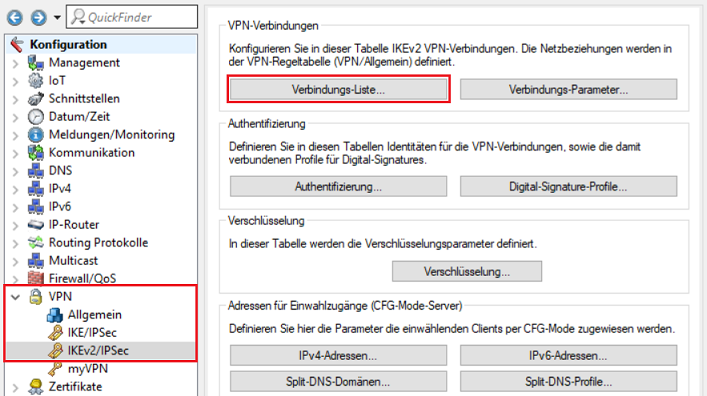

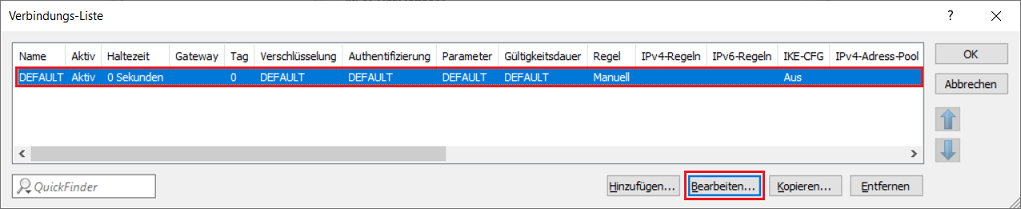

2.10 Wechseln Sie in das Menü VPN → IKEv2/IPSec → Verbindungs-Liste.

2.11 Bearbeiten Sie den vorhandenen DEFAULT-Eintrag.

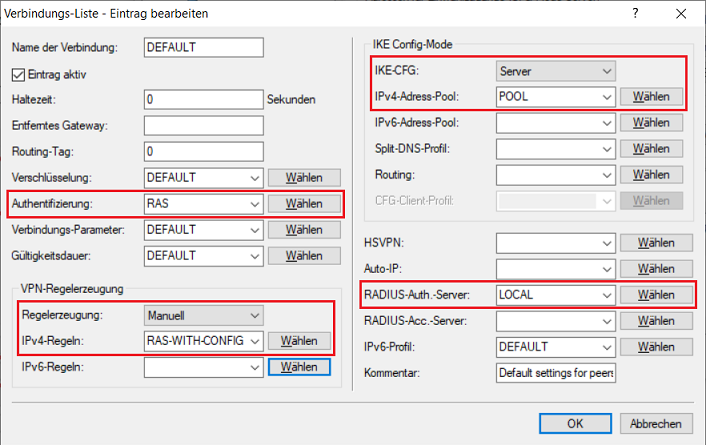

2.12 Passen Sie folgende Parameter an:

...

| Info |

|---|

Vorhandene VPN-Verbindungen mit Preshared-Key funktionieren nach der Anpassung weiterhin wie gewohnt. |

2.13 Die Konfiguration der VPN-Verbindung ist damit abgeschlossen.

...

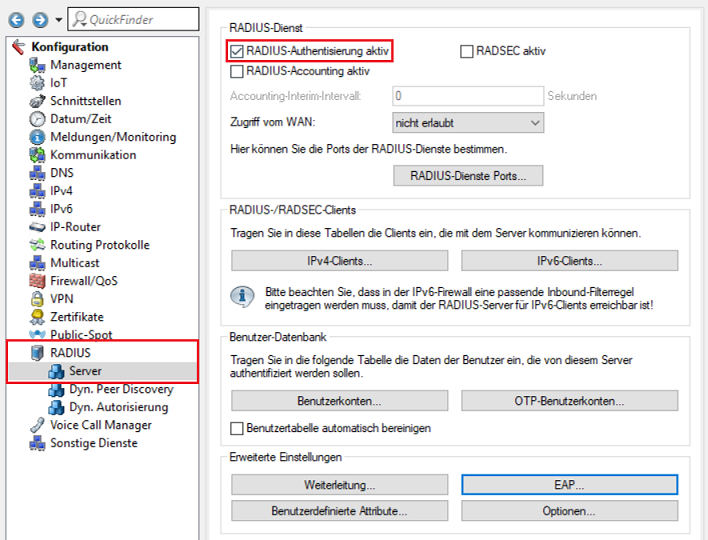

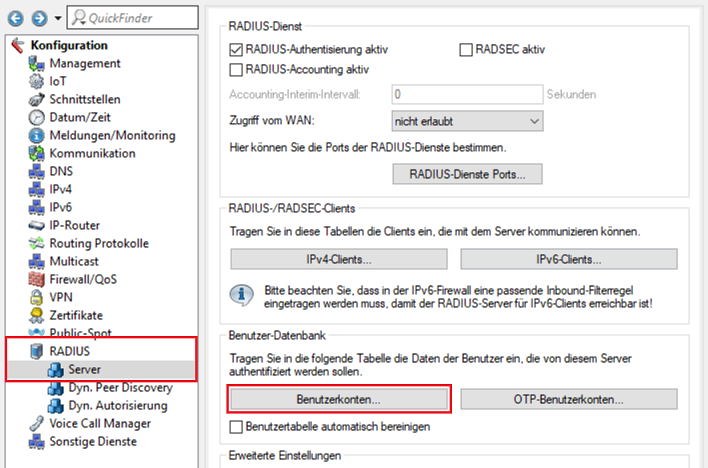

3.1 Wechseln Sie in das Menü RADIUS → Server und aktivieren die Option RADIUS-Authentisierung aktiv, um den RADIUS-Server zu aktivieren. Stellen Sie sicher, das im Menü RADIUS-Dienste-Ports die RADIUS Ports 1.812 und 1.813 eingetragen sind (Standardeinstellung).

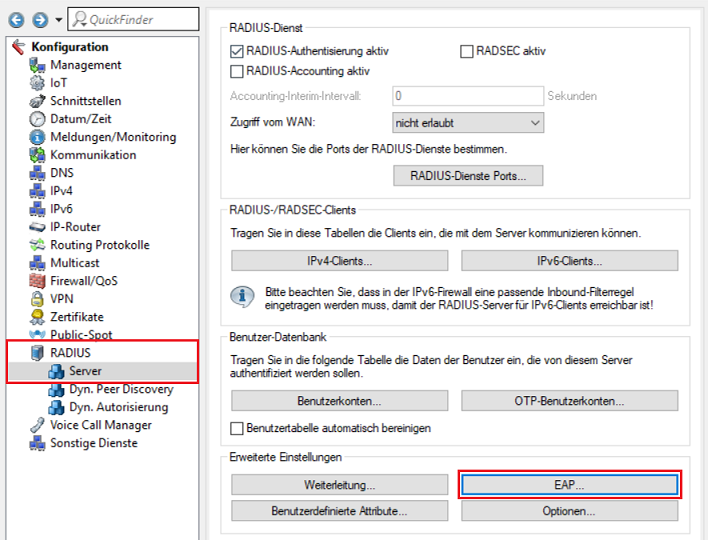

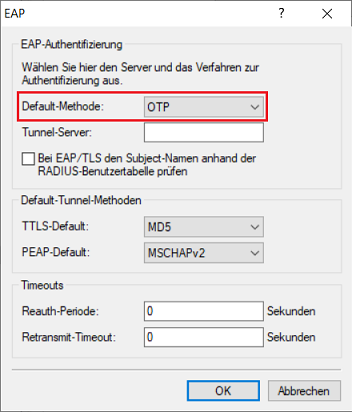

3.2 Wechseln Sie in das Menü RADIUS → Server → EAP.

3.3 Wählen Sie im Dropdownmenü bei Default-Methode die Option OTP aus.

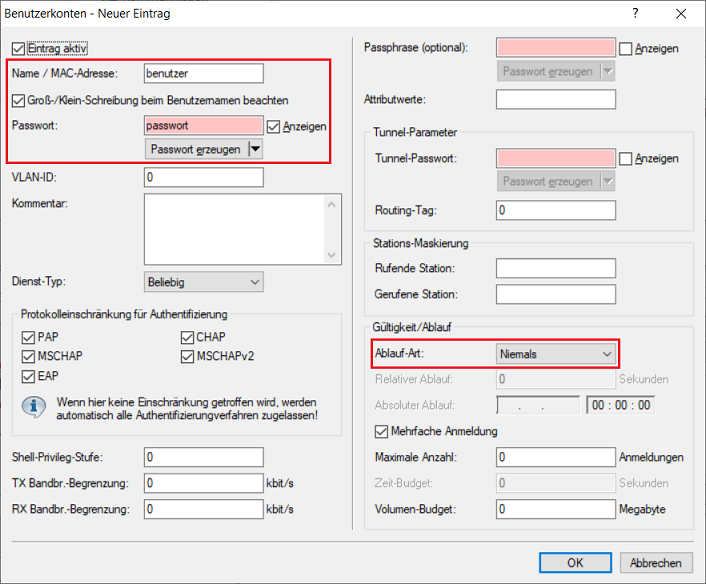

3.4 Wechseln Sie in das Menü RADIUS → Server → Benutzerkonten.

3.5 Erstellen Sie einen neuen Benutzer und passen die folgenden Parameter an:

- Name/MAC-Adresse: Tragen Sie den Benutzernamen für den VPN-Benutzer ein.

- Passwort: Tragen Sie ein Passwort für den VPN-Benutzer ein.

- Ablauf-Art: Wählen Sie im Dropdownmenü die Option Niemals aus, damit der VPN-Benutzer dauerhaft gültig bleibt.

| Info |

|---|

Wiederholen Sie diesen Schritt für jeden weiteren VPN-Benutzer. Optional können Sie in dem Feld Attributwerte dem VPN-Client mit dem Parameter Framed-IP-Address eine feste IP-Adresse zuweisen. Diese muss in der Syntax Framed-IP-Address=<IP-Adresse> angegeben werden (z.B. Framed-IP-Address=192.168.1.10). Die IP-Adresse muss sich innerhalb des in Schritt 2.6 gewählten IPv4-Adress-Pools befinden. Durch die Zuweisung einer festen IP-Adresse ist es möglich, einzelnen Benutzern individuelle Berechtigungen über die Firewall zu erteilen. |

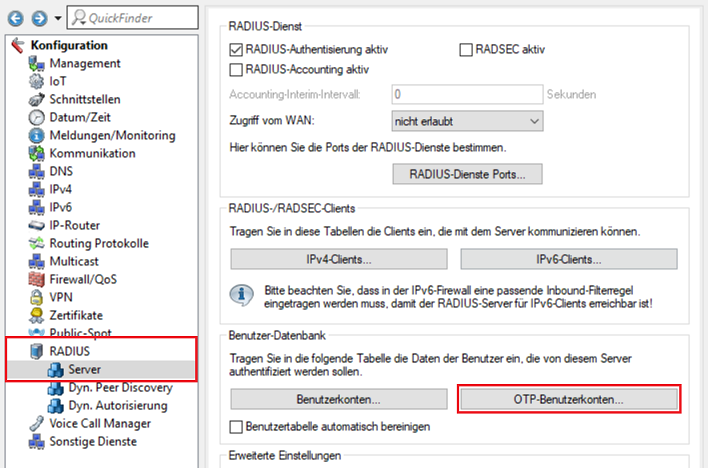

3.6 Wechseln Sie in das Menü RADIUS → Server → OTP-Benutzerkonten.

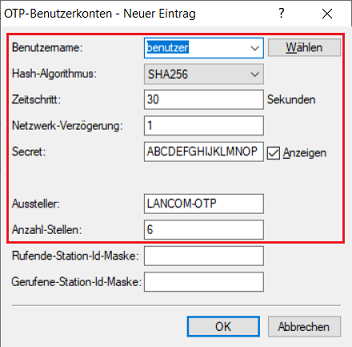

3.7 Erstellen Sie ein neues OTP-Benutzerkonto und passen die folgenden Parameter an:

- Benutzername: Wählen Sie im Dropdownmenü den Namen des in Schritt 3.5 erstellten Benutzerkontos aus.

Hash-Algorithmus: Wählen Sie im Dropdownmenü die Option SHA256 aus. Wenn die verwendete Authenticator App den Hash-Algorithmus SHA256 nicht unterstützt, können Sie stattdessen auch SHA1 verwenden.

- Zeitschritt: Dieser Parameter stellt das Intervall dar, in dem ein neuer OTP-Token erzeugt wird. Belassen Sie die Einstellung auf dem Standard-Wert 30 Sekunden.

- Netzwerk-Verzögerung: Dieser Parameter definiert, um wieviele Zeitschritte die Uhr des Endgerätes mit der Authenticator App von der Uhrzeit des Routers abweichen darf. Der Router prüft dann zusätzlich die OTPs davor und danach. Belassen Sie die Einstellung auf dem Standard-Wert von 1 (in diesem Fall werden OTPs also 30 Sekunden davor und danach geprüft).

- Secret: Vergeben Sie ein 16-stelliges Kennwort. Dieses darf nur Großbuchstaben und Zahlen zwischen 2 - 7 enthalten (siehe RFC3548). Das Passwort wird in Base32 codiert und mit dem Authenticator geteilt.

- Aussteller: Tragen Sie einen aussagekräftigen Namen für den Aussteller ein (in diesem Beispiel LANCOM-OTP).

- Anzahl-Stellen: Belassen Sie die Einstellung auf dem Standard-Wert von 6 Zeichen.

| Info |

|---|

Wiederholen Sie diesen Schritt für jeden weiteren VPN-Benutzer. |

| Hinweis |

|---|

Bei einigen älteren Android Geräten und dem Microsoft Authenticator wird der Hash-Algorithmus SHA256 derzeit nicht unterstützt. Verwenden Sie in diesem Fall bitte SHA1. Bei Verwendung des Google Authenticators muss mindestens ein 16-stelliges Secret vergeben werden, da ansonsten der Scan des QR-Codes fehlschlägt. |

4. Export des CA-Zertifikats vom LANCOM Router und Import im Advanced VPN Client:

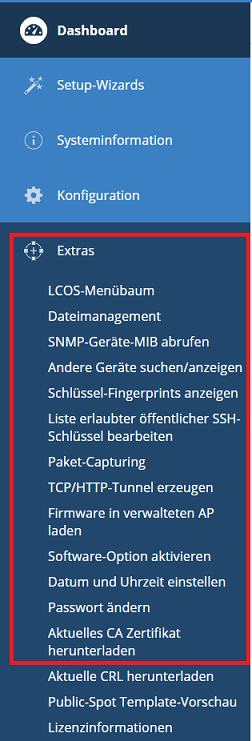

4.1 Verbinden Sie sich mit dem Webinterface des LANCOM Routers, wechseln in das Menü Extras → Aktuelles CA Zertifikat herunterladen und speichern das Zertifikat ab.

4.2 Kopieren Sie das Zertifikat auf dem Computer, der die VPN-Verbindung aufbauen soll, in den Ordner C:\ProgramData\LANCOM\Advanced VPN Client\cacerts.

| Info |

|---|

Bei Verwendung der Client-Version 6.21 kann das Verzeichnis auch C:\ProgramData\LANCOM\Trusted Access Client\cacerts lauten. Dies ist abhängig davon, ob Sie die Version 6.21 initial neu installiert haben, oder von einer älteren Version aktualisiert haben. |

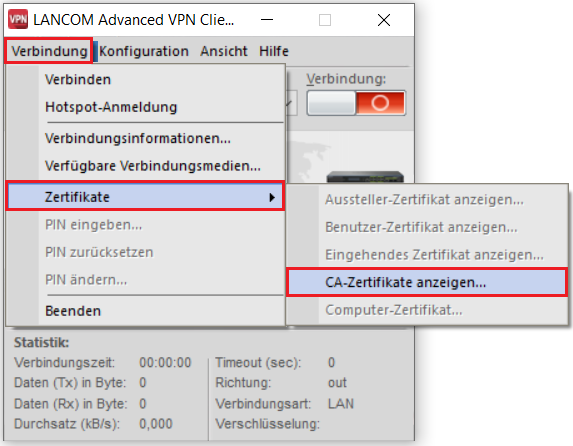

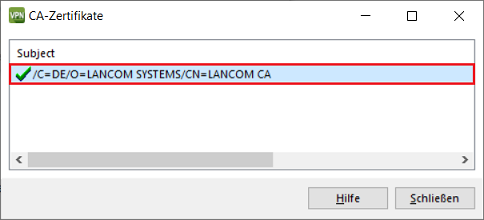

4.3 Starten Sie den Advanced VPN Client und wechseln in das Menü Verbindung → Zertifikate → CA-Zertifikate anzeigen.

4.4 Prüfen Sie, ob das Zertifikat vom Advanced VPN Client erkannt wird.

5. Einrichtung einer IKEv2-EAP-OTP Verbindung mit dem Advanced VPN Client:

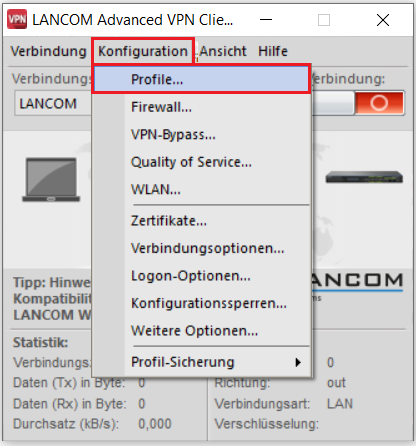

5.1 Wechseln Sie im Advanced VPN Client in das Menü Konfiguration → Profile.

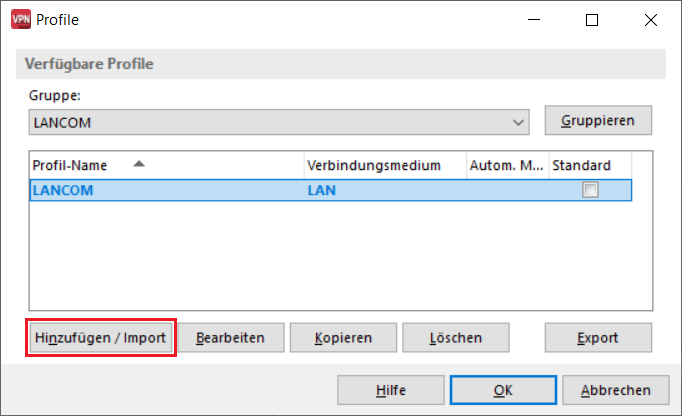

5.2 Klicken Sie auf Hinzufügen / Import, um eine neue VPN-Verbindung zu erstellen.

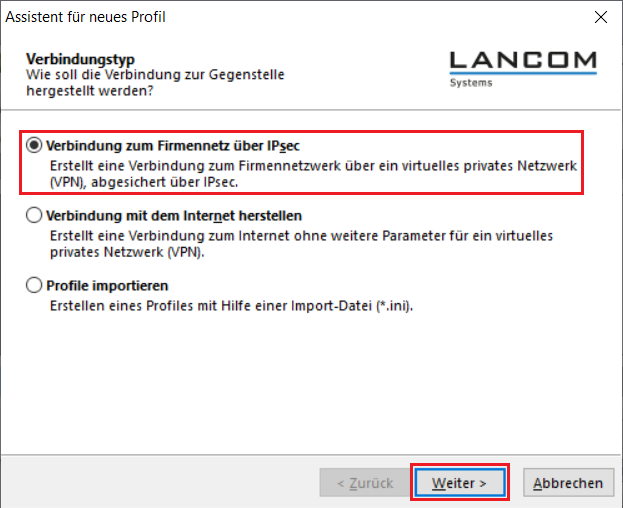

5.3 Wählen Sie Verbindung zum Firmennetz über IPSec aus und klicken auf Weiter.

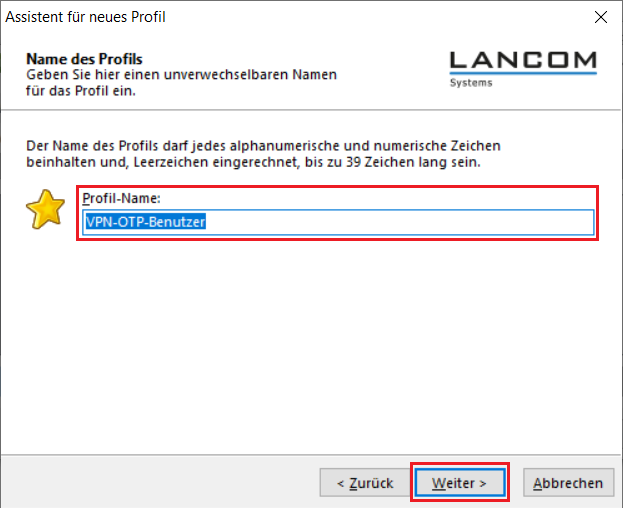

5.4 Vergeben Sie einen aussagekräftigen Profil-Namen.

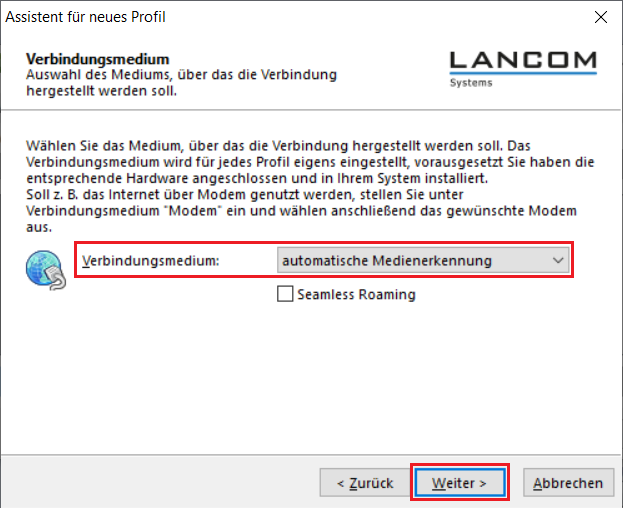

5.5 Wählen Sie im Dropdownmenü das verwendete Verbindungsmedium aus, mit dem die VPN-Verbindung aufgebaut werden soll.

| Info |

|---|

Soll die VPN-Verbindung mit unterschiedlichen Verbindungsmedien aufgebaut werden können (etwa LAN und WLAN), wählen Sie automatische Medienerkennung aus. |

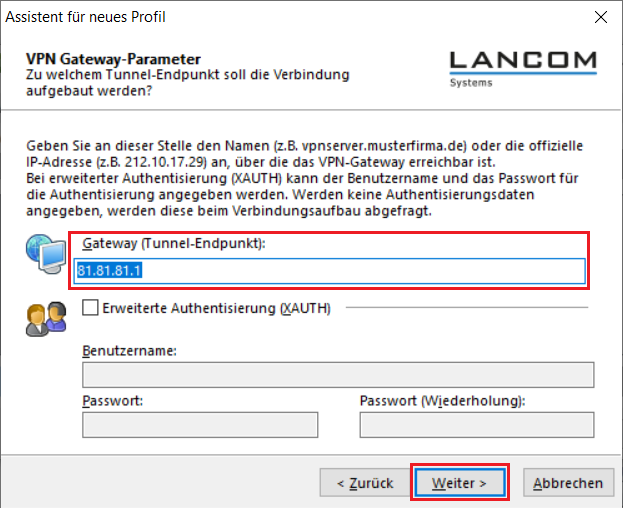

5.6 Tragen Sie bei Gateway (Tunnel-Endpunkt) die öffentliche IP-Adresse oder den DNS-Namen des Routers ein.

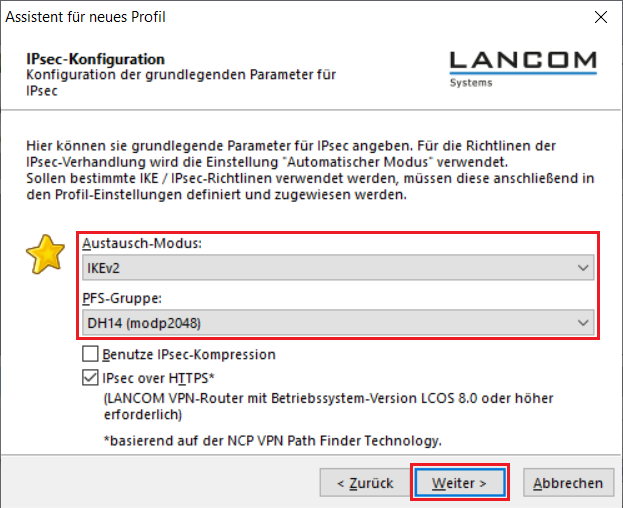

5.7 Passen sie folgende Parameter an:

- Austausch-Modus: Wählen Sie im Dropdownmenü IKEv2 aus.

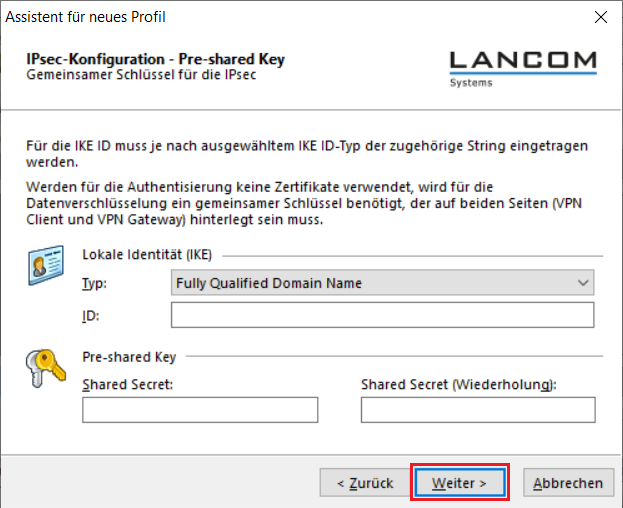

- PFS-Gruppe: Wählen Sie im Dropdownmenü DH14 (modp2048) aus.

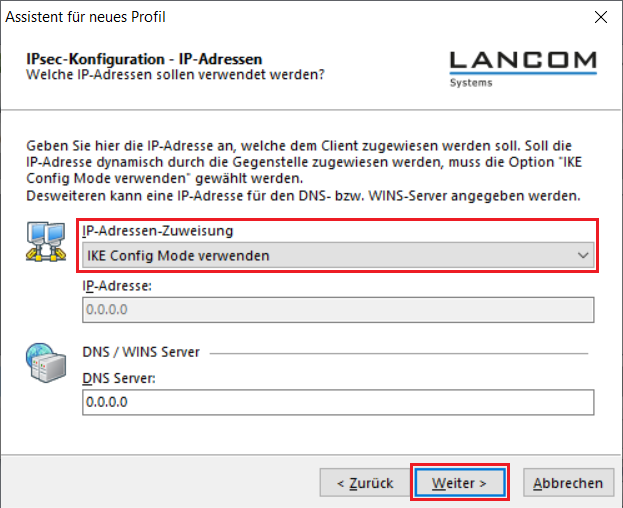

5.8 Da die Authentifizierung per EAP-OTP nicht im Assistenten konfiguriert werden kann, muss dies im Nachgang manuell vorgenommen werden (siehe Schritte 5.12 - 5.13). Klicken Sie daher auf Weiter ohne Änderungen vorzunehmen.

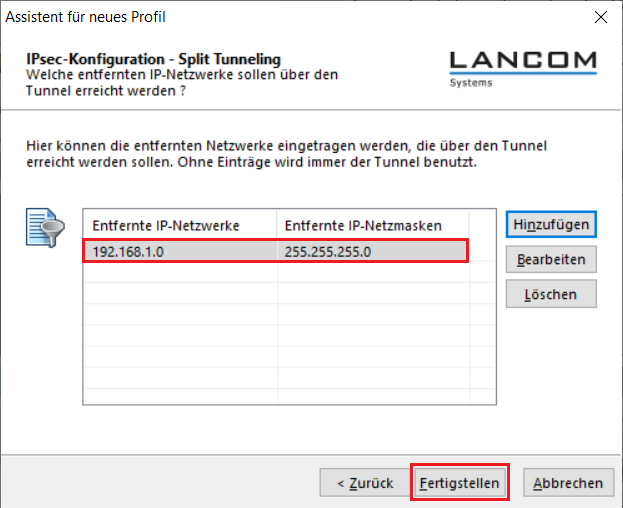

5.9 Wählen Sie bei IP-Adressen-Zuweisung im Dropdownmenü IKE Config Mode verwenden aus, damit der Advanced VPN Client bei der VPN-Einwahl eine IP-Adresse vom Router bezieht.

5.10 Tragen Sie das Zielnetzwerk ein, zu dem die VPN-Verbindung aufgebaut werden soll. Dadurch wird nur der für das Zielnetzwerk bestimmte Datenverkehr über den VPN-Tunnel geroutet.

...

| Info |

|---|

Weitere Informationen zum Split Tunneling finden Sie in diesem Knowledge Base Artikel. |

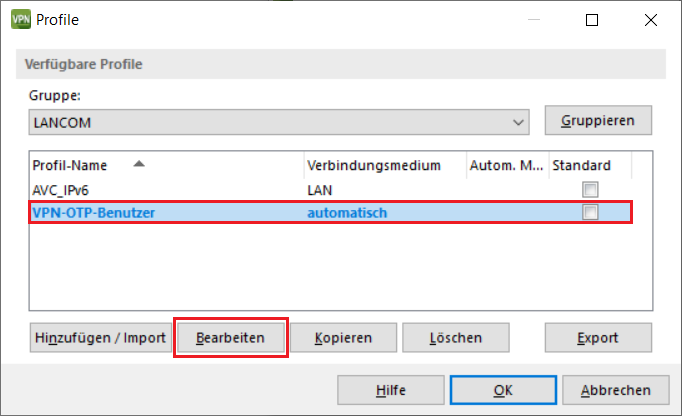

5.11 Markieren Sie das in Schritt 5.1 - 5.10 erstellte VPN-Profil und klicken auf Bearbeiten.

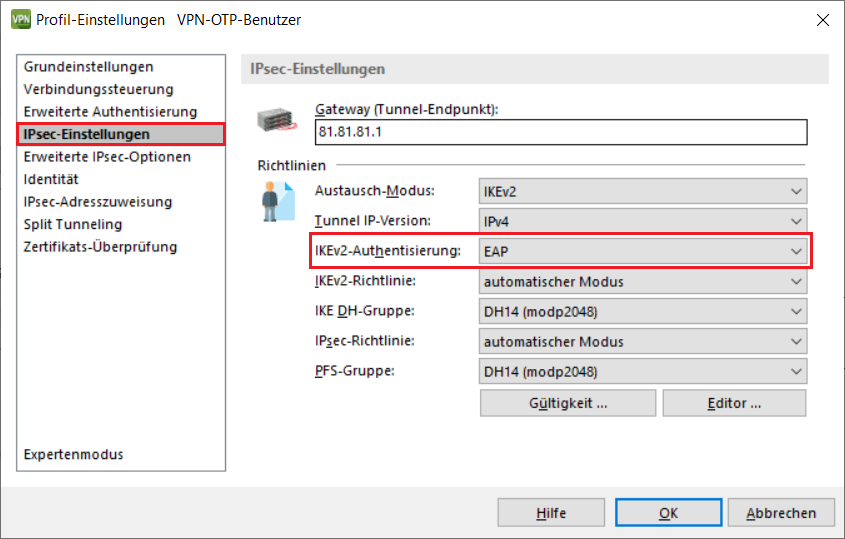

5.12 Wechseln Sie in den Reiter IPSec-Einstellungen und setzen die IKEv2-Authentisierung auf EAP.

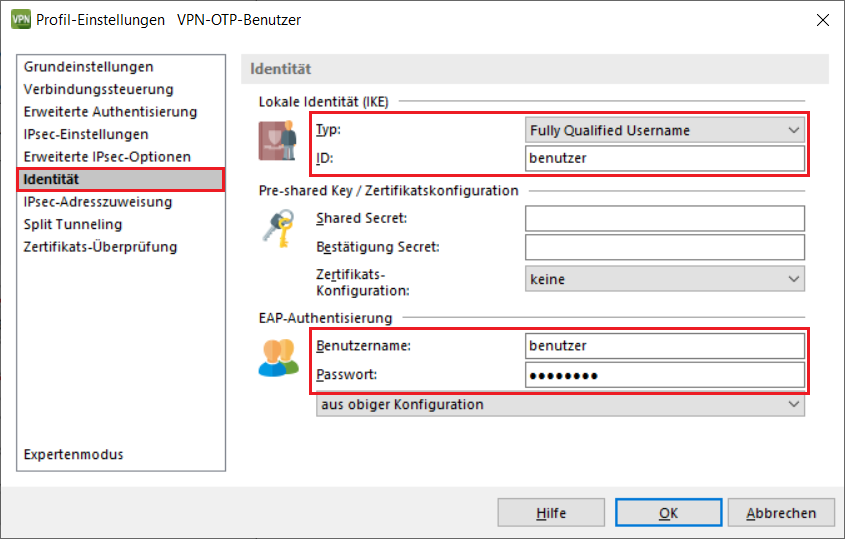

5.13 Wechseln Sie in den Reiter Identität und tragen den Benutzer-Namen des RADIUS-Benutzers als Lokale Identität sowie den Namen des OTP-Benutzers als Benutzername für die EAP-Authentisierung ein. Zusätzlich muss für die EAP-Authentisierung ein beliebiges Passwort hinterlegt werden, da das Feld nicht leer bleiben darf.

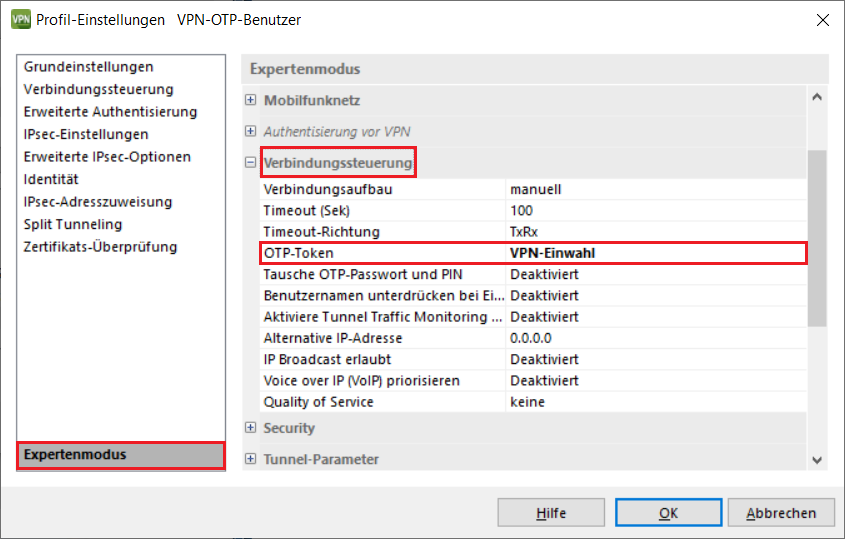

5.14 Wechseln Sie in den Expertenmodus, klicken auf Verbindungssteuerung und wählen bei OTP-Token die Option VPN-Einwahl aus.

5.15 Die Einrichtung der VPN-Verbindung im Advanced VPN Client ist damit abgeschlossen. Bestätigen Sie die manuell vorgenommenen Änderungen mit einem Klick auf OK.

...

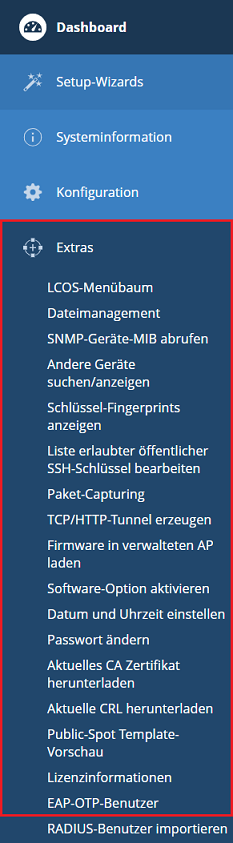

6.1 Verbinden Sie sich per WEBconfig mit dem Router und wechseln in das Menü Extras → EAP-OTP-Benutzer.

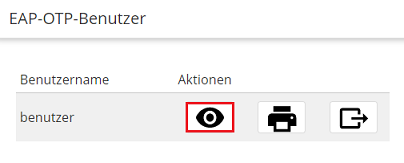

6.2 Klicken Sie bei dem Benutzer auf das "Augen-Symbol", um den QR-Code anzuzeigen.

6.3 Scannen Sie den QR-Code mit einer Authenticator-App ein. Es werden nun OTP-Codes generiert und in der App angezeigt.

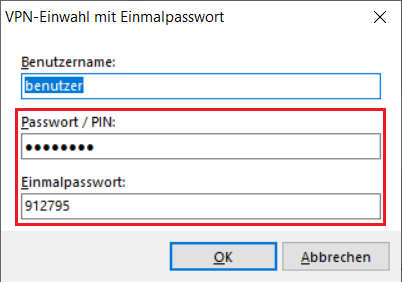

6.4 Beim Aufbau der VPN-Verbindung wird nun das in Schritt 3.5 vergebene Passwort des RADIUS-Benutzers als auch das von der Authenticator-App angezeigte Einmalpasswort (OTP) abgefragt.