...

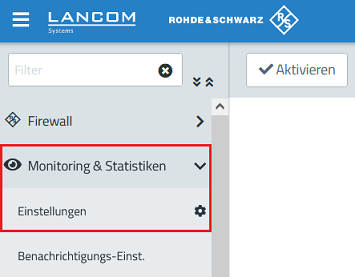

1.1 Öffnen Sie die Konfiguration der Unified Firewall im Browser und wechseln in das Menü Monitoring & Statistiken → Einstellungen.

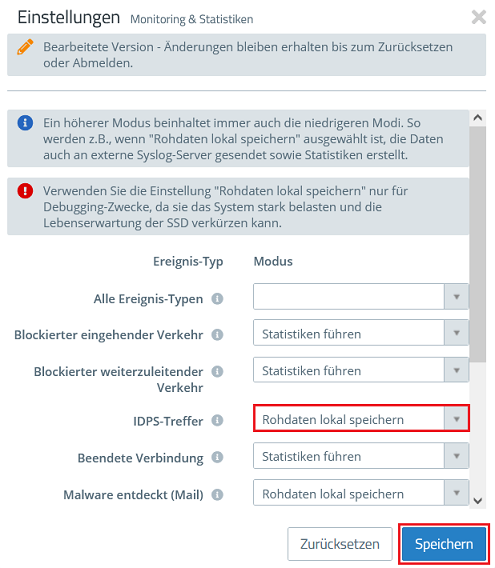

1.2 Wählen Sie im Dropdownmenü bei IDPS-Treffer die Option Rohdaten lokal speichern aus, damit die Unified Firewall aufzeichnet, welche Pakete die IDS/IPS erkennt und blockiert.

Klicken Sie anschließend auf Speichern.

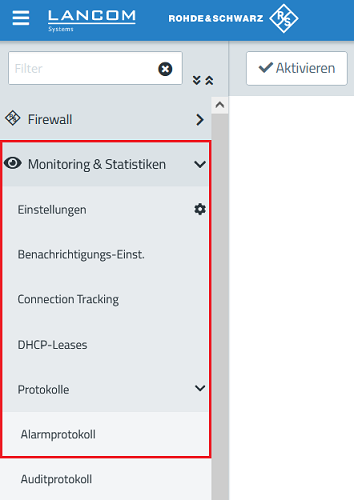

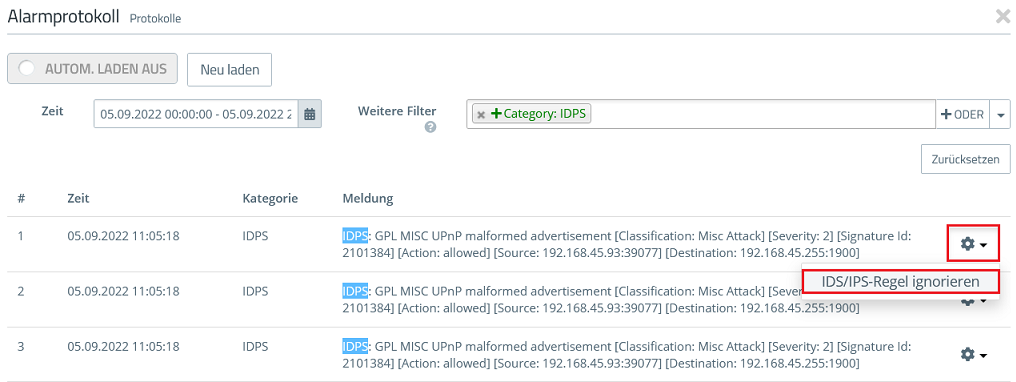

1.3 Wechseln Sie in das Menü Monitoring & Statistiken → Protokolle → Alarmprotokoll.

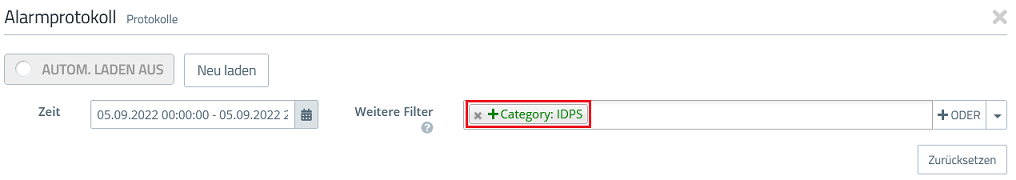

1.4 Wählen sie bei Weitere Filter den Parameter Category: IDPS aus, um das Alarmprotokoll auf IDS/IPS Meldungen einzuschränken.

1.5 Wählen Sie das Ereignis aus, welches Sie erlauben wollen und klicken auf das "Zahnrad-Symbol" und anschließend auf IDS/IPS-Regel ignorieren (in diesem Beispiel wurden DNS-Anfragen zum DNS-Server 9.9.9.9 wurde ein UPnP Broadcast durch die IDS erkannt).

1.6 Wiederholen Sie Schritt 1.5 für weitere Ereignisse, falls erforderlich.

...

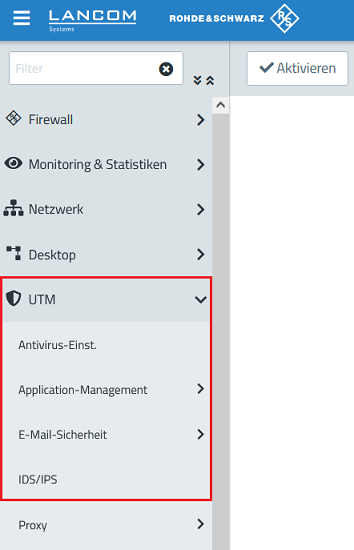

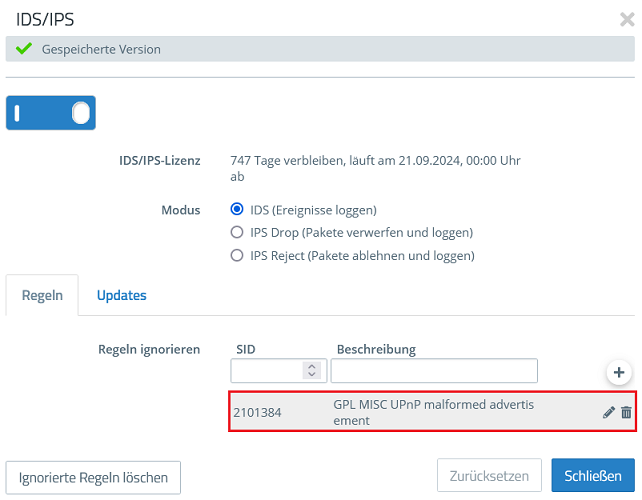

2.1 Wechseln Sie in das Menü UTM → IDS/IPS.

2.2 Unter Regeln ignorieren finden Sie die in Schritt 1.5 hinzugefügte Regel. Bei Bedarf können Sie diese bearbeiten oder auch über das "Mülltonnen-Symbol" löschen, sofern die Ausnahme-Regel nicht mehr benötigt wird.

| Info |

|---|

Über den Modus können Sie auswählen, wie die IDS/IPS sich verhält:

|