...

Damit sowohl die Unified Firewall in der Zentrale als auch die Unified Firewall in der Filiale VPN-SSL Einwahl-Verbindungen annehmen können, muss auf beiden Unified Firewalls jeweils eine eigene CA sowie zwei ein VPN-SSL Zertifikate Zertifikat erstellt werden. Eines der Das VPN-SSL-Zertifikate Zertifikat wird dann jeweils in den VPN-SSL-Einstellungen hinterlegt und dient zum Entschlüsseln der VerbindungenVerbindung. Anschließend wird das andere VPN-SSL Zertifikat mitsamt der Zertifikatskette Das Zertifikat wird anschließend exportiert und in der jeweils anderen Unified Firewall importiert. Dort wird das importierte Zertifikat in der VPN-SSL Verbindung hinterlegt und dient dort zum Verschlüsseln der Verbindung.

...

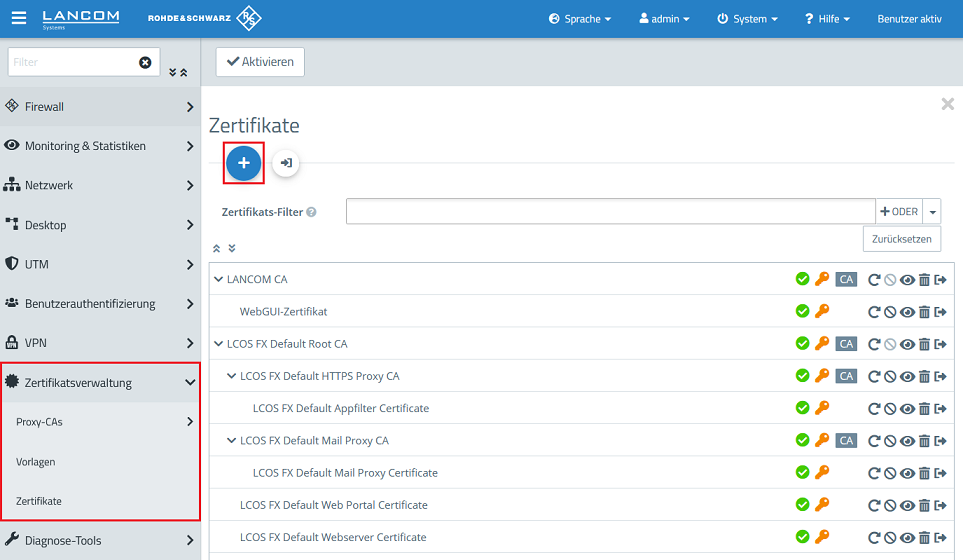

1.1.1 Verbinden Sie sich mit der Unified Firewall in der Zentrale, wechseln in das Menü Zertifikatsverwaltung → Zertifikate und klicken auf das "Plus-Zeichen", um ein neues Zertifikat zu erstellen.

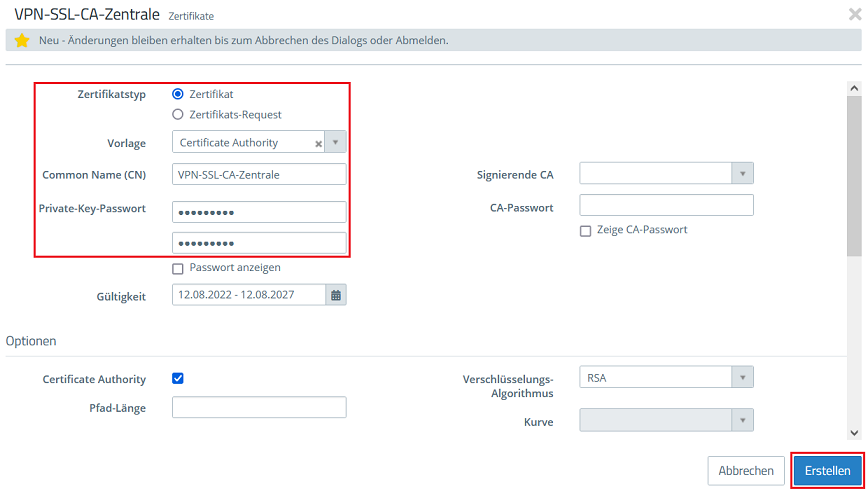

1.1.2 Passen Sie die folgenden Parameter an, um eine CA zu erstellen und klicken auf Erstellen:

- Zertifikatstyp: Wählen Sie Zertifikat aus.

- Vorlage: Wählen Sie die Vorlage Certificate Authority aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name (in diesem Beispiel VPN-SSL-CA-Zentrale).

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu den Private Key zu verschlüsseln.

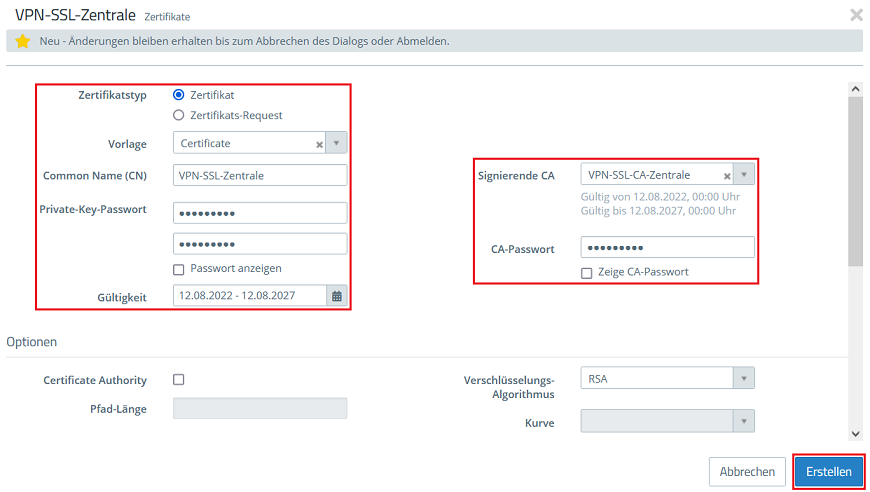

1.1.3 Erstellen Sie mit einem Klick auf das "Plus-Zeichen" ein weiteres Zertifikat, welches in den VPN-SSL-Einstellungen der Zentrale hinterlegt wird (siehe Schritt 1.1.8). Passen Sie dazu die folgenden Parameter an und klicken auf Erstellen:

- Zertifikatstyp: Wählen Sie Zertifikat aus.

- Vorlage: Wählen Sie die Vorlage Certificate aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name (in diesem Beispiel VPN-SSL-Zentrale).

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu, den Private Key zu verschlüsseln.

- Gültigkeit: Setzen Sie die Gültigkeit auf mindestens 5 Jahre. Dies ist sinnvoll, da dieses Zertifikat für alle SSL-VPN-Verbindungen verwendet wird.

- Signierende CA: Wählen Sie im Dropdownmenü die in Schritt 1.1.2 erstellte CA aus.

- CA-Passwort: Hinterlegen Sie das in Schritt 1.1.2 vergebene Private-Key-Passwort.

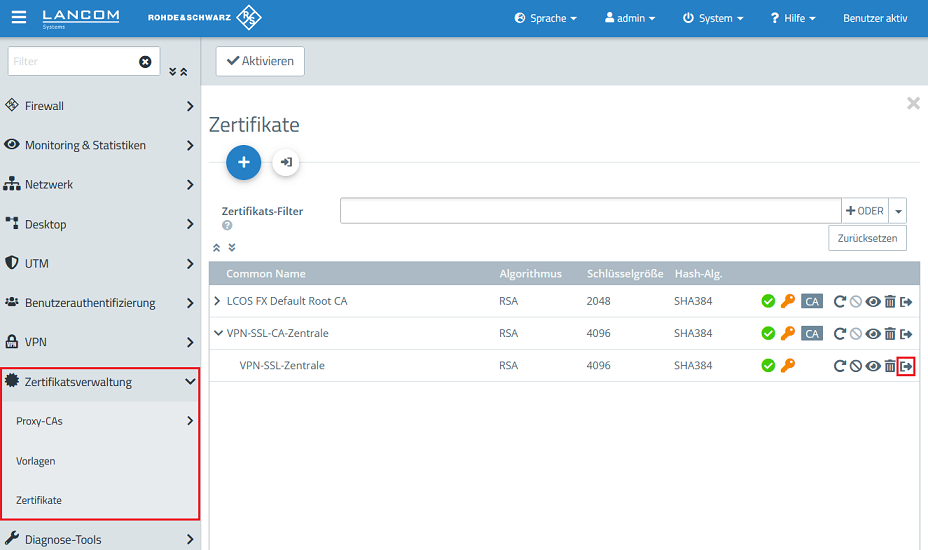

1.1.4 Erstellen Sie mit einem Klick auf das "Plus-Zeichen" ein weiteres Zertifikat, welches in der VPN-SSL-Verbindung der Filiale hinterlegt wird. Passen Sie dazu die folgenden Parameter an und klicken auf Erstellen:Klicken Sie bei dem in Schritt 1.1.3 erstellten Zertifikat auf die Schaltfläche für den Zertifikat-Export.

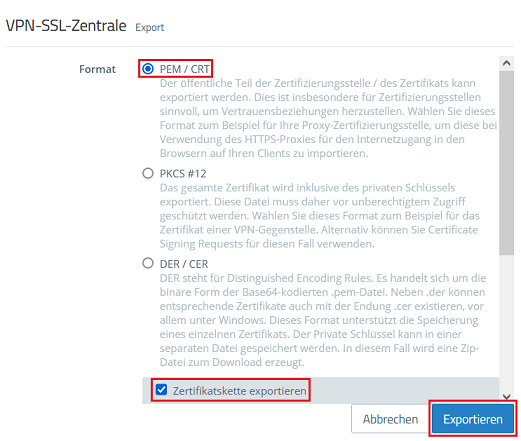

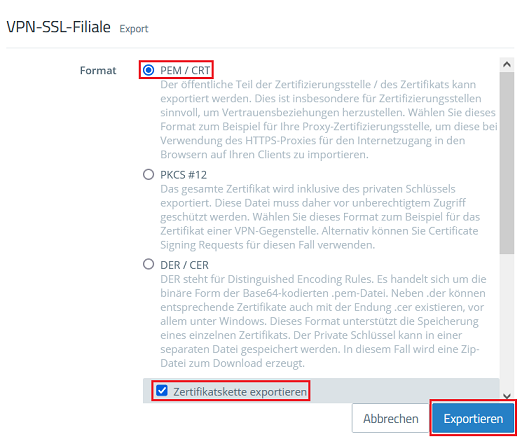

1.1.5 Wählen Sie das Format PEM / CRT, aktivieren die Option Zertifikatskette exportieren und klicken auf Exportieren.

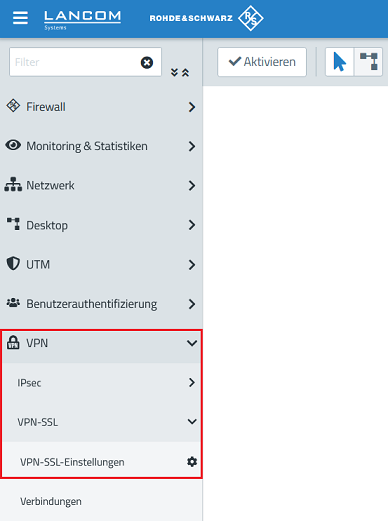

1.1.6 Wechseln Sie in das Menü VPN → VPN-SSL → VPN-SSL-Einstellungen.

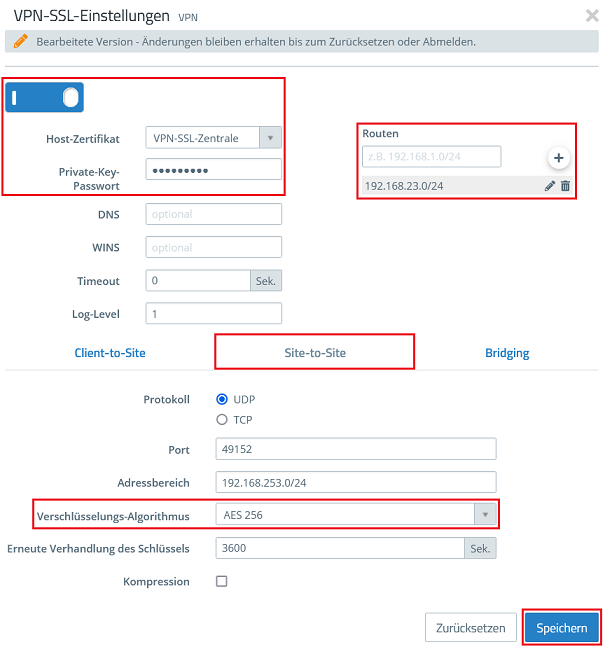

1.1.8 Aktivieren Sie den VPN-SSL-Dienst über den Schieberegler, passen die folgenden Parameter an und klicken auf Speichern:

- Host-Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.1.3 erstellte VPN-Zertifikat aus.

- Private-Key-Passwort: Tragen

- Zertifikatstyp: Wählen Sie Zertifikat aus.

- Vorlage: Wählen Sie die Vorlage Certificate aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name (in diesem Beispiel VPN-SSL-Zentrale-Filiale).

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu, den Private Key zu verschlüsseln.

- Signierende CA: Wählen Sie im Dropdownmenü die in Schritt 1.1.2 erstellte CA aus.

- CA-Passwort: Hinterlegen Sie das in Schritt 1.1.23 vergebene Private-Key-Passwort ein.

| Info |

|---|

Bei Bedarf können Sie auch die Gültigkeit des Zertifikates anpassen. |

1.1.5 Klicken Sie bei dem in Schritt 1.1.4 erstellten Zertifikat auf die Schaltfläche für den Zertifikat-Export.

1.1.6 Wählen Sie das Format PEM / CRT, aktivieren die Option Zertifikatskette exportieren und klicken auf Exportieren.

1.1.7 Wechseln Sie in das Menü VPN → VPN-SSL → VPN-SSL-Einstellungen.

1.1.8 Aktivieren Sie den VPN-SSL-Dienst über den Schieberegler, passen die folgenden Parameter an und klicken auf Speichern:

- Host-Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.1.3 erstellte VPN-Zertifikat aus.

- Private-Key-Passwort: Tragen Sie das in Schritt 1.1.3 vergebene Private-Key-Passwort ein.

- Routen: Hinterlegen Sie die Netzwerke in CIDR Schreibweise (Classless InterDomain Routing), in welche die VPN-Verbindung Zugriff haben soll. In diesem Beispiel ist dies das lokale Netzwerk der Zentrale mit dem Adressbereich 192.168.23.0/24.

- Verschlüsselungs-Algorithmus: Wählen Sie auf der Registerkarte Site-to-Site im Dropdownmenü AES 256 aus.

| Info |

|---|

| Bei Bedarf können Sie das Protokoll sowie den Port abändern. Bei dem Adressbereich handelt es sich um den Einwahl-Adressbereich, aus dem ein VPN-SSL-Client eine IP-Adresse zugewiesen bekommt. Dieser Adressbereich darf nicht bereits als internes Netzwerk in der Unified Firewall verwendet werden. |

1.2 Erstellen der Zertifikate und Konfiguration der VPN-SSL-Einstellungen auf der Unified Firewall in der Filiale:

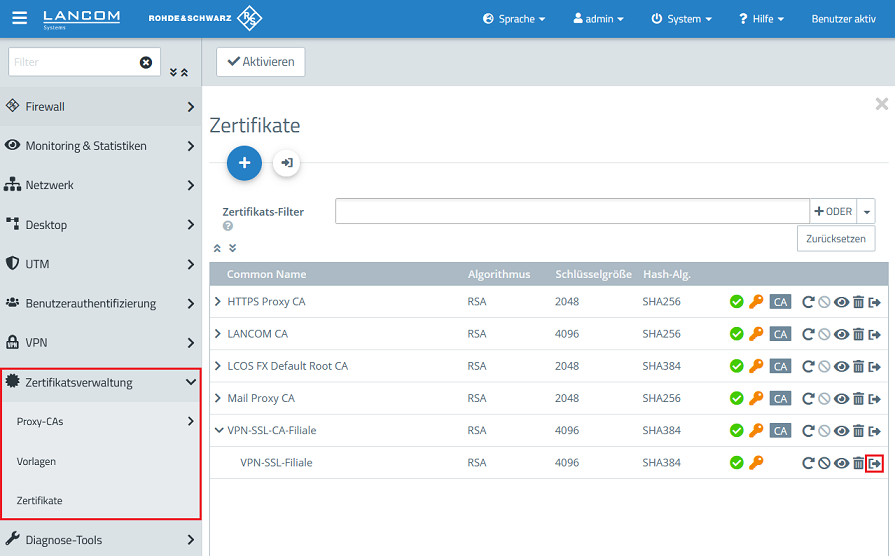

1.2.1 Verbinden Sie sich mit der Unified Firewall in der Filiale, wechseln in das Menü Zertifikatsverwaltung → Zertifikate und klicken auf das "Plus-Zeichen", um ein neues Zertifikat zu erstellen.

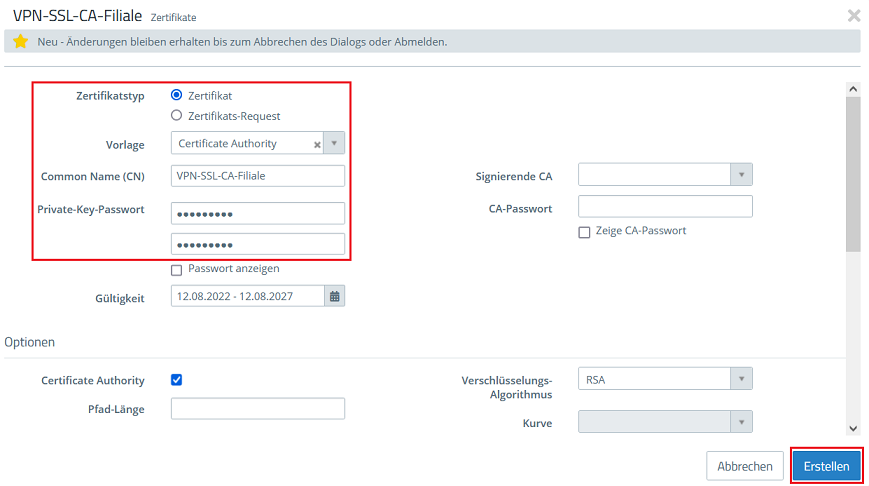

1.2.2 Passen Sie die folgenden Parameter an, um eine CA zu erstellen und klicken auf Erstellen:

- Zertifikatstyp: Wählen Sie Zertifikat aus.

- Vorlage: Wählen Sie die Vorlage Certificate Authority aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name (in diesem Beispiel VPN-SSL-CA-Filiale).

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu den Private Key zu verschlüsseln.

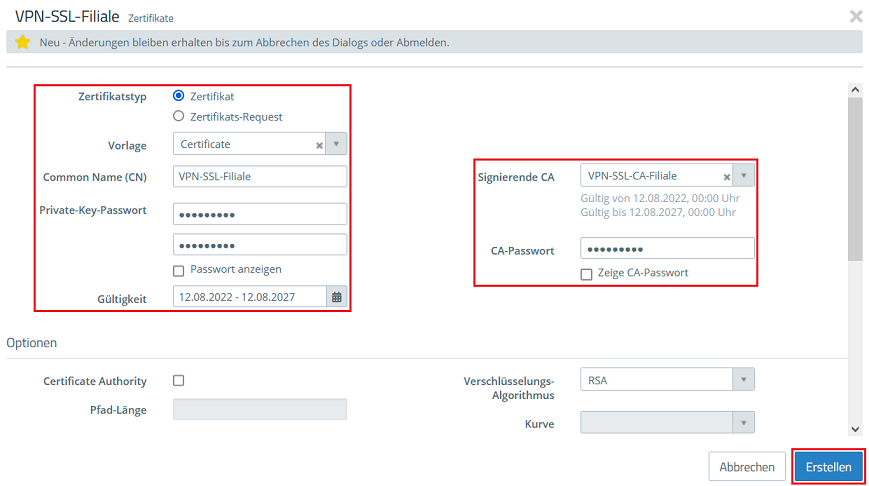

1.2.3 Erstellen Sie mit einem Klick auf das "Plus-Zeichen" ein weiteres Zertifikat, welches in den VPN-SSL-Einstellungen der Filiale hinterlegt wird (siehe Schritt 1.2.8). Passen Sie dazu die folgenden Parameter an und klicken auf Erstellen:

- Zertifikatstyp: Wählen Sie Zertifikat aus.

- Vorlage: Wählen Sie die Vorlage Certificate aus.

- Common-Name (CN): Vergeben Sie einen aussagekräftigen Common Name (in diesem Beispiel VPN-SSL-Filiale).

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu, den Private Key zu verschlüsseln.

- Gültigkeit: Setzen Sie die Gültigkeit auf mindestens 5 Jahre. Dies ist sinnvoll, da dieses Zertifikat für alle SSL-VPN-Verbindungen verwendet wird.

- Signierende CA: Wählen Sie im Dropdownmenü die in Schritt 1.2.2 erstellte CA aus.

- CA-Passwort: Hinterlegen Sie das in Schritt 1.2.2 vergebene Private-Key-Passwort.

- Routen: Hinterlegen Sie die Netzwerke in CIDR Schreibweise (Classless InterDomain Routing), in welche die VPN-Verbindung Zugriff haben soll. In diesem Beispiel ist dies das lokale Netzwerk der Zentrale mit dem Adressbereich 192.168.23.0/24.

- Verschlüsselungs-Algorithmus: Wählen Sie auf der Registerkarte Site-to-Site im Dropdownmenü AES 256 aus.

| Info |

|---|

| Bei Bedarf können Sie das Protokoll sowie den Port abändern. Bei dem Adressbereich handelt es sich um den Einwahl-Adressbereich, aus dem ein VPN-SSL-Client eine IP-Adresse zugewiesen bekommt. Dieser Adressbereich darf nicht bereits als internes Netzwerk in der Unified Firewall verwendet werden. |

1.2 Erstellen der Zertifikate und Konfiguration der VPN-SSL-Einstellungen auf der Unified Firewall in der Filiale:

1.2.1 Verbinden Sie sich mit der Unified Firewall in der Filiale, wechseln in das Menü Zertifikatsverwaltung → Zertifikate und klicken auf das "Plus-Zeichen", um ein neues Zertifikat zu erstellen.

1.2.2 Passen Sie die folgenden Parameter an, um eine CA zu erstellen und klicken auf Erstellen:

- Zertifikatstyp: Wählen Sie Zertifikat aus.

- Vorlage: Wählen Sie die Vorlage Certificate Authority aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name (in diesem Beispiel VPN-SSL-CA-Filiale).

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu den Private Key zu verschlüsseln.

1.2.3 Erstellen 1.2.4 Erstellen Sie mit einem Klick auf das "Plus-Zeichen" ein weiteres Zertifikat, welches in der den VPN-SSL-Verbindung Einstellungen der Zentrale hinterlegt wirdFiliale hinterlegt wird (siehe Schritt 1.2.8). Passen Sie dazu die folgenden Parameter an und klicken auf Erstellen:

- Zertifikatstyp: Wählen Sie Zertifikat aus.

- Vorlage: Wählen Sie die Vorlage Certificate aus.

- Common-Name (CN): Vergeben Sie einen aussagekräftigen Common Name (in diesem Beispiel VPN-SSL-Filiale-Zentrale).

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu, den Private Key zu verschlüsseln.

- Gültigkeit: Setzen Sie die Gültigkeit auf mindestens 5 Jahre. Dies ist sinnvoll, da dieses Zertifikat für alle SSL-VPN-Verbindungen verwendet wird.

- Signierende CA: Wählen Sie im Dropdownmenü die in Schritt 1.2.2 erstellte CA aus.

- CA-Passwort: Hinterlegen Sie das in Schritt 1.2.2 vergebene Private-Key-Passwort.

| Info |

|---|

Bei Bedarf können Sie auch die Gültigkeit des Zertifikates anpassen. |

1.2.5 4 Klicken Sie bei dem in Schritt 1.2.43 erstellten Zertifikat auf die Schaltfläche für den Zertifikat-Export.

1.2.6 5 Wählen Sie das Format PEM / CRT, aktivieren die Option Zertifikatskette exportieren und klicken auf Exportieren.

1.2.7 6 Wechseln Sie in das Menü VPN → VPN-SSL → VPN-SSL-Einstellungen.

1.2.8 7 Aktivieren Sie den VPN-SSL-Dienst über den Schieberegler, passen die folgenden Parameter an und klicken auf Speichern:

...