Image Added

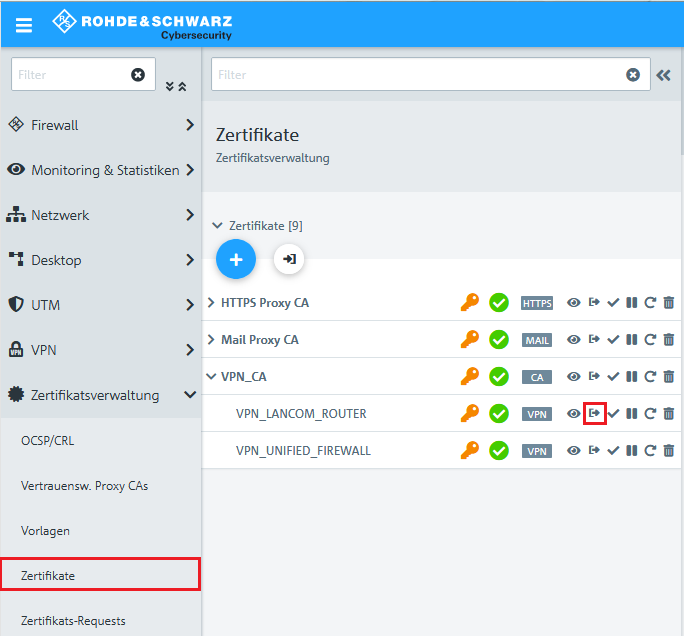

Image Added4.1.2 Wählen Sie im folgenden Dialog die in Schritt 3.3 exportierte VPN-Zertifikatsdatei für den LANCOM Router aus.

4.1.3 Im Feld Zertifikattyp müssen Sie einen VPN-Container auswählen. In diesem Beispiel wird der Container "VPN1" verwendet.

4.1.4 Im Feld Zert.-Passwort müssen Sie das Passwort der Zertifikatsdatei eintragen (siehe Schritt 3.2).

4.1.5 Klicken Sie dann auf Öffnen, um den Hochladevorgang zu starten.

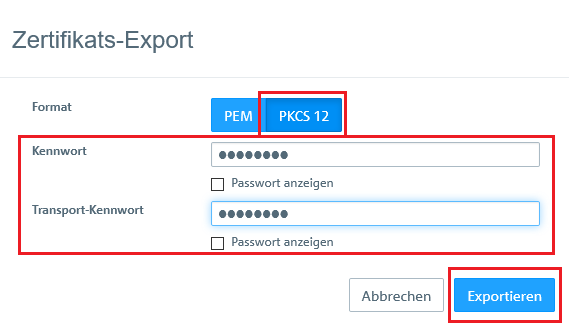

4.2 Konfigurieren der zertifikatsbasierten VPN-Verbindung im LANCOM Router:

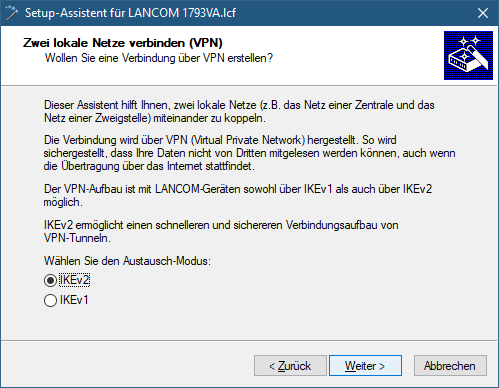

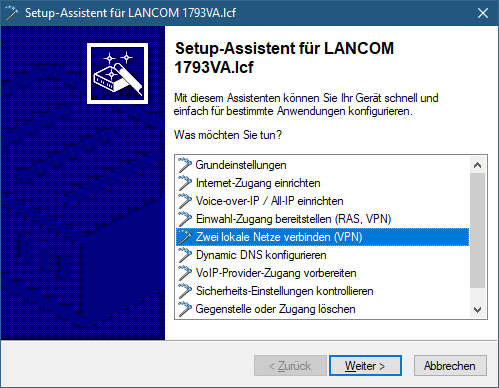

4.2.1 Starten Sie den Setup-Asistenten in LANconfig und wählen Sie die Option Zwei lokale Netze verbinden (VPN).

Image Modified

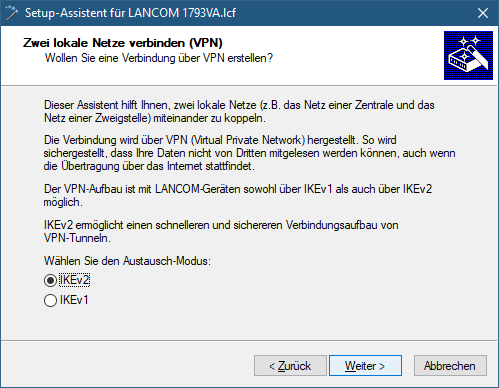

Image Modified4.2.2 Wählen Sie die Option IKEv2.

Image Modified

Image Modified4.2.3 IPsec-over-HTTPS wird in diesem Beipiel nicht verwendet.

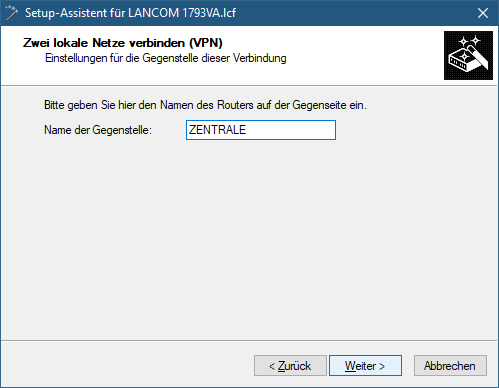

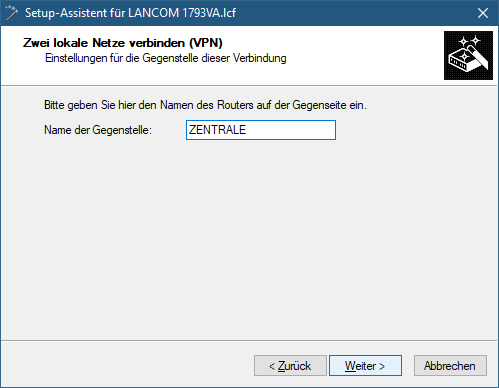

4.2.4 Vergeben Sie einen Namen für die neue VPN-Verbindung.

Image Modified

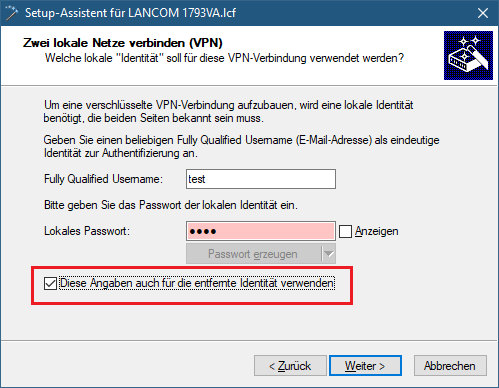

Image Modified4.2.5 In diesem Dialog können Sie beliebige Werte eintragen, da diese s päter in der Konfiguration des LANCOM Routers manuell gegen Zertifikats-Authentifizierungs-Parameter ersetzt werden (siehe Schritt 4.2.11).

4.2.6 Aktivieren Sie die Option Diese Angaben auch für die entfernte Identität verwenden.

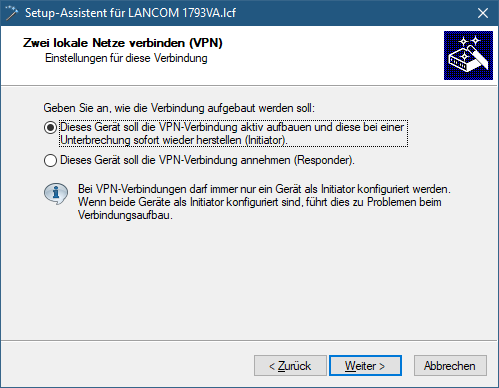

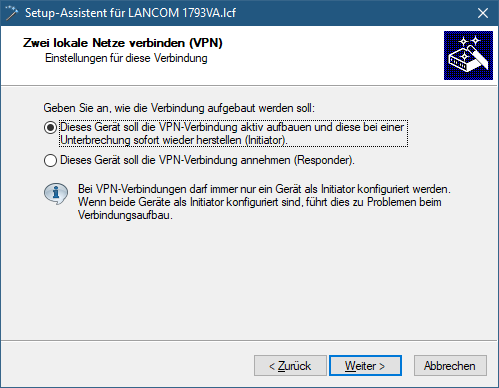

4.2.7 Der LANCOM Router in der Filiale soll die VPN-Verbindung zur Zentrale aufbauen.

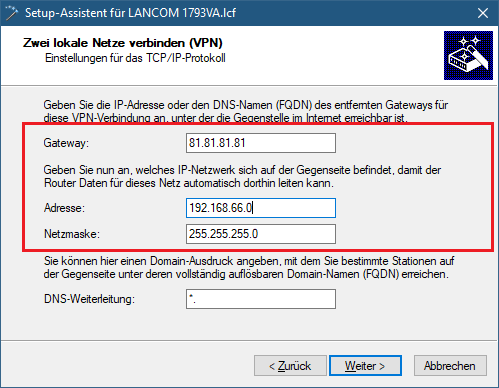

Image Modified

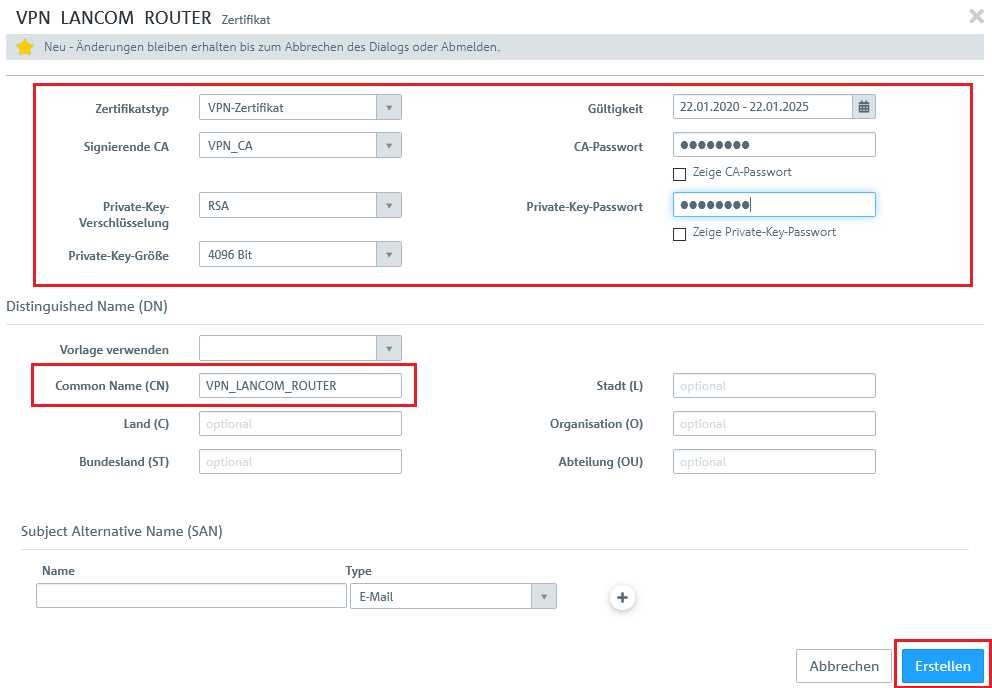

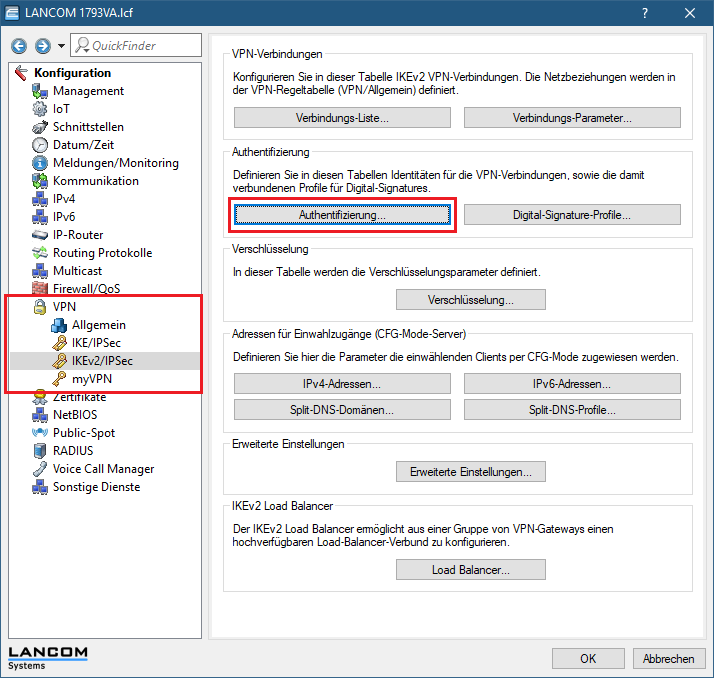

Image Modified4.2.10 Öffnen Sie die Konfiguration des LANCOM Routers in LANconfig und wechseln Sie in das Menü VPN → IKEv2/IPSec → Authentifizierung.

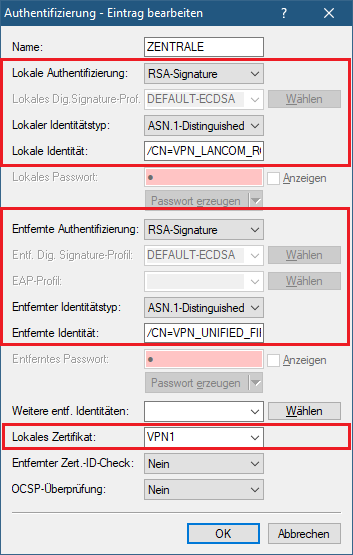

4.2.11 Wählen Sie den bestehenden Eintrag für die zertifikatsbasierte VPN-Verbindung aus (hier: ZENTRALE).

- Passen Sie die Parameter für die lokale und entfernte Authentifizierung jeweils auf die Werte RSA-Signature und ASN.1 Distinguished Name an.

- Tragen Sie als lokale Identität den Namen (CN, Common Name) des Zertifikats vom LANCOM Router (siehe Schritt 1.4) ein.

- Tragen Sie als entfernte Identität den Namen (CN, Common Name) des Zertifikats der Unified Firewall (siehe Schritt 1.6) ein.

- Wählen Sie als Lokales Zertifikat den VPN-Container aus, den Sie in Schritt 4.1.3 verwendet haben.