...

In diesem Artikel wird beschrieben, wie eine zertifikatsbasierte IKEv2 VPN-Verbindung zwischen zwei LANCOM R&S®Unified Firewalls eingerichtet werden kann.

| Info |

|---|

In LCOS FX 10.7 wurde das Zertifikatsmodul erneuert, sodass die entsprechenden Menüs von älteren LCOS FX Versionen abweichen. Die Konfiguration einer zertifikatsbasierten IKEv2-Verbindung zwischen zwei Unified Firewalls ab LCOS FX 10.7 ist in dem folgenden Artikel beschrieben: |

Voraussetzungen:

- Zwei LANCOM R&S® Unified Firewalls mit LCOS FX ab Version 10.4 bis einschließlich Version 10.6

- Bereits eingerichtete und funktionsfähige Internet-Verbindung auf den beiden Unified Firewalls

- Web-Browser zur Konfiguration der Unified Firewalls.

Es werden folgende Browser unterstützt:- Google Chrome

- Chromium

- Mozilla Firefox

...

1.1.1 Verbinden Sie sich per Web-Browser mit der Unified Firewall in der Zentrale, wechseln in das Menü Zertifikatsverwaltung → Zertifikate und klicken auf das "Plus-Symbol", um ein neues Zertifikat zu erstellen.

...

- Zertifikatstyp: Wählen Sie im Dropdownmenü die Option CA für VPN-/Webserver-Zertifikat aus.

- Private-Key-Verschlüsselung: Stellen Sie sicher, dass die Option RSA ausgewählt ist.

- Private-Key-Größe: Wählen Sie im Dropdownmenü die Option 4096 Bit aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name für die CA (in diesem Beispiel IKEv2_CA).

- Gültigkeit: Wählen Sie eine Laufzeit für die CA aus. Eine CA soll üblicherweise eine lange Laufzeit haben, daher wird diese in diesem Beispiel auf 5 Jahre gesetzt.

- Private-Key-Passwort: Vergeben Sie ein Passwort für den beliebiges Private-Key-Passwort. Dieses dient dazu den Private Key der CA zu verschlüsseln.

...

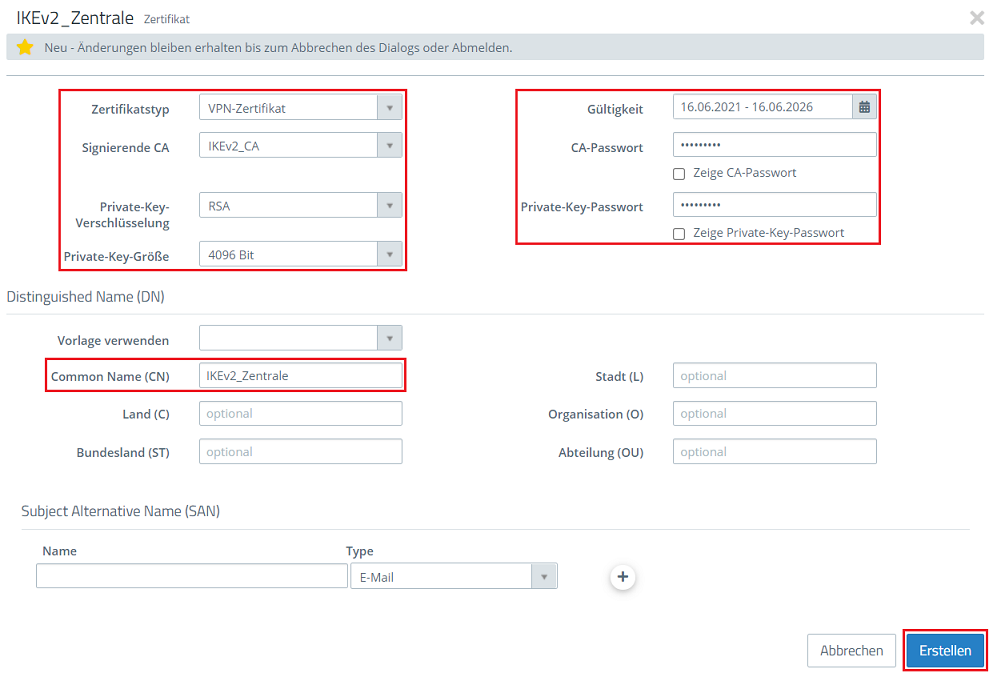

- Zertifikatstyp: Wählen Sie im Dropdownmenü die Option VPN-Zertifikat aus.

- Signierende CA: Wählen Sie im Dropdownmenü die in Schritt 1.1.2 erstellte CA aus.

- Private-Key-Verschlüsselung: Stellen Sie sicher, dass die Option RSA ausgewählt ist.

- Private-Key-Größe: Wählen Sie im Dropdownmenü die Option 4096 Bit aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name für das Zertifikat der Zentrale(in diesem Beispiel IKEv2_Zentrale).

- Gültigkeit: Wählen Sie eine Laufzeit für das Zertifikat aus. Eine VPN-Zertifikat für eine Site-to-Site VPN-Verbindung soll üblicherweise eine lange Laufzeit haben, daher wird diese in diesem Beispiel auf 5 Jahre gesetzt.

- CA-Passwort: Hinterlegen Sie das in Schritt 1.1.2 vergebene Private-Key-Passwort.

- Private-Key-Passwort: Vergeben Sie ein Passwort für den Private Key. Dieses dient dazu den Private Key des VPN-Zertifikats zu verschlüsseln beliebiges Private-Key-Passwort.

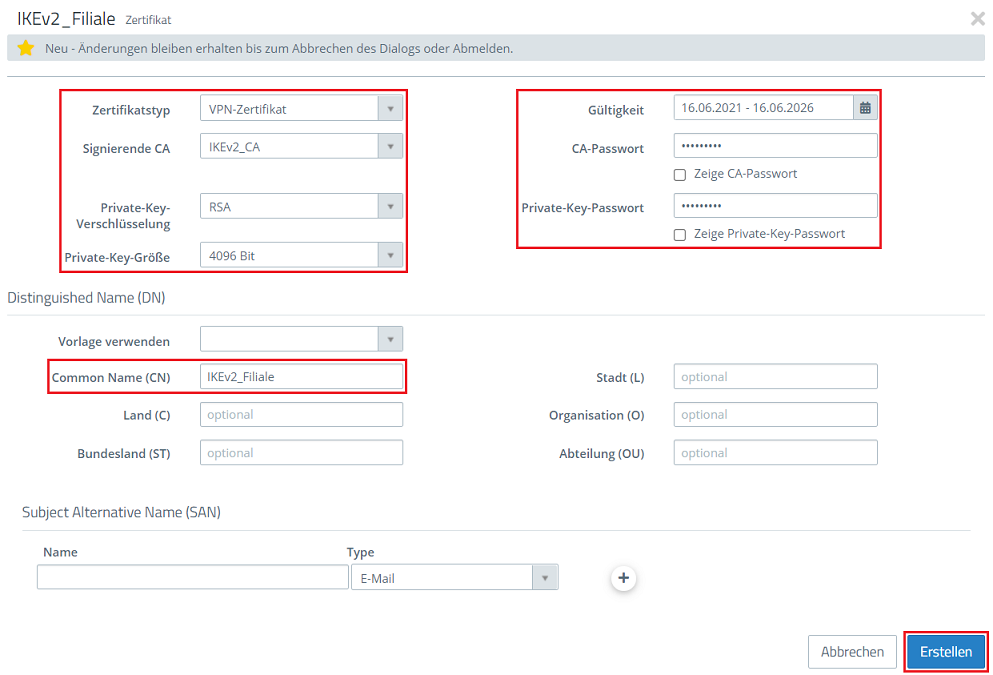

1.1.4 Erstellen Sie abschließend ein VPN-Zertifikat für die Filiale. Passen Sie dazu die folgenden Parameter an und klicken auf Erstellen:

- Zertifikatstyp: Wählen Sie im Dropdownmenü die Option VPN-Zertifikat aus.

- Signierende CA: Wählen Sie im Dropdownmenü die in Schritt 1.1.2 erstellte CA aus.

- Private-Key-Verschlüsselung: Stellen Sie sicher, dass die Option RSA ausgewählt ist.

- Private-Key-Größe: Wählen Sie im Dropdownmenü die Option 4096 Bit aus.

- Common Name (CN): Vergeben Sie einen aussagekräftigen Common Name für das Zertifikat der Filiale (in diesem Beispiel IKEv2_ Filiale).

- Gültigkeit: Wählen Sie eine Laufzeit für die CA aus. Eine VPN-Zertifikat für eine Site-to-Site VPN-Verbindung, daher wird diese in diesem Beispiel auf 5 Jahre gesetzt.

- CA-Passwort: Hinterlegen Sie das in Schritt 1.1.2 vergebene Private-Key-Passwort.

- Private-Key-Passwort: Vergeben Sie ein Passwort für den beliebiges Private Key. Dieses dient dazu den Private Key des VPN-Zertifikats zu verschlüsseln-Key-Passwort.

1.1.5 Klicken Sie in der Zertifikatsverwaltung Zertifikatsverwaltung bei dem Zertifikat der Filiale auf die Schaltfläche zum Export.

...