Beschreibung:

In diesem Artikel wird beschrieben, wie an einem Switch der GS-23xx Serie eine Zugriffs-Verwaltung per RADIUS (802.1x) realisiert werden kann. Dadurch ist es möglich Zugangs-Daten für Benutzer zentral zu administrieren.

Voraussetzungen:

- Switch der GS-23xx Serie

- Web-Browser für den Zugriff auf das Webinterface

- LANCOM Router / Access Point als RADIUS Server oder separater RADIUS Server

Vorgehensweise:

1. Konfiguration der RADIUS-Authentifizierung auf dem Switch:

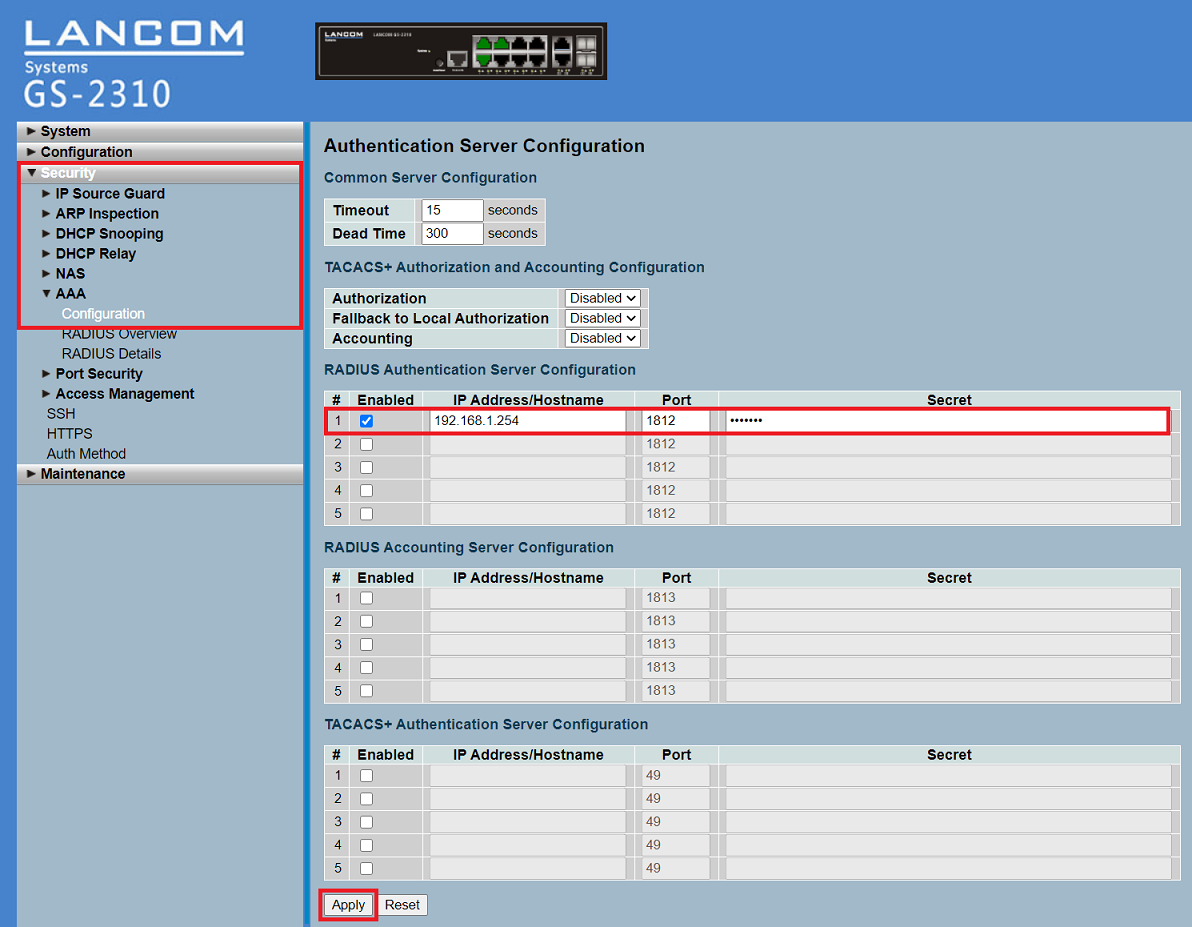

1.1 Verbinden Sie sich per Browser mit dem Switch, wechseln in das Menü Security → AAA → Configuration, tragen bei RADIUS Authentication Server Configuration den RADIUS-Server ein und klicken auf Apply:

- Enabled: Aktivieren Sie den RADIUS-Server.

- IP Address/Hostname: Tragen Sie die IP-Adresse oder den DNS-Namen des RADIUS-Servers ein.

- Port: Stellen Sie sicher, dass der Port 1812 hinterlegt ist.

- Secret: Tragen Sie ein Passwort ein, welches der Switch zur Authentifizierung am RADIUS-Server verwendet (siehe Schritt 2.5).

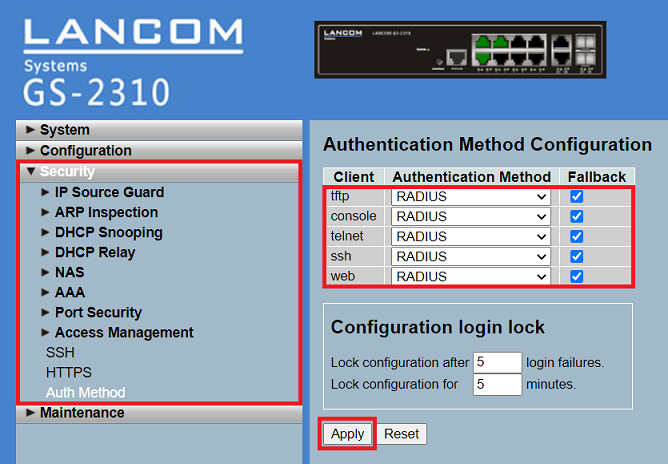

1.2 Wechseln Sie in das Menü Security → Access Management → Auth Method, wählen bei den erforderlichen Zugriffs-Möglichkeiten RADIUS aus und klicken auf Apply.

Die Aktivierung der Option Fallback ist empfehlenswert, da somit bei Nichterreichbarkeit des RADIUS-Servers die Authentifizierung am Switch mit den lokalen Zugangsdaten erfolgen kann.

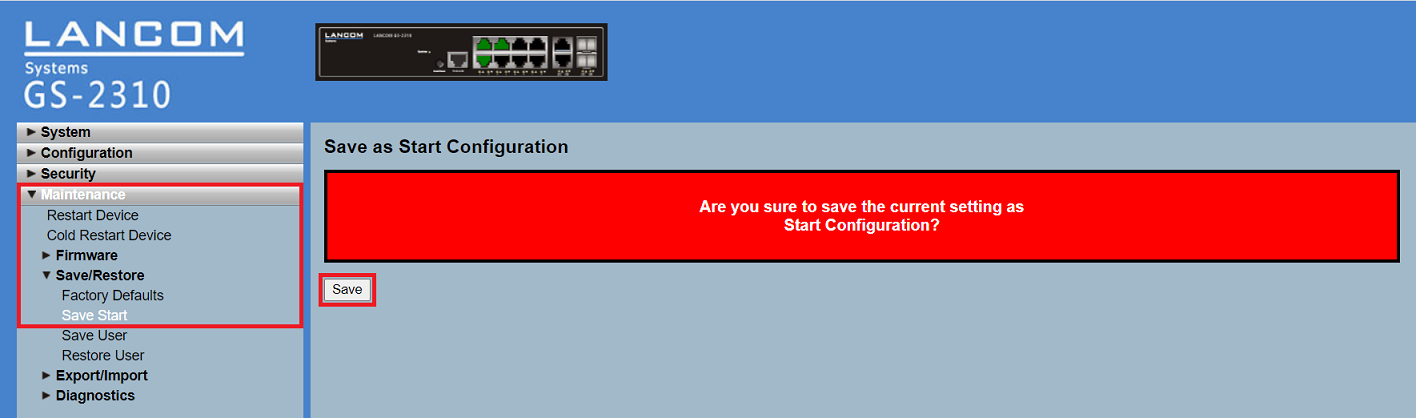

1.3 Wechseln Sie in das Menü Maintenance → Save/Restore → Save Start und klicken auf Save, um die Konfiguration als Start-Konfiguration zu speichern.

Die Start-Konfiguration wird bootpersistent im Gerät gespeichert und steht somit auch nach einem Neustart oder einem Stromausfall zur Verfügung.

1.4 Die Konfiguration des Switch ist damit abgeschlossen.

2. Konfiguration des RADIUS-Servers auf einem LANCOM Router oder Access Point:

Wird ein separater RADIUS-Server verwendet, muss das Privilege-Level über einen Cisco AV Pair Eintrag mit dem String shell:priv-lvl=x übergeben werden (x steht dabei für einen Wert zwischen 1-15).

Für die Authentifizierung des Switch am RADIUS-Server muss das Protokoll PAP verwendet werden, da die GS-23xx Serie nur diese Protokoll unterstützt.

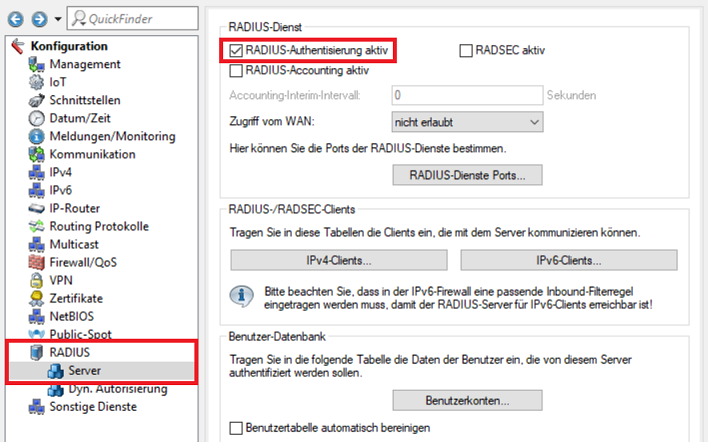

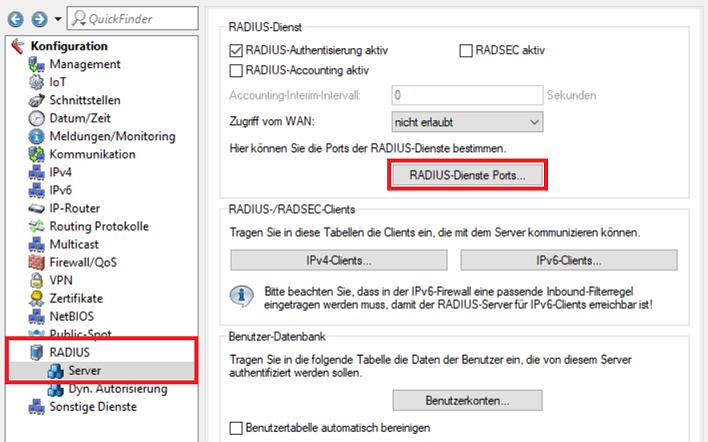

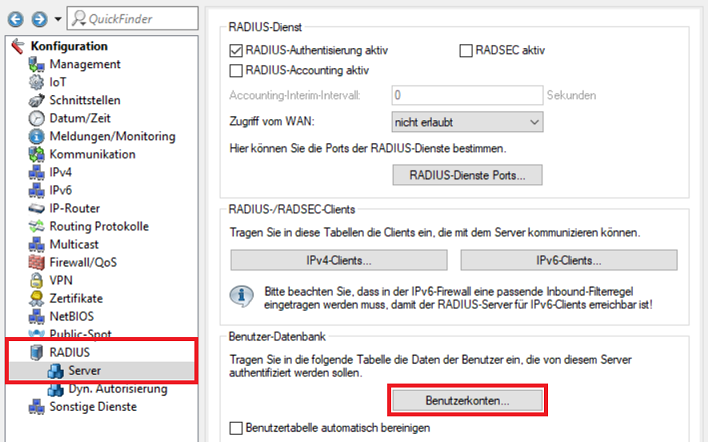

2.1 Öffnen Sie die Konfiguration des Gerätes in LANconfig und wechseln in das Menü RADIUS → Server und setzen den Haken bei RADIUS-Authentisierung aktiv.

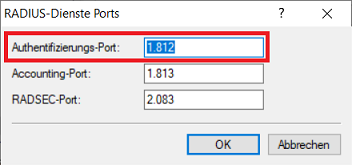

2.2 Wechseln Sie in das Menü RADIUS-Dienste-Ports.

2.3 Stellen Sie sicher, dass als Authentifizierungs-Port der Port 1812 hinterlegt ist.

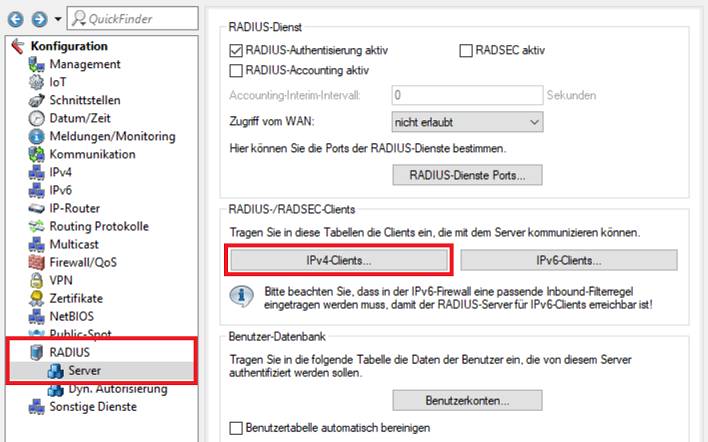

2.4 Wechseln Sie in das Menü IPv4-Clients.

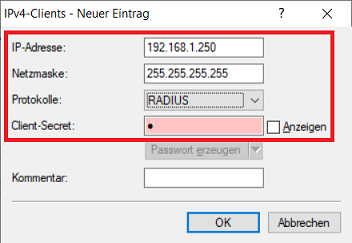

2.5 Erstellen Sie einen neuen Eintrag und passen die folgenden Parameter an:

- IP-Adresse: Tragen Sie die IP-Adresse des Switch ein.

- Netzmaske: Tragen Sie die Subnetzmaske 255.255.255.255 ein. Diese repräsentiert eine einzelne IP-Adresse.

- Protokolle: Stellen Sie sicher, dass das Protokoll RADIUS ausgewählt ist.

- Client-Secret: Tragen Sie das in Schritt 1.1 vergebene Secret ein. Dieses wird für die Authentifizierung des Switch am RADIUS-Server verwendet.

2.6 Wechseln Sie in das Menü Benutzerkonten.

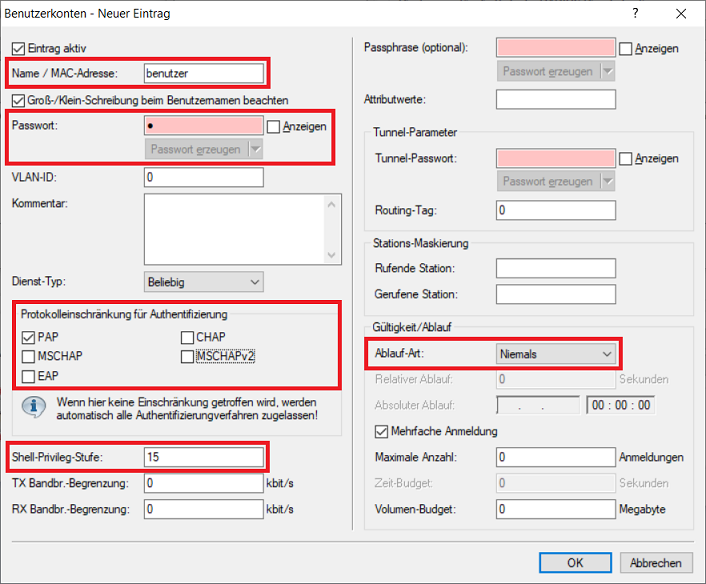

2.7 Erstellen Sie einen neuen Eintrag und passen die folgenden Parameter an:

- Name / MAC-Adresse: Geben Sie einen Benutzer-Namen an, mit dem der Benutzer auf den Switch zugreifen soll.

- Passwort: Geben Sie ein Passwort an, mit dem der Benutzer auf den Switch zugreifen soll.

- Protokolleinschränkung für Authentifizierung: Schränken Sie das Protokoll auf PAP ein. Dies ist erforderlich, da die GS-23xx Serie nur PAP unterstützt.

- Shell-Privileg-Sufe: Setzen Sie den Wert auf 15, damit der Benutzer Schreibrechte für alle Funktions-Gruppen erhält.

- Ablauf-Art: Wählen Sie im Dropdown-Menü Niemals aus, damit der Eintrag niemals seine Gültigkeit verliert.

Die Shell-Privileg-Sufe kann von 1 - 15 gesetzt werden, wobei der Wert 15 die höchste Priorität darstellt.

Es besteht die Möglichkeit im Switch im Menü System → Account → Privilege-Level einzelnen Funktions-Gruppen unterschiedliche Privilege-Level zuzuweisen. Dadurch können verschiedenen Benutzern unterschiedliche Berechtigungen zugewiesen werden.

2.8 Die Einrichtung des RADIUS-Servers ist damit abgeschlossen. Schreiben Sie die Konfiguration in das Gerät zurück.