Beschreibung:

Dieses Dokument beschreibt, wie per LANCOM Smart Certificate erstellte Zertifikate für eine zertifikatsbasierte IKEv2-VPN Client-Verbindung verwenden können.

Voraussetzungen:

- LCOS ab Version 9.20 (download aktuelle Version)

- LANtools ab Version 9.20 (download aktuelle Version)

- LANCOM Advanced VPN Client (download aktuelle Version)

- LANCOM Central Site Gateway, WLAN Controller oder LANCOM-Router mit aktivierter VPN 25-Option (bei Verwendung der Smart Certificate Funktion)

- Zertifikate für LANCOM Router und LANCOM Advanced VPN Client. Die Erstellung von Zertifikaten mit LANCOM Smart Certificate ist in diesem Knowledge Base-Artikel beschrieben.

Vorgehensweise:

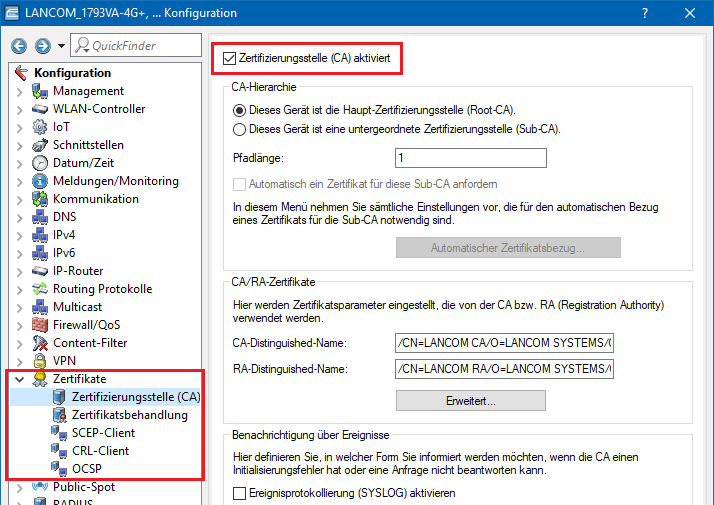

1. Aktivieren der Zertifizierungsstellen-Funktion im LANCOM Router:

In diesem Konfigurationsbeispiel soll der LANCOM Router als CA für die Erstellung der Zertifikate verwendet werden (Smart Certificate Funktion). Wenn Sie Zertifikate einer anderen CA verwenden möchten, müssen Sie die CA des LANCOM Routers nicht verwenden und können diesen Konfigurationsschritt überspringen.

1.1 Öffnen Sie die Konfiguration des LANCOM Routers in LANconfig und wechseln Sie in das Menü Zertifikate → Zertifizierungsstelle (CA).

1.2 Haken Sie die Option Zertifizierungsstelle (CA) aktiviert an. Der LANCOM Router soll als Haupt-Zertifizierungsstelle (Root-CA) arbeiten.

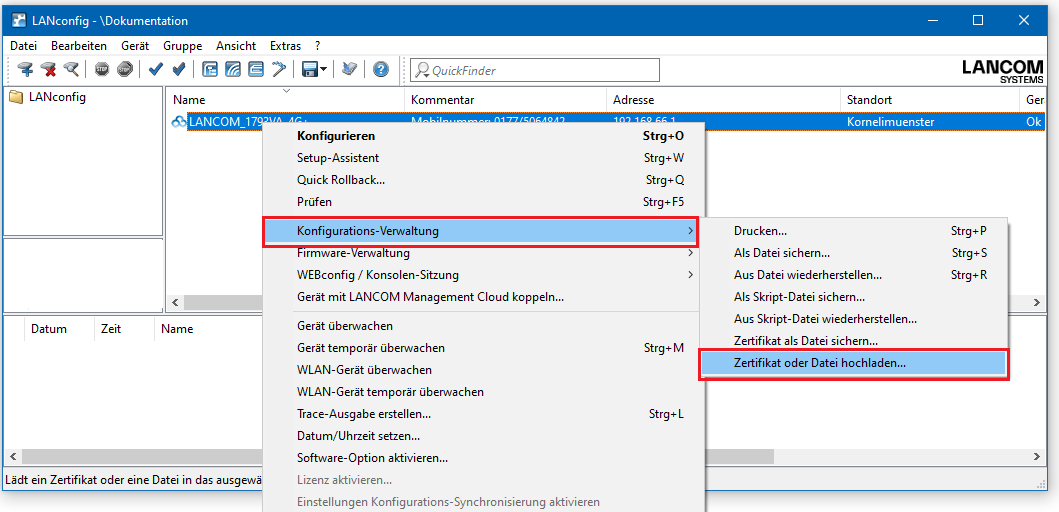

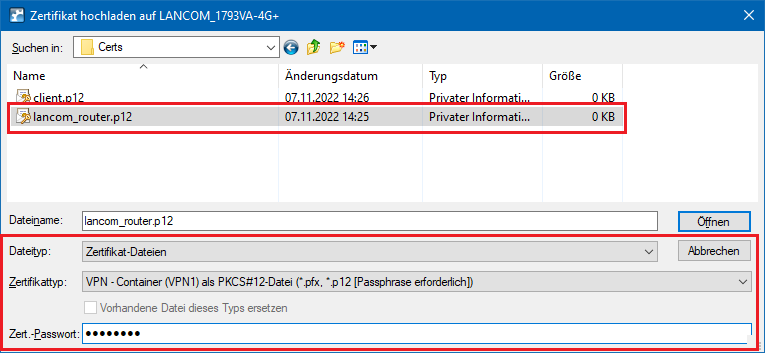

2. Hochladen des Router-Zertifikats in den LANCOM Router:

2.1 Führen Sie einen rechten Mausklick auf den LANCOM Router in LANconfig aus und wählen Sie die Option Konfigurations-Verwaltung → Zertifikat oder Datei hochladen.

2.2 Wählen Sie im folgenden Dialog die Zertifikatsdatei für den LANCOM Router aus.

2.3 Im Feld Zertifikattyp müssen Sie einen VPN-Container auswählen.

2.4 Im Feld Zert.-Passwort müssen Sie das Passwort der Zertifikatsdatei eintragen. Klicken Sie dann auf Öffnen, um den Hochladevorgang zu starten.

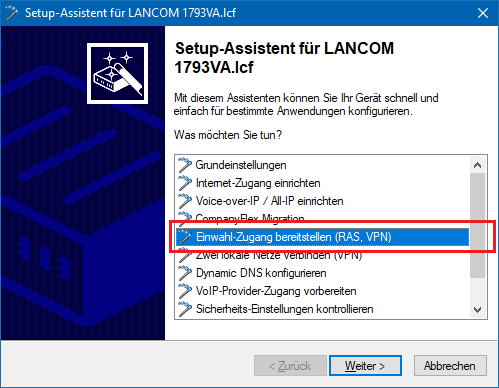

3. Konfigurieren der zertifikatsbasierten VPN Client-Verbindung im LANCOM Router:

3.1 Starten Sie den Setup-Asistenten in LANconfig und wählen Sie die Option Einwahl-Zugang bereitstellen (RAS, VPN).

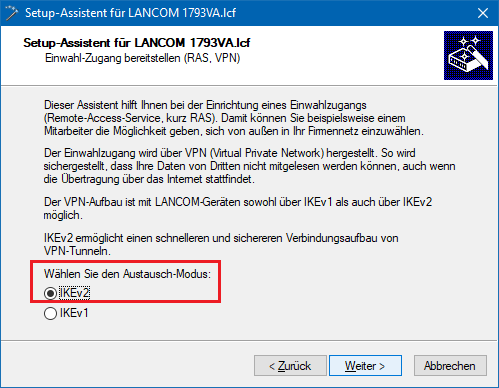

3.2 Wählen Sie die Option IKEv2.

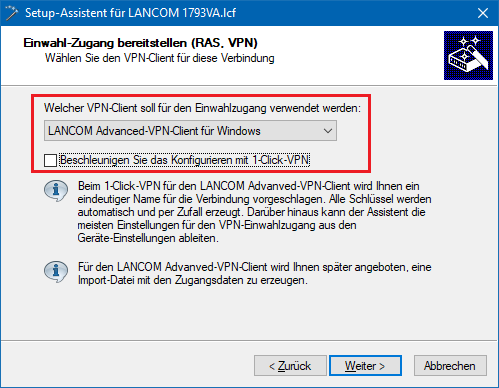

3.3 Die Verbindung soll mit dem LANCOM Advanced VPN Client hergestellt werden. Deaktivieren Sie die Option 1-Click-VPN.

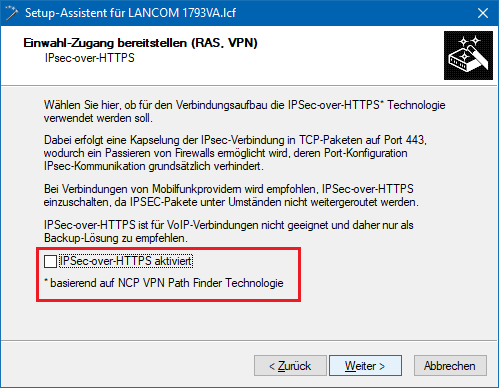

3.4 IPsec-over-HTTPS wird in diesem Beipiel nicht verwendet.

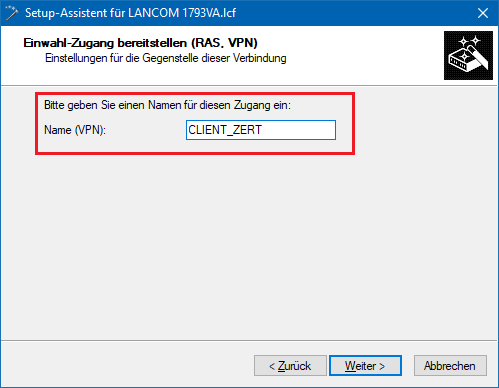

3.5 Vergeben Sie einen Namen für die neue VPN-Verbindung.

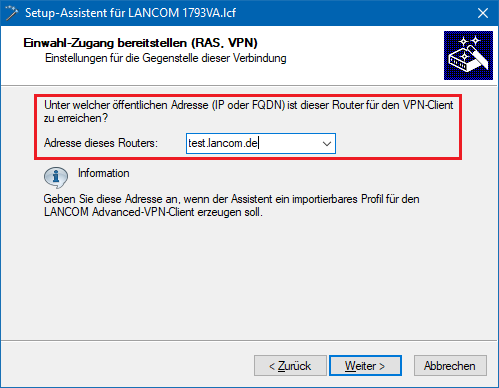

3.6 Geben Sie die öffentliche IP-Adresse oder die öffentliche DNS-Adresse des LANCOM Routers ein.

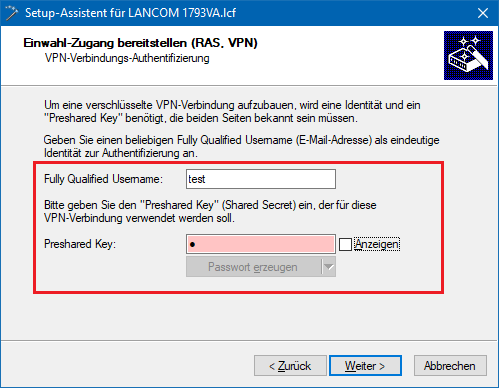

3.7 In diesem Dialog können Sie beliebige Werte eintragen, da diese später in der Konfiguration des LANCOM Routers manuell gegen Zertifikats-Authentifizierungs-Parameter ersetzt werden.

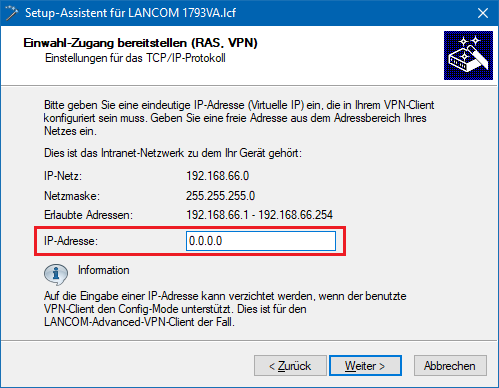

3.8 Da der LANCOM Advanced VPN Client den Config-Mode unterstützt, muss in diesem Dialog keine IP-Adresse eingetragen werden.

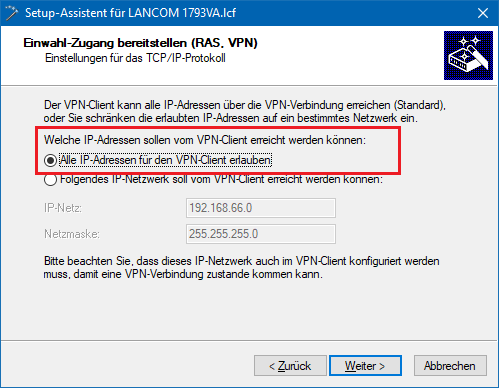

3.9 Es soll eine Kommunikation zu allen IP-Adressen im lokalen Netz erlaubt werden.

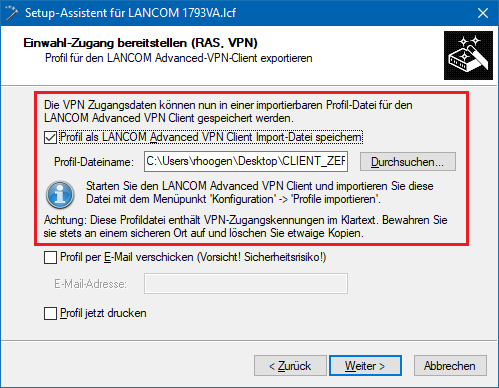

3.10 Die VPN-Zugangsdaten sollen als Import-Datei für den LANCOM Advanced VPN Client (*.ini-Datei) gespeichert werden.

3.11 Klicken Sie auf Fertig stellen, um die Konfiguration in den LANCOM Router zurück zu schreiben. Die erzeugte *.ini-Datei wird dabei auf Ihrem PC abgespeichert.

3.12 Öffnen Sie die Konfiguration des LANCOM Routers in LANconfig und wechseln Sie in das Menü VPN → IKEv2/IPSec → Authentifizierung.

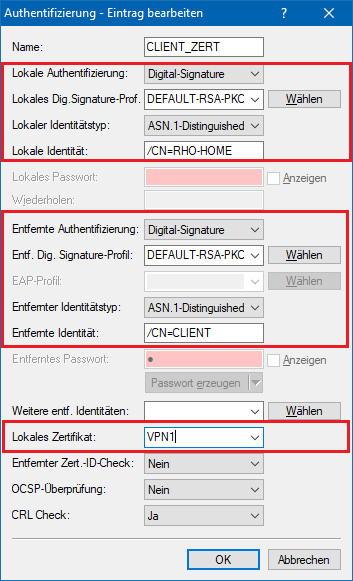

3.13 Wählen Sie den bestehenden Eintrag für die zertifikatsbasierte VPN-Client-Verbindung aus (hier: CLIENT_ZERT).

- Passen Sie die Parameter für die lokale und entfernte Authentifizierung jeweils auf die Werte Digital-Signature und ASN.1 Distinguished Name an.

- Als Lokales Dig.-Signature-Profil müssen Sie jeweils DEFAULT-RSA-PKCS auswählen.

- Tragen Sie als lokale Identität den Namen des Zertifikats vom LANCOM Router ein.

- Tragen Sie als entfernte Identität den Namen des Zertifikats vom VPN Client ein.

- Wählen Sie als Lokales Zertifikat den VPN-Container aus, den Sie in Schritt 2.3 verwendet haben.

3.14 Schreiben Sie die Konfiguration in den LANCOM Router zurück.

4. Installation des Client-Zertifikates unter Windows:

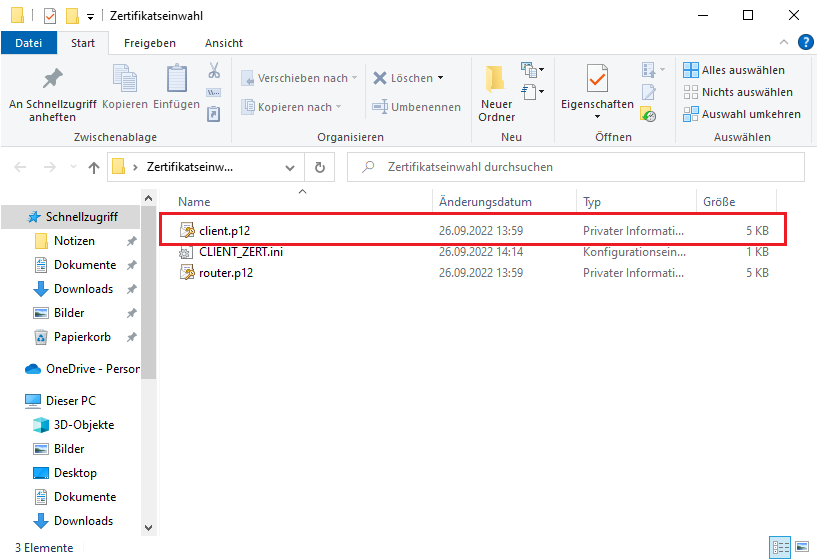

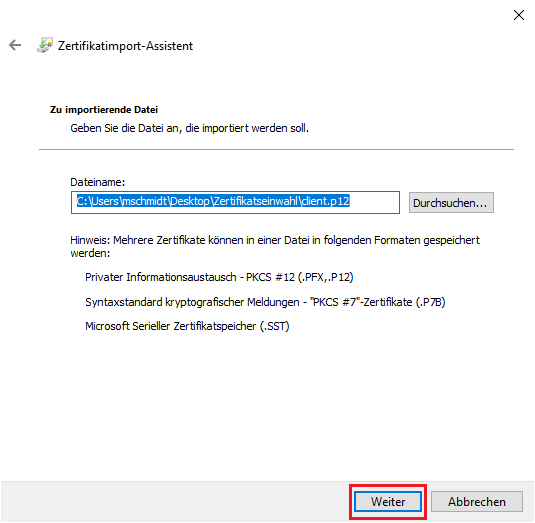

4.1 Öffnen Sie die *.p12-Datei des Client-Zertifikats.

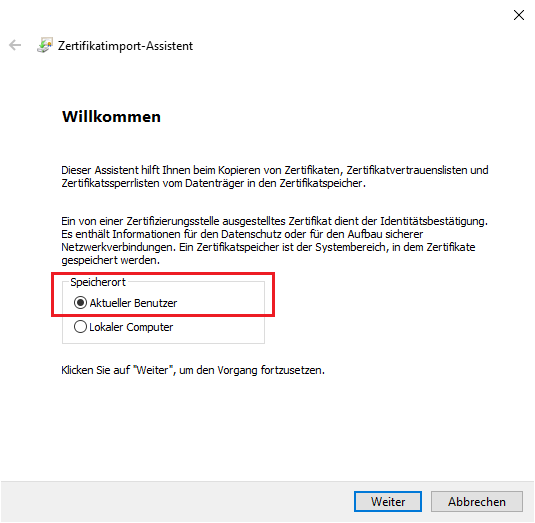

4.2 Wählen Sie als Speicherort den aktuellen Benutzer aus.

4.3 Klicken Sie auf Weiter.

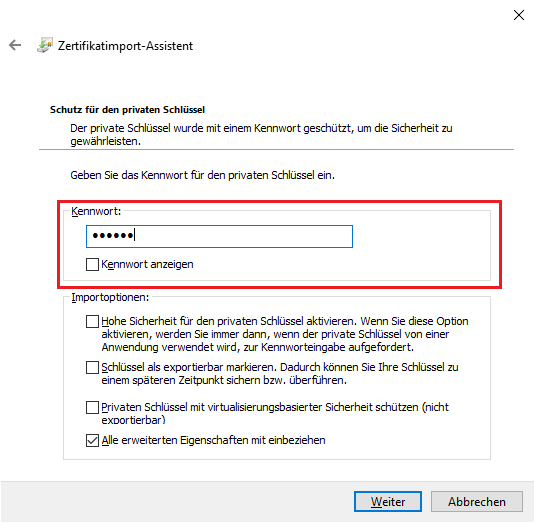

4.4 Geben Sie das Kennwort des Client-Zertifikats ein. Die Importoptionen lassen Sie bei den Standard-Einstellungen.

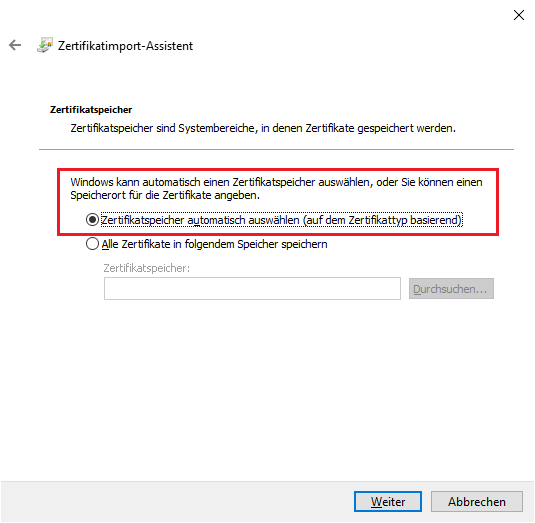

4.5 Der Zertifikatsspeicher muss automatisch von Windows ausgewählt werden.

4.6 Klicken Sie auf Weiter und schließen Sie den Zertifikatsimport ab.

5. Einbinden des Client-Zertifikats in den LANCOM Advanced VPN Client:

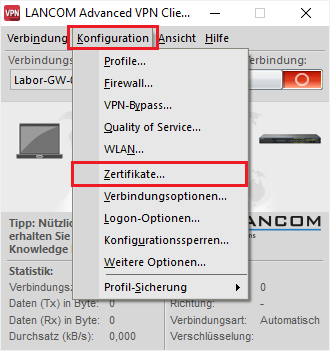

5.1 Öffnen Sie im LANCOM Advanced VPN Client die Option Konfiguration → Zertifikate.

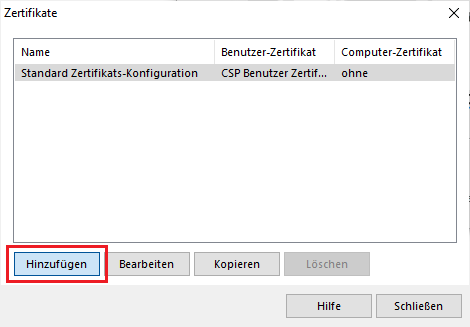

5.2 Erzeugen Sie eine neue Zertifikatskonfiguration mit der Schaltfläche Hinzufügen.

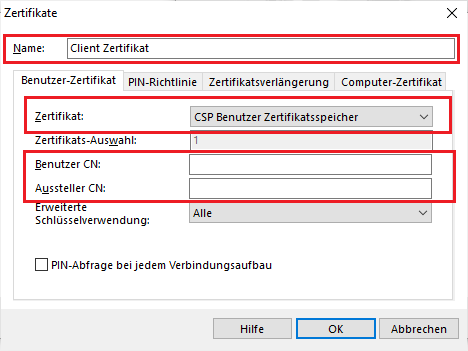

5.3 Vergeben Sie einen Namen für die neue Zertifikatskonfiguration.

- Im Feld Zertifikat muss die Option CSP Benutzer Zertifikatsspeicher ausgewählt werden

- Die Felder Benutzer CN und Aussteller CN müssen leer gelassen werden.

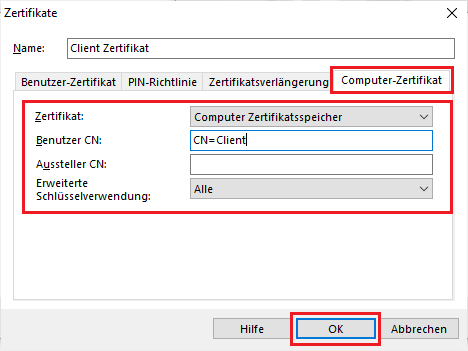

5.4 Wechseln Sie auf die Registerkarte Computer-Zertifikat.

- Als Zertifikat muss Computer-Zertifikatsspeicher ausgewählt werden.

- Im Feld Benutzer CN muss der Common-Name des Client-Zertifikats eingetragen werden (hier: CN=Client)

- Das Feld Aussteller CN muss leer gelassen werden.

5.5 Speichern Sie die Konfiguration mit OK.

6. Importieren der *.ini-Datei und Konfiguration der VPN-Verbindung im LANCOM Advanced VPN Client:

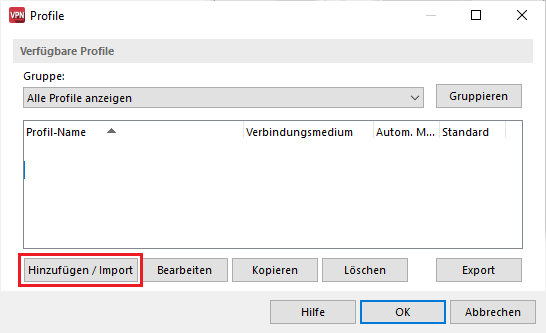

6.1 Öffnen Sie im LANCOM Advanced VPN Client die Option Konfiguration → Profile und klicken Sie auf Hinzufügen/Import.

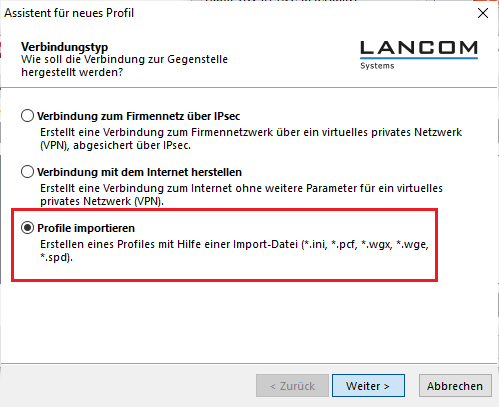

6.2 Wählen Sie die Option Profile importieren.

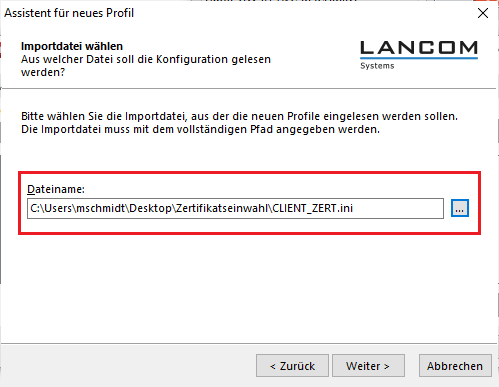

6.3 Stellen Sie den Pfad zur VPN-Profildatei ein, welche im Schritt 3.10 erzeugt wurde.

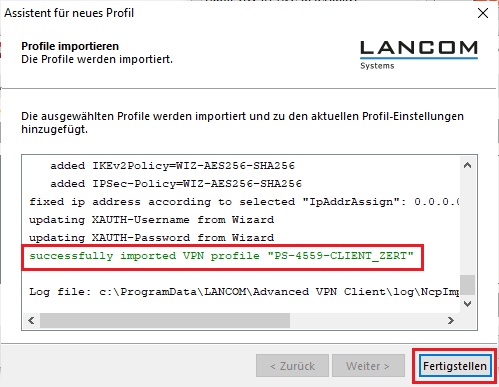

6.4 Klicken Sie auf Fertigstellen, um den Importvorgang abzuschließen.

6.5 Wählen Sie das importierte Profil aus und klicken Sie auf Bearbeiten.

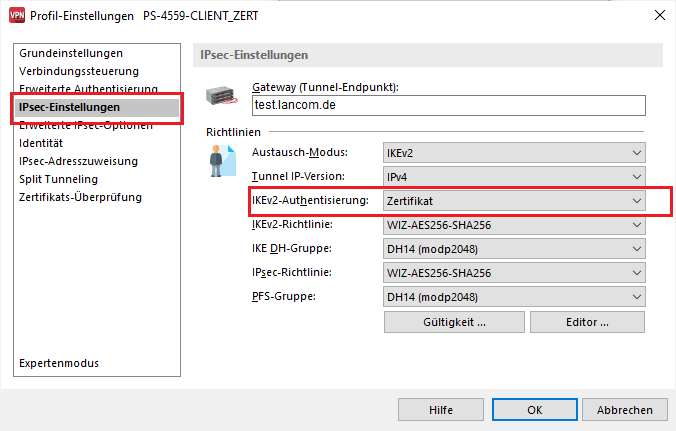

6.6 Wechseln Sie in das Menü IPsec-Einstellungen und wählen Sie als IKEv2-Authentisierung den Wert Zertifikat aus.

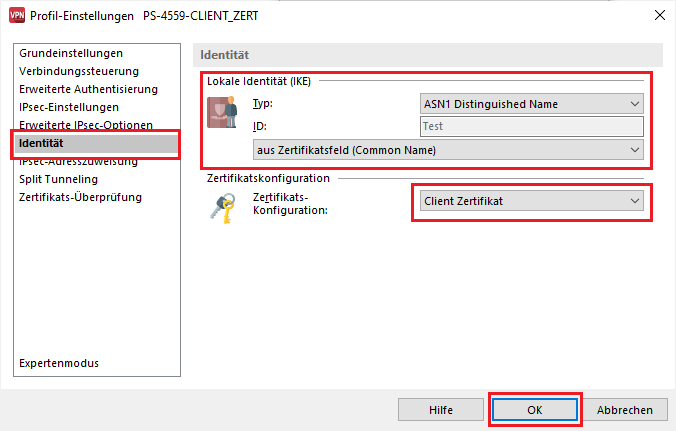

6.7 Wechseln Sie in das Menü Identität und wählen Sie als lokalen Identitäts-Typ den Wert ASN1 Distinguished Name aus.

6.8 Als ID wird die Option aus Zertifikatsfeld (Common Name) ausgewählt.

6.9 Als Zertifikats-Konfiguration müssen Sie die in Schritt 5.5 erstellte Zertifikats-Konfiguration einstellen (hier: VPN_Client).

6.10 Die Konfigurationsschritte sind damit abgeschlossen. Schließen Sie die Dialoge des LANCOM Advanced VPN Client mit OK.

Nach einer erfolgreichen Konfiguration werden im Advanced VPN Client die Symbole für Smartcard sowie PIN angezeigt.