Beschreibung:

In diesem Dokument ist beschrieben, wie eine VPN-SSL-Verbindung (Site-to-Site) zwischen zwei LANCOM R&S® Unified Firewalls (im Folgenden Unified Firewall genannt) eingerichtet werden kann.

Voraussetzungen:

- Bestandsinstallation einer LANCOM R&S® Unified Firewall mit Firmware bis Version 10.3

- Bereits eingerichtete und funktionsfähige Internet-Verbindung auf den Unified Firewalls

- Web-Browser zur Konfiguration der Unified Firewalls.

Es werden folgende Browser unterstützt:- Google Chrome

- Chromium

- Mozilla Firefox

Szenario:

1. Die Unified Firewall ist direkt mit dem Internet verbunden und verfügt über eine öffentliche IPv4-Adresse:

- Ein Unternehmen möchte die Unified Firewall in der Zentrale mit der Unified Firewall in der Filiale über eine SSL-VPN-Verbindung koppeln.

- Die Firmenzentrale verfügt über eine Unified Firewall als Gateway und eine Internetverbindung mit der festen öffentlichen IP-Adresse 81.81.81.1.

- Das lokale Netzwerk der Zentrale hat den IP-Adressbereich 192.168.3.0/24.

- Die Zentrale wird als Site-to-Site Server konfiguriert, welcher eingehende SSL-VPN-Verbindungen annimmt.

- Die Filiale verfügt über eine Unified Firewall als Gateway und eine Internetverbindung mit der festen öffentlichen IP-Adresse 82.82.82.2.

- Das lokale Netzwerk der Filiale hat den IP-Adressbereich 192.168.4.0/24.

- Die Filiale wird als Site-to-Site Client konfiguriert, welcher ausgehende SSL-VPN-Verbindungen initiiert.

- Ein Unternehmen möchte die Unified Firewall in der Zentrale mit der Unified Firewall in der Filiale über eine SSL-VPN-Verbindung koppeln.

- Die Firmenzentrale verfügt über eine Unified Firewall als Gateway und einen vorgeschalteten Router, welcher die Internet-Verbindung herstellt. Der Router hat die feste öffentliche IP-Adresse 81.81.81.1.

- Das lokale Netzwerk der Zentrale hat den IP-Adressbereich 192.168.3.0/24.

- Die Zentrale wird als Site-to-Site Server konfiguriert, welcher eingehende SSL-VPN-Verbindungen annimmt.

- Die Filiale verfügt über eine Unified Firewall als Gateway und eine Internetverbindung mit der festen öffentlichen IP-Adresse 82.82.82.2.

- Das lokale Netzwerk der Filiale hat den IP-Adressbereich 192.168.4.0/24.

- Die Filiale wird als Site-to-Site Client konfiguriert, welcher ausgehende SSL-VPN-Verbindungen initiiert.

- Die Filiale verfügt über eine Unified Firewall als Gateway und einen vorgeschalteten Router, welcher die Internet-Verbindung herstellt. Der Router hat die feste öffentliche IP-Adresse 82.82.82.2.

Vorgehensweise:

Die Einrichtung ist bei Szenario 1 und 2 grundsätzlich gleich. Bei Szenario 2 muss zusätzlich ein Portforwarding auf dem vorgeschalteten Router eingerichtet werden (siehe Abschnitt 3).

1. Konfigurationsschritte auf der Unified Firewall in der Zentrale:

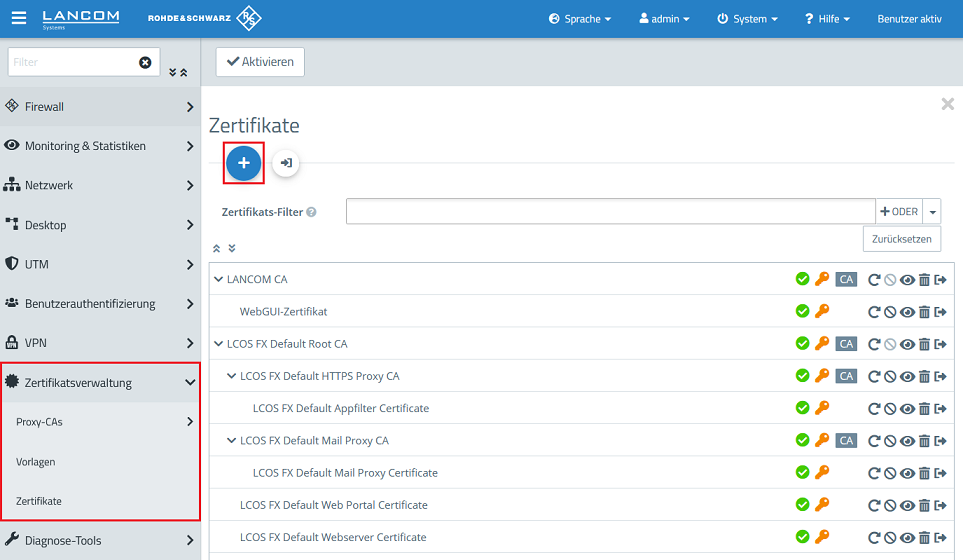

1.1 Verbinden Sie sich mit der Unified Firewall, wechseln in das Menü Zertifikatsverwaltung → Zertifikate und klicken auf das "Plus-Zeichen", um ein neues Zertifikat zu erstellen.

1.2 Hinterlegen Sie folgende Parameter, um eine CA zu erstellen:

- Zertifikatstyp: Wählen Sie im Dropdownmenü CA für VPN-/Webserver-Zertifikat aus.

- Private-Key-Verschlüsselung: Wählen Sie im Dropdownmenü RSA aus.

- Private-Key-Größe: Setzen Sie den Wert im Dropdownmenü auf 4096.

- Common-Name (CN): Vergeben Sie einen aussagekräftigen Common Name.

- Gültigkeit: Legen Sie fest wie lange das Zertifikat gültig sein soll. Bei einer CA wird die Gültigkeitsdauer üblicherweise sehr hoch gewählt.

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu den Private Key zu verschlüsseln.

1.3 Erstellen Sie mit einem Klick auf das "Plus-Zeichen" ein weiteres Zertifikat.

1.4 Hinterlegen Sie folgende Parameter, um ein VPN-Zertifikat zu erstellen, welches zur Authentifizierung der Filiale auf der Unified Firewall in der Zentrale dient:

- Zertifikatstyp: Wählen Sie im Dropdownmenü VPN-Zertifikat aus.

- Signierende CA: Wählen Sie im Dropdownmenü die in Schritt 1.2 erstellte CA aus.

- Private-Key-Verschlüsselung: Wählen Sie im Dropdownmenü RSA aus.

- Private-Key-Größe: Setzen Sie den Wert im Dropdownmenü auf 4096.

- Common-Name (CN): Vergeben Sie einen aussagekräftigen Common Name.

- Gültigkeit: Legen Sie fest wie lange das Zertifikat gültig sein soll. Bei einem VPN-Zertifikat zur Annahme von VPN-Clients wird die Gültigkeitsdauer üblicherweise sehr hoch gewählt.

- CA-Passwort: Hinterlegen Sie das in Schritt 1.2 vergebene Private-Key-Passwort.

- Private-Key-Passwort: Hinterlegen Sie ein Passwort. Dieses dient dazu den Private Key zu verschlüsseln.

1.5 Zertifikat exportieren

1.6 Wechseln Sie in das Menü VPN → VPN-SSL → VPN-SSL-Einstellungen.

1.7 Aktivieren Sie den VPN-SSL-Dienst und hinterlegen folgende Parameter:

- Name: Vergeben Sie einen Namen für die neue VPN-Verbindung.

- Zertifikat: Wählen Sie im Dropdownmenü das in Schritt 1.4 erstellte VPN-Zertifikat aus.

- Verbindungstyp: Wählen Sie Site-To-Site (Server) aus.

- Remote-Netzwerke: Geben Sie den IP-Adressbereich des lokalen Netzwerks in der Filiale ein. In diesem Beispiel ist das der Bereich 192.168.4.0/24.

1.8 Klicken Sie auf die Schaltfläche zum Erstellen eines neuen VPN-Hosts.

1.9 Hinterlegen Sie folgende Parameter:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- VPN-Verbindungstyp: Wählen Sie VPN-SSL aus.

- VPN-SSL-Verbindung: Wählen Sie im Dropdownmenü die in Schritt 1.6 erstellte VPN-SSL Verbindung aus.

1.10 Klicken Sie in dem VPN-Host auf das "Verbindungswerkzeug" und klicken anschließend auf das Netzwerk-Objekt, auf welches die Site-to-Site VPN-Verbindung zugreifen können soll, damit die Firewall-Objekte geöffnet werden.

1.11 Weisen Sie über die "Plus-Zeichen" die erforderlichen Protokolle dem VPN-Host zu.

1.12 Klicken Sie zuletzt in der Unified Firewall auf Aktivieren, damit die Konfigurations-Änderungen umgesetzt werden.

1.13 Die Konfigurationsschritte auf der Unified Firewall in der Zentrale sind damit abgeschlossen.

2. Konfigurationsschritte auf der Unified Firewall in der Filile:

2.1 Verbinden Sie sich mit der Unified Firewall, wechseln in das Menü Zertifikatsverwaltung → Zertifikate und klicken auf das "Plus-Zeichen", um ein neues Zertifikat zu erstellen.

2.12 Die Konfigurationsschritte auf der Unified Firewall in der Filiale sind damit abgeschlossen.

3. Einrichtung eines Port-Forwarding auf den LANCOM Routern (nur Szenario 2):

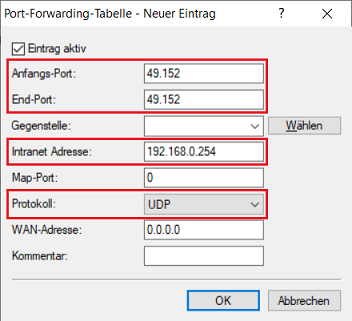

Für VPN-SSL wird im Standard der TCP-Port 49152 verwendet. Dieser muss auf die Unified Firewall weitergeleitet werden.

Der Port für SSL-VPN lässt sich in der Unified Firewall ändern (siehe Schritt 1.8).

Sollte ein Router eines anderen Herstellers verwendet werden, erfragen Sie die Vorgehensweise bei dem jeweiligen Hersteller.

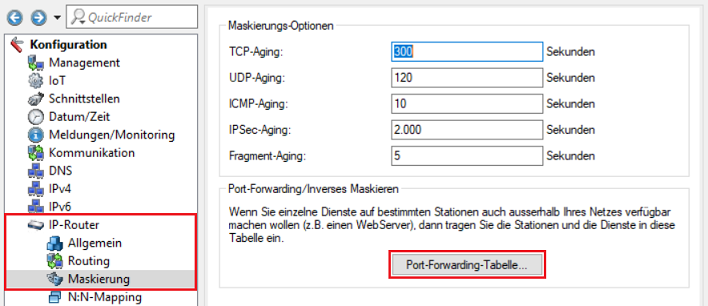

3.1 Öffnen Sie die Konfiguration des Routers in LANconfig und wechseln in das Menü IP-Router → Maskierung → Port-Forwarding-Tabelle.

3.2 Hinterlegen Sie folgende Parameter:

- Anfangs-Port: Hinterlegen Sie den Port 1194.

- End-Port: Hinterlegen Sie den Port 1194.

- Intranet-Adresse: Hinterlegen Sie die IP-Adresse der Unified-Firewall im Transfernetz zwischen Unified Firewall und LANCOM Router.

- Protokoll: Wählen Sie im Dropdown-Menü TCP aus.

3.3 Schreiben Sie die Konfiguration in den Router zurück.