In diesem Artikel wird beschrieben, wie eine WireGuard-Verbindung zwischen zwei LANCOM R&S®Unified Firewalls eingerichtet werden kann.

Eine Verbindungsüberwachung ist in WireGuard nicht implementiert. Dadurch wird eine Verbindung nach dem Aufbau immer als aktiv angezeigt, auch wenn diese gar nicht zustande gekommen ist. |

| Der WireGuard-Standard sieht aktuell keine Verwendung mit mehreren WAN-Verbindungen vor. Es ist daher nicht möglich eine dedizierte WAN-Verbindung für eine WireGuard-Verbindung auszuwählen. Aus diesem Grund ist auf einer Unified Firewall mit mehr als einer Internet-Verbindung keine Daten-Übertragung über die WireGuard-Verbindung möglich, da die Unified Firewall die Antwort-Pakete über eine andere Internet-Verbindung sendet als eingehende Pakete. |

Die Konfiguration der WireGuard-Verbindungen muss auf den beiden Unified Firewalls parallel ausgeführt werden (Schritte 1.1 und 1.2 sowie 2.1 und 2.2), da der Public-Key jeweils auf der anderen Unified Firewall hinterlegt werden muss. Zur besseren Übersichtlichkeit wird die Einrichtung jedoch getrennt beschrieben. |

1. Konfiguration von WireGuard auf der Firewall-1:

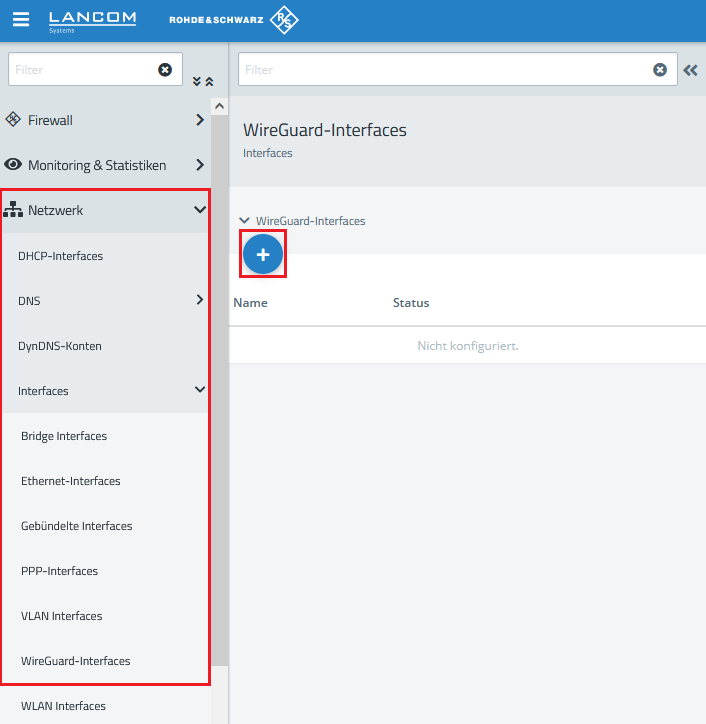

1.1 Konfiguration des WireGuard-Interfaces auf der Firewall-1:

Für jede WireGuard-Konfiguration (WireGuard-Verbindung genannt) muss ein eigenes WireGuard-Interface erstellt werden. Es ist aber möglich, in einer WireGuard-Konfiguration mehrere Peers anzugeben. |

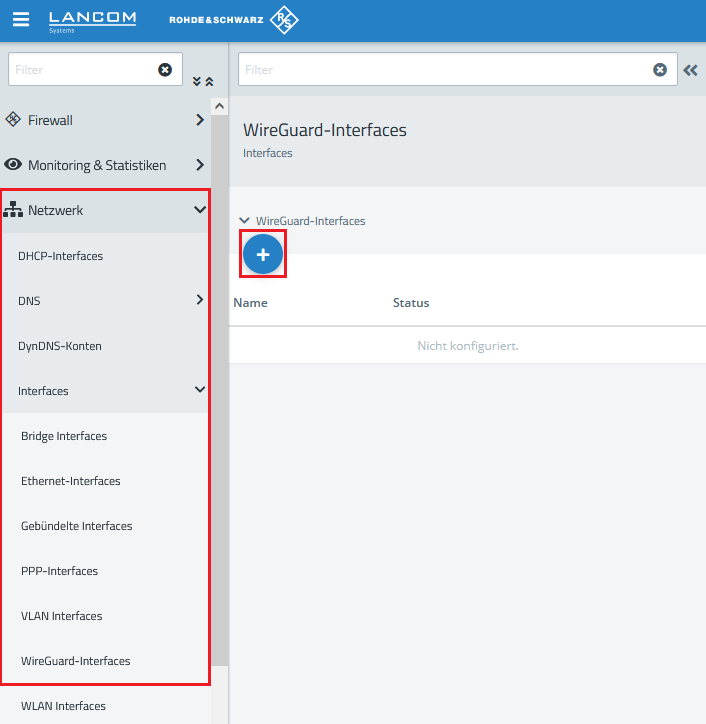

1.1.1 Verbinden Sie sich per Webinterface mit der Firewall-1 und wechseln in das Menü Netzwerk → WireGuard-Interfaces. Klicken Sie anschließend auf das "Plus-Zeichen", um ein neues WireGuard-Interface zu erstellen.

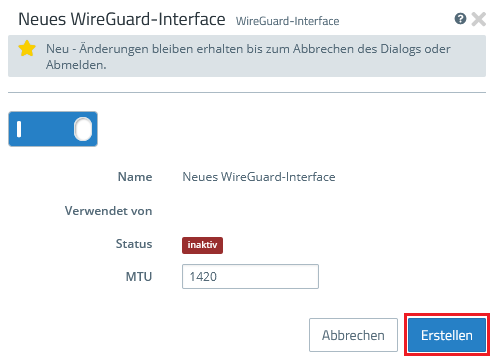

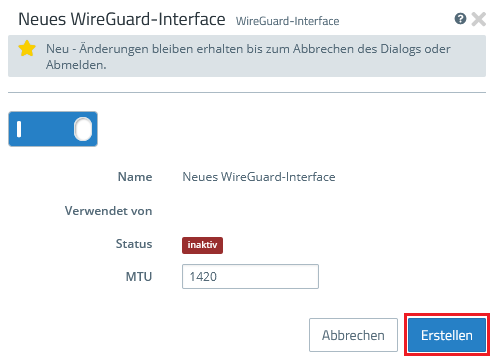

1.1.2 Klicken Sie auf Erstellen, um das Interface anzulegen.

1.2 Konfiguration der WireGuard-Verbindung auf der Firewall-1:

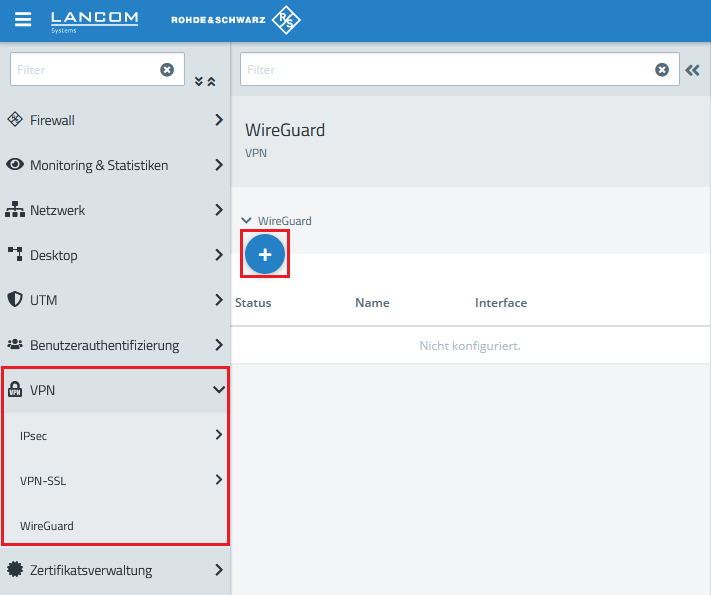

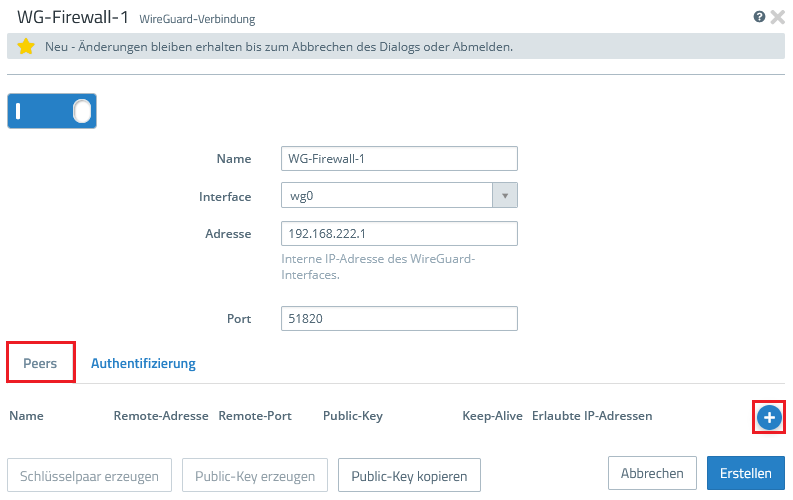

1.2.1 Wechseln Sie in das Menü VPN → WireGuard und klicken auf das "Plus-Zeichen", um eine WireGuard-Verbindung zu erstellen.

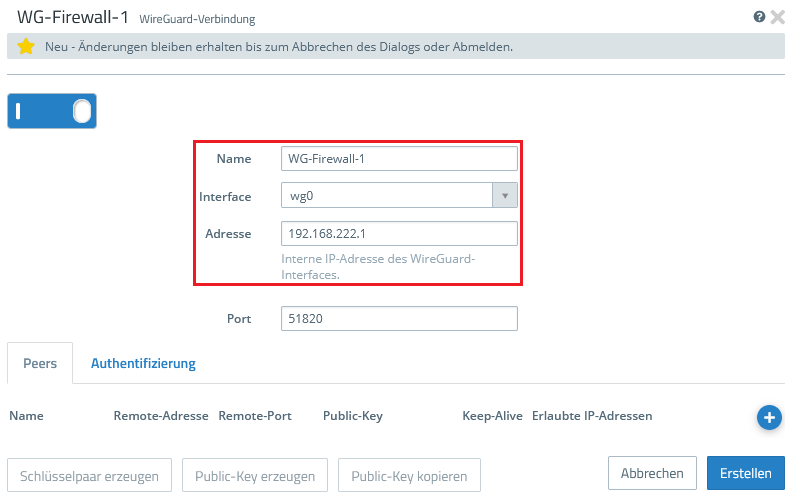

1.2.2 Passen Sie die folgenden Parameter an:

Der Port zählt bei Erstellen mehrerer Wireguard-Verbindungen automatisch hoch. |

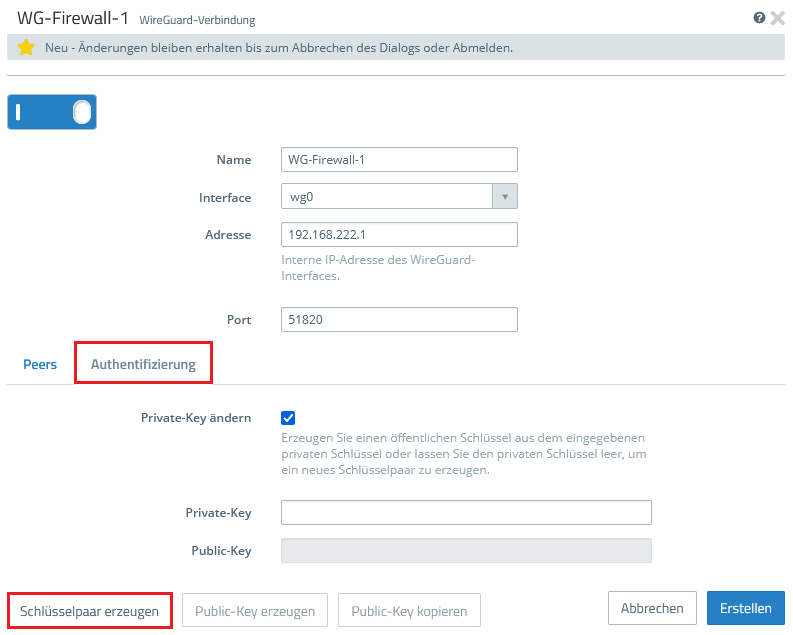

1.2.3 Wechseln Sie in den Reiter Authentifizierung und klicken auf die Schaltfläche Schlüsselpaar erzeugen. Dadurch werden der Private-Key und der Public-Key automatisch erzeugt.

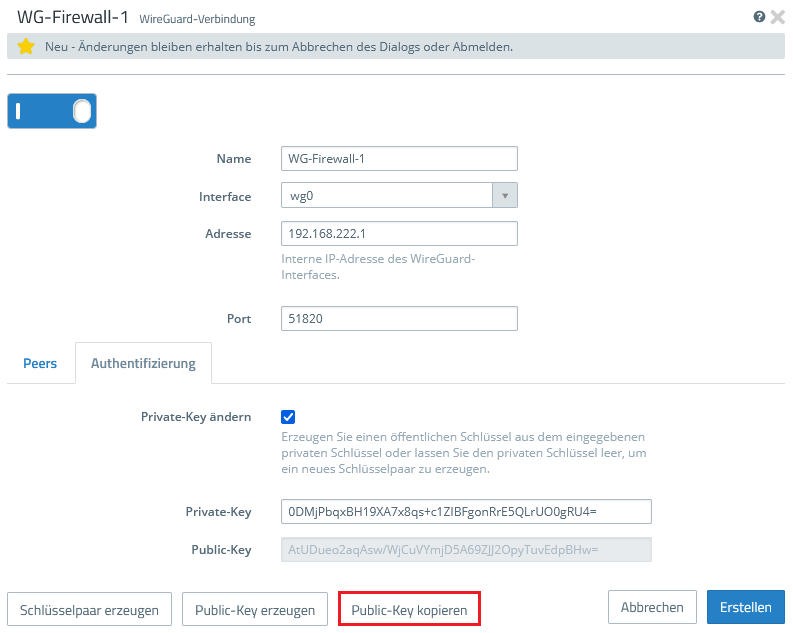

1.2.4 Klicken Sie auf Public-Key kopieren und speichern diesen in einer Text-Datei ab.

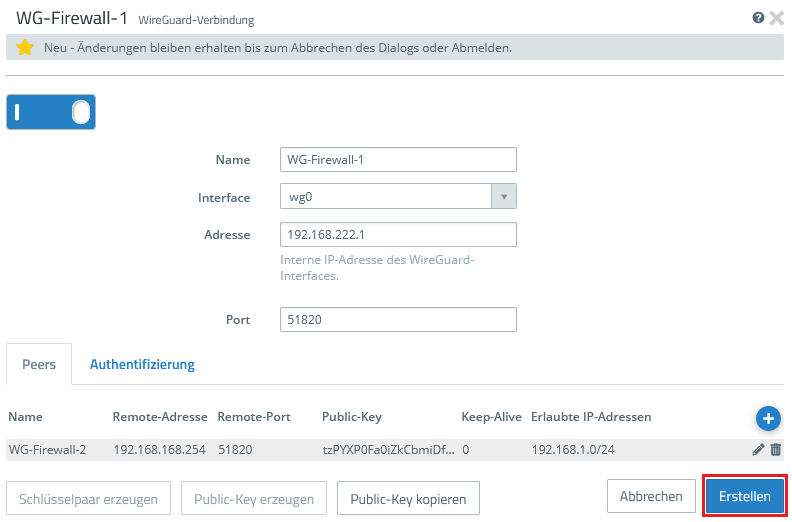

1.2.5 Wechseln Sie zurück auf den Reiter Peers und klicken auf das "Plus-Zeichen", um die Verbindungs-Parameter für die Gegenseite anzugeben.

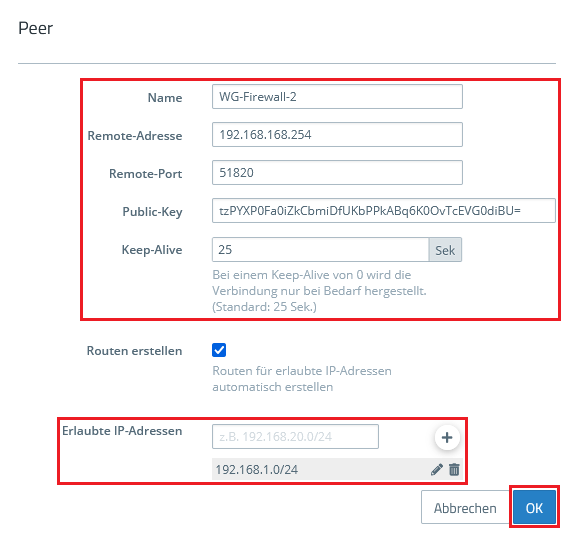

1.2.6 Passen Sie die folgenden Parameter an und klicken auf OK:

Es können mehrere Peers in einer WireGuard-Konfiguration hinterlegt werden (diese können auch parallel aufgebaut werden). So können mehrere Unified Firewalls angebunden werden, ohne dass für jede Firewall eine eigene Konfiguration erstellt werden muss. Es ist allerdings sinnvoll eine neue WireGuard-Konfiguration zu erstellen, wenn der Datenverkehr aufgeteilt werden soll (etwa bei Anbindung verschiedener Dienstleister). |

1.2.7 Klicken Sie abschließend auf Erstellen.

1.3 Datenverkehr zwischen dem lokalen Netzwerk und dem WireGuard-Netzwerk erlauben:

Wiederholen Sie die folgenden Schritte für jedes weitere lokale oder entfernte Netzwerk, welches über den WireGuard-Tunnel kommunizieren soll. |

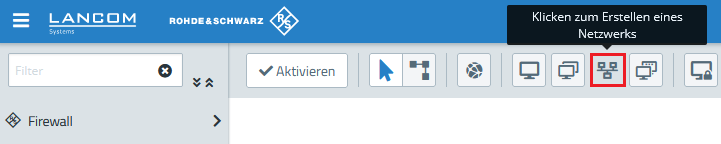

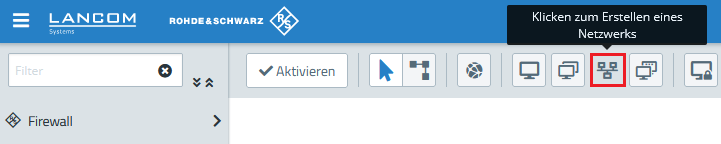

1.3.1 Klicken Sie auf das Symbol zum Erstellen eines Netzwerks.

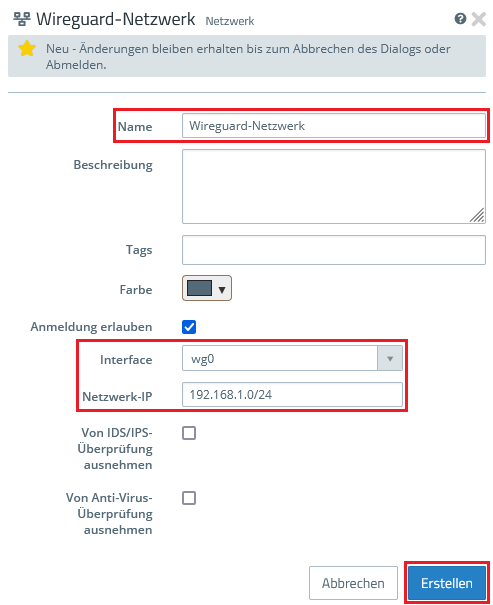

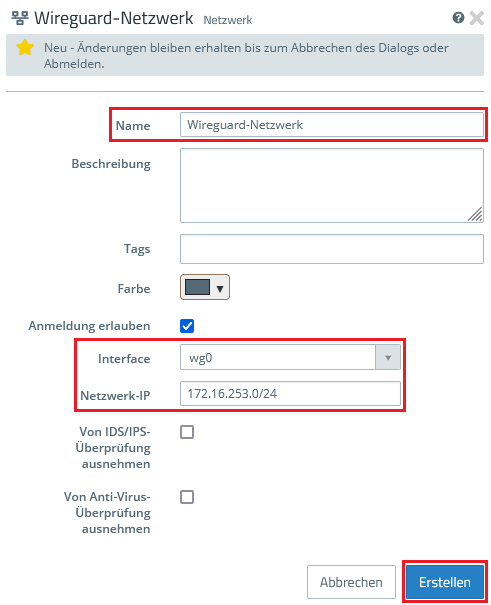

1.3.2 Passen Sie die folgenden Parameter an und klicken auf Erstellen:

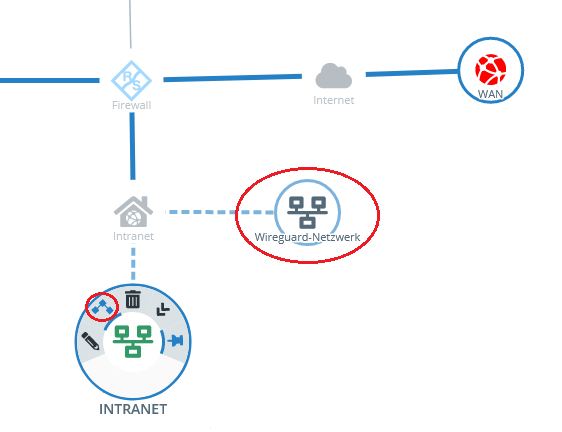

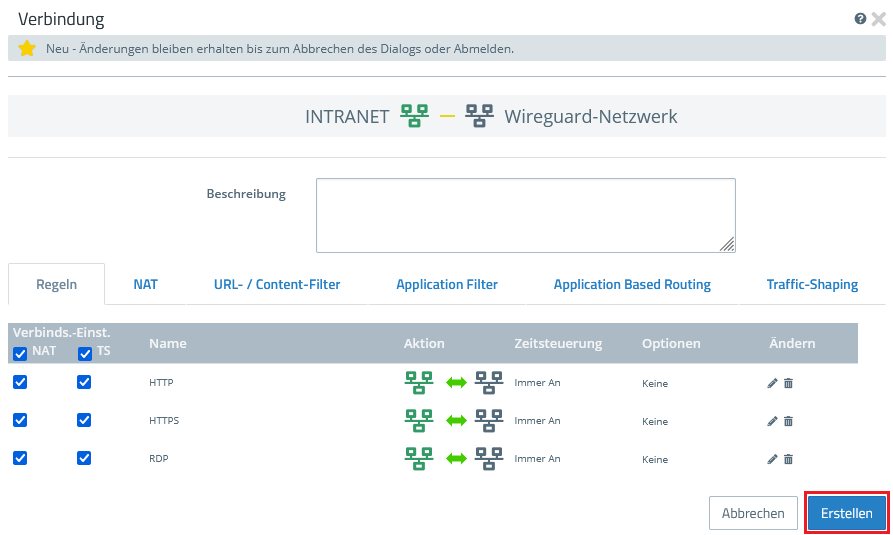

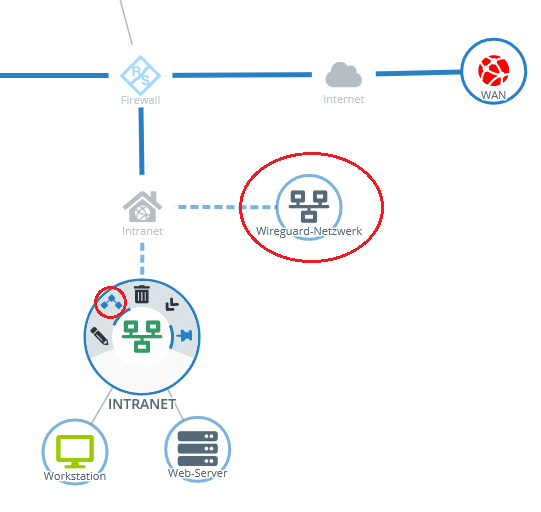

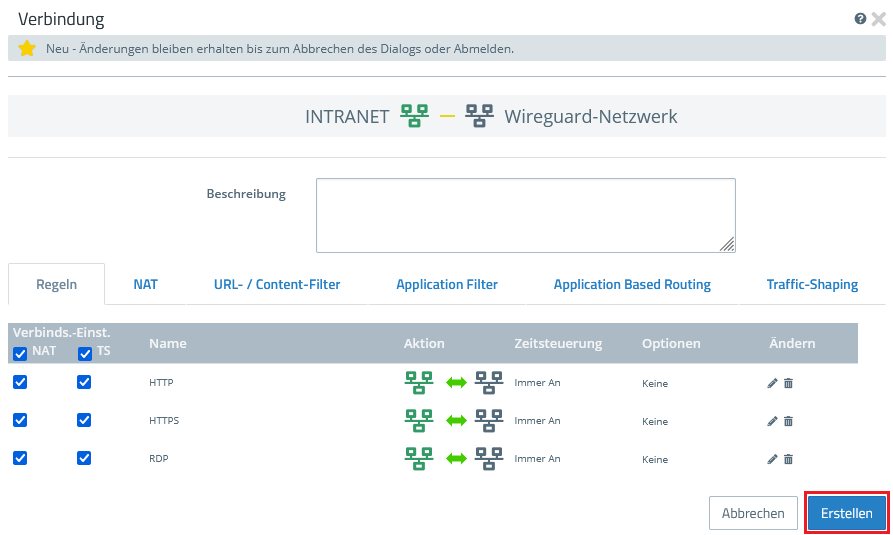

1.3.3 Klicken Sie auf dem Desktop auf das Objekt für das lokale Netzwerk (in diesem Beispiel INTRANET), wählen das Verbindungs-Werkzeug aus und klicken auf das Objekt für das in Schritt 1.3.2 erstellte WireGuard-Netzwerk.

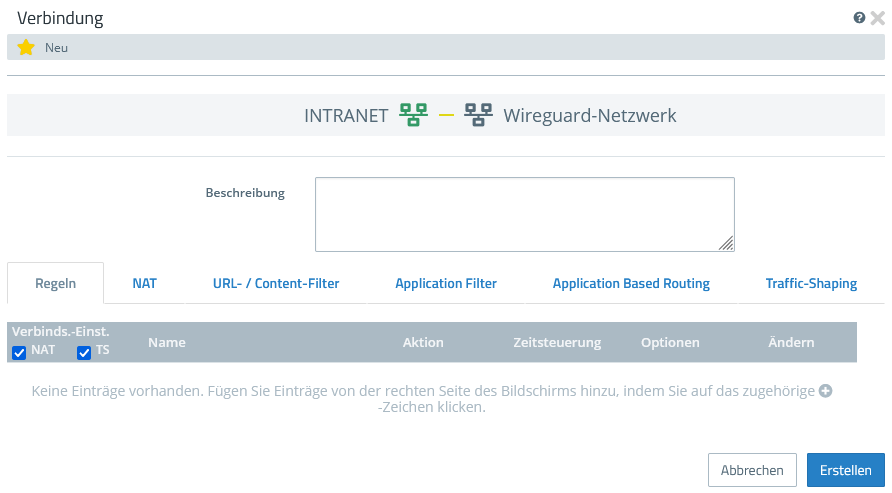

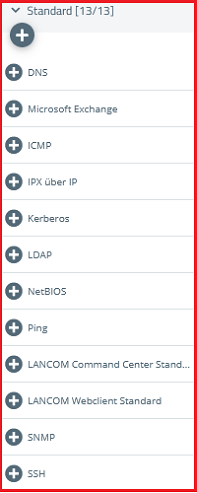

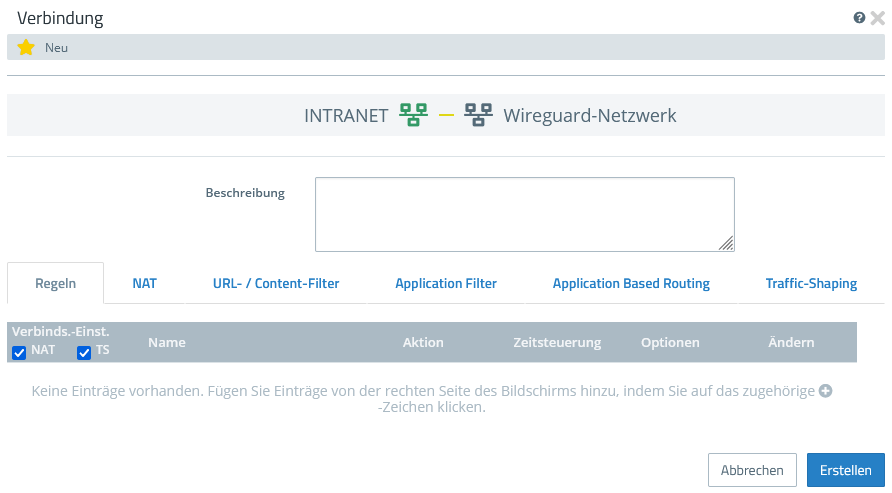

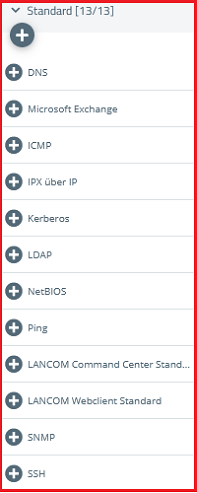

1.3.4 Fügen Sie die für die Kommunikation erforderlichen Protokolle hinzu.

1.3.5 Klicken Sie auf Erstellen, damit die Verbindungs-Regeln angelegt werden.

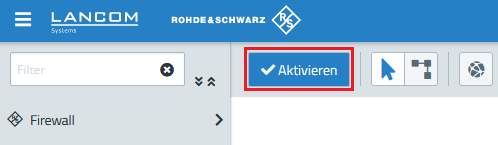

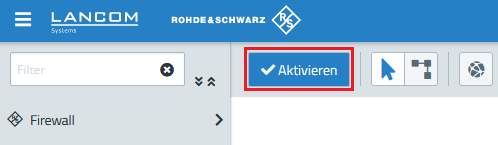

1.3.6 Klicken Sie abschließend auf Aktivieren, damit die vorgenommenen Änderungen umgesetzt werden.

2. Konfiguration von WireGuard auf der Firewall-2:

2.1 Konfiguration des WireGuard-Interfaces auf der Firewall-2:

2.1.1 Verbinden Sie sich per Webinterface mit der Firewall-2 und wechseln in das Menü Netzwerk → WireGuard-Interfaces. Klicken Sie anschließend auf das "Plus-Zeichen", um ein neues WireGuard-Interface zu erstellen.

2.1.2 Klicken Sie auf Erstellen, um das Interface anzulegen.

2.2 Konfiguration der WireGuard-Verbindung auf der Firewall-2:

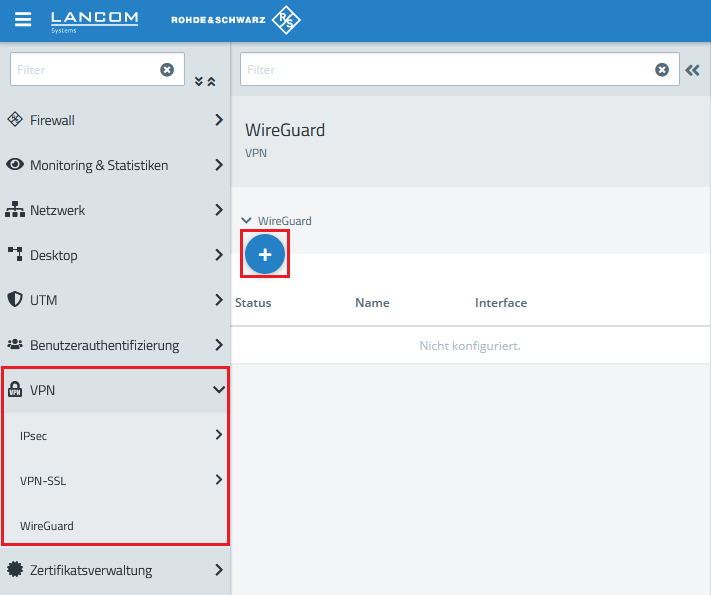

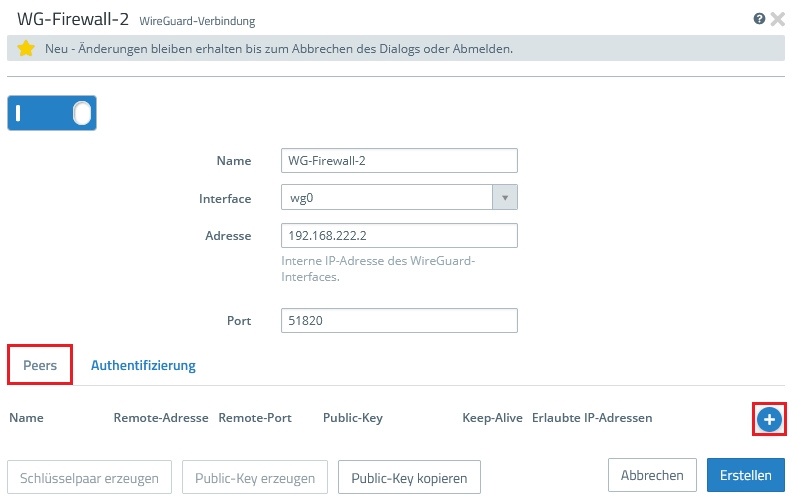

2.2.1 Wechseln Sie in das Menü VPN → WireGuard und klicken auf das "Plus-Zeichen", um eine WireGuard-Verbindung zu erstellen.

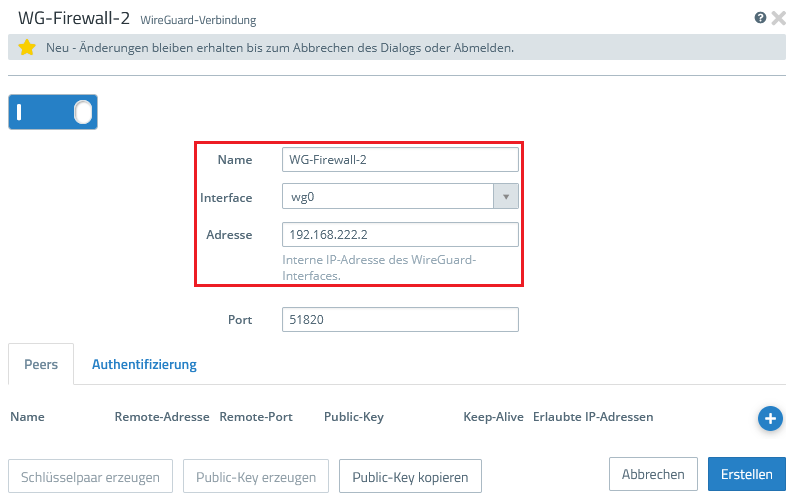

2.2.2 Passen Sie die folgenden Parameter an:

Der Port zählt bei Erstellen mehrerer Wireguard-Verbindungen automatisch hoch. |

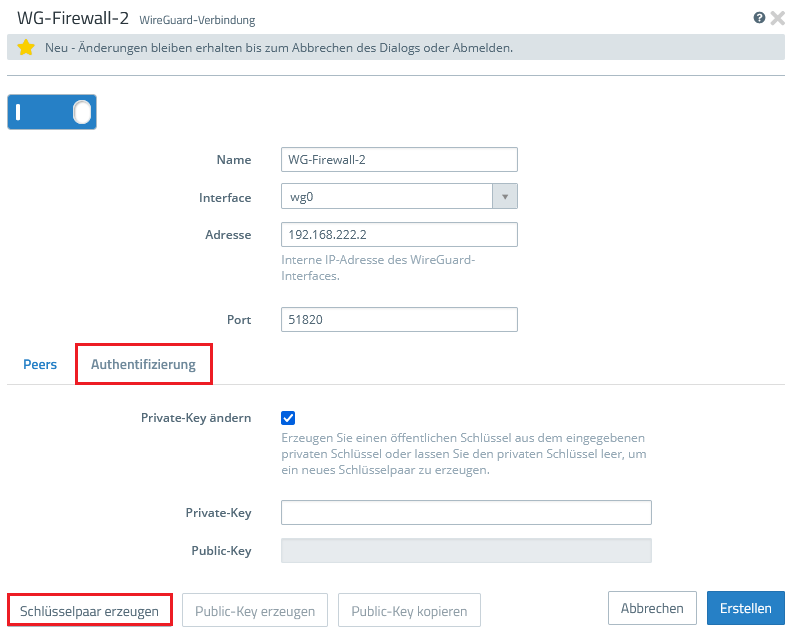

2.2.3 Wechseln Sie in den Reiter Authentifizierung und klicken auf die Schaltfläche Schlüsselpaar erzeugen. Dadurch werden der Private-Key und der Public-Key automatisch erzeugt.

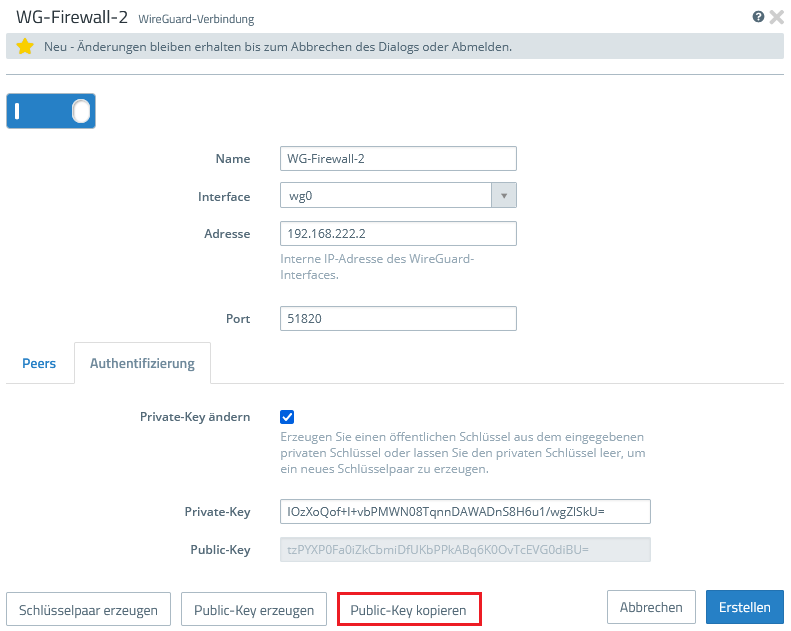

2.2.4 Klicken Sie auf Public-Key kopieren und speichern diesen in einer Text-Datei ab.

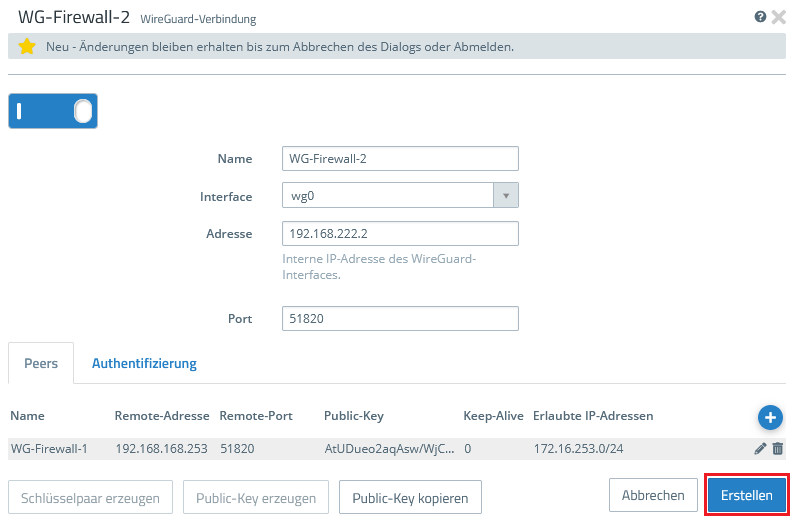

2.2.5 Wechseln Sie zurück auf den Reiter Peers und klicken auf das "Plus-Zeichen", um die Verbindungs-Parameter für die Gegenseite anzugeben.

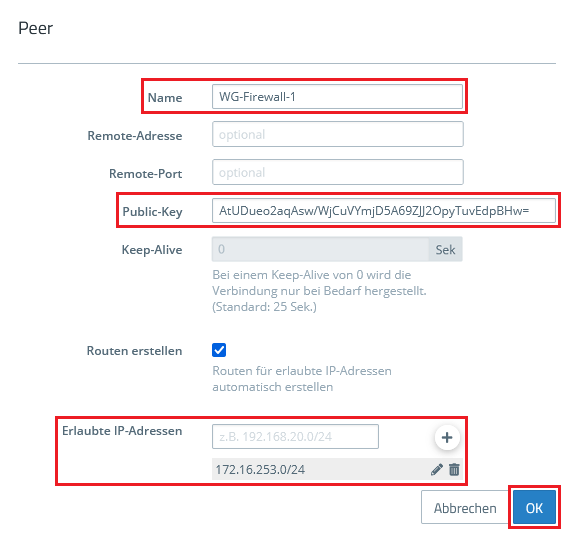

2.2.6 Passen Sie die folgenden Parameter an und klicken auf OK:

Die Parameter Remote-Adresse und Remote-Port müssen hier nicht angegeben werden, da die Verbindung von der Firewall-2 angenommen wird. Dadurch kann auch kein Wert für Keep Alive angegeben werden. |

2.2.7 Klicken Sie abschließend auf Erstellen.

2.3 Datenverkehr zwischen dem lokalen Netzwerk und dem WireGuard-Netzwerk erlauben:

Wiederholen Sie die folgenden Schritte für jedes weitere lokale bzw. entfernte Netzwerk, welches über den WireGuard-Tunnel kommunizieren soll. |

2.3.1 Klicken Sie auf das Symbol zum Erstellen eines Netzwerks.

2.3.2 Passen Sie die folgenden Parameter an und klicken auf Erstellen:

2.3.3 Klicken Sie auf dem Desktop auf das Objekt für das lokale Netzwerk (in diesem Beispiel INTRANET), wählen das Verbindungs-Werkzeug aus und klicken auf das Objekt für das in Schritt 2.3.2 erstellte WireGuard-Netzwerk.

2.3.4 Fügen Sie die für die Kommunikation erforderlichen Protokolle hinzu.

2.3.5 Klicken Sie auf Erstellen, damit die Verbindungs-Regeln angelegt werden.

2.3.6 Klicken Sie abschließend auf Aktivieren, damit die vorgenommenen Änderungen umgesetzt werden.

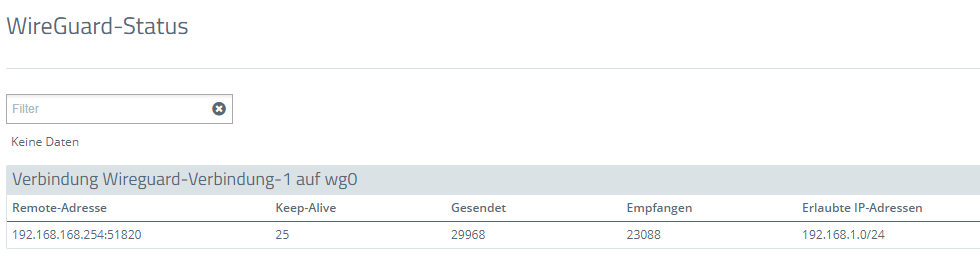

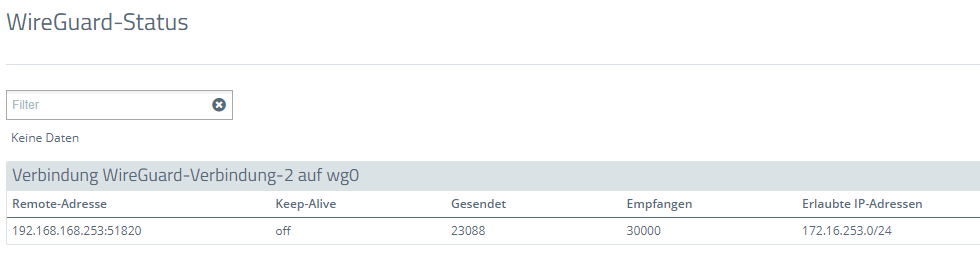

3. Status der WireGuard-Verbindung aufrufen:

3.1 Wechseln Sie in das Menü Monitoring & Statistiken → WireGuard-Status.

3.2 In dem Menü WireGuard-Status wird unter Anderem die IP-Adresse der entfernten Unified Firewall, die Anzahl der empfangenen und gesendeten Pakete sowie die erlaubten Netzwerke angezeigt: