Beschreibung:

In diesem Dokument ist beschrieben, wie eine IKEv2-Verbindung mit dem LANCOM Advanced VPN Client zu einer LANCOM R&S®Unified Firewall (im Folgenden als Unified Firewall bezeichnet) eingerichtet werden kann.

Voraussetzungen: - LANCOM R&S® Unified Firewall mit LCOS FX ab Version 10.7

- LANCOM Advanced VPN Client ab Version 4.1

- Bereits eingerichtete und funktionsfähige Internet-Verbindung auf der Unified Firewall

- Web-Browser zur Konfiguration der Unified Firewall.

Es werden folgende Browser unterstützt:- Google Chrome

- Chromium

- Mozilla Firefox

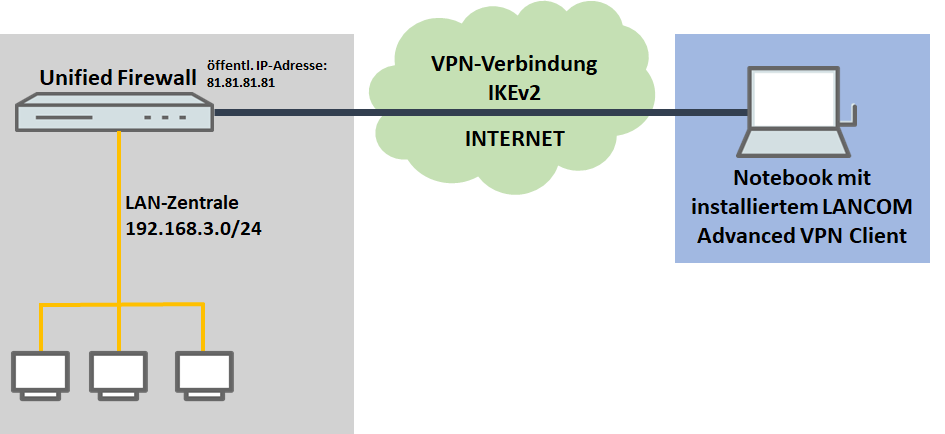

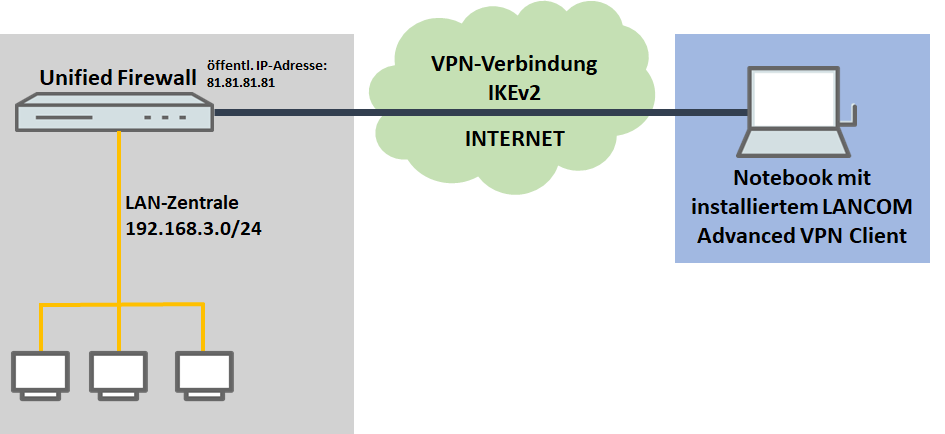

Szenario:1. Die Unified Firewall ist direkt mit dem Internet verbunden und verfügt über eine öffentliche IPv4-Adresse: - Ein Unternehmen möchte seinen Außendienst-Mitarbeitern den Zugriff auf das Firmennetzwerk per IKEv2 Client-To-Site Verbindung ermöglichen.

- Dazu ist auf den Notebooks der Außendienst-Mitarbeiter der LANCOM Advanced VPN Client installiert.

- Die Firmenzentrale verfügt über eine Unified Firewall als Gateway und eine Internetverbindung mit der festen öffentlichen IP-Adresse 81.81.81.81.

- Das lokale Netzwerk der Zentrale hat den IP-Adressbereich 192.168.3.0/24.

- Die VPN-Verbindung soll über Zertifikate authentifiziert werden. Es wird die CA der Unified Firewall verwendet.

Schematische Darstellung einer technischen Konfigurationsoberfläche mit Fokus auf eine Unified Firewall und VPN-Verbindung zum Internet und einer LAN-Zentrale. 2. Die Unified Firewall geht über einen vorgeschalteten Router ins Internet:

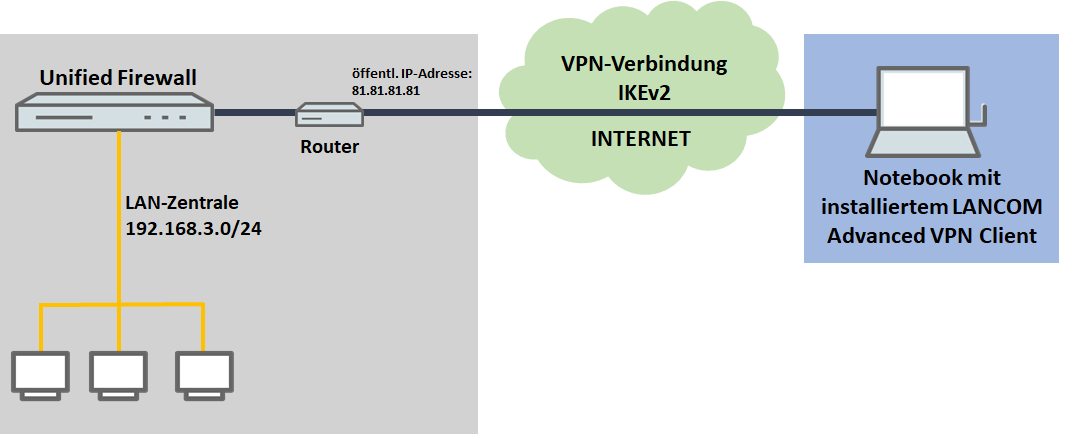

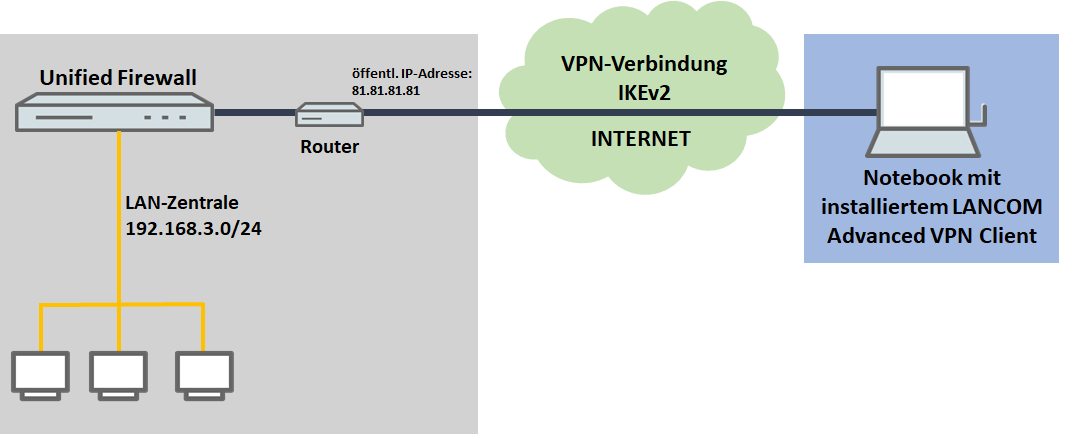

Schematische Darstellung einer technischen Konfigurationsoberfläche mit Fokus auf eine Unified Firewall und VPN-Verbindung zum Internet und einer LAN-Zentrale. 2. Die Unified Firewall geht über einen vorgeschalteten Router ins Internet: - Ein Unternehmen möchte seinen Außendienst-Mitarbeitern den Zugriff auf das Firmennetzwerk per IKEv2 Client-To-Site Verbindung ermöglichen.

- Dazu ist auf den Notebooks der Außendienst-Mitarbeiter der LANCOM Advanced VPN Client installiert.

- Die Firmenzentrale verfügt über eine Unified Firewall als Gateway und einen vorgeschalteten Router, welcher die Internet-Verbindung herstellt. Der Router die feste öffentliche IP-Adresse 81.81.81.81.

- Das lokale Netzwerk der Zentrale hat den IP-Adressbereich 192.168.3.0/24.

- Die VPN-Verbindung soll über Zertifikate authentifiziert werden. Es wird die CA der Unified Firewall verwendet.

Bildschirmansicht einer technischen Benutzeroberfläche zur Konfiguration der Unified Firewall mit Optionen für öffentliche Adressen, VPN-Verbindungen, Internet-Einstellungen und LAN-Zentrale. Vorgehensweise:

Bildschirmansicht einer technischen Benutzeroberfläche zur Konfiguration der Unified Firewall mit Optionen für öffentliche Adressen, VPN-Verbindungen, Internet-Einstellungen und LAN-Zentrale. Vorgehensweise:Die Einrichtung ist bei Szenario 1 und 2 grundsätzlich gleich. Bei Szenario 2 muss zusätzlich ein Port- und Protokollforwarding auf dem vorgeschalteten Router eingerichtet werden (siehe Abschnitt 6).

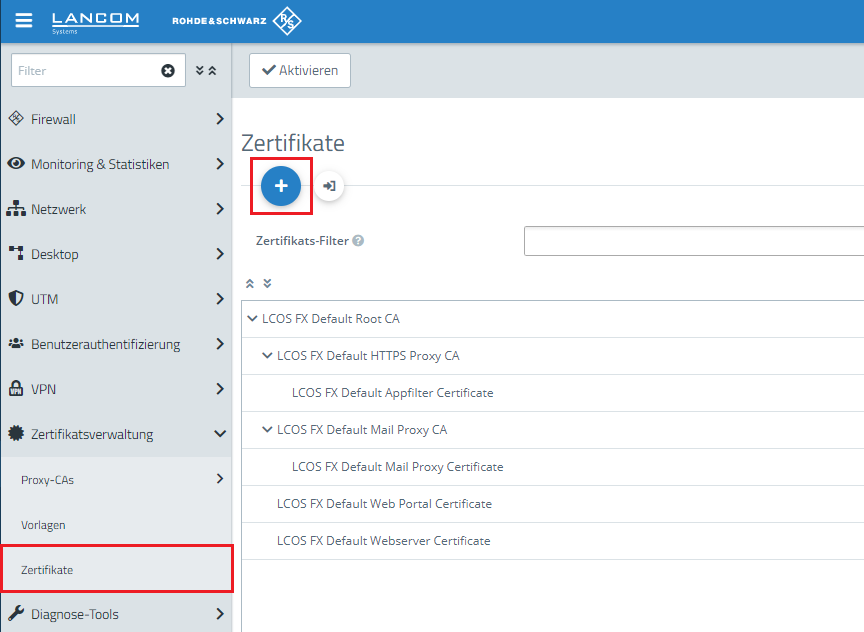

1. Erstellen der CA und der VPN-Zertifikate auf der Unified Firewall:

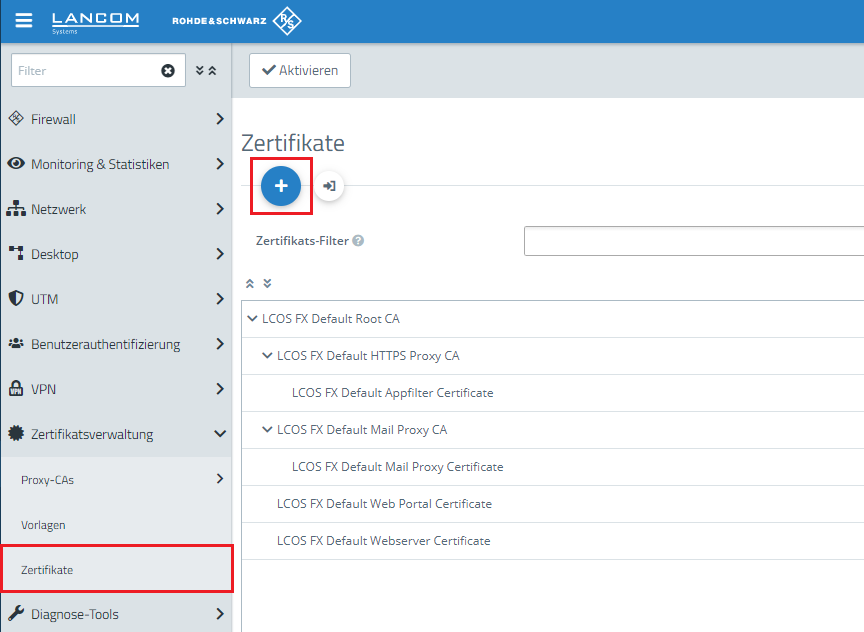

1.1 Klicken auf das "Plus-Symbol", um einen neuen Eintrag zu erstellen.

Bildschirmansicht eines Netzwerkkonfigurationsmenüs mit Optionen für Firewall, Zertifikate, Monitoring, Netzwerk und Diagnosetools, einschließlich verschiedener Zertifikatsfilter und Benutzerauthentifizierungsoptionen.

Bildschirmansicht eines Netzwerkkonfigurationsmenüs mit Optionen für Firewall, Zertifikate, Monitoring, Netzwerk und Diagnosetools, einschließlich verschiedener Zertifikatsfilter und Benutzerauthentifizierungsoptionen.1.2 Zunächst muss eine Zertifizierungsstelle (CA) für VPN-Verbindungen erstellt werden.

- Wählen Sie als Zertifikatstyp den Typ Zertifikat aus.

- Als Vorlage muss Certificate Authority ausgewählt werden.

- Tragen Sie einen beliebigen Common Name ein.

- Vergeben Sie ein beliebiges Private-Key-Passwort.

- Stellen Sie einen Gültigkeitszeitraum ein.

- Die Einstellungen Verschlüsselungsalgorithmus, Schlüssel-Größe und Hash-Algorithmus können Sie im Standard belassen.

1.3 Klicken Sie dann auf die Schaltfläche Erstellen.

Das Bild zeigt eine technische Benutzeroberfläche für VPN-CA-Zertifikate mit Optionen für Zertifikatstypen, Verschlüsselungseinstellungen, Schlüsselwörter und Gültigkeitsdauer, wobei Änderungen bis zum Abmelden oder Abbrechen des Dialogs erhalten bleiben.

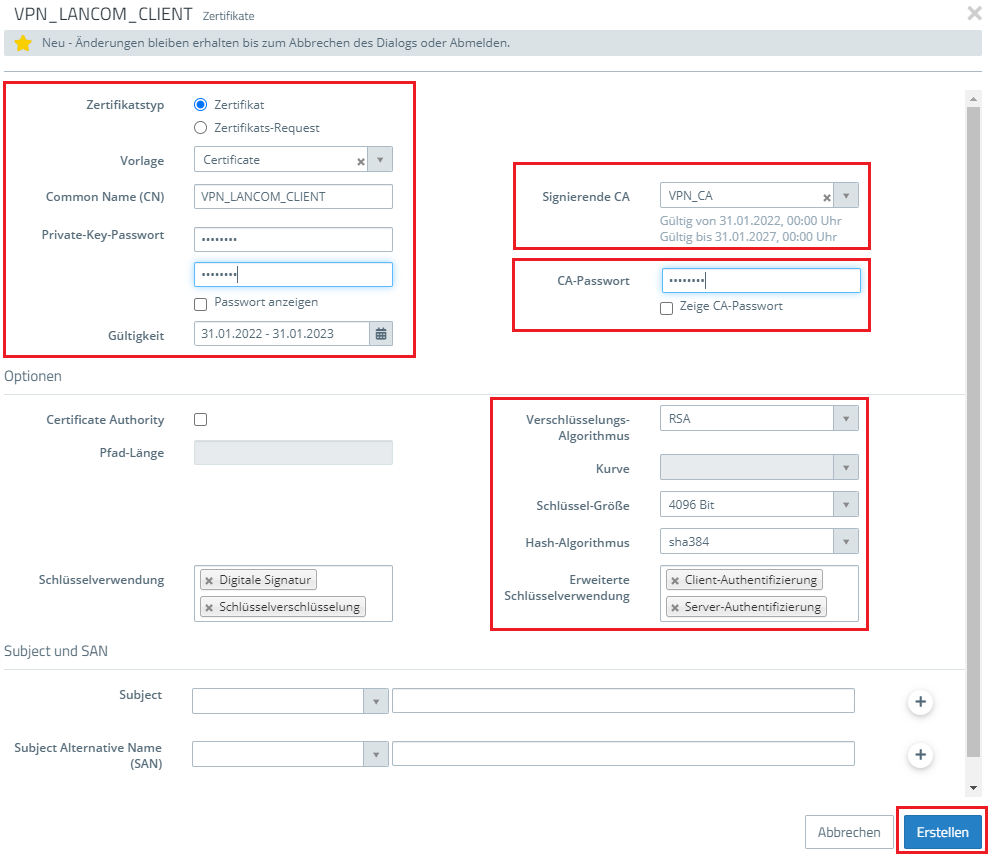

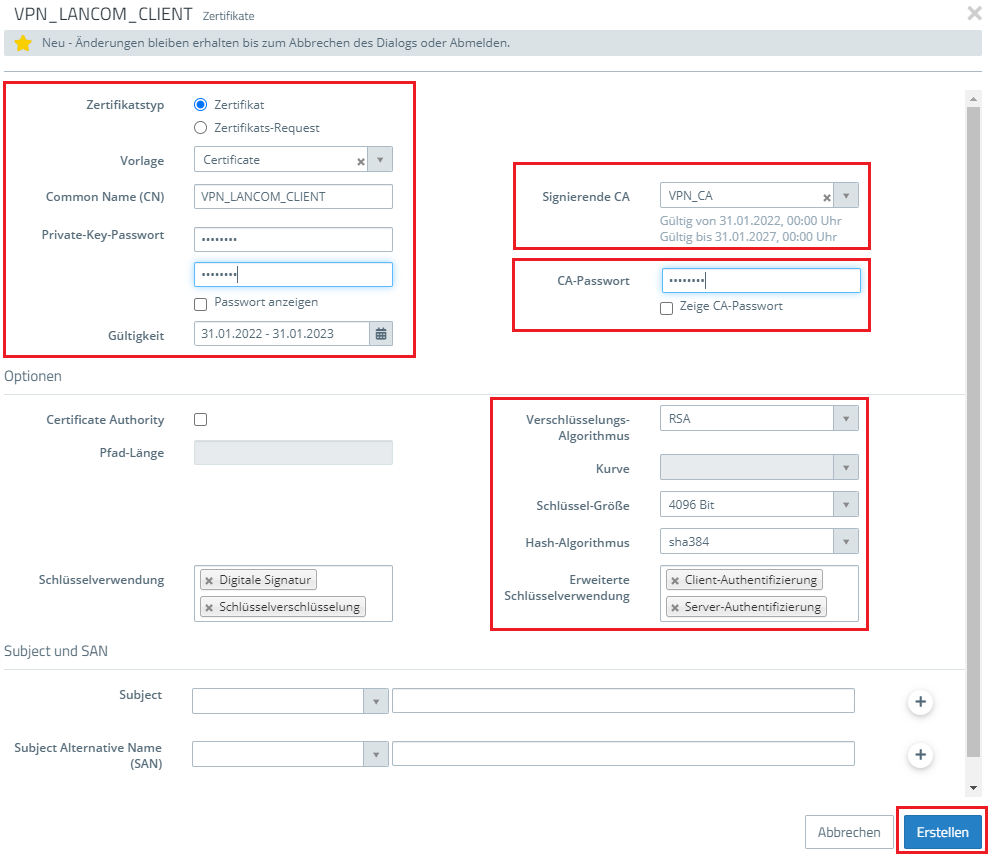

Das Bild zeigt eine technische Benutzeroberfläche für VPN-CA-Zertifikate mit Optionen für Zertifikatstypen, Verschlüsselungseinstellungen, Schlüsselwörter und Gültigkeitsdauer, wobei Änderungen bis zum Abmelden oder Abbrechen des Dialogs erhalten bleiben.1.4 Klicken auf das "Plus-Symbol", um ein VPN-Zertifikat für den LANCOM Advanced VPN Client zu erstellen:

- Wählen Sie als Zertifikatstyp den Typ Zertifikat aus.

- Als Vorlage muss Certificate ausgewählt werden.

- Tragen Sie einen beliebigen Common Name.

- Vergeben Sie ein beliebiges Private-Key-Passwort.

- Stellen Sie einen Gültigkeitszeitraum ein.

- Wählen Sie als "Signierende CA" die VPN-CA aus Schritt 1.2 aus.

- Tragen Sie im Feld CA-Passwort das Passwort ein, welches Sie im Schritt 1.2 vergeben haben.

- Die Einstellungen Verschlüsselungs-Algorithmus, Schlüssel-Größe und Hash-Algorithmus können Sie im Standard belassen.

1.5 Klicken Die dann auf die Schaltfläche Erstellen.

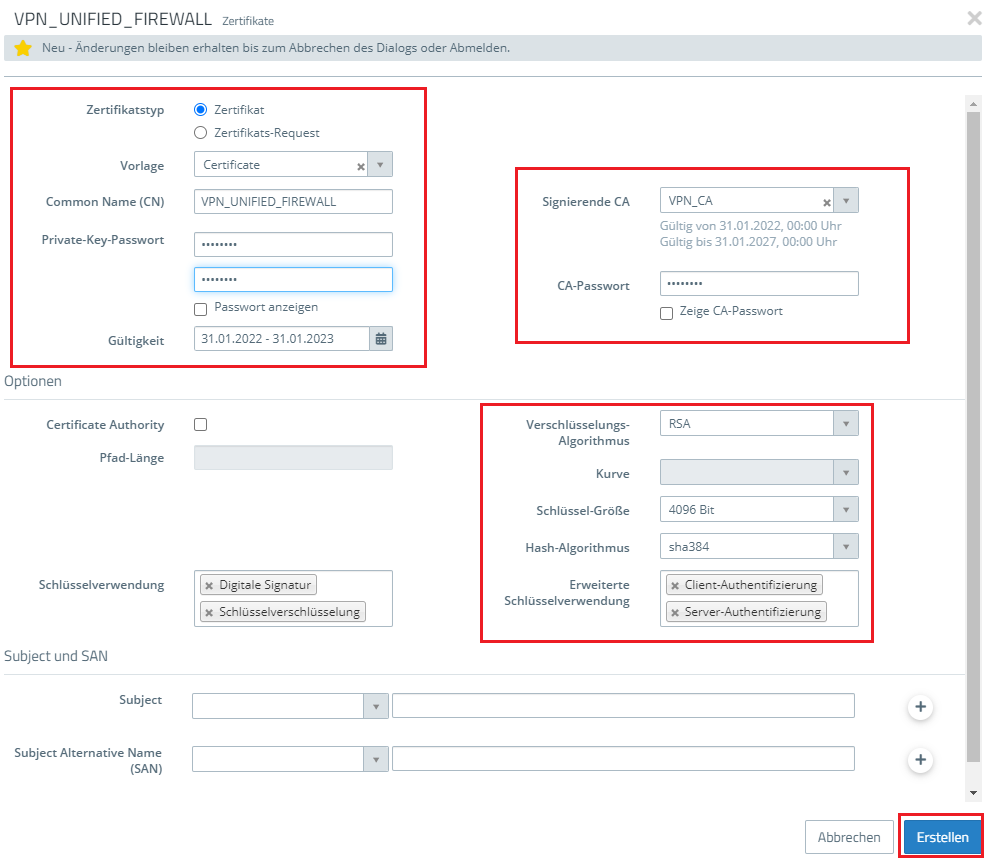

Dies ist eine Abbildung einer Benutzeroberfläche zur Zertifikatverwaltung, auf der Optionen wie Zertifikatstyp, Common Name, Private Key Passwort, CA Passwort und weitere Zertifikateinstellungen angezeigt werden.

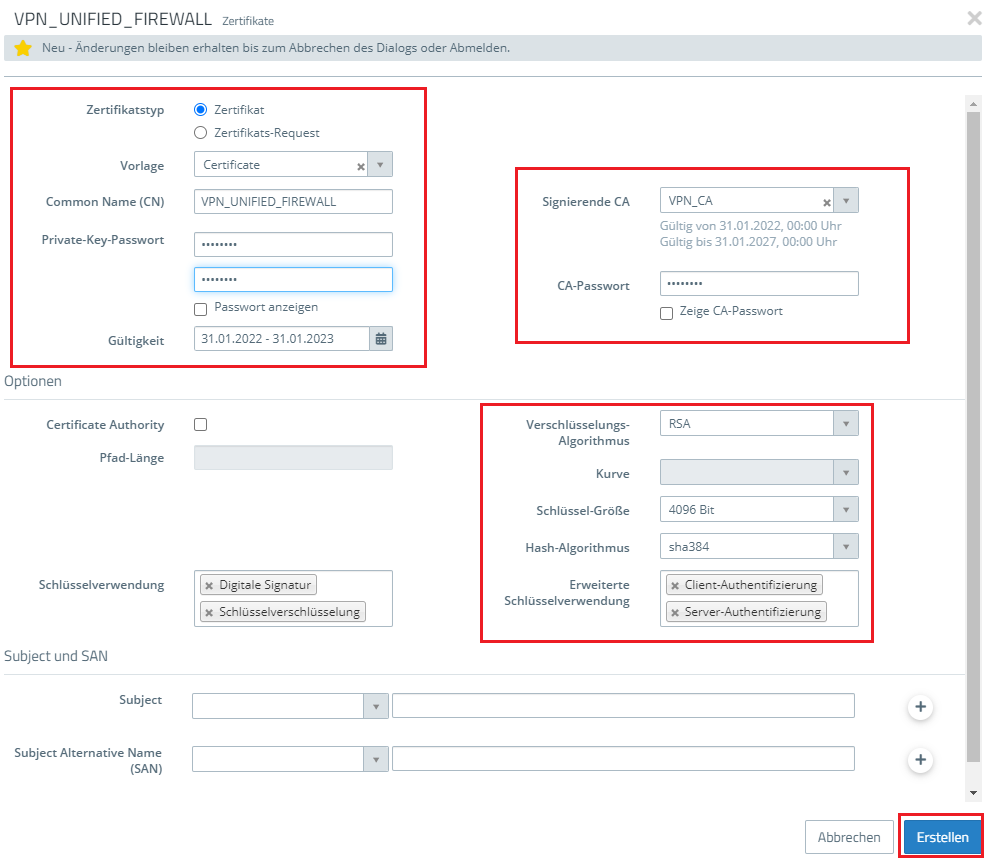

Dies ist eine Abbildung einer Benutzeroberfläche zur Zertifikatverwaltung, auf der Optionen wie Zertifikatstyp, Common Name, Private Key Passwort, CA Passwort und weitere Zertifikateinstellungen angezeigt werden.1.6 Klicken auf das "Plus-Symbol", um ein Zertifikat für die Unified Firewall zu erstellen:

- Wählen Sie als Zertifikatstyp den Typ Zertifikat aus.

- Als Vorlage muss Certificate ausgewählt werden.

- Tragen Sie einen beliebigen Common Name.

- Vergeben Sie ein beliebiges Private-Key-Passwort.

- Stellen Sie einen Gültigkeitszeitraum ein.

- Wählen Sie als "Signierende CA" die VPN-CA aus Schritt 1.2 aus.

- Tragen Sie im Feld CA-Passwort das Passwort ein, welches Sie im Schritt 1.2 vergeben haben.

- Die Einstellungen Verschlüsselungs-Algorithmus, Schlüssel-Größe und Hash-Algorithmus können Sie im Standard belassen.

1.7 Klicken Die dann auf die Schaltfläche Erstellen.

Screenshot einer technischen Benutzeroberfläche für VPN- und Firewall-Einstellungen, einschließlich Optionen für Zertifikatstypen, Zertifikatsanfragen, Common Names und Passworteinstellungen.

Screenshot einer technischen Benutzeroberfläche für VPN- und Firewall-Einstellungen, einschließlich Optionen für Zertifikatstypen, Zertifikatsanfragen, Common Names und Passworteinstellungen.

2. Erstellen der VPN-Verbindung auf der Unified Firewall:

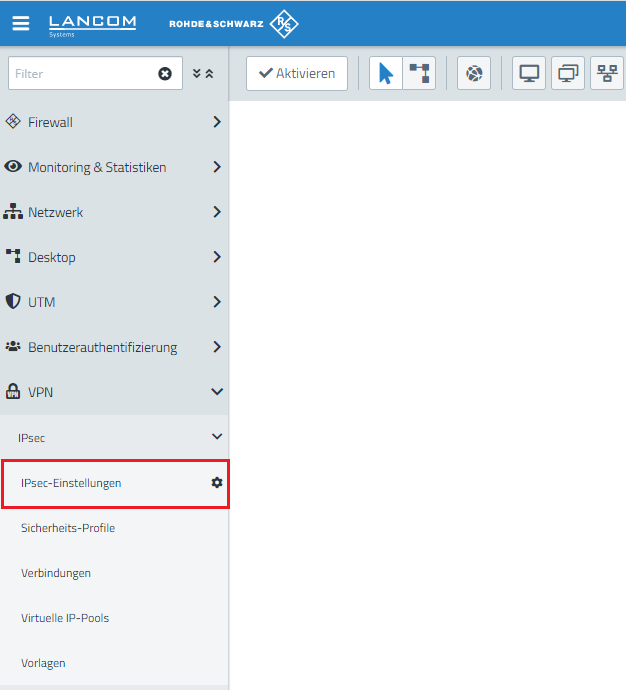

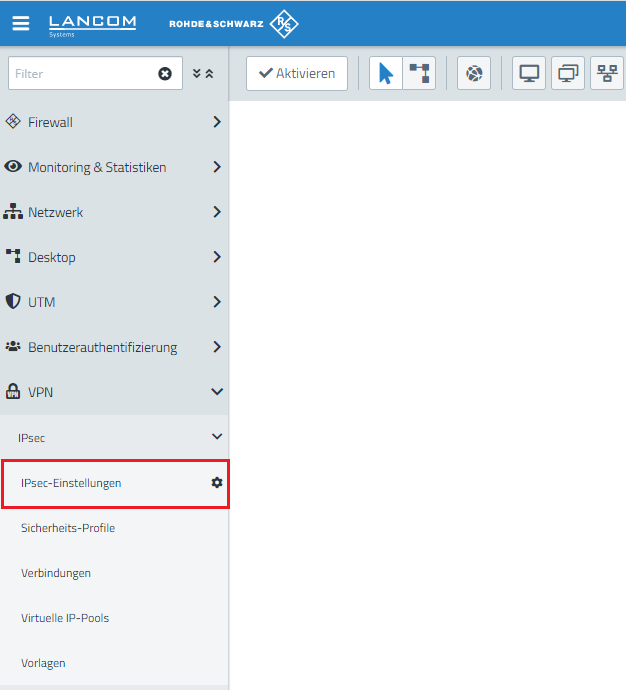

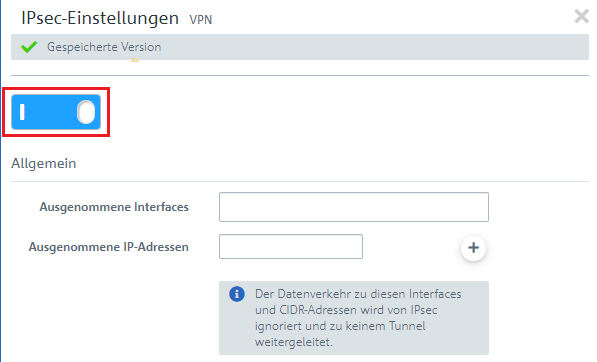

2.1 Verbinden Sie sich mit der Konfigurationsoberfläche der Unified Firewall und wechseln auf VPN → IPSec → IPSec-Einstellungen.

Bildschirmansicht einer technischen Benutzeroberfläche zur Verwaltung von Netzwerksicherheitseinstellungen, einschließlich Firewall, Monitoringstatistiken, Benutzerauthentifizierung, VPN und IPsec.

Bildschirmansicht einer technischen Benutzeroberfläche zur Verwaltung von Netzwerksicherheitseinstellungen, einschließlich Firewall, Monitoringstatistiken, Benutzerauthentifizierung, VPN und IPsec.2.2 Aktivieren Sie IPSec.

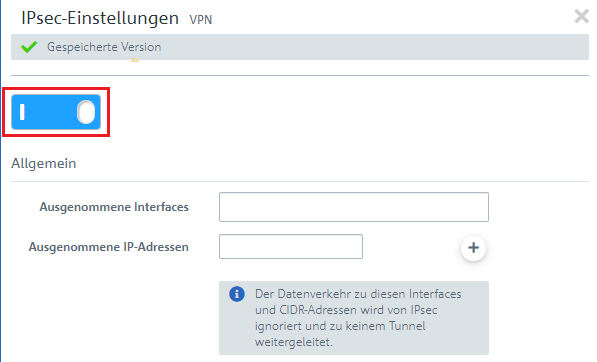

Screenshot der IPsec-Einstellungen mit Abschnitten für gespeicherte Versionen und allgemeine Konfigurationsoptionen.

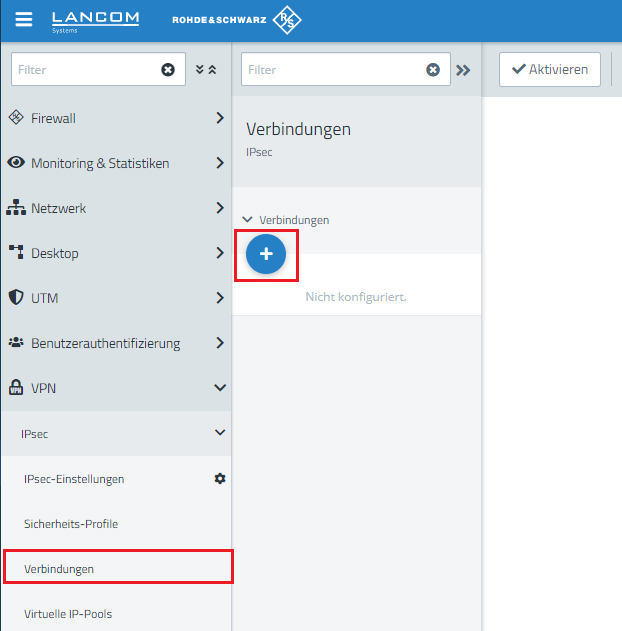

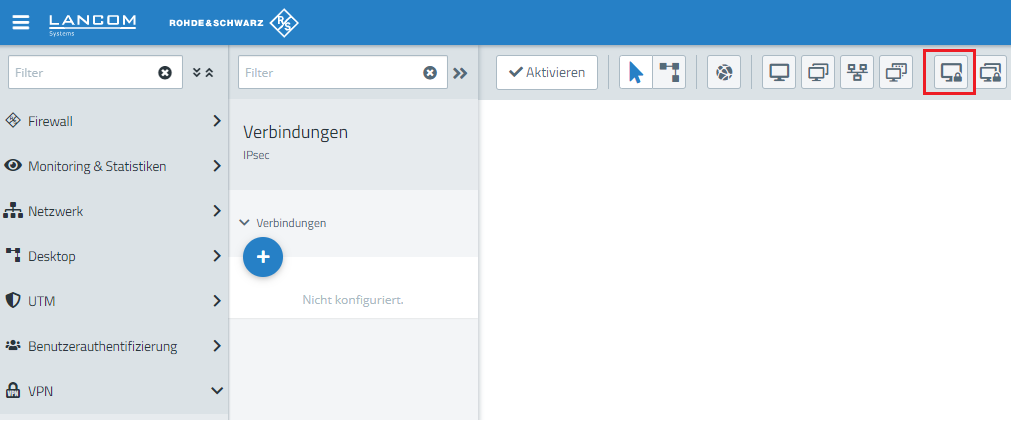

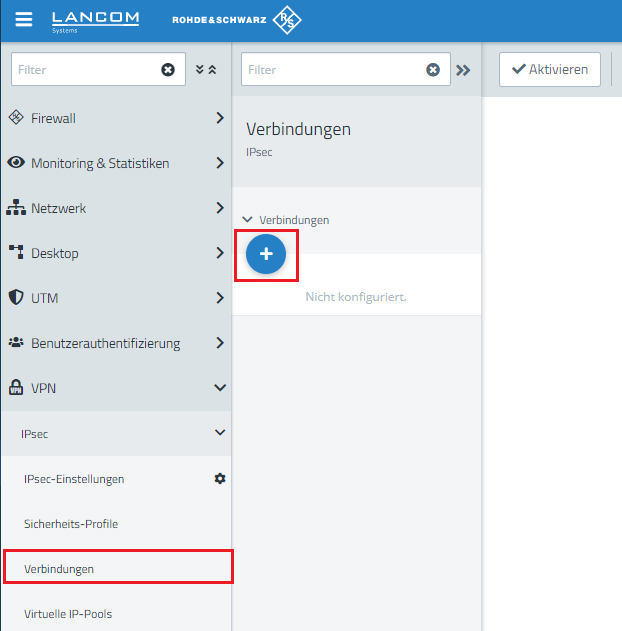

Screenshot der IPsec-Einstellungen mit Abschnitten für gespeicherte Versionen und allgemeine Konfigurationsoptionen.2.3 Wechseln Sie auf VPN -> IPSec → Verbindungen und klicken auf das "Plus-Symbol", um eine neue IPSec-Verbindung zu erstellen.

Screenshot einer technischen Benutzeroberfläche mit verschiedenen Menüpunkten wie Netzwerkverbindungen, Benutzerauthentifizierung, IPsec-Einstellungen und Sicherheitsprofile.

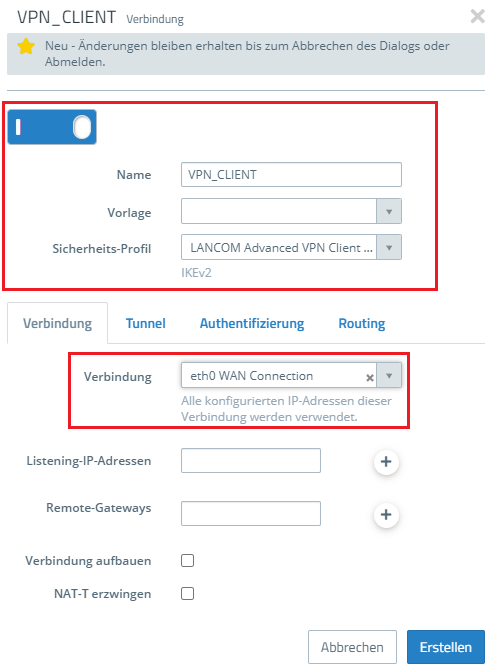

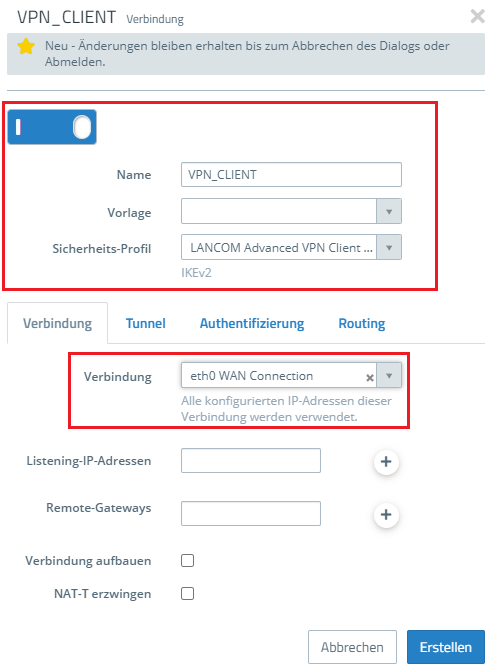

Screenshot einer technischen Benutzeroberfläche mit verschiedenen Menüpunkten wie Netzwerkverbindungen, Benutzerauthentifizierung, IPsec-Einstellungen und Sicherheitsprofile.2.4 Hinterlegen Sie folgende Parameter:

- Name: Vergeben Sie einen aussagekräftigen Name n.

- Sicherheits-Profil: Wählen Sie hier das vorgefertigte Profil LANCOM Advanced VPN Client IKEv2 X.509 aus.

- Verbindung: Wählen Sie Ihre konfigurierte Internet-Verbindung aus.

Screenshot der Konfigurationsoberfläche eines VPN-Clients mit Menüoptionen für Verbindungsaufbau, Tunneling, Authentifizierung, Routing und NAT-Einstellungen.

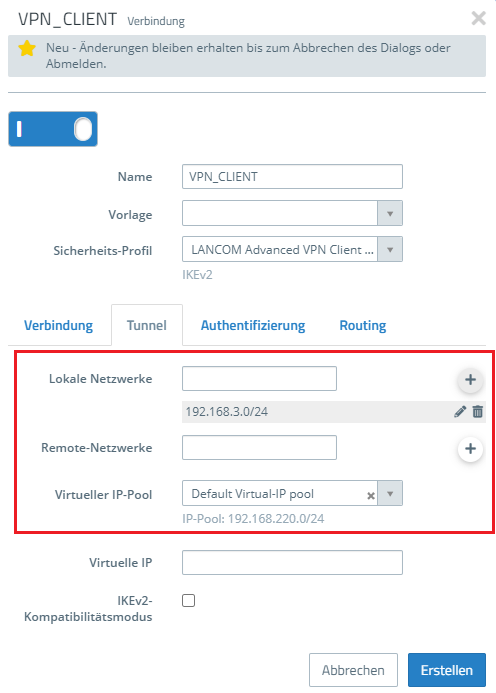

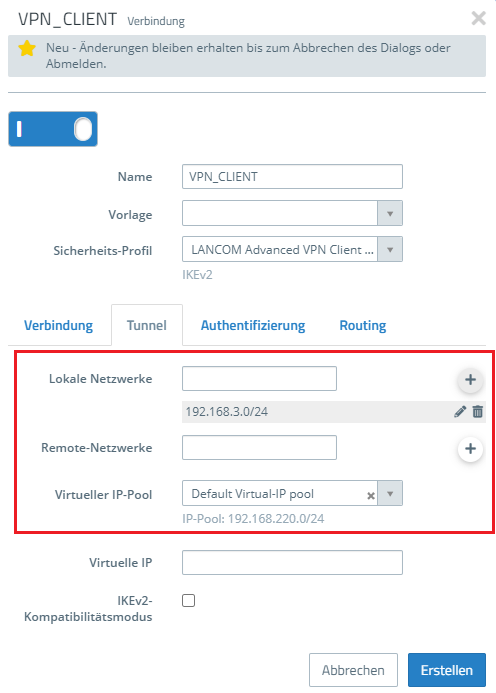

Screenshot der Konfigurationsoberfläche eines VPN-Clients mit Menüoptionen für Verbindungsaufbau, Tunneling, Authentifizierung, Routing und NAT-Einstellungen.2.5 Wechseln Sie in den Reiter

Tunnel und hinterlegen folgende Parameter:

- Lokale Netzwerke: Geben Sie hier (in CIDR-Notation) die lokalen Netzwerke an, welche vom VPN-Client erreicht werden sollen. In diesem Beispiel das lokale Netzwerk der Zentrale mit dem Adressbereich

192.168.3.0/24. - Virtueller IP-Pool: Wählen Sie die Option Default Virtual-IP pool aus. Virtuelle IP-Pools können verwendet werden, um verbundenen VPN-Clients IP-Adress-Konfigurationen zu senden.

Screenshot einer VPN-Client-Konfigurationssoftware mit Optionen für Verbindung, Tunnel, Authentifizierung und Routing.

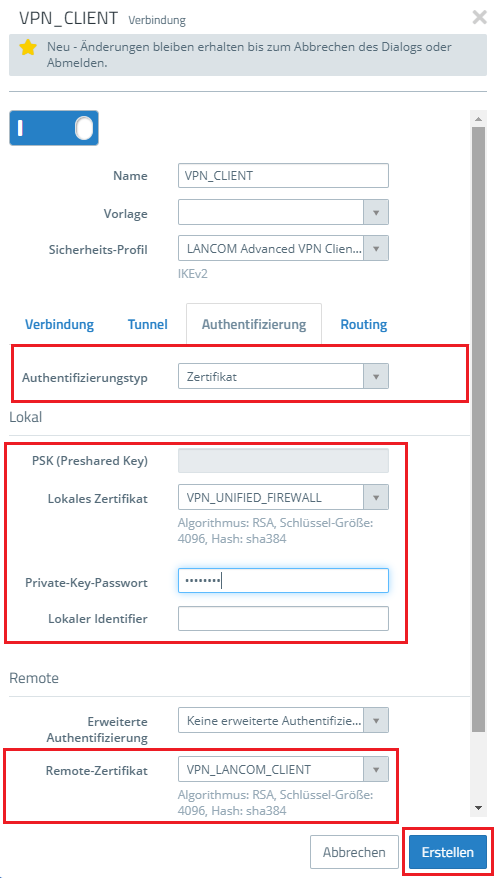

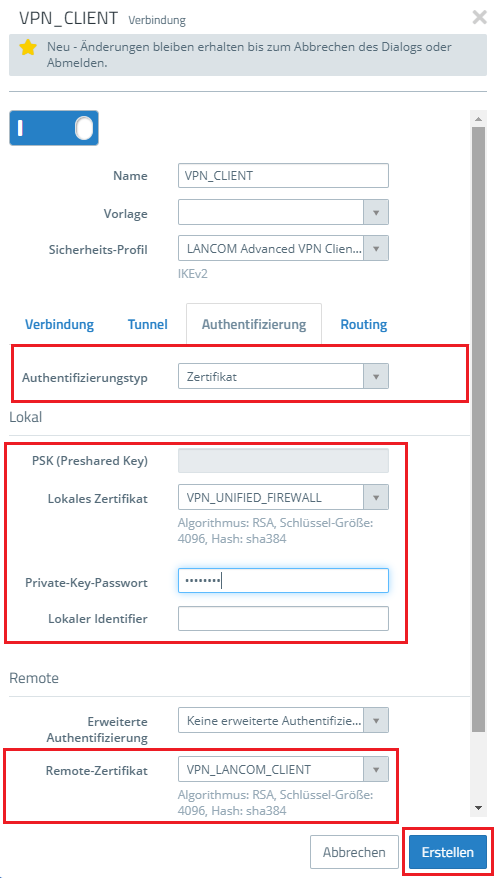

Screenshot einer VPN-Client-Konfigurationssoftware mit Optionen für Verbindung, Tunnel, Authentifizierung und Routing.2.6 Wechseln Sie in den Reiter Authentifizierung und hinterlegen folgende Parameter:

- Authentifizierungstyp: Wählen Sie hier die Option Zertifikat aus.

- Lokales Zertifikat: Wählen Sie hier das im Schritt 1.6 erstellte VPN-Zertifikat für die Unified Firewall aus.

- Private-Key-Passwort: Geben Sie das im Schritt 1.6 vergebene Passwort ein.

- Remote-Zertifikat: Wählen Sie hier das im Schritt 1.4 erstellte VPN-Zertifikat für den LANCOM Advanced VPN Client aus.

2.7 Klicken Sie auf Erstellen um die Konfiguration zu speichern.

Die Abbildung zeigt eine Benutzeroberfläche zur Konfiguration einer VPN-Clientverbindung mit Optionen für Tunnel, Authentifizierung, Routing, voreingestellte Schlüssel, und RSA Schlüsselgrößen.

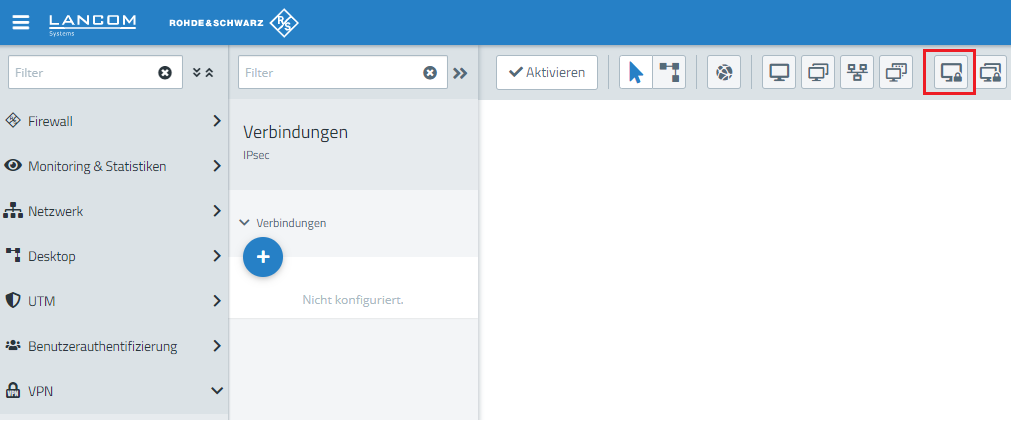

Die Abbildung zeigt eine Benutzeroberfläche zur Konfiguration einer VPN-Clientverbindung mit Optionen für Tunnel, Authentifizierung, Routing, voreingestellte Schlüssel, und RSA Schlüsselgrößen.2.8 Klicken Sie auf das Symbol zum Erstellen eines neuen VPN-Host s.

Bildschirmansicht eines technischen Konfigurationsmenüs mit Optionen wie IPsec, Monitoring Statistiken, Netzwerkverbindungen, Benutzerauthentifizierung und Firewall-Einstellungen.

Bildschirmansicht eines technischen Konfigurationsmenüs mit Optionen wie IPsec, Monitoring Statistiken, Netzwerkverbindungen, Benutzerauthentifizierung und Firewall-Einstellungen.2.9 Hinterlegen Sie folgende Parameter:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- VPN-Verbindungstyp: Wählen Sie den Typ IPSec.

- IPSec-Verbindung: Wählen Sie im Dropdownmenü bei IPSec die in Schritt 2.4 -2.7 erstellte VPN-Verbindung aus.

Screenshot einer technischen Benutzeroberfläche zur Konfiguration einer VPN-Verbindung, mit Optionen für IPsec und Schaltflächen zur Erstellung oder Abbruch der Konfiguration.

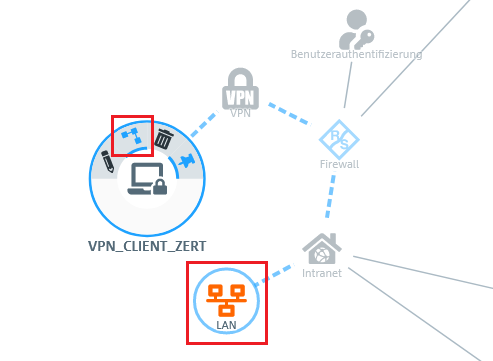

Screenshot einer technischen Benutzeroberfläche zur Konfiguration einer VPN-Verbindung, mit Optionen für IPsec und Schaltflächen zur Erstellung oder Abbruch der Konfiguration.2.10 Klicken Sie in dem VPN-Host auf das "Verbindungswerkzeug" und klicken anschließend auf das Netzwerk-Objekt, auf welches das Objekt (die eingerichtete Site-to-Site Verbindung) zugreifen können soll, damit die Firewall-Objekte geöffnet werden.

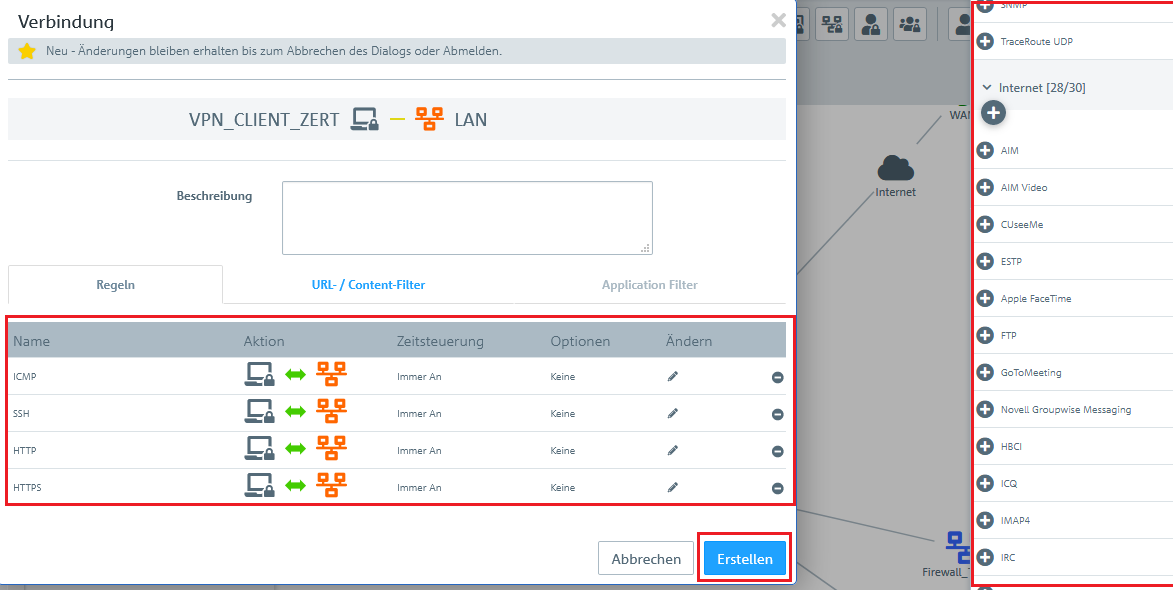

2.11 Weisen Sie über die "Plus-Zeichen" die erforderlichen Protokolle dem VPN-Host zu.

Bildschirmansicht einer technischen Benutzeroberfläche mit Einstellungen für einen VPN-Client, URL-Content-Filter und Application-Filter.

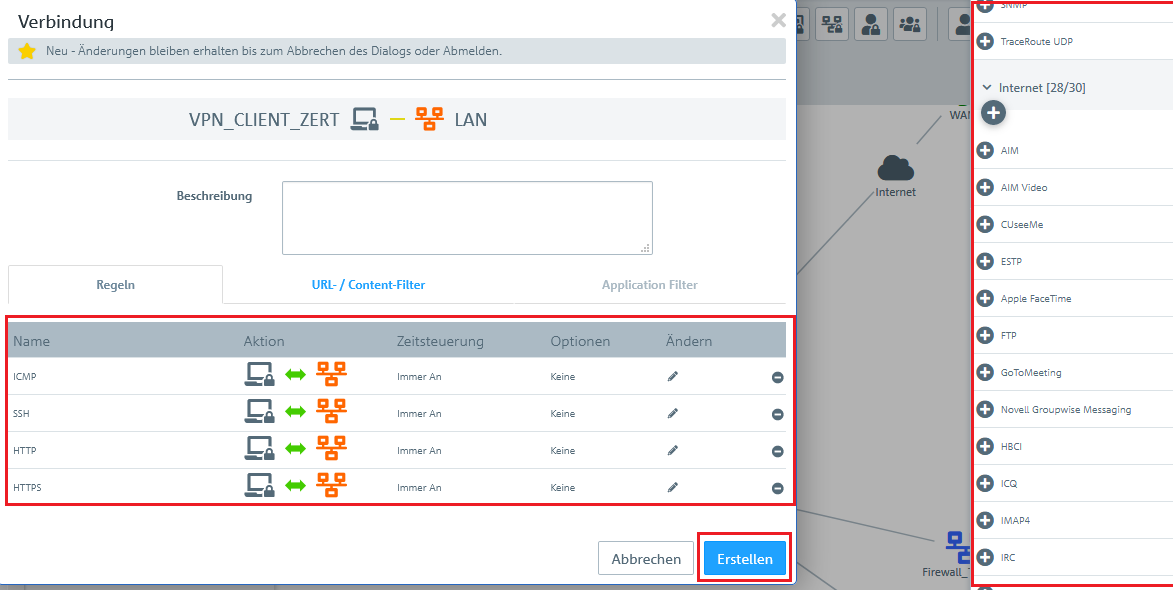

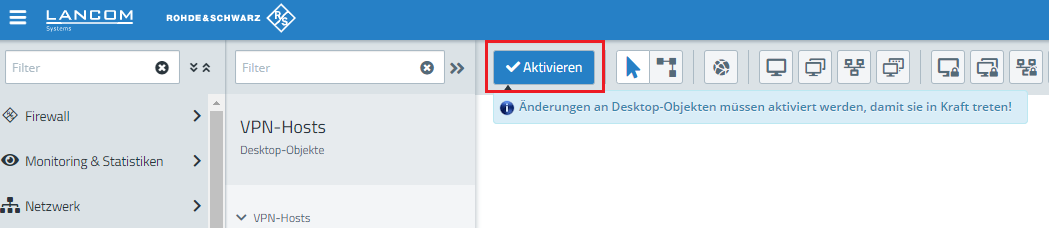

Bildschirmansicht einer technischen Benutzeroberfläche mit Einstellungen für einen VPN-Client, URL-Content-Filter und Application-Filter.2.12 Klicken Sie zuletzt in der Firewall auf Aktivieren, damit die Konfigurations-Änderungen umgesetzt werden.

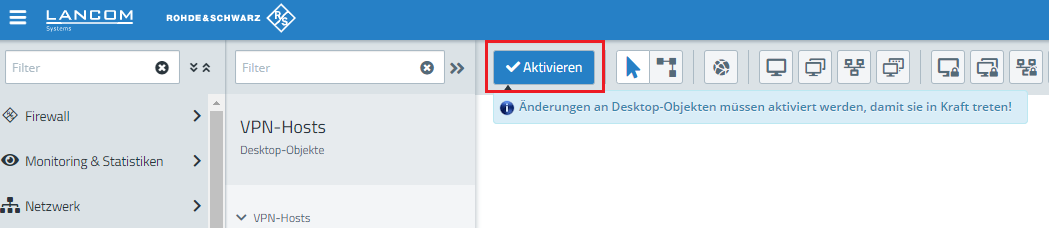

Screenshot einer technischen Benutzeroberfläche mit Einstellungsoptionen für Desktop-Objekte, VPN-Hosts und Netzwerküberwachungsstatistiken.

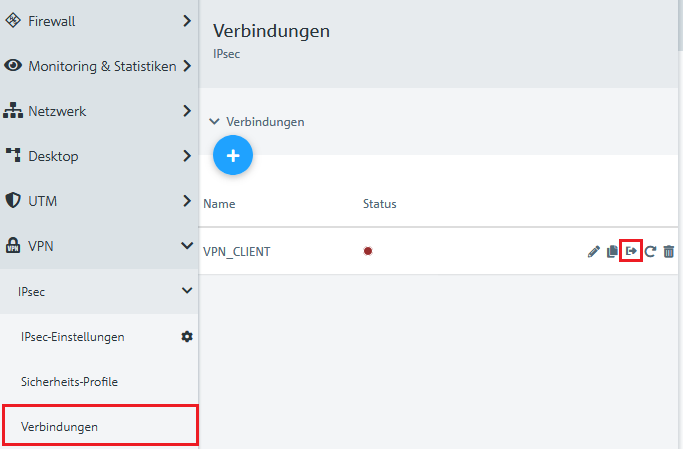

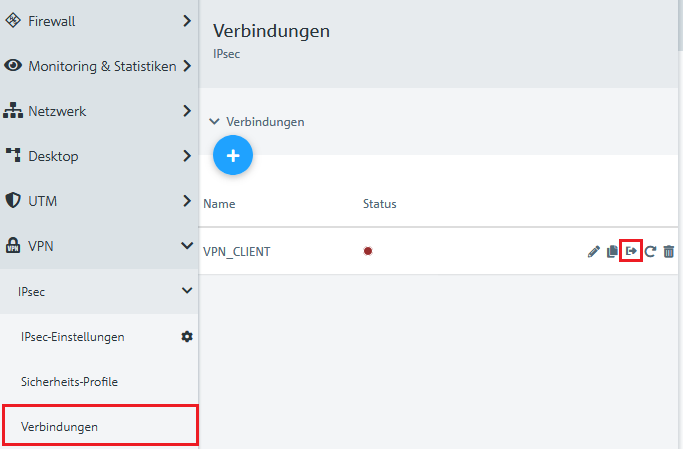

Screenshot einer technischen Benutzeroberfläche mit Einstellungsoptionen für Desktop-Objekte, VPN-Hosts und Netzwerküberwachungsstatistiken.2.13 Wechseln Sie in das Menü VPN → IPSec → Verbindungen und klicken Sie bei der eingerichteten Advanced VPN Client Verbindung auf die Schaltfläche Verbindung exportieren.

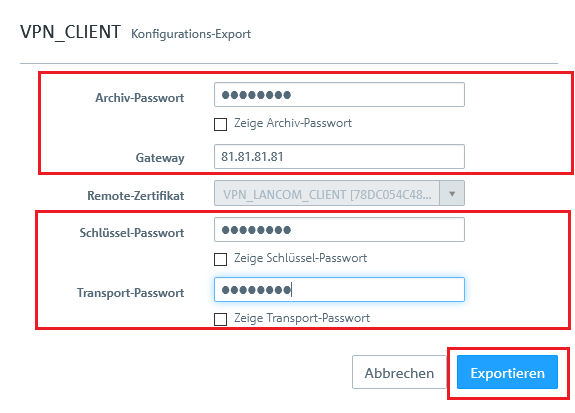

Screenshot einer Netzwerkkonfigurations-Benutzeroberfläche, die verschiedene Optionen wie Firewall, IPsec-Einstellungen, Sicherheitsprofile und Monitoring-Statistiken anzeigt.

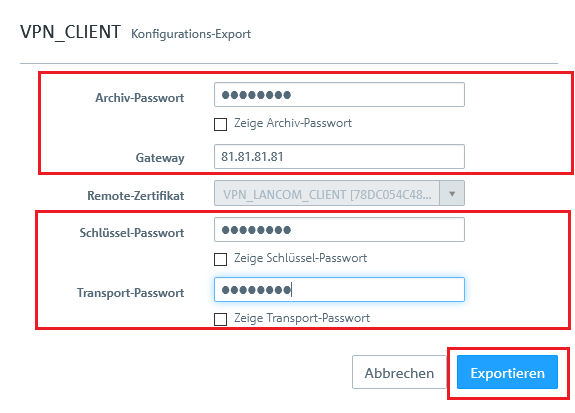

Screenshot einer Netzwerkkonfigurations-Benutzeroberfläche, die verschiedene Optionen wie Firewall, IPsec-Einstellungen, Sicherheitsprofile und Monitoring-Statistiken anzeigt.2.14 Vergeben Sie ein Passwort, mit welchem das exportierte ZIP-Archiv verschlüsselt werden soll.

2.15 Tragen Sie im Feld Gateway die öffentliche IP- oder DNS-Adresse der Unified Firewall ein (hier 81.81.81.81).

2.16 Als Schlüssel-Passwort müssen Sie das im Schritt 1.4 vergebene Private-Key-Passwort des VPN-Zertifikats für den LANCOM Advanced VPN Client angeben.

2.17 Vergeben Sie ein beliebiges Transport-Passwort.

2.18 Klicken Sie auf Exportieren und speichern Sie die ZIP-Datei auf Ihrem Computer ab.

Screenshot einer VPN-Client-Konfigurationsoberfläche, die Optionen wie Archivpasswort, Gateway, Remote-Zertifikat und Transportpasswort zeigt.

Screenshot einer VPN-Client-Konfigurationsoberfläche, die Optionen wie Archivpasswort, Gateway, Remote-Zertifikat und Transportpasswort zeigt.

3. Export des VPN-Zertifikats für den LANCOM Advanced VPN Client:

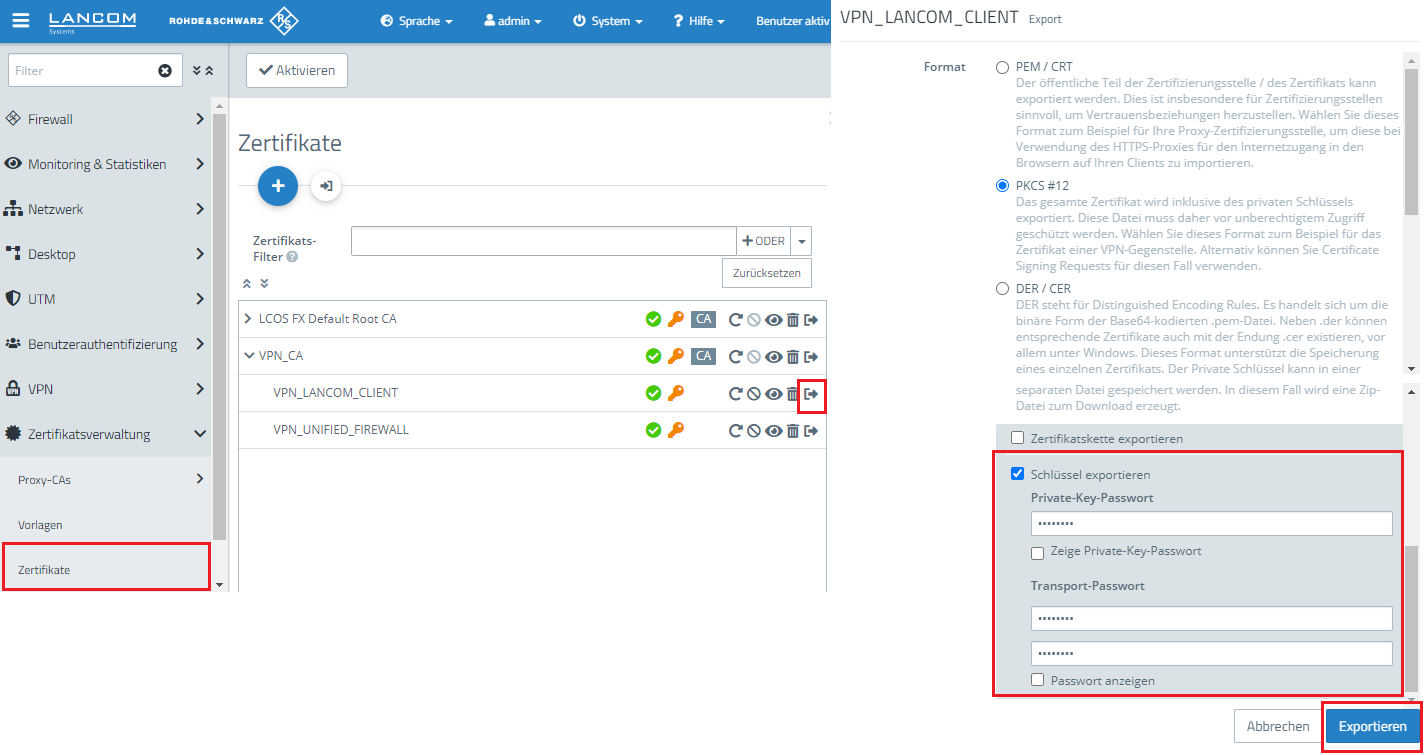

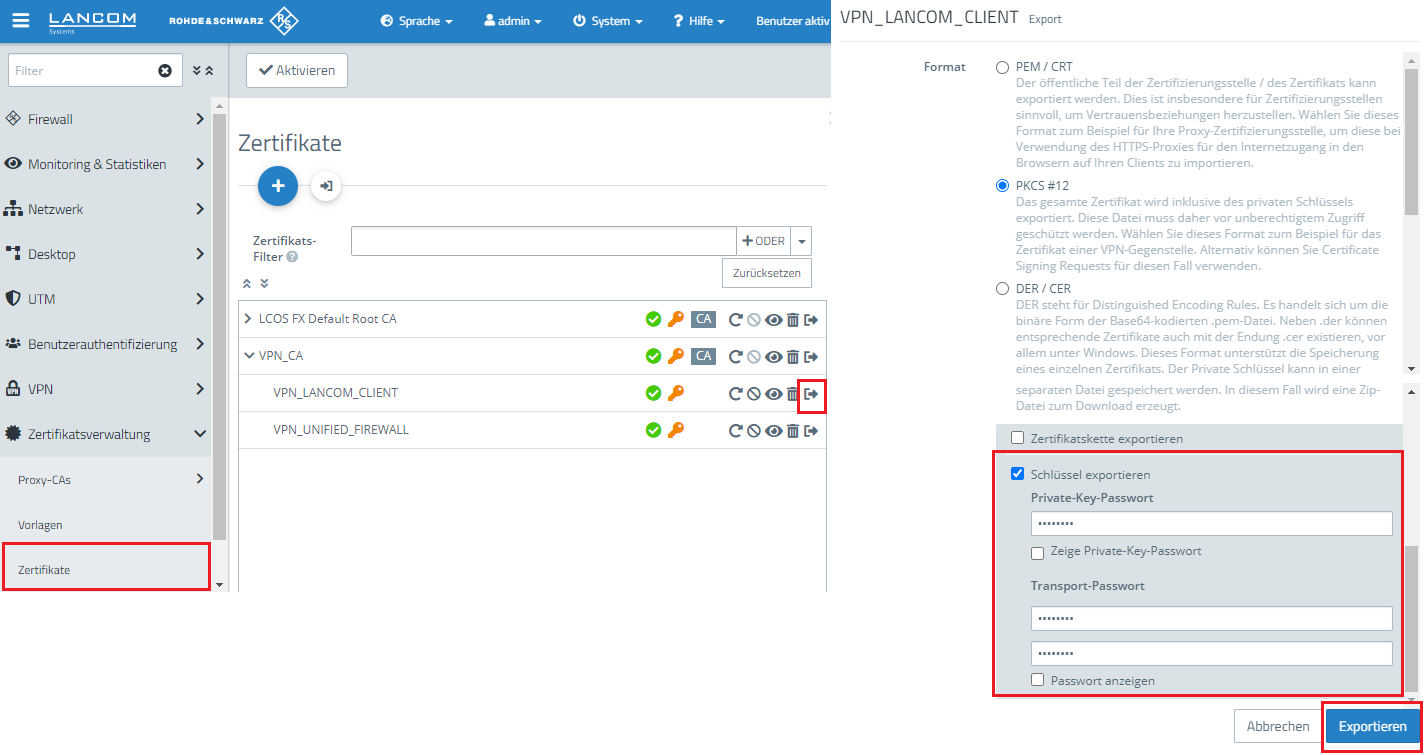

3.1 Wechseln Sie in das Menü Zertifikatsverwaltung → Zertifikate.

Wählen Sie beim VPN-Zertifikat für den LANCOM Advanced VPN Client die Export-Schaltfläche.

Screenshot einer technischen Benutzeroberfläche mit Optionen für Benutzerauthentifizierung, Zertifikatsverwaltung, Firewall-Einstellungen sowie Netzwerk- und Sicherheitsüberwachungsstatistiken.

Screenshot einer technischen Benutzeroberfläche mit Optionen für Benutzerauthentifizierung, Zertifikatsverwaltung, Firewall-Einstellungen sowie Netzwerk- und Sicherheitsüberwachungsstatistiken.3.2 Wählen Sie das PKCS 12-Format.

3.3 Tragen Sie als Kennwort das im Schritt 1.4 vergebene Private-Key-Passwort ein.

3.4 Vergeben Sie ein beliebiges Transport-Kennwort. Dieses benötigen Sie im Schritt 4.1 zum entpacken der ZIP-Datei.

3.5 Klicken Sie auf Exportieren und speichern Sie die Zertifikatsdatei auf Ihrem PC ab.

3.6 Die Konfigurationsschritte auf der Unified Firewall sind damit abgeschlossen.

4. Einbinden VPN Client-Zertifikats in den LANCOM Advanced VPN Client:

4.1 Entpacken Sie die ZIP-Datei auf Ihrem PC und kopieren Sie die *.p12-Datei in ein Verzeichnis Ihrer Wahl.

4.2 Öffnen Sie im LANCOM Advanced VPN Client die Option Konfiguration → Zertifikate.

4.3 Erzeugen Sie eine neue Zertifikatskonfiguration mit der Schaltfläche Hinzufügen.

Screenshot eines VPN-Client-Konfigurationsmenüs, das verschiedene Einstellungen wie Verbindungsprofile, Zertifikate und Datenübertragungsoptionen anzeigt, und Optionen zur Aktivierung der Softzertifikatsauswahl sowie eine PIN-Abfrage bei jedem Verbindungsaufbau enthält.

Screenshot eines VPN-Client-Konfigurationsmenüs, das verschiedene Einstellungen wie Verbindungsprofile, Zertifikate und Datenübertragungsoptionen anzeigt, und Optionen zur Aktivierung der Softzertifikatsauswahl sowie eine PIN-Abfrage bei jedem Verbindungsaufbau enthält.4.4 Vergeben Sie einen

Namen für die neue Zertifikatskonfiguration.

- Im Feld Zertifikat muss die Option aus PKCS#12-Datei ausgewählt werden

- Im Feld PKCS#12-Datei muss der Pfad zur Zertifikatsdatei für den VPN Client eingestellt werden.

5. Importieren der *.ini-Datei und Konfiguration der VPN-Verbindung im LANCOM Advanced VPN Client:

5.1 Entpacken Sie die im Schritt 2.13 exportierte ZIP-Datei.

5.2 Öffnen Sie im LANCOM Advanced VPN Client die Option Konfiguration → Profile und klicken Sie auf Hinzufügen/Import.

5.3 Wählen Sie die Option Profile importieren.

5.4 Stellen Sie den Pfad zur VPN-Profildatei ein.

5.5 Klicken Sie auf Fertigstellen, um den Importvorgang abzuschließen.

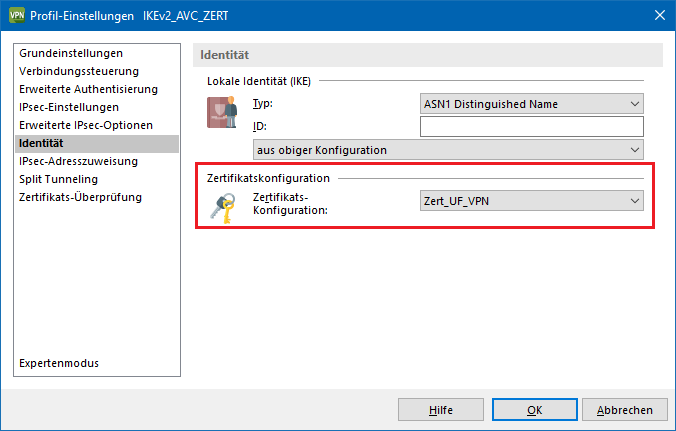

5.6 Wählen Sie das importierte Profil aus und klicken Sie auf Bearbeiten.

5.7 Wechseln Sie in das Menü I Psec-Einstellungen und wählen Sie als IKEv2-Authentisierung den Wert Zertifikat aus.

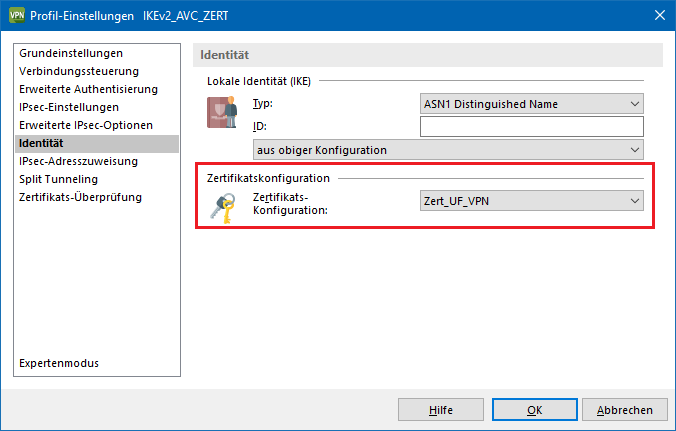

Bildschirmansicht eines technischen Konfigurationsmenüs mit Optionen für erweiterte Authentifizierung, Sicherheitseinstellungen und Expertenmodus.

Bildschirmansicht eines technischen Konfigurationsmenüs mit Optionen für erweiterte Authentifizierung, Sicherheitseinstellungen und Expertenmodus.5.8 Als Zertifikats-Konfiguration müssen Sie die in Schritt 4.3 erstellte Zertifikats-Konfiguration einstellen.

5.9 Die Konfigurationsschritte sind damit abgeschlossen. Schließen Sie die Dialoge des LANCOM Advanced VPN Client mit OK.

5.10 Beim Verbindungsaufbau müssen Sie als PIN das Transport-Passwort des Client-Zertifikats eingeben (siehe Schritt 3.4).

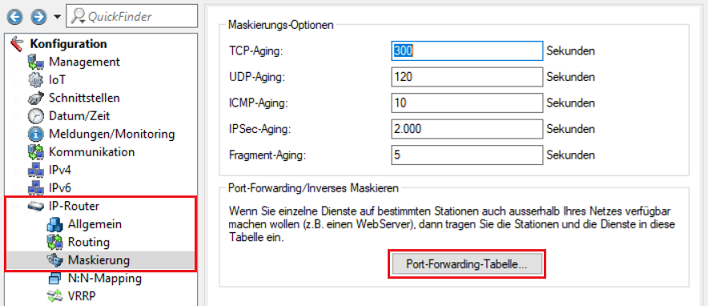

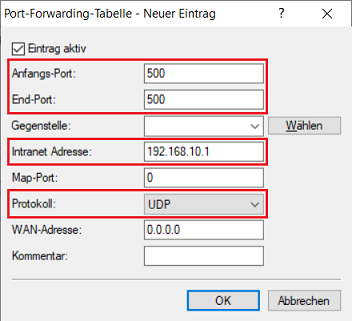

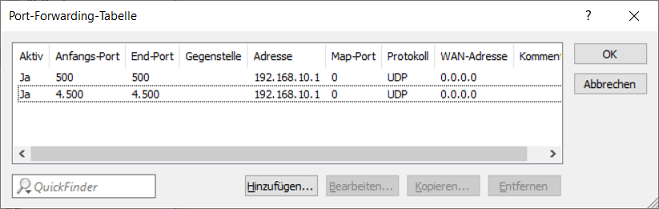

6. Einrichtung eines Port- und Protokoll-Forwarding auf einem LANCOM Router (nur Szenario 2):

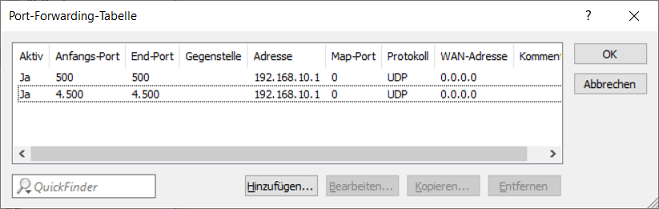

Für IPSec werden die UDP-Ports 500 und 4500 sowie das Protokoll ESP benötigt. Diese müssen auf die Unified Firewall weitergeleitet werden.

Werden die UDP-Ports 500 und 4500 weitergeleitet, wird das Protokoll ESP automatisch mit weitergeleitet.

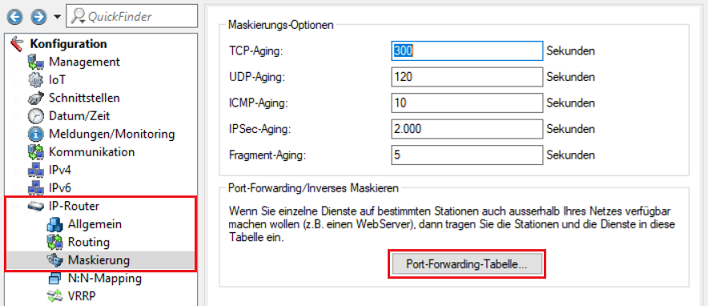

6.1 Öffnen Sie die Konfiguration des Routers in LANconfig und wechseln in das Menü

IP-Router → Maskierung → Port-Forwarding-Tabelle.

Screenshot einer komplexen technischen Benutzeroberfläche, die verschiedene Einstellungsoptionen wie Maskierung, Schnittstellen, Kommunikation und Netzwerkdienste zeigt.

Screenshot einer komplexen technischen Benutzeroberfläche, die verschiedene Einstellungsoptionen wie Maskierung, Schnittstellen, Kommunikation und Netzwerkdienste zeigt.6.2 Hinterlegen Sie folgende Parameter:

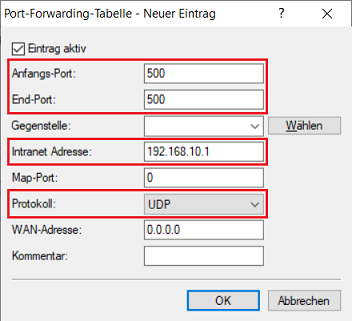

- Anfangs-Port: Hinterlegen Sie den Port 500.

- End-Port: Hinterlegen Sie den Port 500.

- Intranet-Adresse: Hinterlegen Sie die IP-Adresse der Unified-Firewall im Transfernetz zwischen Unified Firewall und LANCOM Router.

- Protokoll: Wählen Sie im Dropdown-Menü UDP aus.

Screenshot einer Benutzeroberfläche zur Konfiguration von Port-Weiterleitungen mit einer Möglichkeit, neue Einträge hinzuzufügen, wobei Eintrag aktiv und Miete als Optionen sichtbar sind.

Screenshot einer Benutzeroberfläche zur Konfiguration von Port-Weiterleitungen mit einer Möglichkeit, neue Einträge hinzuzufügen, wobei Eintrag aktiv und Miete als Optionen sichtbar sind.6.3 Erstellen Sie einen weiteren Eintrag und hinterlegen den UDP-Port 4500.

Screenshot einer Port-Forwarding-Tabelle in einer Netzwerkkonfigurations-Oberfläche, die Spalten wie Aktiver Zustand, Anfangs- und Endport, Gegenstellenadresse, Mapport, Protokoll und weitere Optionen zeigt.

Screenshot einer Port-Forwarding-Tabelle in einer Netzwerkkonfigurations-Oberfläche, die Spalten wie Aktiver Zustand, Anfangs- und Endport, Gegenstellenadresse, Mapport, Protokoll und weitere Optionen zeigt.6.4 Schreiben Sie die Konfiguration in den Router zurück.