Description:

In einigen Szenarien ist es gewünscht den Datenverkehr bestimmter Netzwerk-Teilnehmer (etwa ein Server) über ein Ziel in einem lokalen Netzwerk zu übertragen (etwa ein separates Gateway). Dazu muss eine unmaskierte Default-Route mit einem von 0 abweichenden Routing-Tag erstellt werden, welche auf das Ziel in dem lokalen Netzwerk verweist. Damit der Datenverkehr der gewünschten Netzwerk-Teilnehmer über die separate Default-Route übertragen wird, müssen die Pakete mittels einer Firewall-Regel mit dem entsprechenden Tag versehen werden.

Ab LCOS 10.42 Rel werden die Pakete mit den folgenden Fehlermeldungen verworfen:

Firewall Trace:

block-route for 81.81.81.81@5, packet rejected

IP-Router Trace:

Network unreachable (no route) => Discard

In der zugehörigen Routing-Tabelle (diese kann über den Konsolen-Befehl show ipv4-fib eingsehen werden) wird in diesem Fall für das Interface der Parameter #Null ausgegeben.

Rtg-Tag 5 Prefix Next-Hop Interface ID Masquerading Redistribution Type (Distance) -------------------------------------------------------------------------------------------------------------------------- 0.0.0.0/0 0.0.0.0 #Null 0 no Never Static (255)

Requirements:

- LCOS ab Version 10.42 Rel (download aktuelle Version)

- LANtools ab LCOS 10.42 Rel (download aktuelle Version)

- Bereits konfigurierte und funktionsfähige Netzwerke samt separater Default-Route und Firewall-Regel zum Markieren des Datenverkehrs

Scenario:

Auf einem Router sind die Netzwerke INTRANET und SERVER eingerichtet. Der Datenverkehr aus dem Netzwerk SERVER soll über ein separates Gateway (192.168.1.253) in dem Netzwerk INTRANET geleitet werden.

- INTRANET: Adressbereich 192.168.1.0/24 mit der IP-Adresse 192.168.1.254

- SERVER: Adressbereich 192.168.5.0/24 mit der IP-Adresse 192.168.5.254

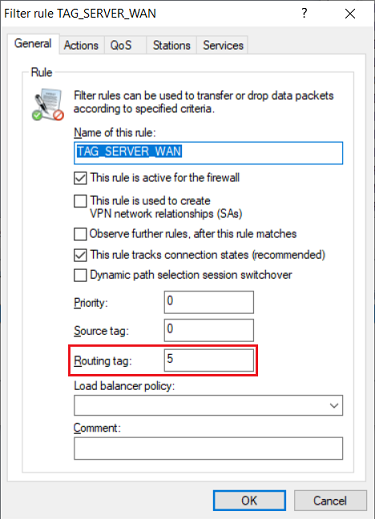

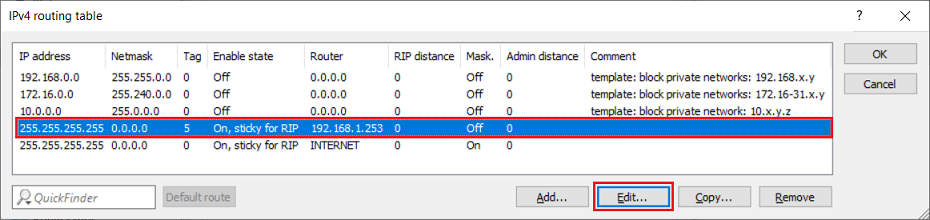

In der IPv4-Routing-Tabelle wurde eine unmaskierte Default-Route mit dem Routing-Tag 5 angelegt, welche auf das separate Gateway im INTRANET verweist (192.168.1.253).

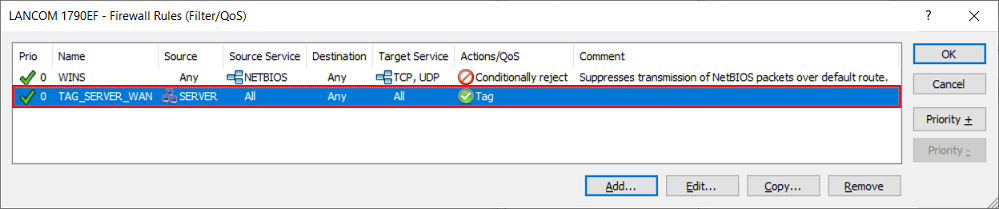

Damit der Datenverkehr aus dem Netzwerk SERVER über die Default-Route mit dem Routing-Tag 5 gesendet wird, wurde eine Firewall-Regel erstellt, die alle Pakete mit dem Quell-Netzwerk SERVER mit dem Tag 5 markiert (TAG_SERVER_WAN).

Procedure:

Damit bei einem Kontext-Wechsel zwischen zwei Routing-Tags der Next Hop - also das Ziel der Route - erreicht werden kann, muss in dem Routing-Eintrag das Routing-Tag des Netzwerkes ergänzt werden, in dem sich der Next Hop befindet.

Da ein ARP-Request an das Ziel gesendet werden muss, muss es sich bei der Route zum Next-Hop um eine Route vom Typ Connected LAN oder Connected WAN handeln, die Verbindung muss also bestehen (dies kann über den Konsolen-Befehl show ipv4-fib eingesehen werden).

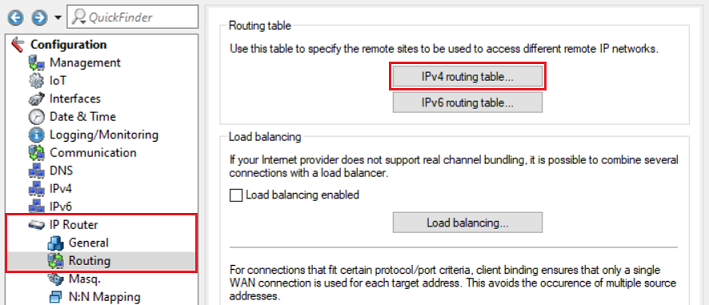

1. Verbinden Sie sich mit dem Router per LANconfig und wechseln in das Menü IP-Router → Allgemein → IPv4-Routing-Tabelle.

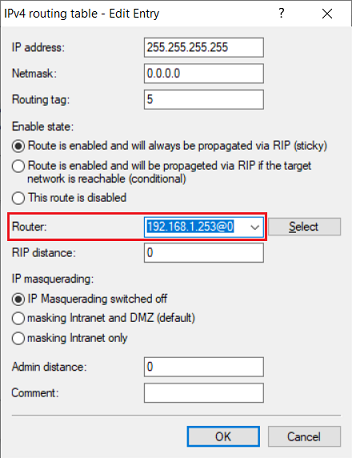

2. Markieren Sie die Default-Route, welche auf das Ziel im lokalen Netzwerk verweist (siehe Abschnitt Szenario), und klicken Sie auf Bearbeiten.

3. Ergänzen Sie bei Router die IP-Adresse des Gateways durch ein @ gefolgt von dem Routing-Tag des Netzwerks, in dem sich das Ziel befindet.

Syntax: <IP-Adresse des Ziels>@<Routing-Tag> (in diesem Beispiel also 192.168.1.253@0).

4. Die Konfiguration ist damit abgeschlossen. Schreiben Sie die Konfiguration in den Router zurück.