Beschreibung:

Die Ursache für Verbindungsabbrüche einer VPN-Verbindung mit IKEv1 sind häufig fehlerhafte Lifetimes. Diese müssen auf beiden Seiten übereinstimmen. Ist dies nicht der Fall, so kommt es beim Rekeying, also der Neu-Aushandlung der Schlüssel, zu einem Abbruch.

In diesem Artikel wird beschrieben, wie die Lifetimes für IKEv1 auf einem LANCOM Router angepasst werden können.

Voraussetzungen:

- LCOS ab Version 8.50 (download aktuelle Version)

- LANtools ab Version 8.50 (download aktuelle Version)

- SSH-Client wie z.B. PuTTY für den Zugriff auf die Konsole

Vorgehensweise:

1. Anpassung der IKE-Lifetimes (Phase 1):

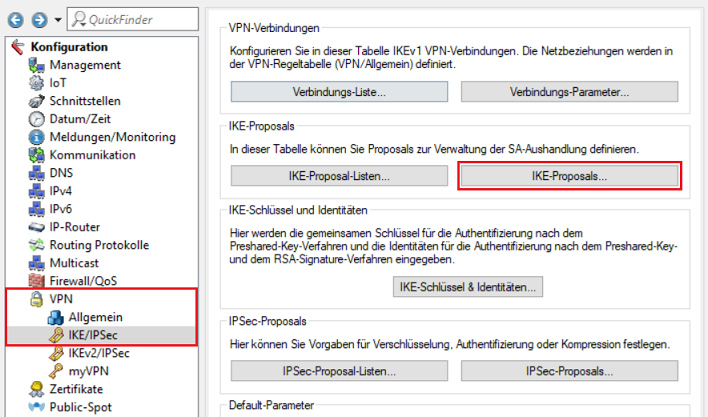

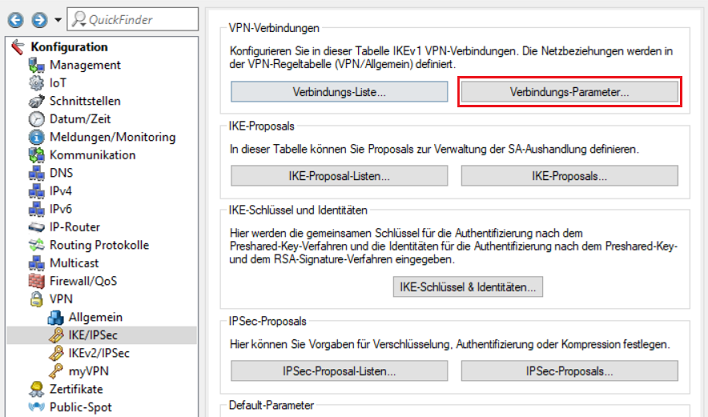

1.1 Öffnen Sie die Konfiguration des Routers in LANconfig und wechseln in das Menü VPN → IKE/IPSec → IKE-Proposals.

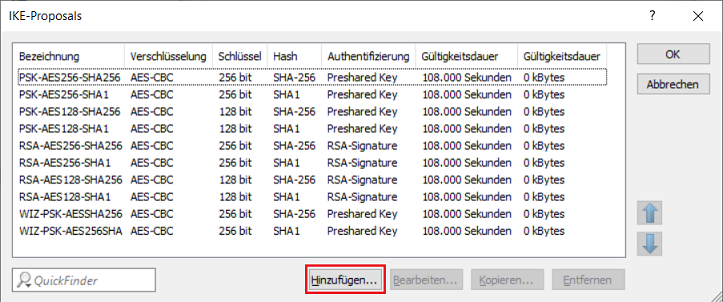

1.2 Klicken Sie auf Hinzufügen, um ein neues Proposal zu erstellen.

Die vorhandenen Standard-Proposals sollten auf keinen Fall bearbeitet und angepasst werden, da ansonsten gegebenenfalls andere VPN-Verbindungen nicht mehr korrekt funktionieren, wenn diese das angepasste Proposal verwenden.

1.3 Tragen Sie die Verschlüsselungseinstellungen wie bei der bisherigen VPN-Verbindung ein und passen folgende Parameter an:

- Bezeichnung: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel FILIALE-PH1-PROP). Die Länge ist auf maximal 17 Zeichen beschränkt.

- Gültigkeitsdauer: Tragen Sie die von der Gegenseite vorgegebene Gültigkeitsdauer in Sekunden ein. Eine Gültigkeitsdauer in kBytes wird in der Phase 1 nicht konfiguriert, da hier noch keine Daten übertragen werden. Der Wert muss daher bei 0 bleiben.

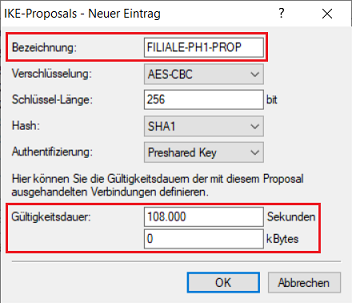

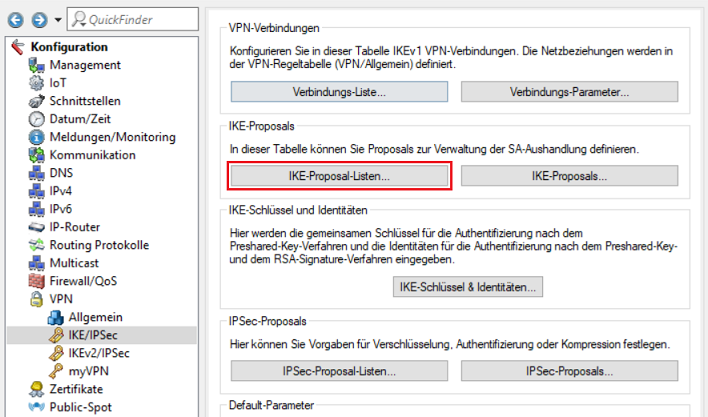

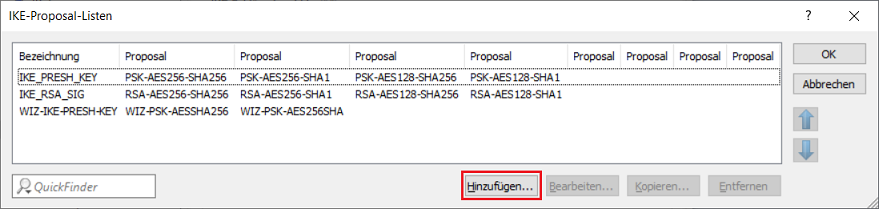

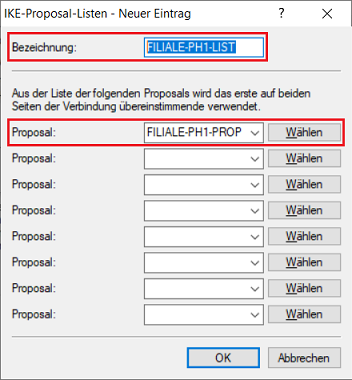

1.4 Wechseln Sie in das Menü IKE-Proposal-Listen.

1.5 Klicken Sie auf Hinzufügen, um eine neue IKE-Proposal-Liste zu erstellen.

1.6 Passen Sie folgende Parameter an:

- Bezeichnung: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel FILIALE-PH1-LIST). Die Länge ist auf maximal 17 Zeichen beschränkt.

- Proposal: Wählen Sie im Dropdownmenü das in Schritt 1.3 erstellte IKE-Proposal aus.

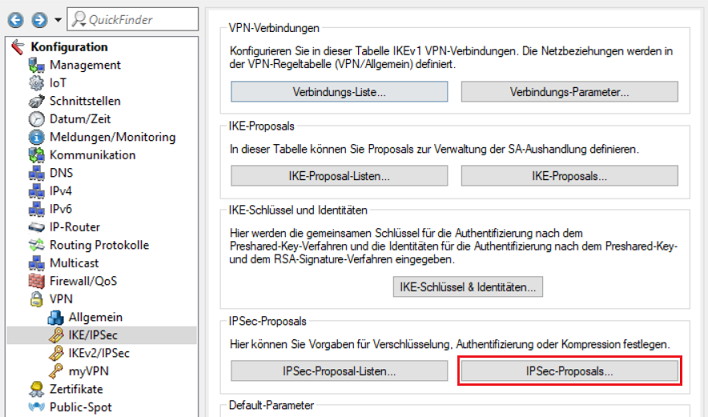

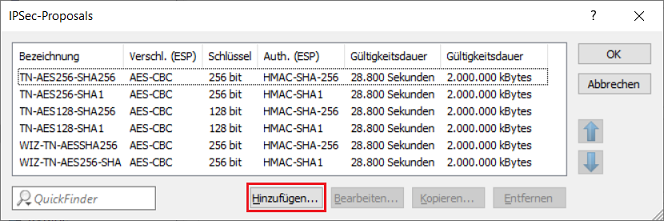

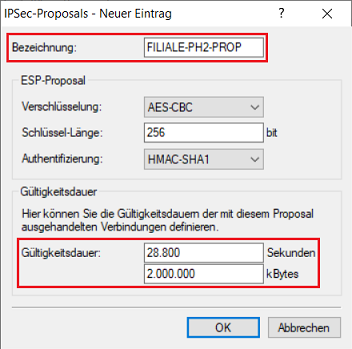

2. Anpassung der IPSec-Lifetimes (Phase 2):

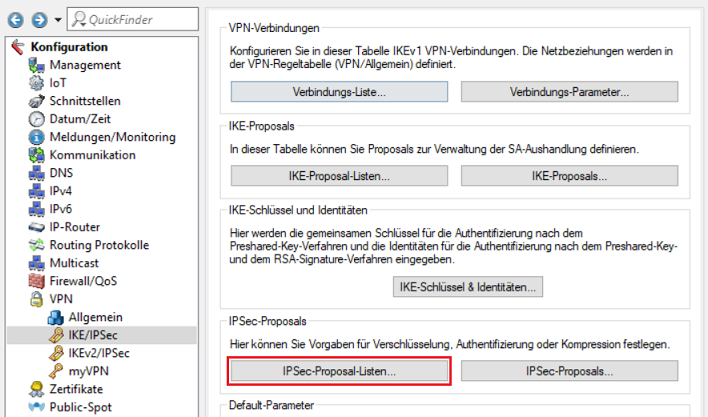

2.1 Wechseln Sie in das Menü IPSec-Proposals.

2.2 Klicken Sie auf Hinzufügen, um ein neues IPSec-Proposal zu erstellen.

2.3 Tragen Sie die Verschlüsselungseinstellungen wie bei der bisherigen VPN-Verbindung ein und passen folgende Parameter an:

- Bezeichnung: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel FILIALE-PH2-PROP). Die Länge ist auf maximal 17 Zeichen beschränkt.

- Gültigkeitsdauer: Tragen Sie die von der Gegenseite vorgegebene Gültigkeitsdauer in Sekunden und in kBytes ein.

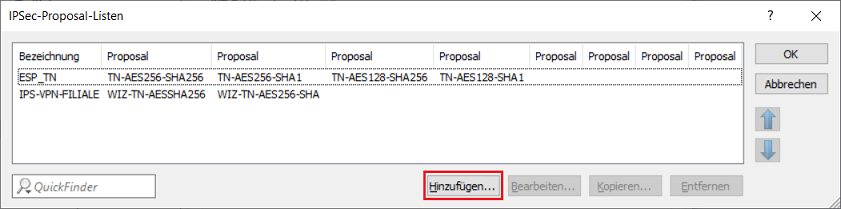

2.4 Wechseln Sie in das Menü IPSec-Proposal-Listen.

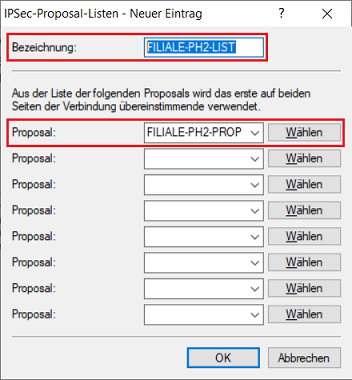

2.5 Klicken Sie auf Hinzufügen, um eine neue IPSec-Proposal-Liste zu erstellen.

2.6 Passen Sie folgende Parameter an:

- Bezeichnung: Vergeben Sie einen aussagekräftigen Namen (in diesem Beispiel FILIALE-PH2-LIST). Die Länge ist auf maximal 17 Zeichen beschränkt.

- Proposal: Wählen Sie im Dropdownmenü das in Schritt 2.3 erstellte IPSec-Proposal aus.

3. Zuweisen der angepassten Proposals zu der VPN-Verbindung:

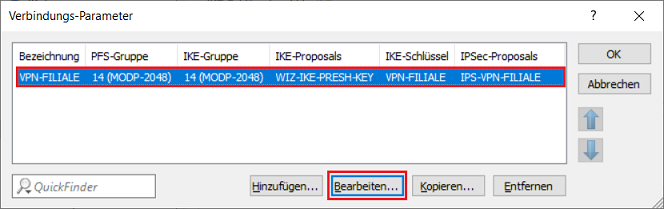

3.1 Wechseln Sie in das Menü Verbindungsparameter.

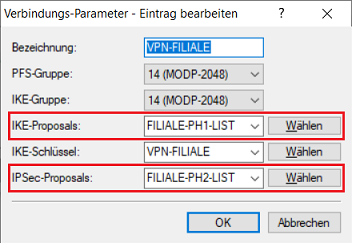

3.2 Markieren Sie die Verbindungs-Parameter der verwendeten VPN-Verbindung und klicken auf Bearbeiten.

3.3 Wählen Sie im Dropdown-Menü bei IKE-Proposals die in Schritt 6. erstellte IKE-Proposal-Liste und bei IPSec-Proposals die in Schritt 12. erstellte IPSec-Proposal-Liste aus.

3.4 Die Anpassung der IKE- und IPSec-Lifetimes sind damit abgeschlossen. Schreiben Sie die Konfiguration in den Router zurück.

4. Neustart der VPN-Verbindung:

Damit die vorgenommenen Änderungen umgesetzt werden, muss die VPN-Verbindung neugestartet werden.

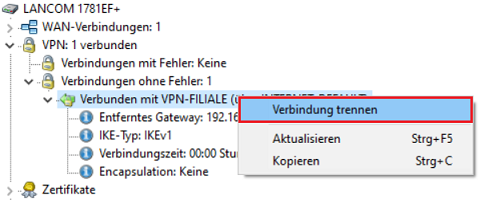

4.1 Neustart der VPN-Verbindung per LANmonitor:

Markieren Sie die VPN-Verbindung, führen einen Rechtsklick aus und wählen im Kontextmenü die Option Verbindung trennen aus.

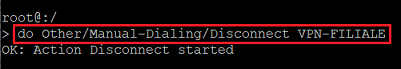

4.2 Neustart der VPN-Verbindung per Konsole:

Geben Sie den Befehl zum Trennen der VPN-Verbindung im folgenden Format ein:

do Other/Manual-Dialing/Disconnect <Name der VPN-Verbindung>

In diesem Beispiel muss der Befehl also wie folgt lauten:

do Other/Manual-Dialing/Disconnect VPN-FILIALE