Beschreibung:

In diesem Artikel wird beschrieben, wie Wireguard zwischen zwei LANCOM R&S®Unified Firewalls eingerichtet werden kann.

Voraussetzungen:

- Zwei LANCOM R&S®Unified Firewalls ab LCOS FX 10.12

- Bereits eingerichtete und funktionsfähige Internet-Verbindung samt lokalem Netzwerk auf den Unified Firewalls

- Web-Browser zur Konfiguration der Unified Firewall.

Es werden folgende Browser unterstützt:- Google Chrome

- Chromium

- Mozilla Firefox

Szenario:

Vorgehensweise:

1. Konfiguration von Wireguard auf der Firewall-1:

1.1 Konfiguration des Wireguard-Interfaces auf der Firewall-1:

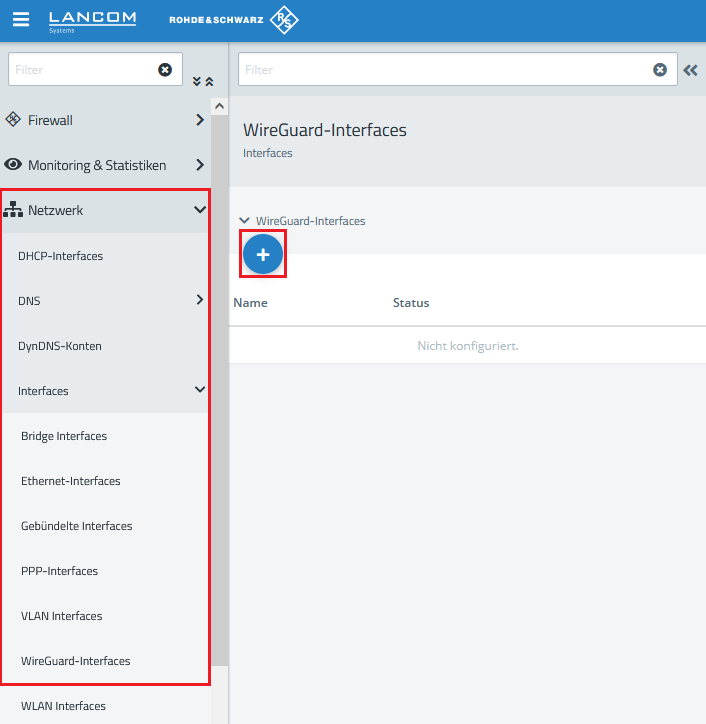

1.1.1 Verbinden Sie sich per Webinterface mit der Firewall-1 und wechseln in das Menü Netzwerk → Wireguard-Interfaces. Klicken Sie anschließend auf das "Plus-Zeichen", um ein neues Wireguard-Interface zu erstellen.

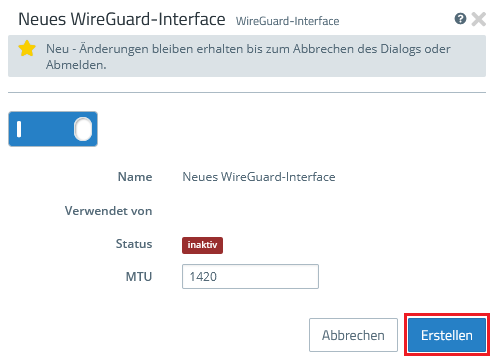

1.1.2 Klicken Sie auf Erstellen, um das Interface anzulegen.

1.2 Konfiguration der Wireguard-Verbindung auf der Firewall-1:

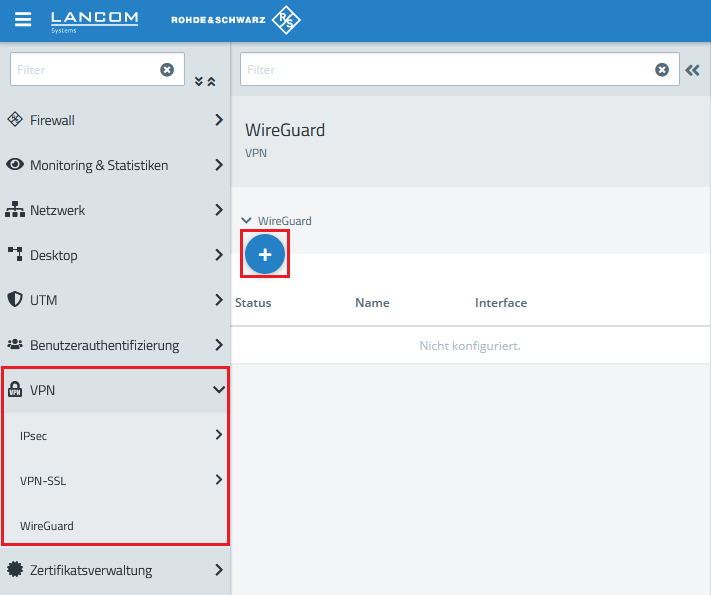

1.2.1 Wechseln Sie in das Menü VPN → Wireguard und klicken auf das "Plus-Zeichen", um eine Wireguard-Verbindung zu erstellen.

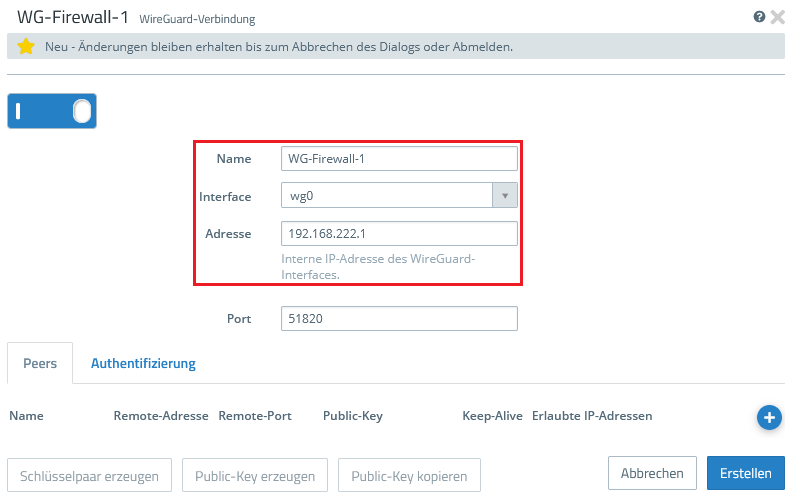

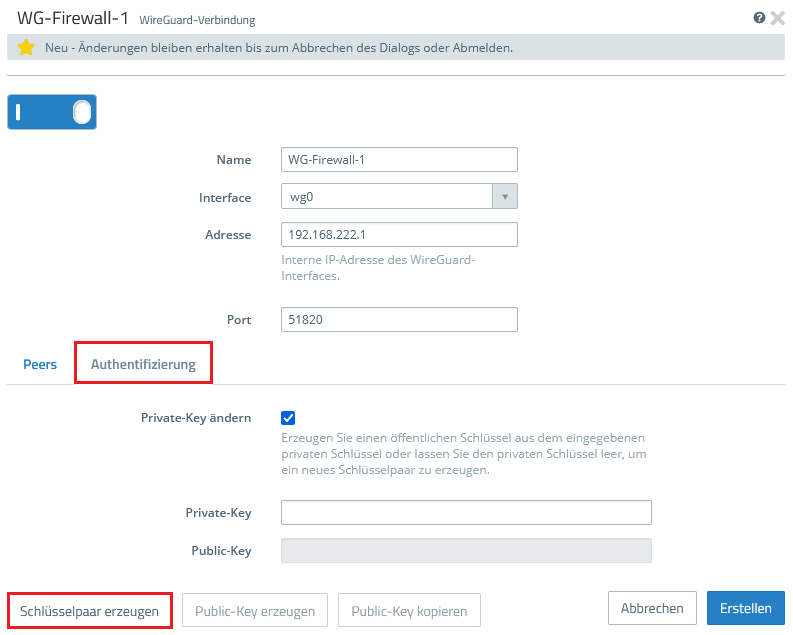

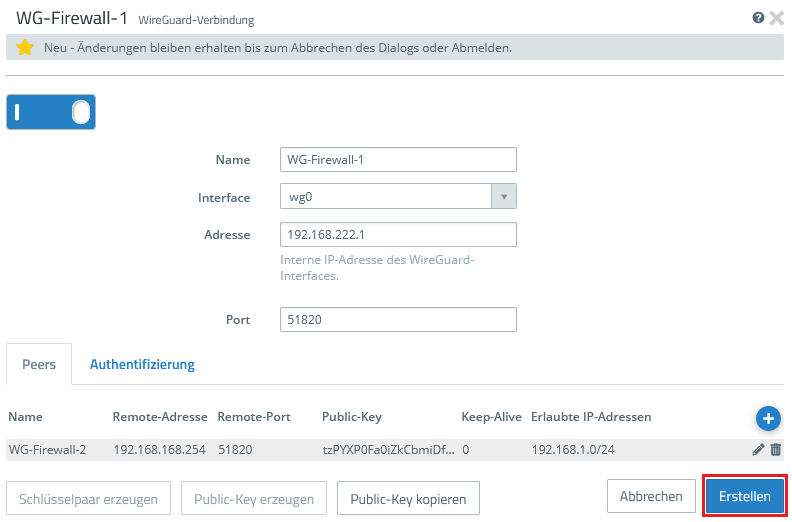

1.2.2 Passen Sie die folgenden Parameter an:

- Name: Vergeben Sie einen aussagekräftigen Namen für die Wireguard-Verbindung.

- Interface: Wählen Sie im Dropdownmenü das in Schritt 1.1 erstellte Wireguard-Interface aus.

- Adresse: Vergeben Sie eine IP-Adresse aus einem bisher nicht verwendeten IP-Adressbereich (in diesem Beispiel 192.168.222.1).

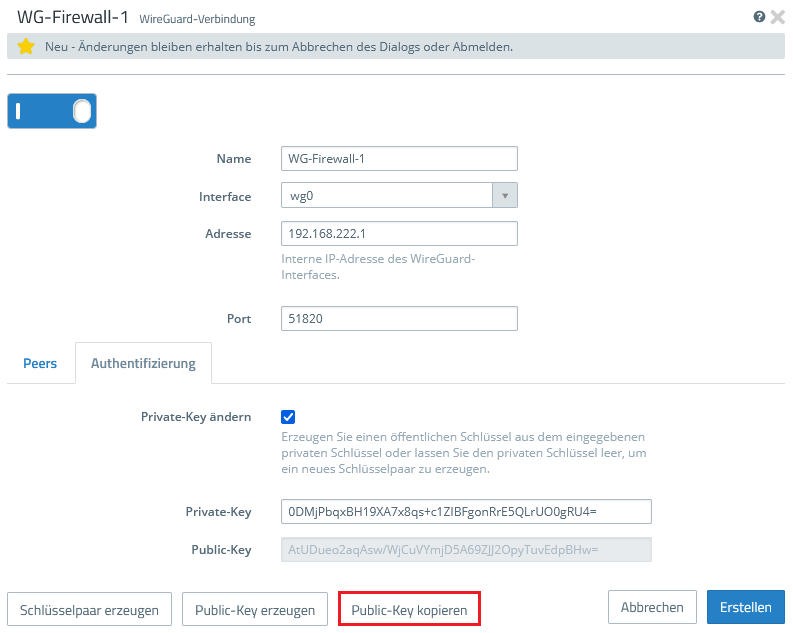

1.2.3 Wechseln Sie in den Reiter Authentifizierung und klicken auf die Schaltfläche Schlüsselpaar erzeugen. Dadurch werden der Private-Key und der Public-Key automatisch erzeugt.

1.2.4 Klicken Sie auf Public-Key kopieren und speichern diesen in einer Text-Datei ab.

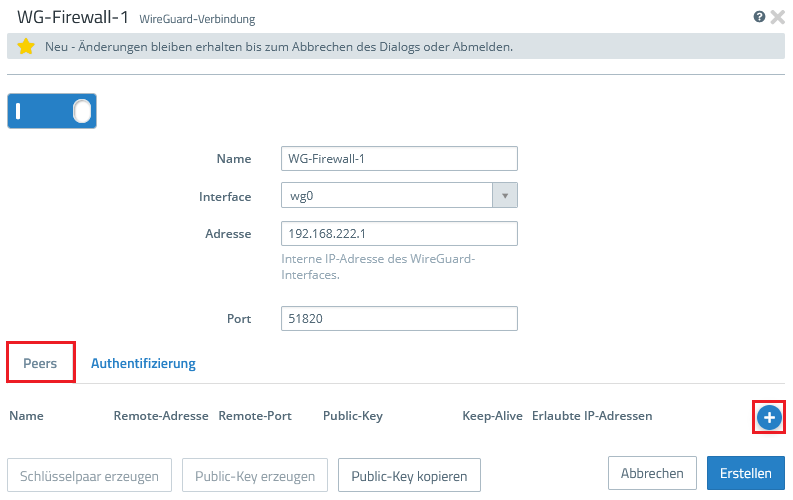

1.2.5 Wechseln Sie zurück auf den Reiter Peers und klicken auf das "Plus-Zeichen", um die Verbindungs-Parameter für die Gegenseite anzugeben.

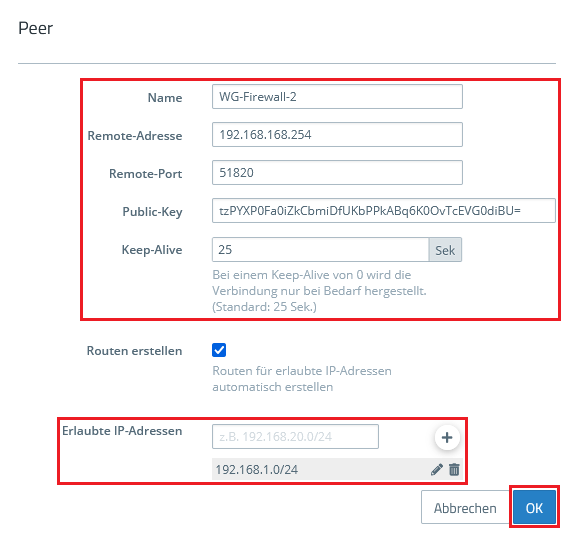

1.2.6 Passen Sie die folgenden Parameter an und klicken auf OK:

- Name: Vergeben Sie einen aussagekräftigen Namen für die Verbindung zur Gegenseite.

- Remote-Adresse: Tragen Sie die IP-Adresse ein, unter welcher die Gegenseite erreichbar ist (in diesem Beispiel die 192.168.168.254)

- Remote-Port: Tragen Sie den Port 51820 ein.

- Public-Key: Tragen Sie den in Schritt 2.2.4 kopierten Public-Key ein.

- Erlaubte IP-Adressen: Tragen Sie eine IP-Netzwerk in CIDR-Schreibweise ein, welches über die Wireguard-Verbindung kommunizieren soll.

1.2.7 Klicken Sie auf Erstellen.

1.3 Datenverkehr zwischen dem lokalen Netzwerk und dem Wireguard-Netzwerk erlauben:

Wiederholen Sie die folgenden Schritte für jedes weitere Netzwerk, welches über den Wireguard-Tunnel kommunizieren soll.

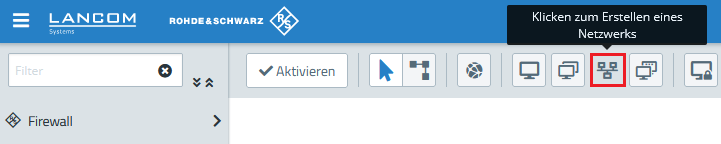

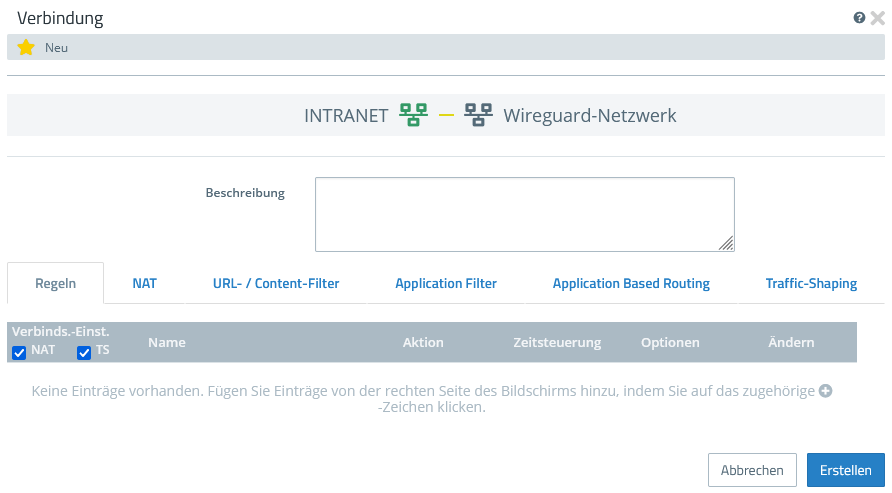

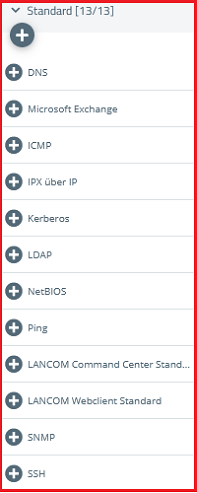

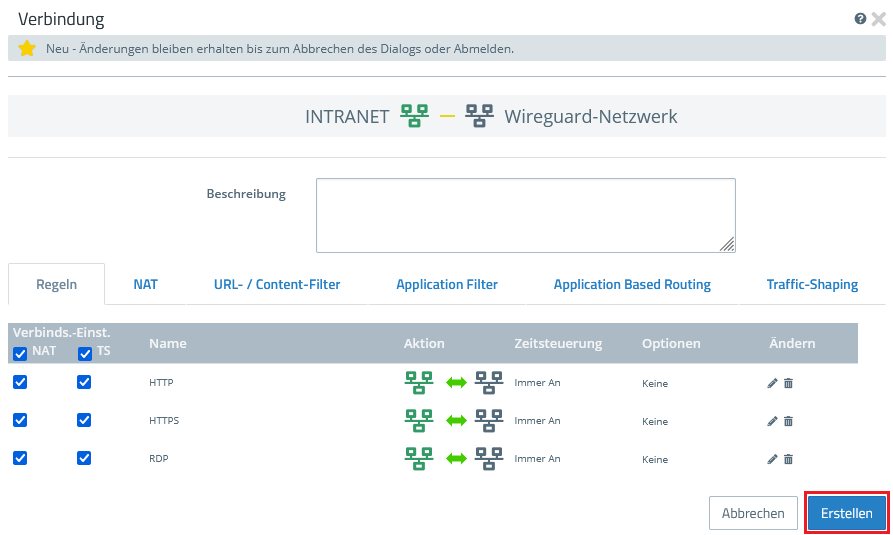

1.3.1 Klicken Sie auf das Symbol zum Erstellen eines Netzwerks.

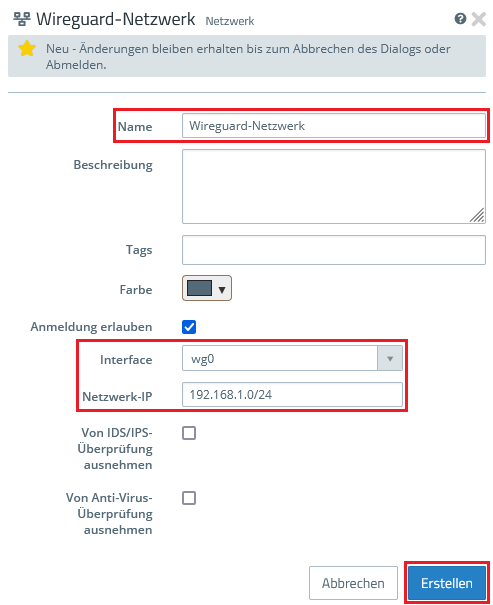

1.3.2 Passen Sie die folgenden Parameter an und klicken auf Erstellen:

- Name: Vergeben Sie einen aussagekräftigen Namen für das Netzwerk (in diesem Beispiel Wireguard-Netzwerk).

- Interface: Wählen Sie im Dropdown-Menü das in Schritt 1.1 erstellte Wireguard-Interface aus.

- Netzwerk-IP: Klicken Sie in das Feld, damit das in Schritt 1.2.6 unter Erlaubte IP-Adressen angezeigt wird und wählen dieses aus.

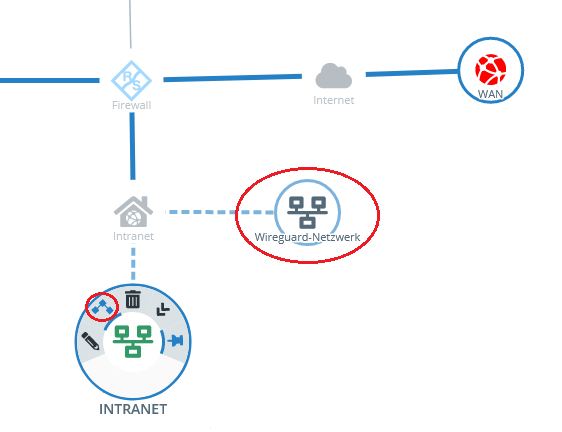

1.3.3 Klicken Sie auf dem Desktop auf das Objekt für das lokale Netzwerk (in diesem Beispiel INTRANET), wählen das Verbindungs-Werkzeug aus und klicken auf das Objekt für das in Schritt 1.3.2 erstellte Wireguard-Netzwerk.

1.3.4 Fügen Sie die für die Kommunikation erforderlichen Protokolle hinzu.

1.3.5 Klicken Sie auf Erstellen, damit die Verbindungs-Regeln angelegt werden.

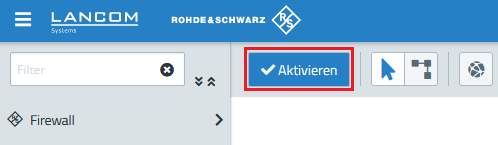

1.3.6 Klicken Sie abschließend auf Aktivieren, damit die vorgenommenen Änderungen umgesetzt werden.

2. Konfiguration von Wireguard auf der Firewall-2:

2.1 Konfiguration des Wireguard-Interfaces auf der Firewall-2:

2.1.1 Verbinden Sie sich per Webinterface mit der Firewall-2 und wechseln in das Menü Netzwerk → Wireguard-Interfaces. Klicken Sie anschließend auf das "Plus-Zeichen", um ein neues Wireguard-Interface zu erstellen.

2.1.2 Klicken Sie auf Erstellen, um das Interface anzulegen.

2.2 Konfiguration der Wireguard-Verbindung auf der Firewall-2:

2.2.1 Wechseln Sie in das Menü VPN → Wireguard und klicken auf das "Plus-Zeichen", um eine Wireguard-Verbindung zu erstellen.

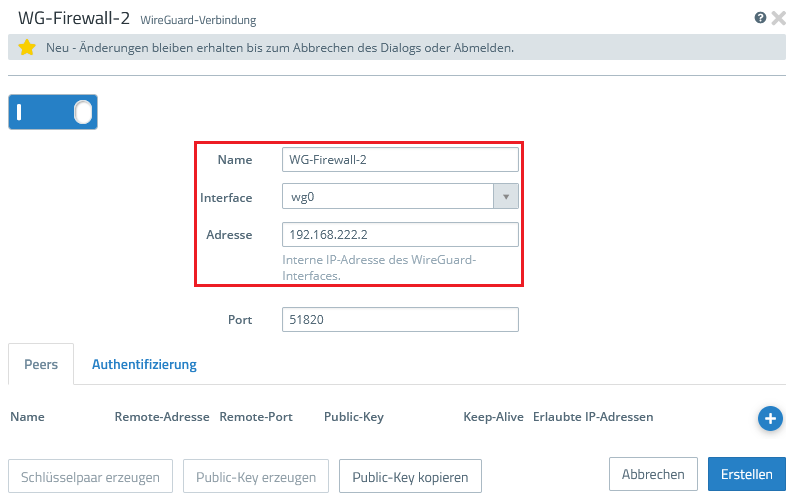

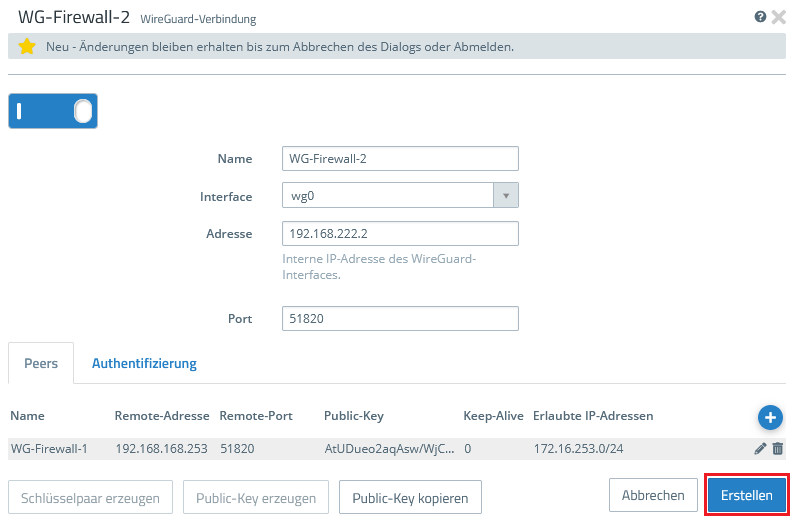

2.2.2 Passen Sie die folgenden Parameter an:

- Name: Vergeben Sie einen aussagekräftigen Namen für die Wireguard-Verbindung (in diesem Beispiel WG-Firewall-2).

- Interface: Wählen Sie im Dropdownmenü das in Schritt 1.1 erstellte Wireguard-Interface aus.

- Adresse: Vergeben Sie eine IP-Adresse aus einem bisher nicht verwendeten IP-Adressbereich (in diesem Beispiel 192.168.222.2).

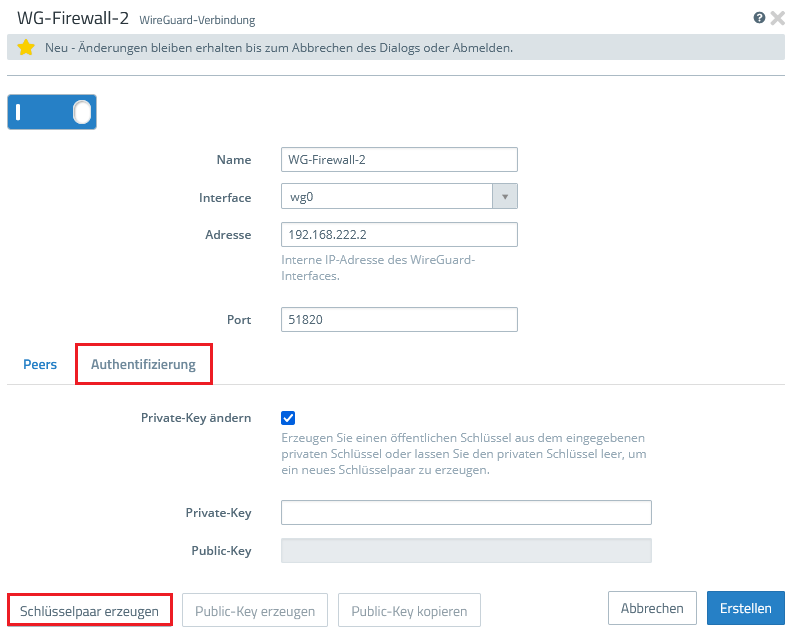

2.2.3 Wechseln Sie in den Reiter Authentifizierung und klicken auf die Schaltfläche Schlüsselpaar erzeugen. Dadurch werden der Private-Key und der Public-Key automatisch erzeugt.

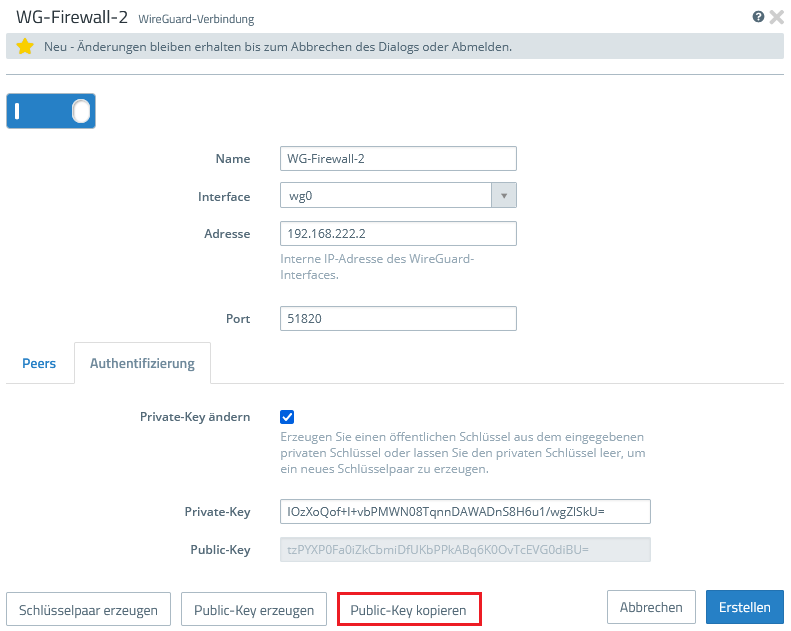

2.2.4 Klicken Sie auf Public-Key kopieren und speichern diesen in einer Text-Datei ab.

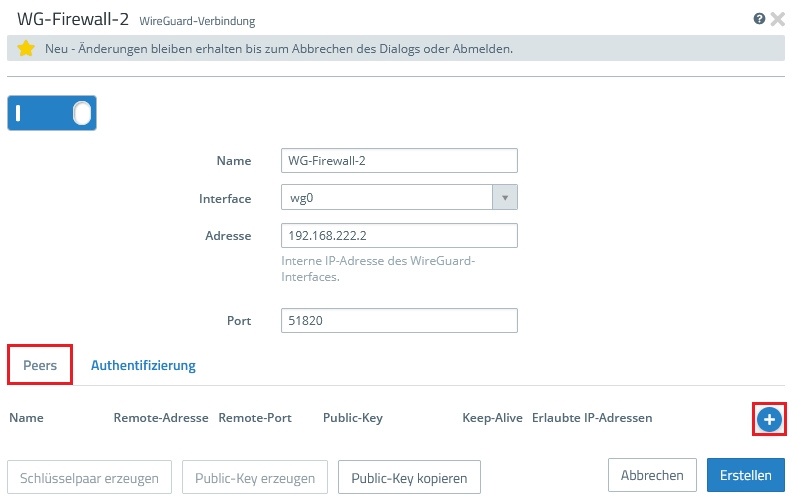

2.2.5 Wechseln Sie zurück auf den Reiter Peers und klicken auf das "Plus-Zeichen", um die Verbindungs-Parameter für die Gegenseite anzugeben.

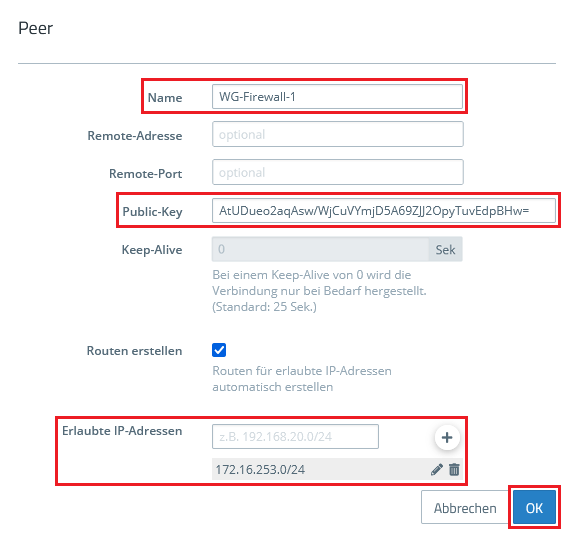

2.2.6 Passen Sie die folgenden Parameter an und klicken auf OK:

- Name: Vergeben Sie einen aussagekräftigen Namen für die Verbindung zur Gegenseite (in diesem Beispiel WG-Firewall-1).

- Remote-Adresse: Tragen Sie die IP-Adresse ein, unter welcher die Gegenseite erreichbar ist (in diesem Beispiel die 192.168.168.253)

- Remote-Port: Tragen Sie den Port 51820 ein.

- Public-Key: Tragen Sie den in Schritt 1.2.4 kopierten Public-Key ein.

- Erlaubte IP-Adressen: Tragen Sie ein IP-Netzwerk in CIDR-Schreibweise ein, welches über die Wireguard-Verbindung kommunizieren soll (in diesem Beispiel 172.16.253.0/24).

1.2.7 Klicken Sie auf Erstellen.

2.3 Datenverkehr zwischen dem lokalen Netzwerk und dem Wireguard-Netzwerk erlauben:

Wiederholen Sie die folgenden Schritte für jedes weitere lokale bzw. entfernte Netzwerk, welches über den Wireguard-Tunnel kommunizieren soll.

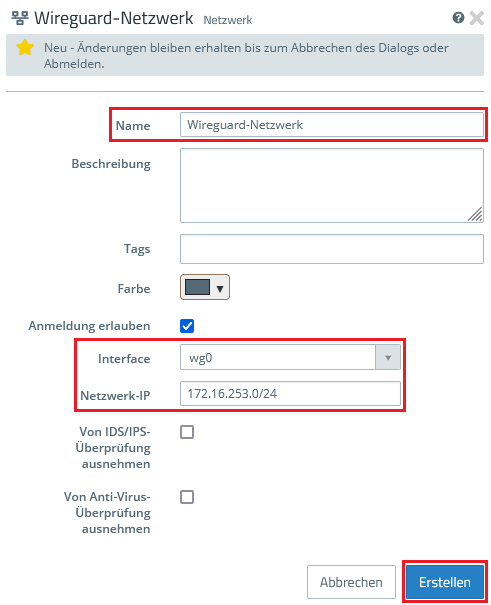

2.3.1 Klicken Sie auf das Symbol zum Erstellen eines Netzwerks.

2.3.2 Passen Sie die folgenden Parameter an und klicken auf Erstellen:

- Name: Vergeben Sie einen aussagekräftigen Namen für das Netzwerk (in diesem Beispiel Wireguard-Netzwerk).

- Interface: Wählen Sie im Dropdown-Menü das in Schritt 1.1 erstellte Wireguard-Interface aus.

- Netzwerk-IP: Klicken Sie in das Feld, damit das in Schritt 1.2.6 unter Erlaubte IP-Adressen angezeigt wird und wählen dieses aus (in diesem Beispiel 172.23.253.0/24).

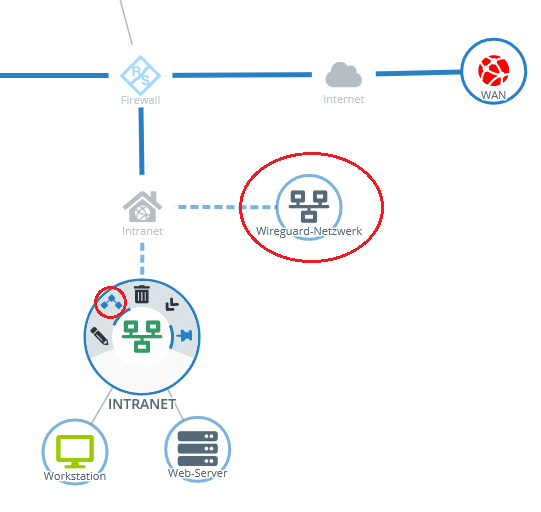

2.3.3 Klicken Sie auf dem Desktop auf das Objekt für das lokale Netzwerk (in diesem Beispiel INTRANET), wählen das Verbindungs-Werkzeug aus und klicken auf das Objekt für das in Schritt 2.3.2 erstellte Wireguard-Netzwerk.

1.3.4 Fügen Sie die für die Kommunikation erforderlichen Protokolle hinzu.

2.3.5 Klicken Sie auf Erstellen, damit die Verbindungs-Regeln angelegt werden.

2.3.6 Klicken Sie abschließend auf Aktivieren, damit die vorgenommenen Änderungen umgesetzt werden.

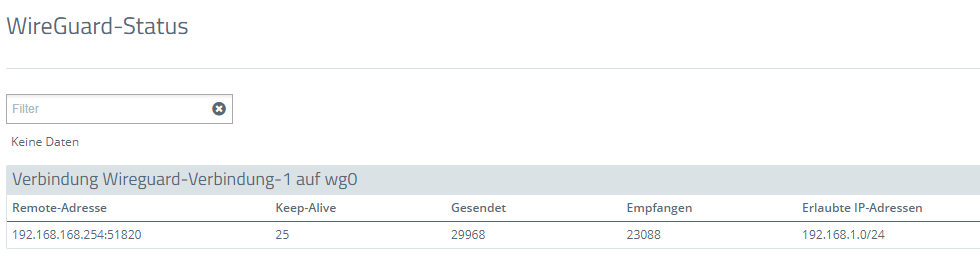

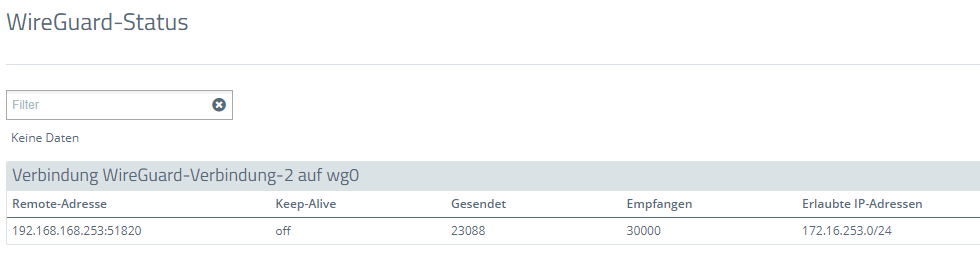

3. Status der Wireguard-Verbindung aufrufen:

3.1 Wechseln Sie in das Menü Monitoring & Statistiken → WireGuard-Status.

3.2 In dem Menü WireGuard-Status wird unter Anderem die IP-Adresse der entfernten Unified Firewall, die Anzahl der empfangenen und gesendeten Pakete sowie die erlaubten Netzwerke angezeigt.

- WireGuard-Status auf der Firewall-1:

- WireGuard-Status auf der Firewall-2: