Beschreibung:

In einigen Szenarien wird eine SIP-TK-Anlage in einem lokalen Netzwerk hinter einem LANCOM Router betrieben und die erforderlichen Ports vom Router an die SIP-TK-Anlage weitergeleitet. Die eingehende Kommunikation für das Portforwarding wird in der Regel per Firewall eingeschränkt. Kommt es in einem solchen Szenario zu Problemen, wird seitens des Herstellers der TK-Anlage häufig ein Firewall-Check über das Internet angestoßen. Dies ist etwa bei dem Hersteller 3CX der Fall.

Wenn bei einem solchen Firewall-Check immer der gleiche Quell-Port verwendet und gleichzeitig die eingehende Kommunikation über Firewall-Regeln geregelt wird, erlaubt die Firewall des Routers lediglich das erste Paket. Alle weiteren Pakete werden verworfen, da der Rückweg nicht eindeutig ist. In einem Firewall Trace wird dann die Meldung conflicting rules for UDP sessions - packet dropped ausgegeben. Dadurch schlägt der Firewall-Check fehl.

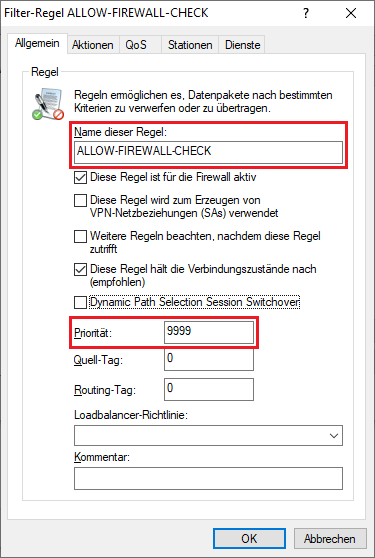

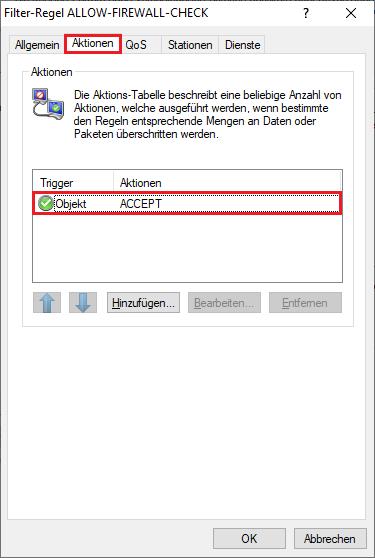

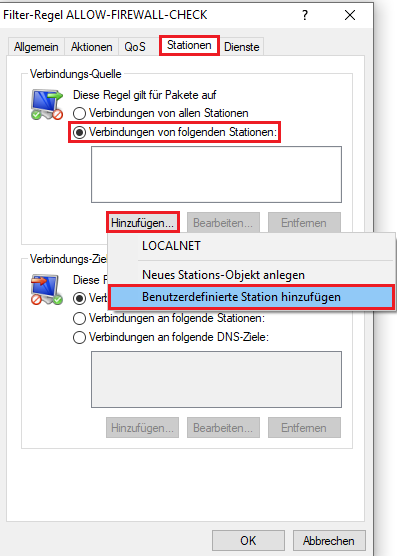

Um den Firewall-Check korrekt zu bestehen, ist es erforderlich, auf dem LANCOM Router eine separate Firewall-Regel zu erstellen, welche den Datenverkehr des Firewall-Checks zulässt.

Dass der Quell-Port immer gleich ist, wird im normalen Betrieb quasi nie auftreten, da der Quell-Port sonst immer zufällig gewählt wird.

Werden keine Firewall-Regeln für die eingehende Kommunikation per Portforwarding verwendet, kann das Verhalten nicht auftreten. Dies ist allerdings aus Sicherheitsgründen nicht empfehlenswert.

Voraussetzungen:

- LCOS ab Version 10.20 (download aktuelle Version)

- LANtools ab Version 10.20 (download aktuelle Version)

- Vorhandene und funktionsfähige Firewall-Regeln zum Erlauben der Kommunikation per Portforwarding

Szenario:

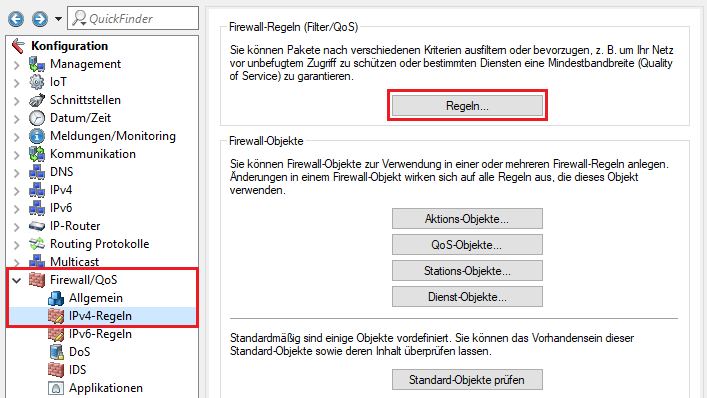

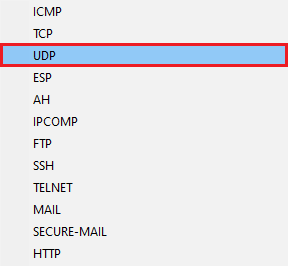

Vorgehensweise:

1 .

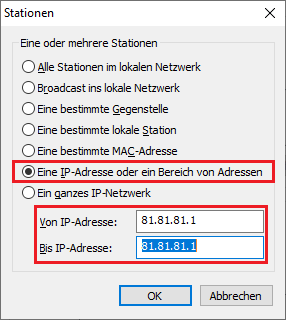

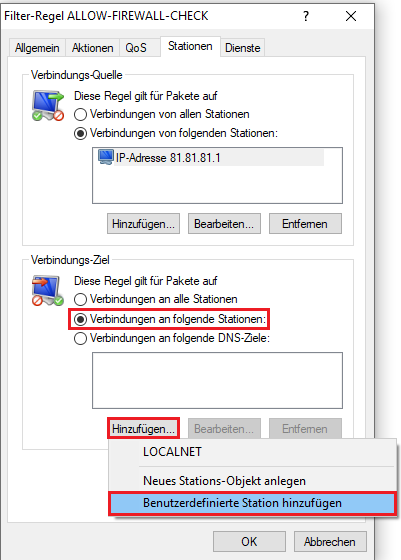

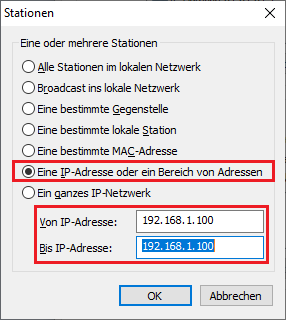

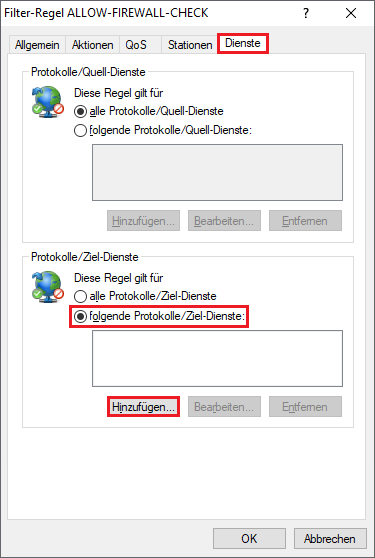

2.

3.

4.

5.

6.

7.

8.

9.

10.

11. Die Konfiguration der Firewall-Regel ist damit abgeschlossen. Schreiben sie die Konfiguration in den Router zurück.