Beschreibung:

IKEv1 wird seit 2019 durch die IETF (Internet Engineering Task Force) als veraltet (deprecated) und unsicher bezeichnet und sollte daher nicht mehr verwendet werden. LANCOM Systems empfiehlt stattdessen den aktuellen Standard IKEv2 zu verwenden.

Die IKEv1 Funktionalität bleibt in LANCOM Geräten erhalten und kann somit weiterhin für Szenarien mit Geräten ohne IKEv2 Unterstützung verwendet werden. LANCOM Systems wird allerdings keinen Support mehr bei der Analyse von Verbindungs-Problemen mit IKEv1-Verbindungen leisten. Auch wird es für IKEv1 keine Fehlerbehebungen oder neue Features in der Firmware geben.

In Einzelfällen kann es zu Verbindungsabbrüchen während des Rekeyings kommen. In einem solchen Fall kann es sinnvoll sein, die Lifetimes anzuheben, damit die Verbindungsabbrüche nicht mehr so häufig auftreten.

- LCOS ab Version 9.24 (download aktuelle Version)

- LANtools ab Version 9.24 (download aktuelle Version)

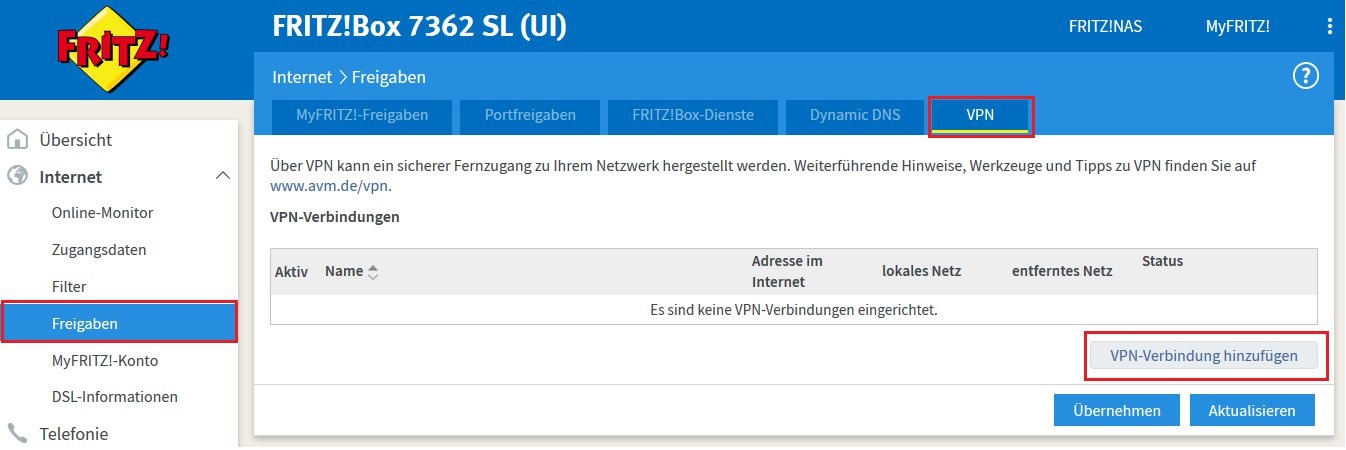

- FRITZ!Box des Typs 73XX ab Firmware 06.50

- Funktionsfähig eingerichtete Internet-Verbindung auf beiden Seiten.

Szenario:

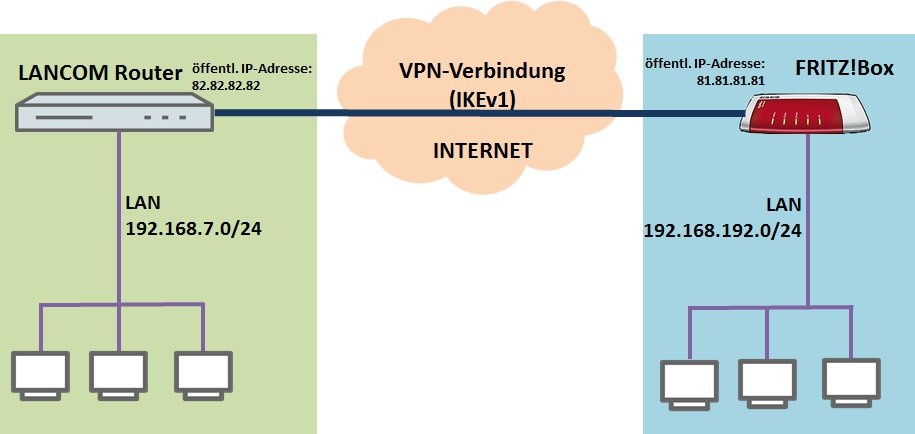

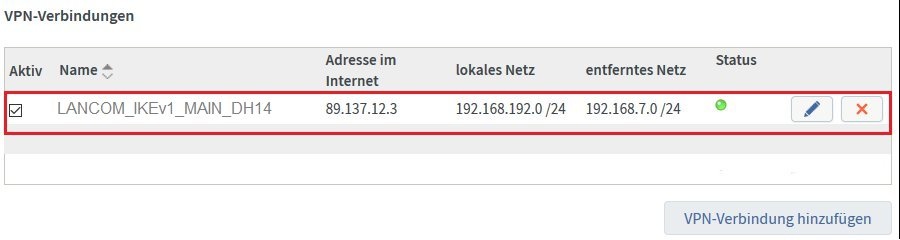

- Der LANCOM Router besitzt die öffentliche IP-Adresse 82.82.82.82 und das lokale Netzwerk den Adressbereich 192.168.7.0/24.

- Die FRITZ!Box auf der Gegenseite besitzt die öffentliche IP-Adresse 81.81.81.81. Das lokale Netzwerk besitzt den Adressbereich 192.168.192.0/24.

- Beide lokale Netzwerke sollen über eine IKEv1 VPN-Verbindung im Main-Mode gekoppelt werden. Es sollen alle Geräte in den jeweiligen lokalen Netzwerken erreicht werden können.

Vorgehensweise:

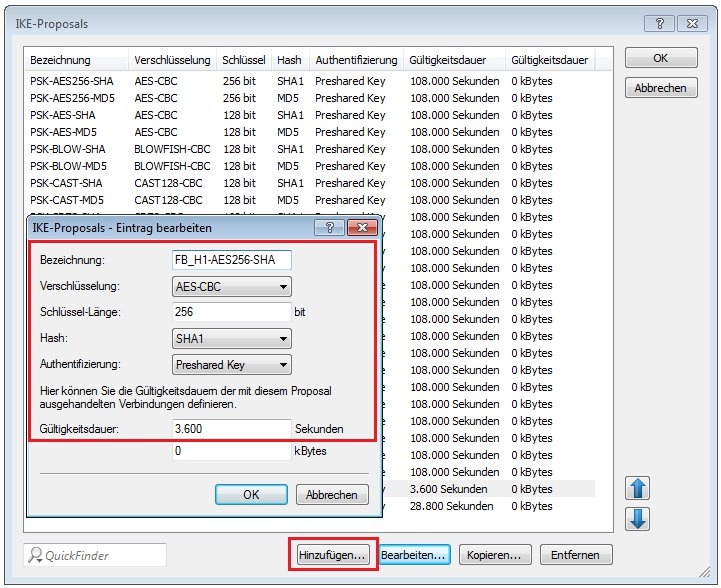

- Bezeichnung: Vergeben Sie einen eindeutigen Namen für das neue Proposal.

- Verschlüsselung: Wählen Sie AES-CBC aus.

- Schlüssel-Länge: Hier muss der Wert 256 bit eingetragen sein.

- Hash: Als Hash-Algorythmus wird SHA1 eingestellt.

- Authentifizierung: Hier muss Preshared Key eingestellt werden.

- Gültigkeitsdauer: Vergeben Sie eine Dauer von 3600 Sekunden und 0 kBytes.

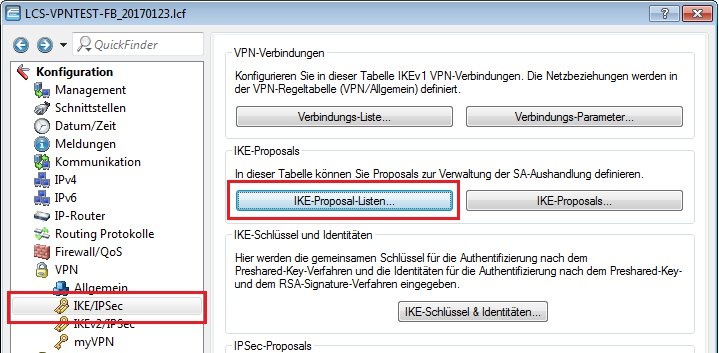

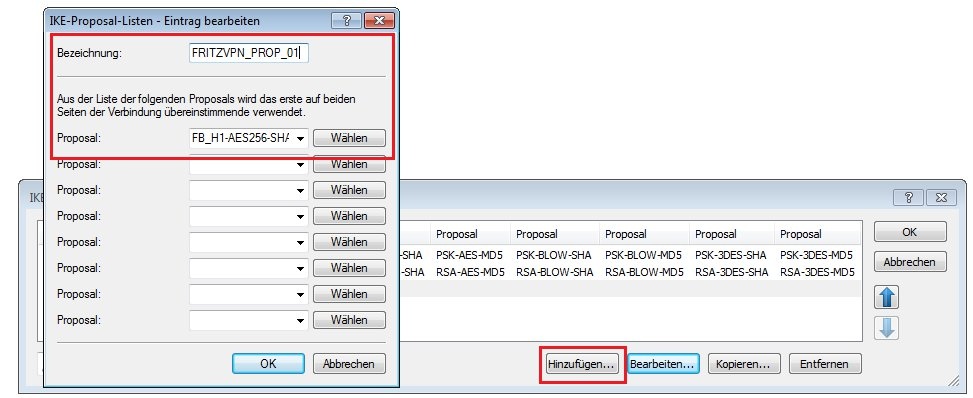

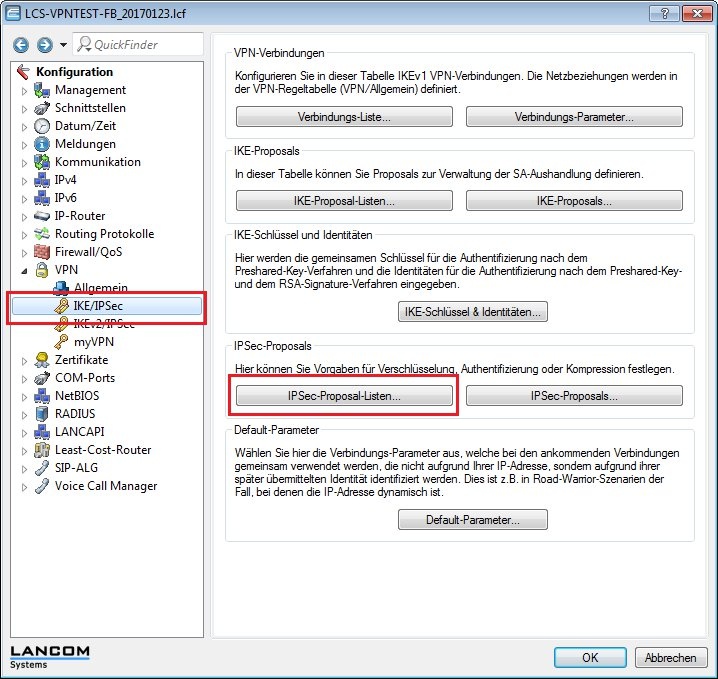

- Bezeichnung: Vergeben Sie einen eindeutigen Namen für die neue Liste.

- Proposal: Wählen Sie das in Schritt 1.4 erstellte IKE-Proposal aus.

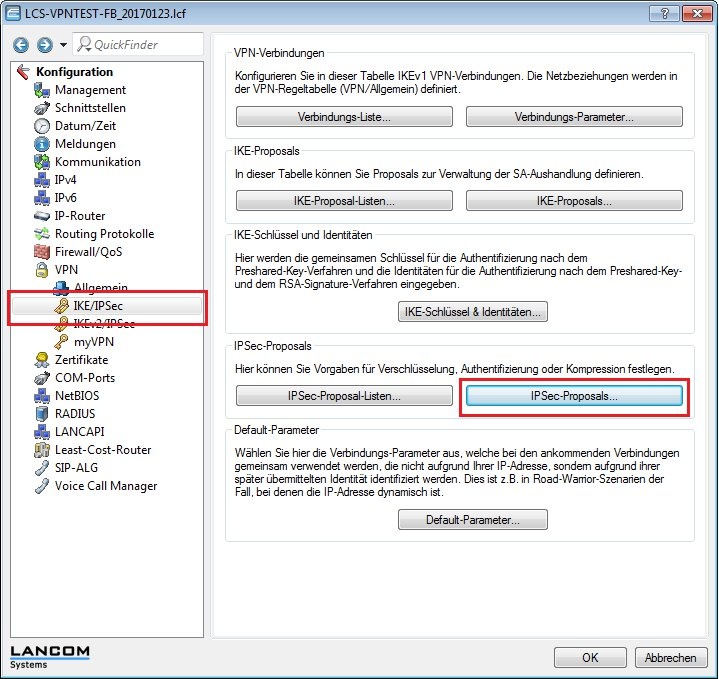

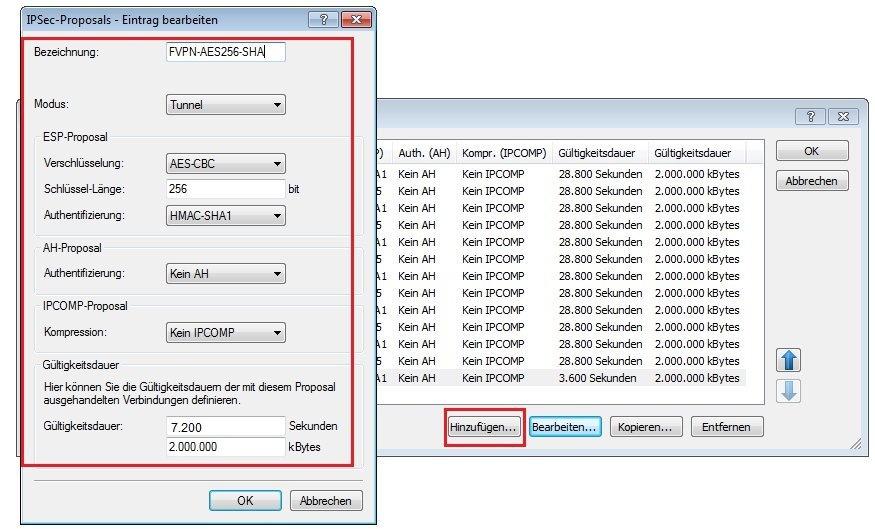

- Bezeichnung: Vergeben Sie einen eindeutigen Namen für das neue Proposal.

- Modus: Wählen Sie Tunnel aus.

- Verschlüsselung: Wählen Sie AES-CBC aus.

- Schlüssel-Länge: Hier muss der Wert 256 bit eingetragen sein.

- Authentifizierung: Hier muss HMAC-SHA1 eingestellt werden.

- Authentifizierung (AH-Proposal): Hier muss Kein AH eingestellt werden.

- Kompression: Es wird kein IPCOMP verwendet.

- Gültigkeitsdauer: Vergeben Sie eine Dauer von 7.200 Sekunden und 2.000.000 kBytes.

Der Modus "Transport" ist in LCOS 10.40 weggefallen, sodass ab dieser Version immer der Modus "Tunnel" verwendet wird.

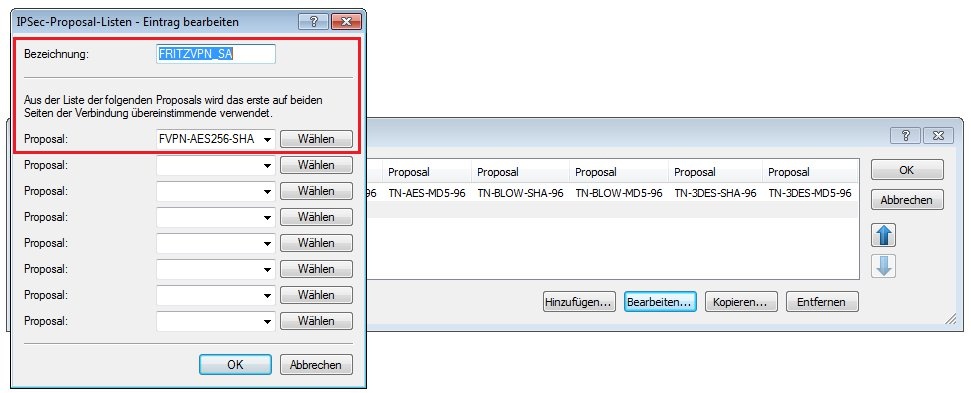

- Bezeichnung: Vergeben Sie einen eindeutigen Namen für die neue Liste.

- Proposal: Wählen Sie das in Schritt 1.8 erstellte IPSec-Proposal aus.

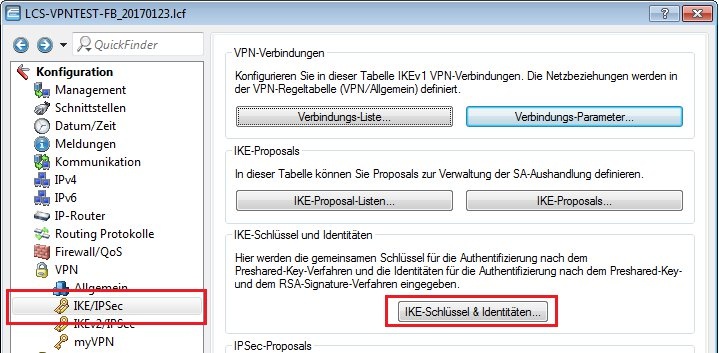

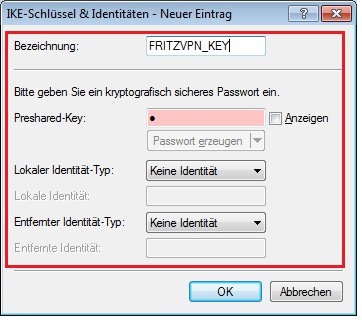

- Bezeichnung: Vergeben Sie einen eindeutigen Namen für den neuen Eintrag.

- Pr eshared Key: Vergeben Sie ein komplexes Passwort, welches als Preshared Key verwendet werden soll.

- Lokaler Identität-Typ: Hier muss die Option Keine Identität ausgewählt werden.

- Lokale-Identität: Dieses Feld muss leer bleiben.

- Entfernter Identität-Typ: Hier muss die Option Keine Identität ausgewählt werden.

- Entfernte-Identität: Dieses Feld muss leer bleiben.

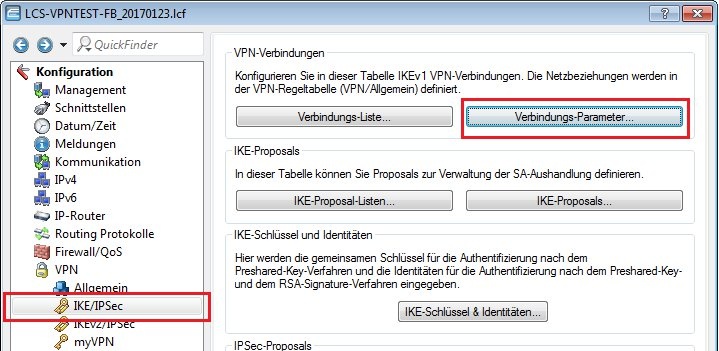

- Bezeichnung: Vergeben Sie einen eindeutigen Namen für den neuen Eintrag.

- PFS-Gruppe: Hier wird die Gruppe 14 ausgewählt.

- IKE-Gruppe: Hier wird die Gruppe 14 ausgewählt.

- IKE-Proposals: Hier muss die in Schritt 1.6 erstellte IKE-Proposal-Liste ausgewählt werden.

- IKE-Schlüssel: Hier muss der in Schritt 1.12 erstellte Eintrag ausgewählt werden.

- IPSec-Proposals: Hier muss die in Schritt 1.10 erstellte IPSec-Proposal-Liste ausgewählt werden.

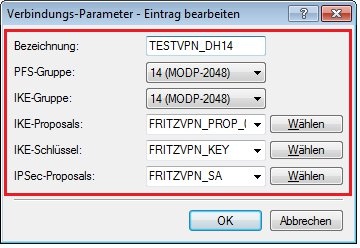

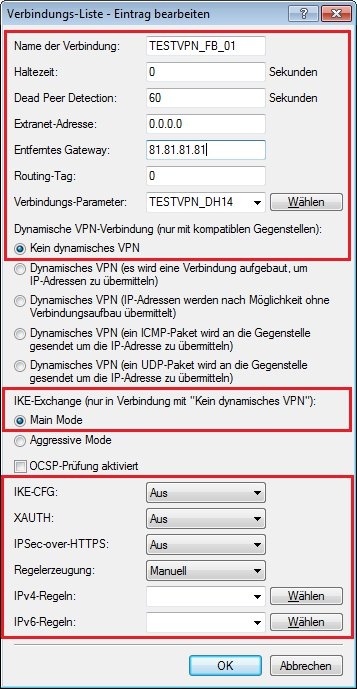

- Name der Verbindung: Vergeben Sie einen eindeutigen Namen für den neuen Eintrag.

- Haltezeit: Hier wird der Wert 0 eingestellt. Das bedeutet, dass der LANCOM Router die VPN-Verbindung nicht aktiv aufbaut, sondern eine Anfrage zum Verbindungsaufbau von der FRITZ!Box annimmt.

- Dead Peer Detection: Hier muss ein Wert von 60 Sekunden eingetragen sein.

- Entferntes Gateway: Tragen Sie hier die öffentliche IP-Adresse oder die öffentliche DNS-Adresse der FRITZ!Box ein.

- Verbindungs-Parameter: Hier müssen Sie das in Schritt 1.14 erstellte Profil auswählen.

- Es wird kein dynamisches VPN verwendet.

- Als IKE-Exchange Modus muss Main-Mode ausgewählt werden.

- Regelerzeugung: Hier muss die Option Manuell ausgewählt werden.

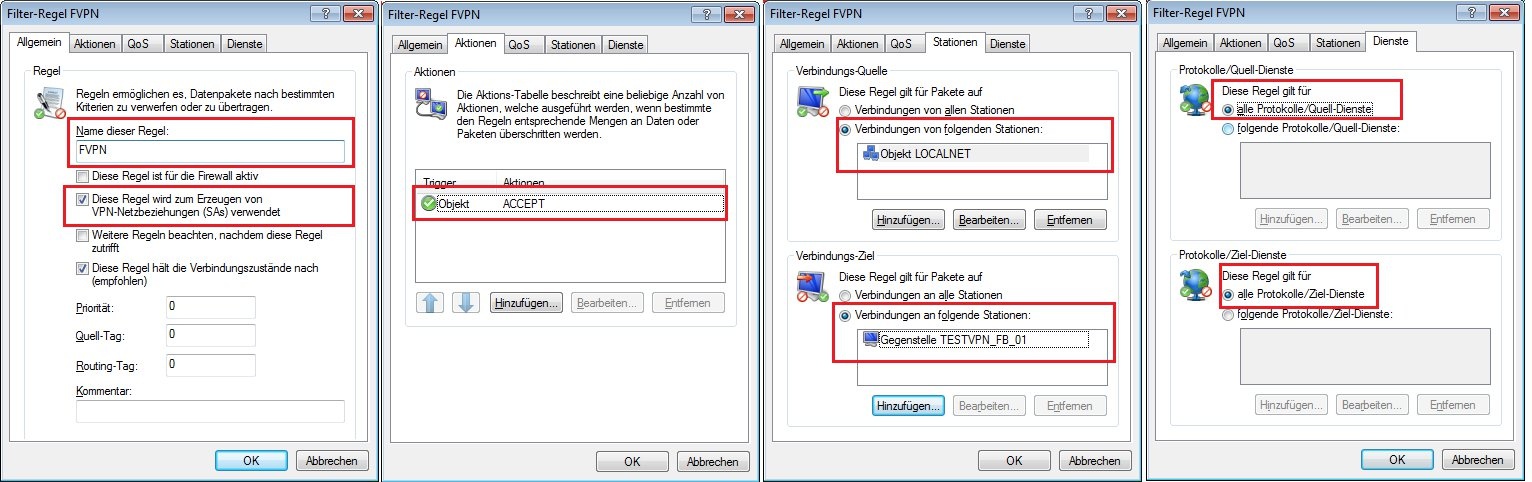

- In der Registerkarte Allgemein vergeben Sie einen Namen für die Regel und legen fest, dass diese Regel zum Erzeugen von VPN-Netzbeziehungen (SAs) verwendet wird.

- In der Registerkarte Aktionen muss die Aktion ACCEPT eingestellt werden.

- In der Registerkarte Stationen müssen Sie im oberen Feld das Objekt LOCALNET einstellen. Im unteren Feld muss die im Schritt 1.16 erstellte VPN-Gegenstelle ausgewählt werden.

- In der Registerkarte Dienste bleiben die Standard-Einstellungen erhalten.

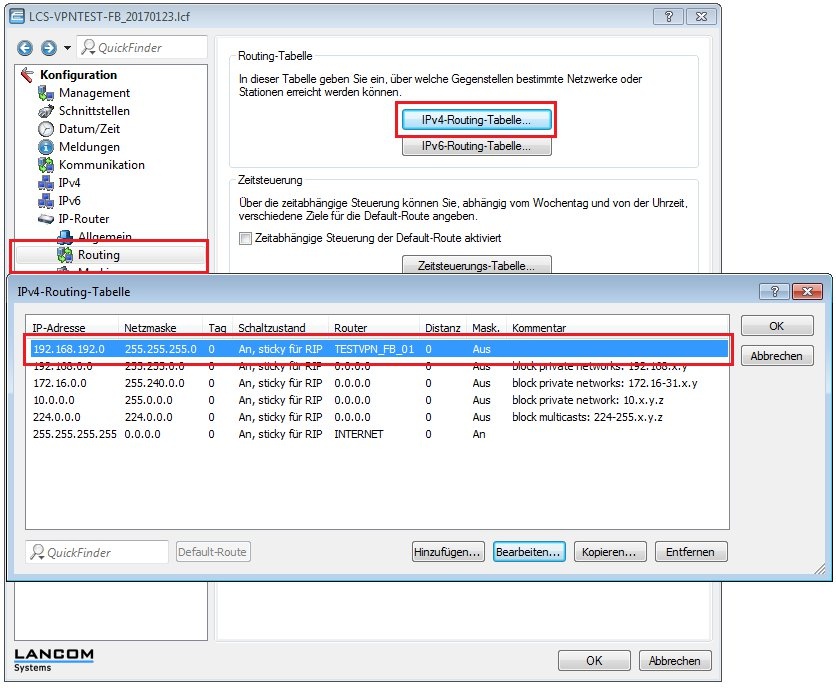

- In diesem Beispiel ist dies das Netzwerk mit dem IP-Adressbereich 192.168.192.0/24.

- Als Router muss die im Schritt 1.16 erstellte VPN-Gegenstelle ausgewählt werden.

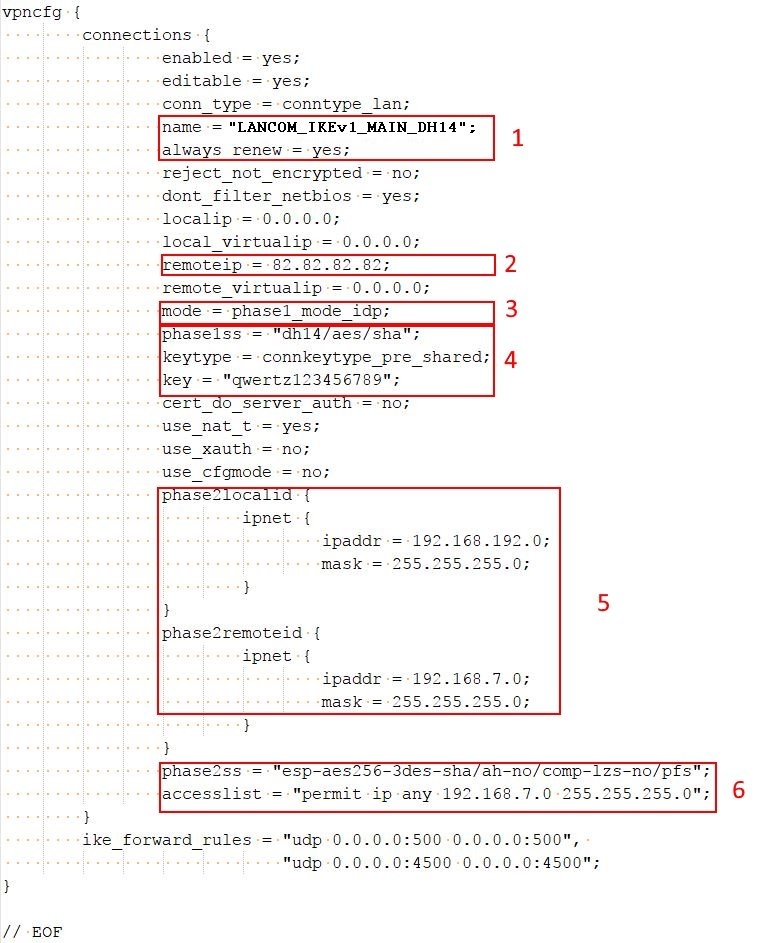

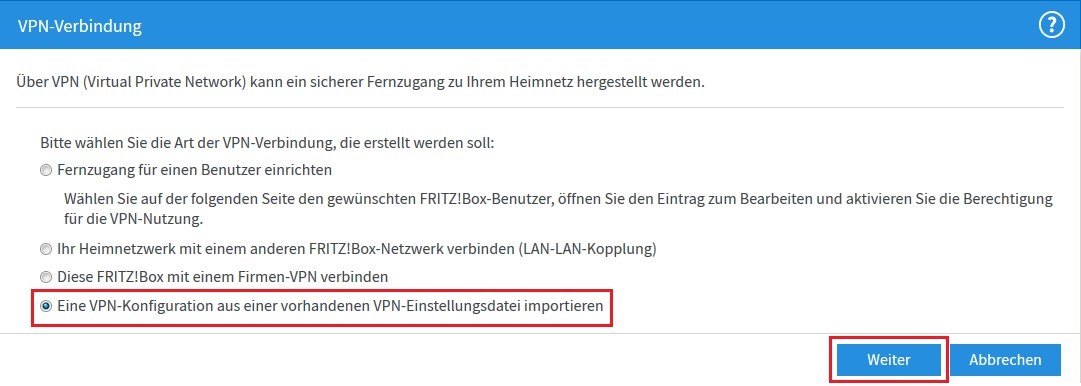

- name: Hier müssen Sie einen Namen für die VPN-Verbindung eintragen.

- always_renew: Tragen Sie hier yes ein, damit die FRITZ!Box die VPN-Verbindung nach einem Verbindungsabbruch aktiv aufbauen kann.

- remoteip: Tragen Sie hier die öffentliche IP-Adresse des LANCOM Routers ein. In diesem Beispiel ist das die Adresse 82.82.82.82.

- mode: Da in diesem Beispiel eine Main-Mode Verbindung aufgebaut wird, müssen Sie hier den Wert phase1_mode_idp eintragen.

- phase1ss: Geben Sie hier den Parameter dh14/aes/sha ein.

- keytype: Hier muss der Wert c onnkeytype_pre_shared. Damit legen Sie fest, dass ein Preshared-Key verwendet wird.

- key: Tragen Sie hier den gleichen Preshared-Key ein, welchen Sie im Schritt 1.12 vergeben haben.

- phase2localid: Tragen Sie hier den Adressbereich des lokalen Netzwerkes der FRITZ!Box sowie die zugehörige Netzmaske ein. In diesem Beispiel ist das der Adressbereich 192.168.192.0 und die Netzmaske 255.255.255.0.

- phase2remoteid: Tragen Sie hier den Adressbereich des lokalen Netzwerkes vom LANCOM Router sowie die zugehörige Netzmaske ein. In diesem Beispiel ist das der Adressbereich 192.168.7.0 und die Netzmaske 255.255.255.0.

- phase2ss: Tragen Sie hier den Parameter esp-aes256-3des-sha/ah-no/comp-lzs-no/pfs ein.

- accesslist: Da alle Geräte des Netzwerkes auf der Gegenseite erreicht werden sollen, muss hier der Parameter permit ip any 192.168.7.0 255.255.255.0 eingetragen werden.