Beschreibung:

In diesem Dokument ist beschrieben, wie eine IKEv2-Verbindung mit einem Mac/MacBook unter macOS zu einer LANCOM R&S®Unified Firewall eingerichtet werden kann.

Voraussetzungen:

- LANCOM R&S®Unified Firewall mit LCOS FX ab Version 10.4

- Bereits eingerichtete und funktionsfähige Internet-Verbindung auf der Unified Firewall

- Apple MacBook oder Mac mit macOS ab Version 10.12 Sierra

- Web-Browser zur Konfiguration der Unified Firewall.

Es werden folgende Browser unterstützt:- Google Chrome

- Chromium

- Mozilla Firefox

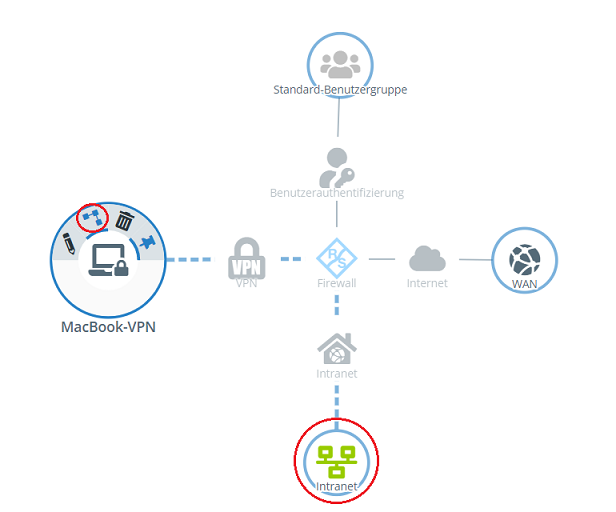

Szenario:

Vorgehensweise:

Die Einrichtung ist bei Szenario 1 und 2 grundsätzlich gleich. Bei Szenario 2 muss zusätzlich ein Port- und Protokollforwarding auf dem vorgeschalteten Router eingerichtet werden (siehe Abschnitt 3).

1. Konfigurationsschritte auf der Unified Firewall:

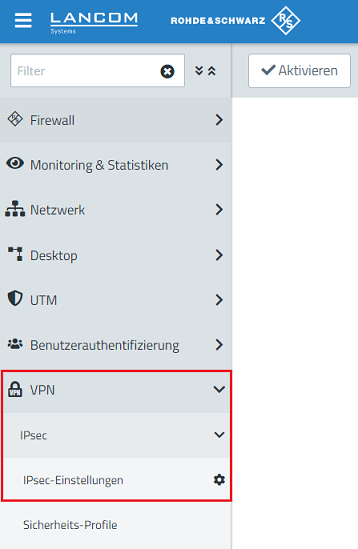

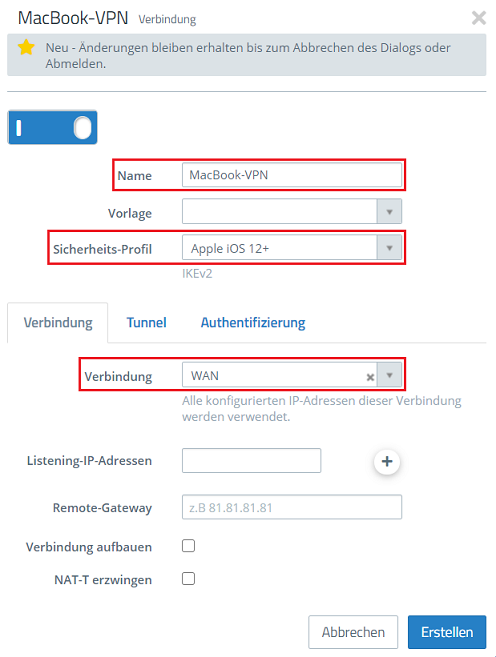

1.1 Verbinden Sie sich mit der Konfigurationsoberfläche der Unified Firewall und wechseln auf VPN → IPSec-Einstellungen.

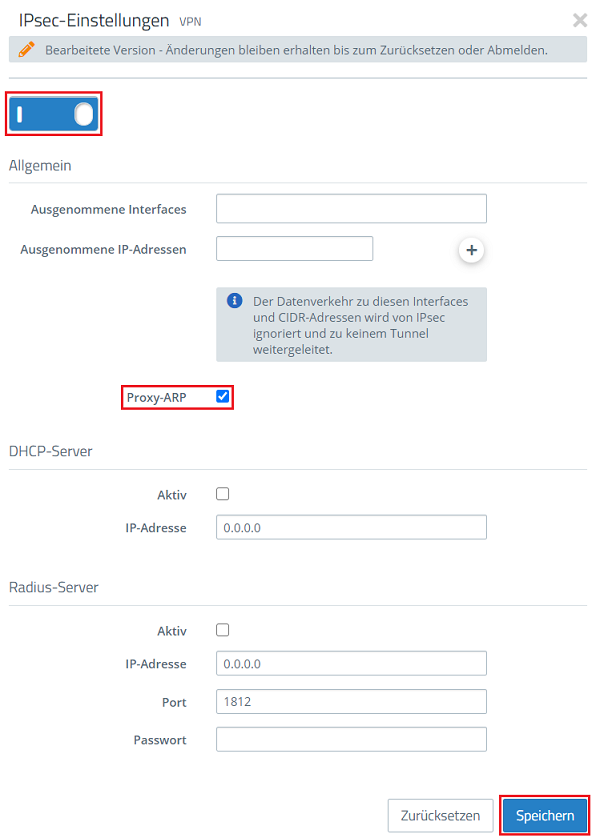

1.2 Aktivieren Sie IPSec.

1.3 Wechseln Sie auf VPN → IPSec-Verbindungen und klicken auf das "Plus-Symbol", um eine neue IPSec-Verbindung zu erstellen.

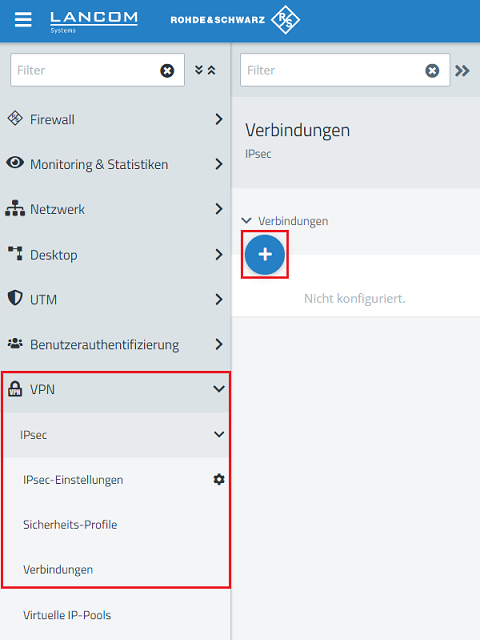

1.4 Hinterlegen Sie folgende Parameter:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- Sicherheits-Profil: Wählen Sie hier das vorgefertigte Profil Apple iOS 12+ aus.

- Verbindung: Wählen Sie Ihre konfigurierte Internet-Verbindung aus.

Wenn Sie eine eigene Vorlage oder ein eigenes Sicherheits-Profil erstellt haben, können Sie diese hier ebenfalls verwenden.

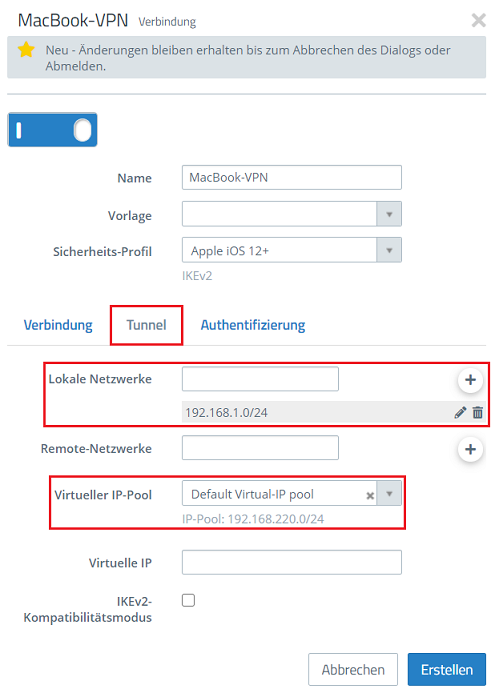

1.5 Wechseln Sie in den Reiter Tunnel und hinterlegen folgende Parameter:

- Lokale Netzwerke: Geben Sie hier (in CIDR-Notation) die lokalen Netzwerke an, welche vom VPN-Client erreicht werden sollen. In diesem Beispiel das lokale Netzwerk der Zentrale mit dem Adressbereich 192.168.66.0/24.

- Virtueller IP-Pool: Wählen Sie die Option Default Virtual-IP pool aus. Virtuelle IP-Pools können verwendet werden, um verbundenen VPN-Clients IP-Adressen-Konfigurationen zu senden.

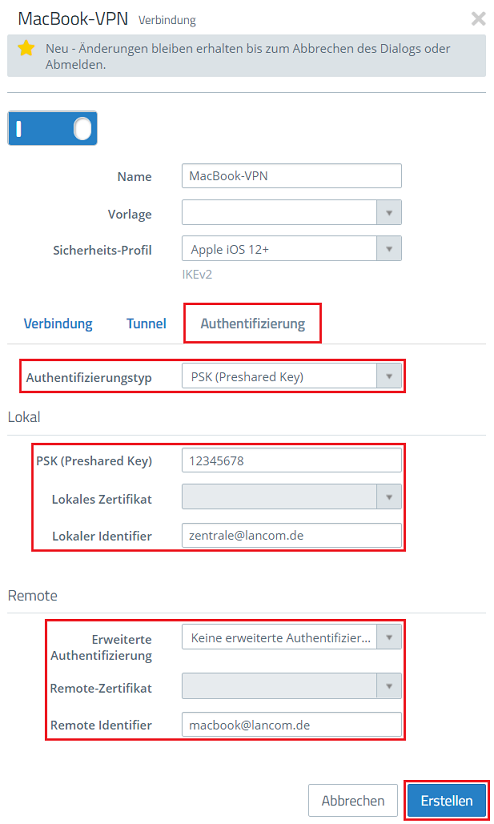

1.6 Wechseln Sie in den Reiter Authentifizierung und hinterlegen folgende Parameter:

- Authentifizierungstyp: Wählen Sie hier die Option PSK (Preshared Key) aus.

- PSK (Preshared Key): Vergeben Sie einen Preshared Key für diese Verbindung.

- Lokaler Identifier: Vergeben Sie die Lokale Identität als Key-ID (Gruppenname) ein.

- Remote Identifier: Vergeben Sie die Entfernte Identität als Key-ID (Gruppenname) ein.

Wichtig:

Der Local und Remote Identifier dürfen nicht übereinstimmen!

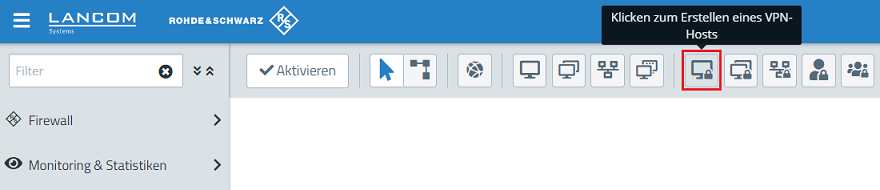

1.7 Klicken Sie auf das Symbol zum Erstellen eines neuen VPN-Hosts.

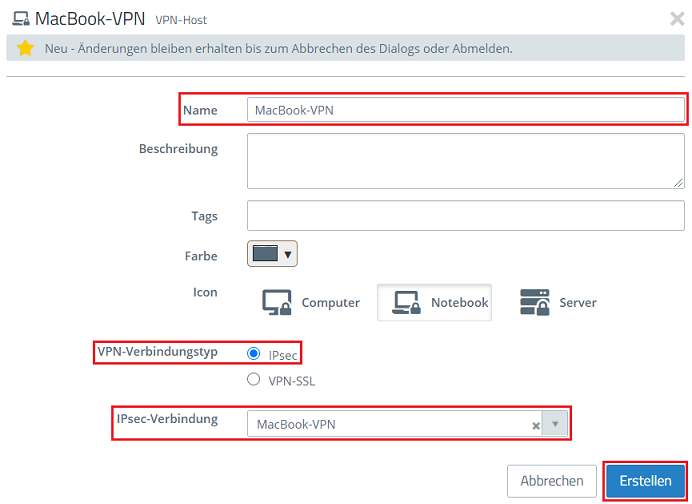

1.8 Hinterlegen Sie folgende Parameter:

- Name: Vergeben Sie einen aussagekräftigen Namen.

- VPN-Verbindungstyp: Wählen Sie den Typ IPsec.

- IPsec-Verbindung: Wählen Sie im Dropdownmenü bei IPSec die in Schritt 1.4 -1.6 erstellte VPN-Verbindung aus.

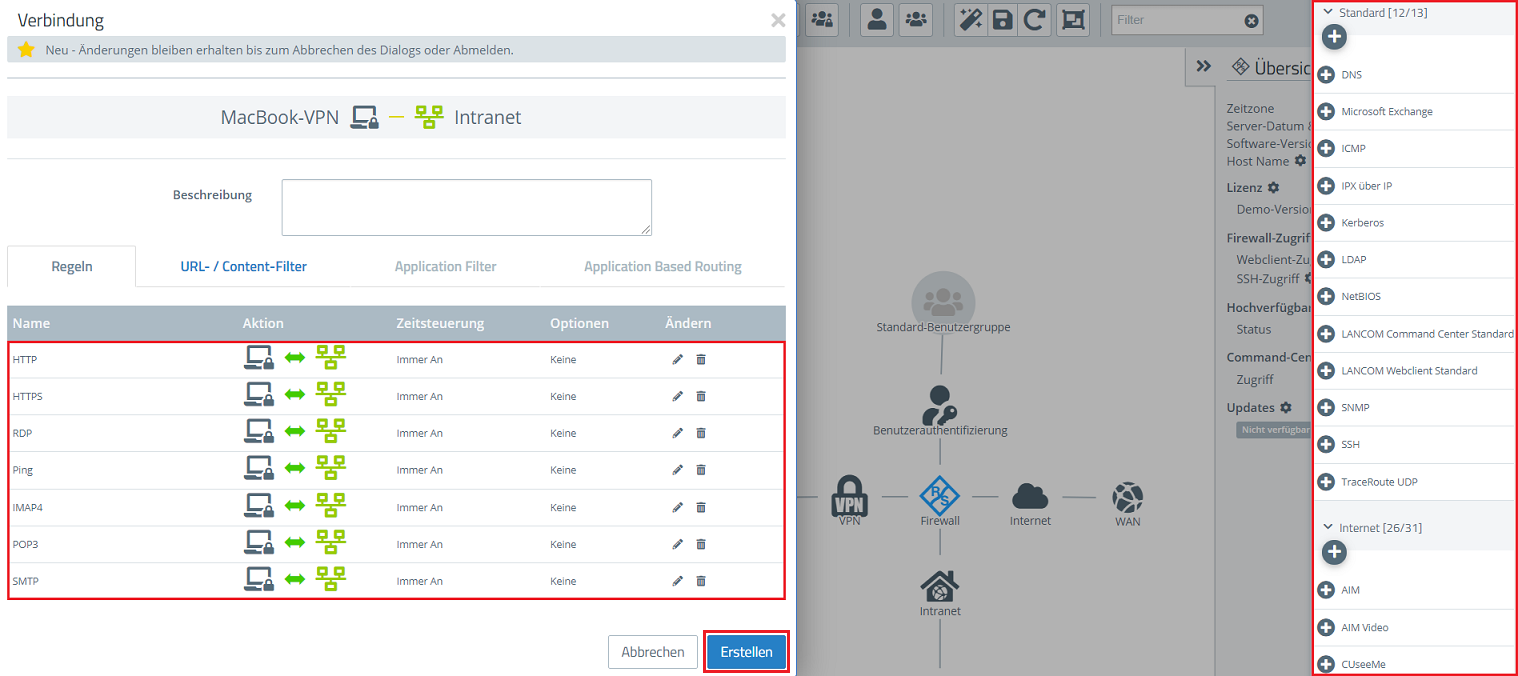

1.9 Klicken Sie in dem VPN-Host auf das "Verbindungswerkzeug" und klicken anschließend auf das Netzwerk-Objekt, auf welches das iPhone / iPad zugreifen können soll, damit die Firewall-Objekte geöffnet werden.

1.10 Weisen Sie über die "Plus-Zeichen" die erforderlichen Protokolle dem VPN-Host zu.

Info:

Eine Unified Firewall verwendet eine Deny-All Strategie. Die Kommunikation muss also explizit erlaubt werden.

Info:

Die Firewall-Objekte können Sie auch über Desktop -> Desktop-Verbindungen aufrufen, indem Sie auf das "Bearbeiten-Symbol" klicken.

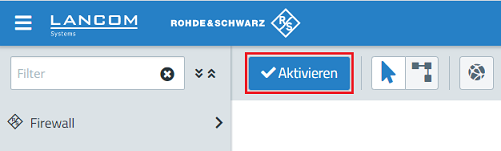

1.11 Klicken Sie zuletzt in der Firewall auf Aktivieren, damit die Konfigurations-Änderungen umgesetzt werden.

1.12 Die Konfigurationsschritte auf der Unified Firewall sind damit abgeschlossen.

2. Manuelle Einrichtung der VPN-Verbindung auf dem Mac/MacBook:

Sollte ein Router eines anderen Herstellers verwendet werden, erfragen Sie die Vorgehensweise bei dem jeweiligen Hersteller.

Werden die UDP-Ports 500 und 4500 sowie das Protokoll ESP auf die Unified Firewall weitergeleitet, kann eine IPSec-Verbindung auf dem LANCOM Router nur noch verwendet werden, wenn diese in HTTPS gekapselt wird (IPSec-over-HTTPS). Ansonsten kann keine IPSec-Verbindung mehr aufgebaut werden!

- Anfangs-Port: Hinterlegen Sie den Port 500.

- End-Port: Hinterlegen Sie den Port 500.

- Intranet-Adresse: Hinterlegen Sie die IP-Adresse der Unified-Firewall im Transfernetz zwischen Unified Firewall und LANCOM Router.

- Protokoll: Wählen Sie im Dropdown-Menü UDP aus.

3.3 Erstellen Sie einen weiteren Eintrag und hinterlegen den UDP-Port 4500.

3.4 Schreiben Sie die Konfiguration in den Router zurück.